Security NEWS TOPに戻る

バックナンバー TOPに戻る

攻撃されても事業を継続できる力「サイバーレジリエンス」を解説。シリーズ第2回は、ランサムウェア攻撃グループ「Qilin」による攻撃の経緯と影響を解説します。被害状況を整理し、企業が得られる教訓と、サイバーレジリエンス強化のポイントを示します。

アサヒグループへの攻撃事例

2025年9月、日本を代表する食品・飲料メーカー、アサヒグループホールディングスは、ランサムウェア集団「Qilin(キリン)」の大規模サイバー攻撃の被害に遭いました。これにより、同社の統合システムが停止し、受注や出荷だけでなく、会計や人事、顧客対応までが全面的に麻痺しました。新商品の発売延期や決算発表の遅延、数カ月単位のビジネスインパクトが現実となり、日本社会にも サイバーレジリエンスと情報セキュリティの再認識を促す事態が生まれました。

ランサムウェア攻撃グループ「Qilin」の特徴

Qilinはロシア語圏を拠点とするランサムウェア集団で、2022年に「Agenda」から改称・拡張した犯罪組織です。2025年だけで700件超もの犯行声明を出し、暗号化ツールや恐喝サイトを第三者に提供する「 RaaS(Ransomware as a Service)」モデルを主力に展開。技術力に乏しい攻撃者でも、サービスとして提供される攻撃ツールを利用して、企業システムへの侵入・データ窃取・身代金要求が可能となりました。今回のアサヒグループへの攻撃では、財務情報や従業員の個人情報を含む9300ファイル以上、計27GB超の機密データを盗んだと主張しています。

攻撃の手口については公式発表では明らかにされていませんが、一般的にランサムウェアでは、以下のような経路が考えられます。フィッシングメールやVPN脆弱性の悪用、認証情報の窃取から正規アクセスの確立、そしてシステム内へのラテラルムーブメント(水平展開)です。特にQilinは二重脅迫型で被害企業に身代金の支払いを強く迫り、支払い拒否時には盗んだデータの公開や発注先・顧客への連絡まで講じる、三重・四重の多重脅迫へと進化しています。バックアップの破壊、サプライチェーンや経営層への直接圧力まで、RaaSによるサイバー攻撃の悪質化・高度化が進んでいます。

従来型セキュリティの限界とゼロトラストセキュリティ

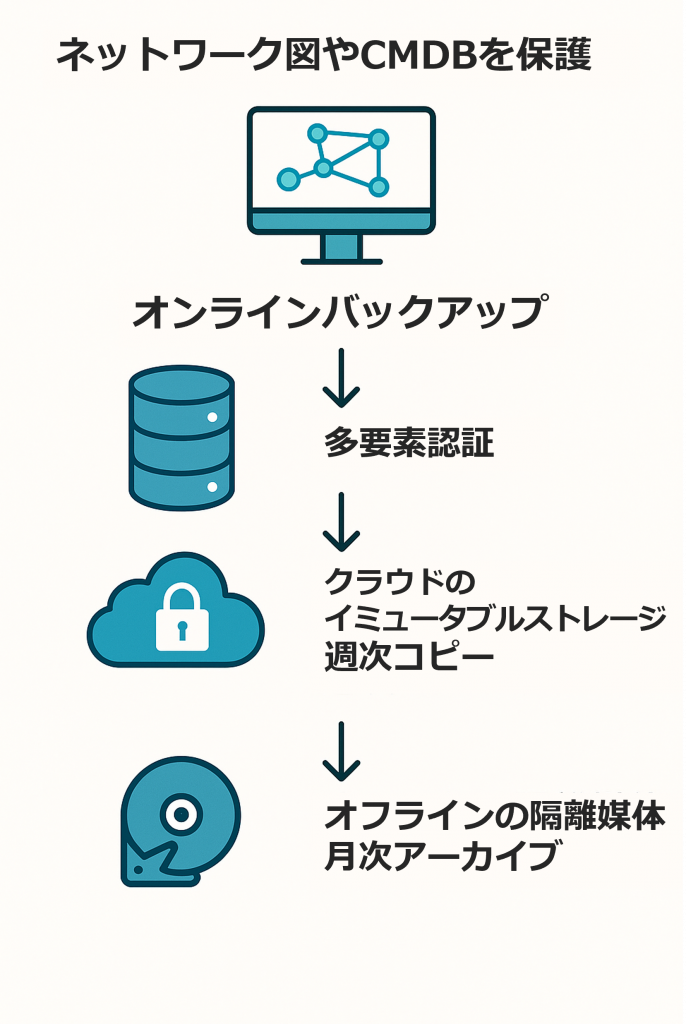

サイバー攻撃に対しては、従来型の情報セキュリティ対策のみでは防御しきれません。定期的なセキュリティ教育と、VPN・認証情報・アクセス権限の適切管理、多層防御(EDR/XDR、ネットワーク監視、オフラインバックアップ)の導入、そして暗号化による”システムへの侵入前提の対策“が不可欠です。完全防御は不可能であり、いかに早く侵入検知し、適切なインシデント対応計画のもと事業復旧を果たすかがサイバーレジリエンスの本質となります。

アサヒグループのケースでは、緊急事態対策本部の設置、手作業による一部業務継続、新商品の発売延期、個人情報流出の公表、そして復旧宣言までの透明かつ迅速な情報公開が、関係者との信頼維持に大きく寄与しました。政府の施策としても、重要インフラなど15業種に義務化されているActive Cyber Defense(ACD)制度拡充など、日本社会全体でのサイバー攻撃リスクへの対応強化が模索されています。

事例から学ぶサイバーレジリエンス強化のポイント

事例から学ぶべき教訓は、攻撃を未然に防ぐだけでなく”侵入前提”に立った情報セキュリティ体制の整備と、サイバーレジリエンス強化への継続的な投資・教育の重要性です。組織文化としての危機管理、復旧方針の明確化、経営陣の強いコミットメントが不可欠となります。また、暗号化やゼロトラスト、防御・検知・復旧サイクルを確立し、被害時に迅速に情報公開と初動対応が行える体制づくりが、企業の信頼回復・競争力強化に直結することを改めて理解すべきでしょう。

高度化するランサムウェア攻撃と情報セキュリティリスクを前に、企業・組織は一時的な対策の実施に留まらず、「いかに早く立ち直るか」「次の攻撃にどう備えるか」に重点を置く必要があります。サイバーレジリエンスの本質、それは「攻撃されても倒れない」現実的な強さであり、アサヒグループへのランサムウェア攻撃事例はその象徴的な例として日本社会全体に警鐘を鳴らしています。

―第3回へ続く―

【参考情報】

- https://www.dataclasys.com/column/asahi-ransomware-qilin-incident_20251028/

- https://www.itmedia.co.jp/news/articles/2510/16/news016.html

- https://mainichi.jp/english/articles/20251031/p2a/00m/0bu/020000c

- https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/595/index.html

【関連ウェビナー開催情報】

弊社では12月3日(水)14:00より、「【最新事例解説】Qilin攻撃に学ぶ!組織を守る“サイバーレジリエンス強化のポイント”喫緊のランサムウェア被害事例からひも解く ― 被害を最小化するための“備えと対応力”とは?」と題したウェビナーを開催予定です。最新のランサムウェア被害事例をもとに、攻撃の実態と被害を最小化するための具体的な備えについて解説します。ぜひご参加ください。詳細・お申し込みはこちら。

サイバーインシデント緊急対応

セキュリティインシデントの再発防止や体制強化を確実に行うには、専門家の支援を受けることも有効です。BBSecでは緊急対応支援サービスをご提供しています。突然の大規模攻撃や情報漏洩の懸念等、緊急事態もしくはその可能性が発生した場合は、BBSecにご相談ください。セキュリティのスペシャリストが、御社システムの状況把握、防御、そして事後対策をトータルにサポートさせていただきます。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

ウェビナー開催のお知らせ

【好評アンコール配信】「クラウド設定ミスが招く情報漏洩リスク -今こそ取り組むべき「クラウドセキュリティ設定診断」の重要性-」

「【最新事例解説】Qilin攻撃に学ぶ!組織を守る“サイバーレジリエンス強化のポイント”喫緊のランサムウェア被害事例からひも解く ― 被害を最小化するための“備えと対応力”とは?」

「【最短7営業日で報告書納品】短納期で実現するWeb脆弱性診断の新提案-SQAT® with Swift Delivery紹介セミナー」

最新情報はこちら