Security NEWS TOPに戻る

バックナンバー TOPに戻る

2025年3月13日「脆弱性診断、やりっぱなしになっていませんか?高精度診断と充実サポートでリスクを最小化〜サイバー保険で安心 診断から守るまでを徹底解説〜」というセミナーを開催しました。今回はその講演内容のポイントについてご紹介します。

登壇者:株式会社ブロードバンドセキュリティのセキュリティサービス本部 サービス支援部 支援課 課長代理 木下祐希

サイバー攻撃の実態と脆弱性管理の重要性

まず脆弱性診断を実施する背景として、近年のサイバー攻撃の実態について理解する必要があります。かつては愉快犯も少なくなかったサイバー攻撃は、現在では金銭目的や企業・個人に対する悪意を持った攻撃が主流となっており、その手口も高度化・巧妙化しています。こうした環境において脆弱性とは何か、そしてなぜ脆弱性管理が重要なのかを把握することが対策の第一歩となります。

サイバー攻撃の変化は明確です。以前は「愉快犯」と呼ばれる、いたずら目的のハッカーやクラッカーも少なからずおり、DDoS攻撃で嫌いな企業のサーバーを落としたり、不特定多数にフィッシングメールを送りつけたりするような行為が中心でした。しかし現在は、より直接的な、個人情報や機密情報を盗み出して金銭化することを目的とした攻撃者が増えています。

ダークウェブの出現により、盗んだ情報を売却する市場ができました。攻撃者にとっては明確な金銭的利益を得る手段となり、より悪質で深刻な攻撃が増えているのです。

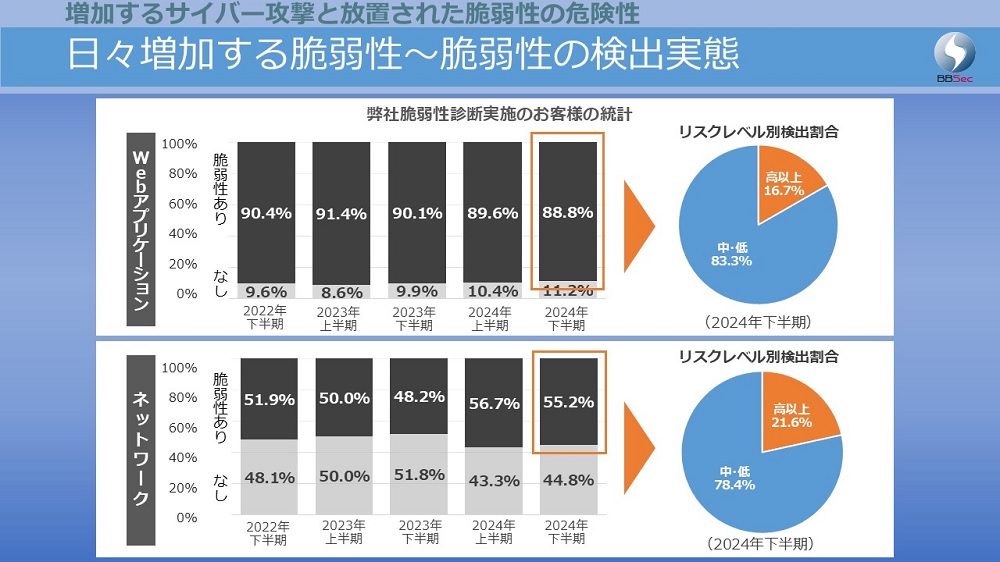

脆弱性の検出実態についても驚くべき数字が示されました。ブロードバンドセキュリティによる脆弱性診断を受けた企業の統計では、Webアプリケーションでは約90%、ネットワークでは約55%の企業で何らかの脆弱性が検出されています。さらに深刻なのは、リスクレベルが「高」以上の重大な脆弱性がWebアプリケーションで16.7%、ネットワークで21.6%も検出されているという事実です。

これは一度も診断を受けたことがない企業だけではなく、定期的に脆弱性診断を実施している企業も含めた数字です。攻撃手法は日進月歩で進化していますので、定期的な診断が必須なのです。

脆弱性とは、不正アクセスやコンピュータウイルスなどの攻撃により、システムの機能や性能を損なう原因となり得るセキュリティ上の問題箇所のことです。脆弱性が悪用されると、内部データの盗取や改ざん、削除、さらには他のコンピュータへの攻撃の踏み台にされるなど様々な被害が発生します。

「無知は最大の脆弱性」という言葉があるように、まず自社のシステムの状態を知り、必要な対策を講じることが何よりも重要です。脆弱性診断により、日々変化する脅威に対する自システムのセキュリティ状態を確認できるため、適時・適切な対策が可能になります。

脆弱性診断のやり方と診断実施時の課題

次に脆弱性診断の具体的なやり方と、企業が診断を実施する際に直面する課題について解説します。

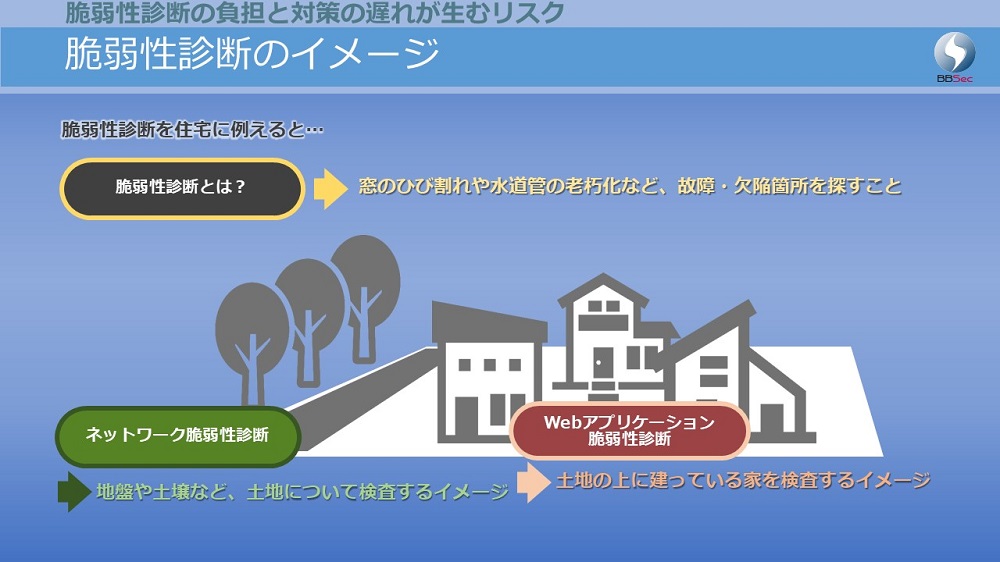

脆弱性診断を住宅に例えると、ネットワーク脆弱性診断は土地や地盤の検査、Webアプリケーション脆弱性診断は建物自体の検査に相当します。企業が脆弱性診断を実施する際には、コスト面や専門知識の必要性など様々な課題がありますが、これらを適切に解決することが重要です。

脆弱性診断とは、窓のひび割れや水道管の老朽化など、故障・欠陥箇所を探すことに似ています。ネットワーク脆弱性診断は地盤や土壌など土地に関する検査、Webアプリケーション脆弱性診断は土地の上に建っている家を検査するイメージです。

この二つの診断タイプには共通する項目もありますが、視点が異なります。ネットワーク脆弱性診断は宅外から宅内に入るまでの故障・欠陥箇所を見つけるのに対し、Webアプリケーション脆弱性診断は宅内の方から見た観点での指摘となります。

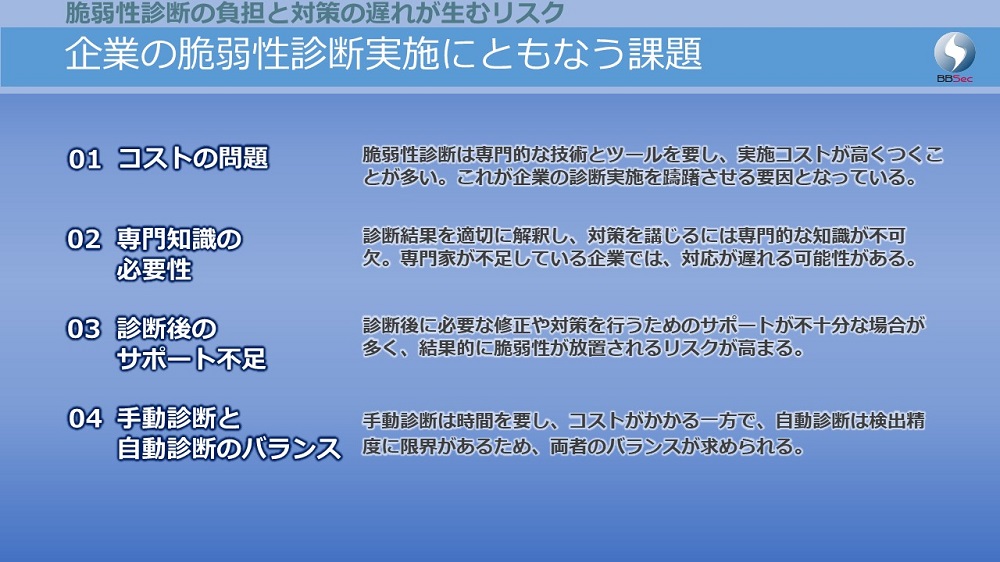

企業が脆弱性診断を実施する際に直面する主な課題として、以下の4点が挙げられます。

- コストの問題:脆弱性診断は専門的な技術とツールを要するため、実施コストが高くなりがちです。

- 専門知識の必要性:診断結果を適切に解釈し、対策を講じるには専門的な知識が不可欠です。セキュリティの専門家が不足している企業では対応が遅れがちになります。

- 診断後のサポート不足:診断後に必要な修正や対策を行うためのサポートが不十分な場合が多く、結果的に脆弱性が放置されるリスクが高まります。

- 手動診断と自動診断のバランス:手動診断は時間とコストがかかる一方、自動診断は検出精度に限界があるため、両者の適切なバランスが求められます。

これらの課題に対処するため、「かかりつけ医」のような存在としてセキュリティベンダーとの関係構築が推奨されます。いざという時だけでなく、日頃からかかりつけ医のような存在としてセキュリティベンダーとの関係を構築することで、結果的に自社のセキュリティレベルの向上と維持が図れます。

「かかりつけ医」のメリットとしては、まず、病歴や体質(システム環境や脆弱性の状況)を把握しており、素早く適切に対応できること。そして、気軽に相談できるので、問題が早期発見しやすいこと。結果として、必要に応じて他の専門医(専門的なセキュリティサービス)への連携もスムーズになることも含め、メリットは多々あると言えます。

高精度な脆弱性診断とサイバー保険を含む継続的なサポート体制

脆弱性診断を効果的に行うためには、精度の高い診断と充実したサポート体制が不可欠です。高品質な脆弱性診断サービスには、有資格者による手動検査、網羅性の高い診断内容、わかりやすい報告書の提供、診断後のサポートなどの特徴があります。特に重要なのは、診断結果に基づいた対策の実施と、定期的な診断による継続的な脆弱性管理サイクルの確立です。

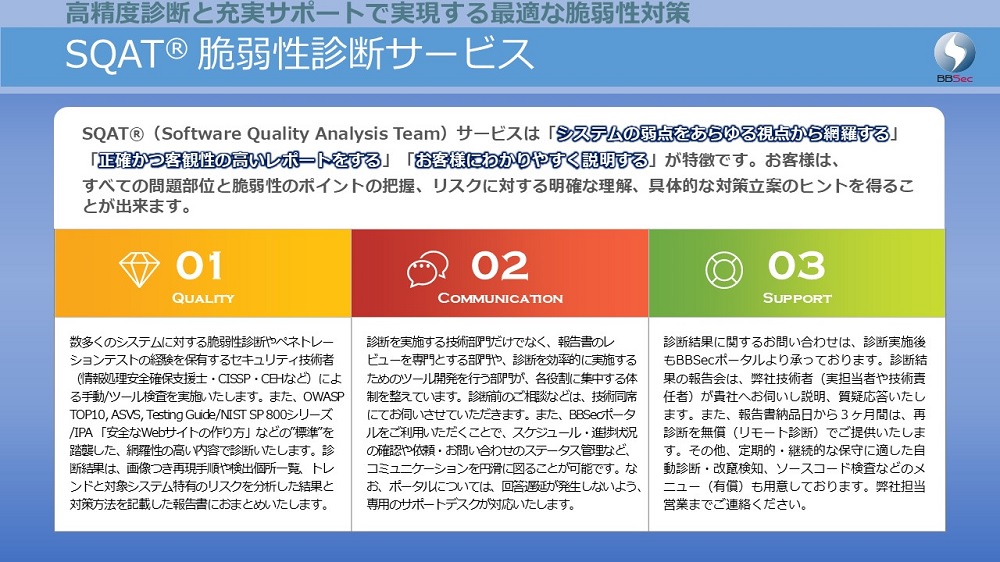

ブロードバンドセキュリティのSQAT®(Software Quality Analysis Team)脆弱性診断サービスを例に、効果的な脆弱性診断の要素が説明されました。まず「Quality(品質)」として、情報処理安全確保支援士やCISSP、CEH等の有資格者による手動/ツール検査を実施していること、OWASP TOP10やNIST SP 800シリーズ、IPAの「安全なWebサイトの作り方」などの標準を踏襲した網羅性の高い診断内容を提供していることが特徴です。

次に「Communication(コミュニケーション)」の観点では、診断実施部門だけでなく報告書のレビューを専門とする部門やツール開発部門が各役割に集中する体制を整え、専用ポータルサイトを通じた効率的な情報共有を実現しています。

さらに「Support(サポート)」面では、診断結果に関する問い合わせを診断実施後も受け付け、報告書納品日から3ヶ月間は再診断を無償で提供するなど、継続的なサポート体制を整えている点が強調できます。

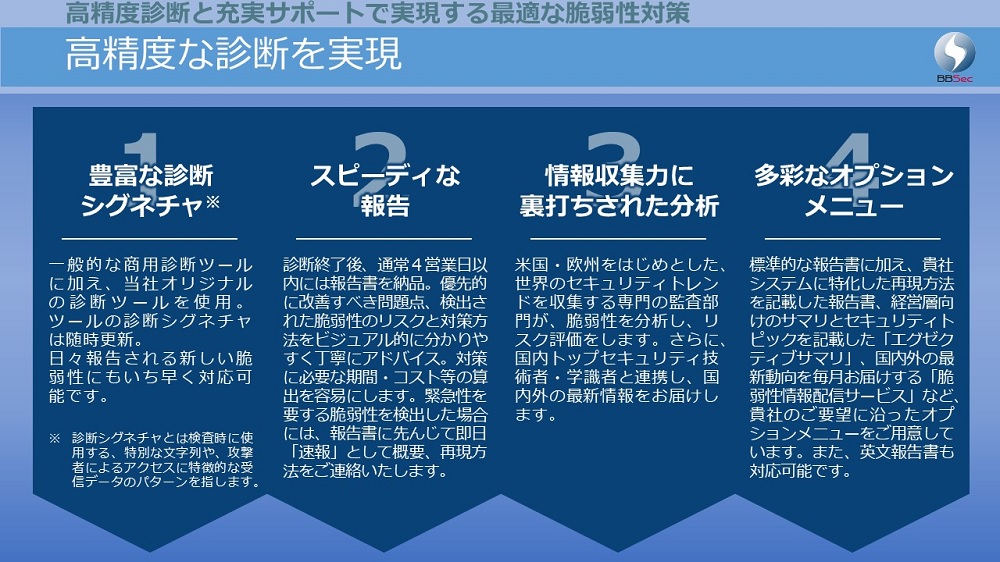

付け加えると、同社の脆弱性診断サービスの特徴として、豊富な診断シグネチャ(検査パターン)、スピーディな報告(診断終了後4営業日以内の報告書納品)、情報収集力に裏打ちされた分析、多彩なオプションメニューなどが挙げられます。

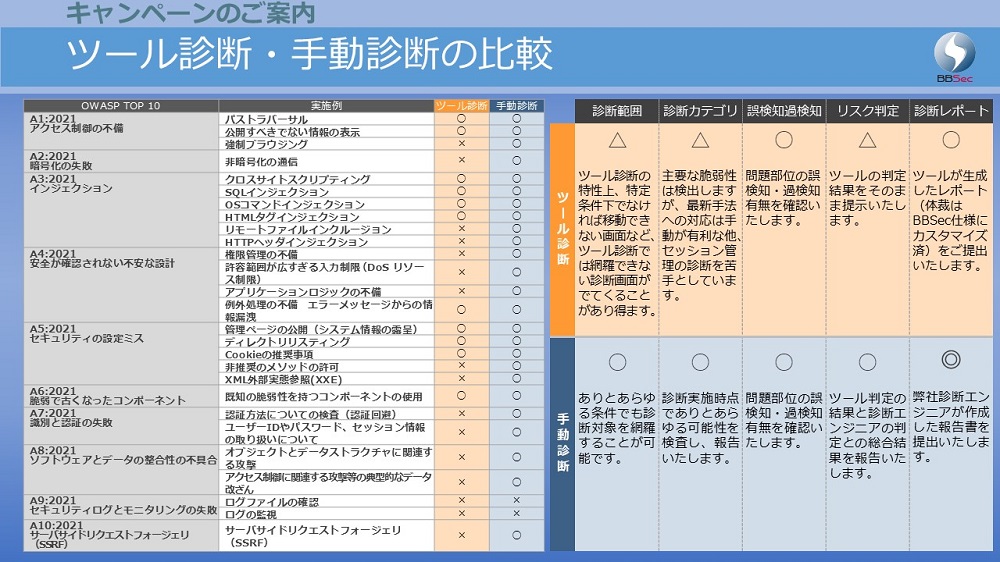

手動診断とツール診断のそれぞれの特徴と使い分けについても説明します。

手動診断は網羅性、検査の深度、精度が高い一方でコストも高くなります。一方、ツール診断は低コストで実施できますが、検出できない項目もあります。両者の適切な組み合わせとして、「リリース時や年に一度は手動診断、日常的な監視はツール診断」といった使い分けが効果的です。

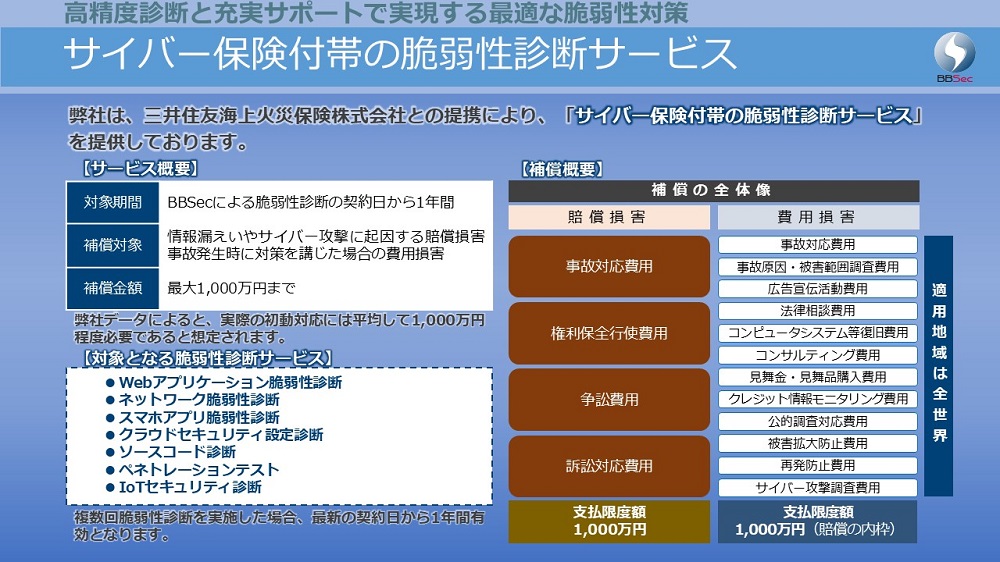

特に注目すべき点として、ブロードバンドセキュリティは三井住友海上火災保険株式会社との提携により、「サイバー保険付帯の脆弱性診断サービス」を提供しています。このサービスは、脆弱性診断契約日から1年間、情報漏えいやサイバー攻撃に起因する賠償損害および事故発生時に対策を講じた場合の費用損害を最大1,000万円まで補償するものです。

実際の初動対応には平均して1,000万円程度必要であると想定されています。この補償は脆弱性診断サービスにオプションとして付けるのではなく、対象となる診断サービスを受けると自動的に付帯します。

脆弱性診断を活かす継続的なセキュリティ対策

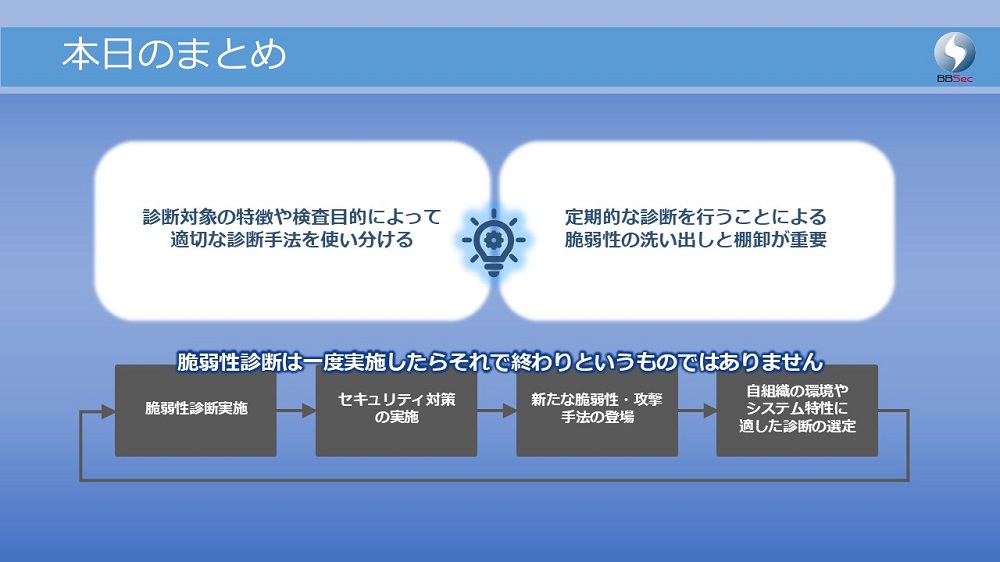

最後に、脆弱性診断を単発で終わらせるのではなく、継続的なセキュリティ対策として活用するためのポイントを紹介します。脆弱性は日々増加し、攻撃手法も進化し続けるため、一度の診断だけでは十分な対策とは言えません。診断対象の特徴や検査目的に合わせた適切な診断手法の選定と、定期的な脆弱性の洗い出しと棚卸が重要です。

脆弱性診断は一度実施したらそれで終わりというものではありません。脆弱性は日々新たな手法や種類が増加し続けるため、診断実施後に適切なセキュリティ対策を行っていたとしても、形を変えて再び脆弱性が生じる可能性は十分にあります。

継続的なセキュリティ対策のサイクルとして、以下のステップが推奨されています。

- 脆弱性診断の実施

- セキュリティ対策の実施

- 新たな脆弱性・攻撃手法の登場に注意

- 自組織の環境やシステム特性に適した診断の選定

このサイクルを繰り返すことで、持続的にセキュリティレベルを向上させることができます。また、診断対象の特徴や検査目的に応じて、手動診断とツール診断を適切に組み合わせることも重要です。

まとめ:効果的な脆弱性管理で高まるセキュリティ体制

脆弱性診断を「やりっぱなし」にせず、継続的な脆弱性管理の一環として活用することが、組織のセキュリティ体制強化には不可欠です。サイバー攻撃が高度化・巧妙化する現代においては、脆弱性診断の実施、診断結果に基づく対策の実施、新たな脆弱性への対応という一連のサイクルを確立することが重要です。自社の環境やシステム特性に合わせた適切な診断手法を選定し、定期的な診断を通じて継続的にセキュリティレベルを向上させていきましょう。

脆弱性をなくすこと(攻撃の的をなくすこと)が最も重要です。攻撃者は実際の攻撃行動に移る前に、クローリングツールなどを使って脆弱性をスキャンします。脆弱性の少ないシステムは攻撃者にとって「コストパフォーマンスが悪い」ターゲットとなり、結果的に攻撃を受けにくくなります。

サイバー保険も含めた総合的な脆弱性対策を構築することで、万が一の事態にも備えることができます。ブロードバンドセキュリティのように、高精度な診断と充実したサポート体制を持つセキュリティベンダーと連携することで、より効果的な脆弱性管理が可能になります。

脆弱性管理は単なるコスト要素ではなく、企業の競争力維持やリスク管理のための重要な投資です。サイバー保険の付帯のある脆弱性診断サービスを受けていても、被害があったときかかってしまう損害額を考えると費用対効果は決して悪くないと言えます。

最終的に、脆弱性診断を含む継続的なセキュリティ対策サイクルの確立は、お客様に安心して自社サービスを利用し続けてもらうための基盤となるのです。これからのデジタル時代において、適切な脆弱性管理は企業の信頼性と持続可能性を支える重要な要素であると言えるでしょう。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

ウェビナー開催のお知らせ

「今知るべき!サポート切れのソフトウェアへのセキュリティ対策ガイド」

「CVSSとSSVCで実践する次世代脆弱性管理:サイバー攻撃対策セミナー2024」

「クラウド利用の落とし穴と対策とは?今こそ見直すべきクラウドセキュリティ対策-セキュリティ設定診断の活用方法をご紹介- 」

最新情報はこちら