Security NEWS TOPに戻る

バックナンバー TOPに戻る

フィッシング攻撃は、信頼できる存在を装い、個人情報や機密データを詐取しようとするサイバー攻撃の一種です。フィッシング攻撃は年々巧妙化・多様化しており、本物そっくりのサイト、もっともらしい文面のメール、もっともらしい名前のファイルを用いた手口もあるなど、被害を受けるリスクが高まっています。本記事では、フィッシング攻撃の脅威動向を踏まえながら、フィッシング攻撃への対策方法を解説します。

過去のウェビナーの再配信予定にご関心のある方はこちらからお問い合わせください。

contents

フィッシングとは

フィッシングとは、電子通信において、信頼できる存在になりすまして、ユーザ名やパスワード、クレジットカード情報などの機密情報やデータを入手する詐欺的な行動のことを指すとされています。信頼できる存在になりすます点で、ソーシャルエンジニアリングのひとつです。魚釣りの「Fishing」の「F」を「Ph」にした「Phishing」と表記され、語源には諸説あります。

なお、日本では、「フィッシング詐欺」という言い方が使われることが多いです。「フィッシング」という言葉自体にすでに「詐欺」の意味が含まれているため厳密には重ね言葉なのですが、カタカナのみの語句よりも直感的な分かりやすさはあるといえるでしょう。

フィッシング詐欺とは

フィッシング詐欺とは、偽サイトを作ってオンラインバンキングなどのIDとパスワードを盗み不正送金等を行うものです。ユーザは騙されないように正しいURLかどうかを検証したり、メールの日本語に不自然な点はないかを慎重に確認することが求められます。

フィッシングの目的とは

サイバー攻撃の包括的フレームワークとして知られるMITRE ATT&CKでは、「フィッシング」は、メールの添付ファイル、メールのリンクのほか、ソーシャルメディア等のサードパーティサービスを用いて実行されると記載されています。また、その主な目的は、標的のシステム上で悪意のあるコードを実行すること、または、有効なアカウントを利用するためのクレデンシャル(身元識別に用いられるID、パスワードなどの情報)を収集すること、とされています。

フィッシングの手法と手口

フィッシングでは、攻撃者は「信頼できる」とみなされる存在を何らかの形で装い、標的を罠にかけます。たとえば、本物そっくりのサイト、もっともらしい文面のメール、もっともらしい名前のファイルなどがそうです。

なお、フィッシングの中でも、特定の企業や個人を狙ったものは「スピアフィッシング」と呼ばれており、攻撃側は、目的を達成するために、標的を徹底的に研究し、特定の相手にとって不自然さを感じさせないメールやフォームを作りこみます。なお、スピアフィッシングにおいて、上級管理職など、組織の重要人物を狙った攻撃は「ホエーリング(「捕鯨」の意)」と呼ばれます。

関連した手法として、DNSの設定を書き換えて偽サイトに誘導する「ファーミング」、電話などの音声通話を用いた「ヴィッシング」、SMSを使う「スミッシング」どもあり、その手口はさまざまです。

フィッシング攻撃の脅威動向と報告件数

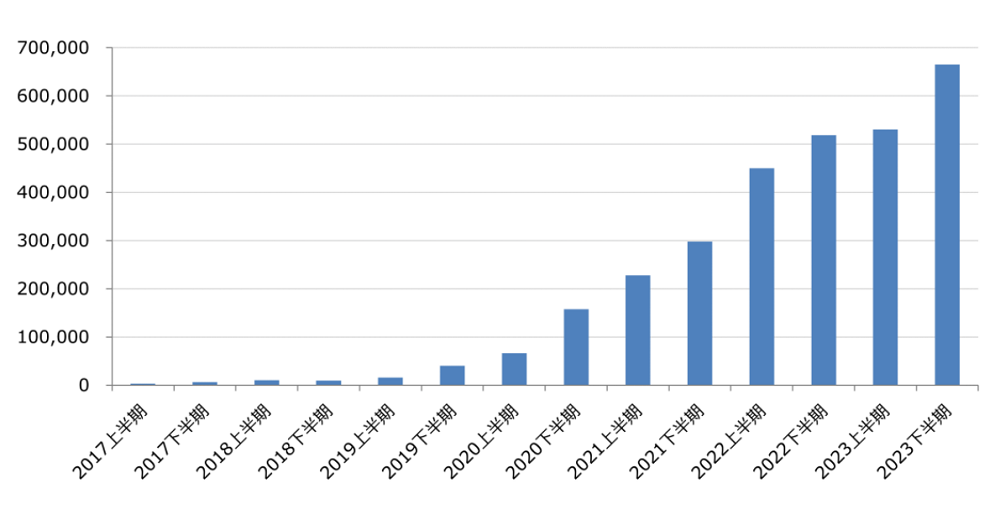

2024年6月にフィッシング対策協議会が公開した「フィッシングレポート2024」によると、2023年にフィッシング対策協議会に寄せられた国内のフィッシングの報告件数は1,196,390件と、年々増加傾向にあり、フィッシング攻撃の脅威が高まっています。

企業にとっての2つのフィッシング脅威

企業にとってのフィッシングの脅威は、大きく2つに分けられるといえます。ひとつは、自社の従業員がフィッシングの餌食になってしまうこと、もうひとつは、自社ブランドをかたるフィッシングサイトが、世界のどこかの国のサーバに立ち上げられてしまうことです。前者においても大きな被害が発生する可能性はありますが、後者の場合は、自分たちのブランド名のもと多くのユーザが被害にあってしまうという点で、次元の違うインパクトを引き起こしかねません。

もし自社のフィッシングサイトが立ち上げられてしまった場合、本物のサイトを運営する自分たちに過失があったか否かにかかわらず、社会的信頼の失墜や、ユーザ離れなどが生じる可能性があります。

自社がフィッシングの標的になってしまった場合の緊急対応

もしフィッシングサイトを立ち上げられてしまった場合、そのサイトを閉鎖するためのアクションを早急に行う必要があります。このアクションのことを「テイクダウン」と言いますが、実は、それに無料で対応してくれる機関があります。一般社団法人JPCERTコーディネーションセンターです。同センターでは、「インシデント対応依頼」という窓口を設けており、企業に代わって、サイト管理者へフィッシングサイトが公開されていることを連絡しフィッシングサイトの停止を依頼してくれます。フィッシングサイト以外にも、複数のインシデントへの対応依頼が可能ですので、ぜひ一度チェックしてみてはいかがでしょうか。

企業にとってのフィッシング対策

自社がフィッシングの標的となった場合に被害を未然に食い止め、もしフィッシングサイトが作られてしまったとしてもその被害を最小に食い止める――これは、Webサイトを持つすべての企業が取り組むべきセキュリティ課題といえるでしょう。では、具体的にどうすればよいのか。フィッシング対策協議会「フィッシング対策ガイドライン」の重要5項目をご紹介しましょう。

1.利用者に送信するメールには「なりすましメール対策」を施すこと

2.複数要素認証を要求すること

3.ドメインは自己ブランドと認識して管理し、利用者に周知すること

4.すべてのページにサーバ証明書を導入すること

5.フィッシング詐欺対応に必要な組織編制とすること

あなたの会社の取り組みは、いかがでしょうか?もし、どこから手を付けてよいのかわからない、ということであれば、セキュリティ専門企業に相談されることをおすすめします。

フィッシング攻撃のサービス化

2022年9月、米国のResecurity社はダークウェブにおいて二要素認証を回避する新たなPhaaS(Phishing-as-a-Service)が登場したと発表しました。攻撃の母数が増えると、フィッシングメールやフィッシングメッセージを目にする機会が増え、結果的に攻撃を受ける人が多くなります。二要素認証を使用したときにスマホやPCに届くメッセージは、本当に自分が認証を行おうとしている正規のサイトから届いたメッセージでしょうか。もしかすると、攻撃者によって巧みに誘導させられていて、対応するとアカウントを侵害されるなどの被害にあってしまうかもしれません。

フィッシング攻撃への対策として第一に考えられるのは「教育」です。情報セキュリティ研修、メール訓練により、受け取ったメッセージを「疑う・確認する」ことを教育するとともに、二要素認証のなかでもより安全性の高いものを採用するなど、正しく攻撃に備えることで、実際に攻撃を受けたときの被害を抑えることができるでしょう。

関連リンク:「IPA 情報セキュリティ10大脅威からみる― 注目が高まる犯罪のビジネス化 ―」

もしフィッシングの被害にあったら

それでは、自社の従業員がフィッシングの被害にあうことを防ぐにはどうすればいいでしょうか。

いわく「メールの送信元を確認する」「メールやSMSの文面に違和感がないかチェックする」「正しいURLか確認する」等々…。冒頭でも述べましたが、検索上位に並ぶこうした対策は、一昔前から変化がありません。もちろん、いずれも間違ってはおらず、こうした基本的啓発活動の重要さは今後も変わることはないのですが、攻撃者の技術力は日進月歩です。たとえば今日、偽メール文を見て日本語の不自然さをみじんも感じない、というケースは少なくありません。

基本対策を実践するのはまず当然として、今後は、「騙されてしまうことはあり得る」と想定し、被害前提・侵入前提での対策も考える必要があります。BBSecでも、この認識のもと、「もしフィッシングにひっかかってしまった場合、どこまで企業の資産に被害が及ぶのか、その結果、どれだけビジネスインパクトがあるのか」を検証するサービスを提供しています。

まとめ

- フィッシングとは、信頼できる存在を装って、守秘性の高いデータの取得を図るサイバー攻撃です。

- 自社ブランドのフィッシングサイトが立ち上げられてしまった場合、専門機関を介して閉鎖依頼をかけることができます。

- フィッシングの手口は巧妙化・多様化しています。「騙されてしまうことはあり得る」と想定し、被害前提・侵入前提で対策をとることが必要です。

Security NEWS TOPに戻る

バックナンバー TOPに戻る