脆弱性スキャンは、企業のシステムやネットワーク、Webアプリケーション、クラウド環境に存在する既知の脆弱性を効率よく洗い出すための基本的な手段です。近年は、公開サーバーやVPN機器だけでなく、クラウド上のワークロード、コンテナ、OSSライブラリまで管理対象が広がっており、手作業だけで安全性を確認するのは現実的ではありません。そこで重要になるのが、脆弱性スキャナーや脆弱性診断ツールを使って、環境全体を継続的に確認する考え方です。CISAも、インターネット公開資産に対する継続的な 脆弱性スキャンを、基本的な「サイバーハイジーン(Cyber Hygiene)」の一環として位置付けています。

ただし、脆弱性スキャンを導入すれば自動的に安全になるわけではありません。スキャンはあくまで既知の弱点を機械的に見つける仕組みであり、誤検知や過検知、設定不備の見落とし、業務影響を踏まえた優先順位判断までは自動では完結しません。そのため実務では、脆弱性スキャンの役割を正しく理解したうえで、脆弱性診断や脆弱性管理のプロセスと組み合わせて運用する必要があります。本記事では、脆弱性スキャンとは何か、脆弱性診断との違い、ツール比較のポイント、導入時の考え方までを整理します。

脆弱性スキャンとは

脆弱性スキャンとは、サーバー、ネットワーク機器、Webアプリケーション、クラウド環境などに対して自動的に検査を行い、既知の脆弱性や不適切な設定、不足している更新などを検出する仕組みです。企業が脆弱性スキャンを導入する目的は、攻撃者に悪用される前に自社環境の弱点を見つけ、修正につなげることにあります。米国サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)のCyber Hygiene Servicesでも、Vulnerability Scanning(脆弱性スキャン)はインターネットから到達可能な資産を継続的に監視し脆弱性の有無を評価するサービス、として説明されています。

脆弱性スキャンの特徴は、自動化にあります。人手では確認しきれない大量のIPアドレス、Webアプリケーション、仮想マシン、コンテナイメージなどを機械的に点検し、既知の脆弱性情報や設定ミスと突き合わせることで、短時間に広い範囲を確認できます。NIST SP 800-115『Technical Guide to Information Security Testing』でも、自動化されたテスト手法は情報セキュリティ評価の重要な手段とされ、SCAPのような標準化された枠組みが脆弱性管理の自動化を支えるものとして紹介されています。

一方で、脆弱性スキャンには限界もあります。自動スキャンは既知のパターンには強いものの、業務ロジックに起因する脆弱性や、文脈を踏まえた攻撃シナリオまでは把握しきれない場合があります。また、誤検知や重複検知が発生することもあるため、結果をそのまま鵜呑みにするのではなく、影響の確認と優先順位付けが必要です。つまり脆弱性スキャンは、脆弱性管理の入口として非常に有効ですが、それだけで完結するものではありません。

脆弱性スキャンを適切に実施するためには、対象となるIT資産を正確に把握することが重要です。サーバーやネットワークだけでなく、クラウド環境やOSSコンポーネントも対象となります。IT資産管理と脆弱性管理の関係については、以下の記事も参考になります。

「脆弱性管理とIT資産管理 -サイバー攻撃から組織を守る取り組み-」

脆弱性診断との違い

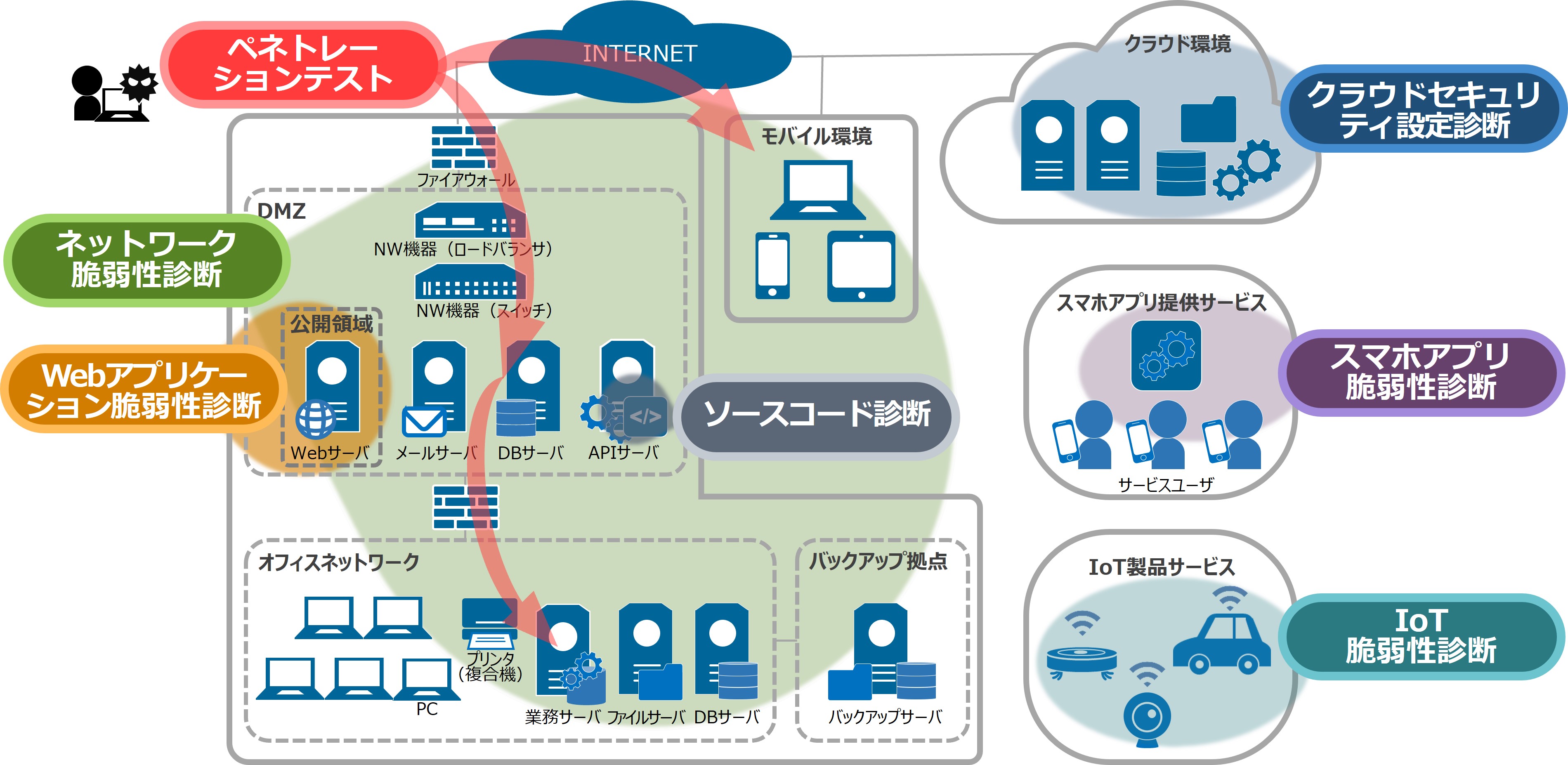

脆弱性スキャンと脆弱性診断は混同されやすい言葉ですが、実務上は役割が異なります。脆弱性スキャンは、既知の脆弱性や設定不備を自動的に広く洗い出すことに向いています。これに対して脆弱性診断は、専門家が対象システムの構造や挙動を踏まえながら、ツールだけでは見つけにくい問題も含めて詳細に評価する行為です。OWASPでは、ペネトレーションテストやセキュリティテストがスキャン単独よりも実際の攻撃可能性やリスク評価をより正確に把握する助けになる、と説明しています*1。

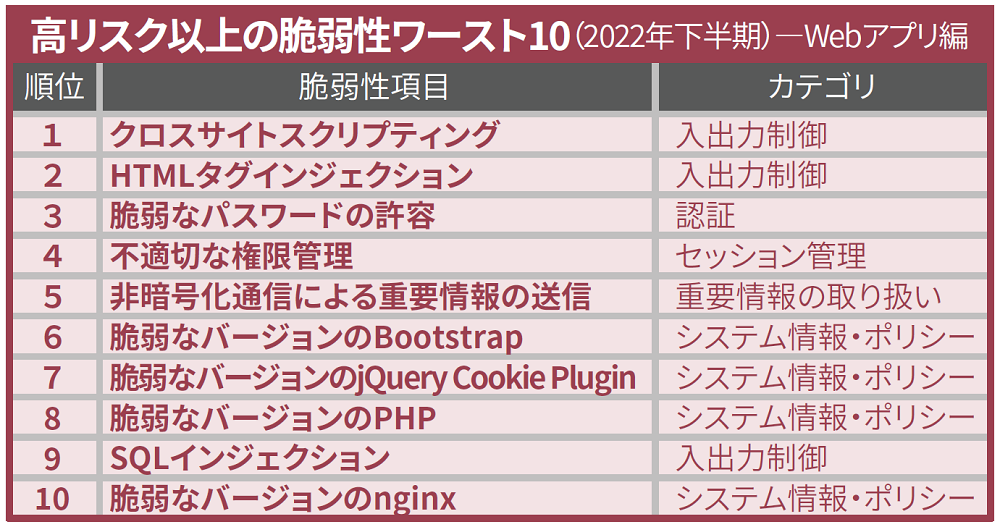

たとえば、Webアプリケーションに対する自動スキャンでは、SQLインジェクションやクロスサイトスクリプティングの典型的なパターンは検出しやすい一方で、権限管理の不備や業務フロー上のロジック欠陥、複数機能をまたいだ複雑な脆弱性は取り逃がす可能性があります。OWASPのOWASP Web Security Testing Guideでは、Webセキュリティ評価が単なる自動実行ではなく、アプリケーションの設計や攻撃面を踏まえた体系的なテストであることを示しています。

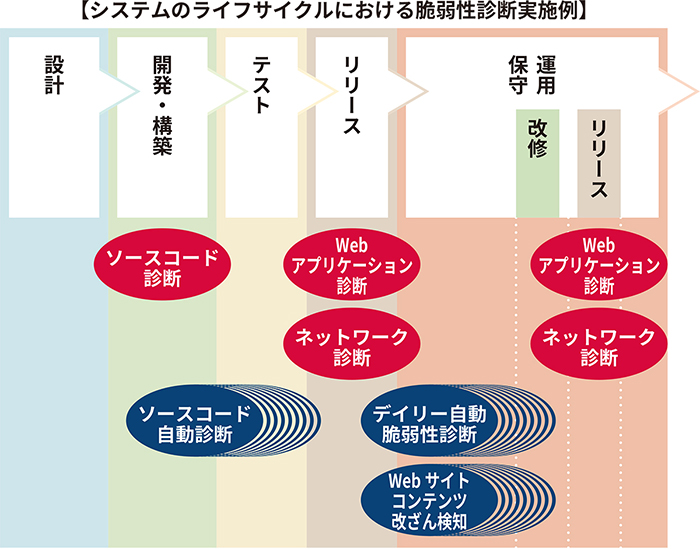

そのため企業では、脆弱性スキャンと脆弱性診断を対立概念として捉えるよりも、目的に応じて使い分けることが重要です。日常的な広範囲確認には脆弱性スキャンが向いており、公開Webサービスや重要システムの深い評価には脆弱性診断が向いています。脆弱性スキャンは継続運用の基盤、脆弱性診断は重点箇所の深掘りというように整理すると理解しやすいでしょう。

脆弱性スキャンの種類

脆弱性スキャンにはいくつかの種類があり、どこを対象にするかで使うツールや評価軸が変わります。

Webスキャン

OWASPでは、Webアプリケーション脆弱性スキャンを、外部からWebアプリケーションを自動検査し、XSS、SQLインジェクション、コマンドインジェクション、パストラバーサル、不適切な設定などの脆弱性を探すツール、として説明しています*2。いわゆるDAST(Dynamic Application Security Testing)に近い領域であり、インターネット公開されるサービスでは特に重要です。企業サイト、会員サイト、管理画面、APIなど、公開面があるならWebスキャンは有力な選択肢になります。

ネットワークスキャン

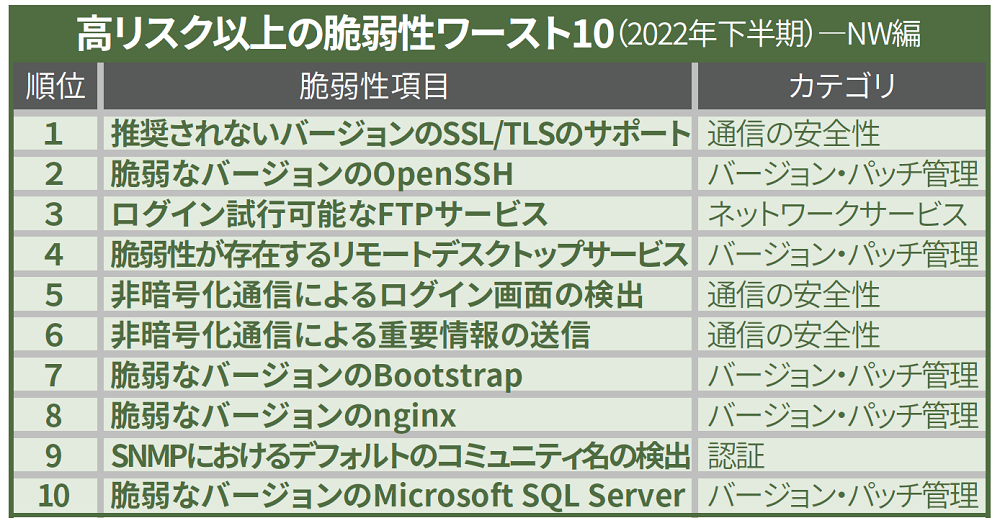

サーバー、ルーター、ファイアウォール、VPN装置などに対して、開いているポート、稼働サービス、既知の脆弱性、更新不足の状況を確認するものです。特にインターネットに公開された機器は攻撃対象になりやすいため、CISAも継続的なスキャンの重要性を強調しています。

クラウドスキャン

クラウドでは、OSやミドルウェアの脆弱性だけでなく、ストレージの公開設定、IAM権限、コンテナ設定、イメージの更新状況なども安全性に大きく影響します。従来型のネットワークスキャンだけでは十分でなく、CSPMやCNAPP系の機能を持つツールでクラウド設定やワークロードを可視化する必要があります。共有責任モデルのもとでは、クラウド事業者が管理しない部分は利用企業側が継続的に見なければなりません。

さらに、OSS脆弱性スキャン、いわゆるSCAも見逃せません。現代のソフトウェアは多くのOSSライブラリに依存しており、アプリケーション本体に問題がなくても、依存パッケージの脆弱性がリスクになります。NTIA(米国商務省電気通信情報局:National Telecommunications and Information Administration)が公開している「The Minimum Elements For a Software Bill of Materials (SBOM) 」では、SBOMをソフトウェアを構成する各種コンポーネントとサプライチェーン上の関係を記録する正式な記録、と定義しており、OSS脆弱性管理の前提として極めて重要です。SCAやSBOM対応ツールを使うことで、どのアプリケーションにどの部品が含まれているかを把握しやすくなります。

脆弱性スキャナーの比較

脆弱性スキャナーを比較するとき、まず見るべきなのはCVE対応の範囲です。脆弱性スキャンの基本は、既知の脆弱性データと自社環境を突き合わせることにあるため、どの程度広くCVE情報やベンダー情報に対応しているかは重要です。とはいえ、単に「CVEに対応している」と書かれているだけでは不十分で、更新頻度、対応製品の広さ、クラウドやコンテナへの追従性まで見たほうが実務では役立ちます。CISAが示す脆弱性管理の考え方*3でも、継続的に変化する資産や脅威を前提にした運用が重視されています。

次に確認したいのがスキャン精度です。脆弱性スキャナーは便利ですが、誤検知が多すぎると運用部門が疲弊し、逆に本当に重要な項目を見逃しやすくなります。逆に、検知が甘ければ見つかるべき脆弱性を取り逃がすことになります。ツールの比較では、単なる検知件数ではなく、結果がどれだけ実務で使いやすいか、重複排除や重要度の絞り込みがしやすいかも見ておく必要があります。OWASPが指摘するようにスキャン結果だけでは実際の攻撃可能性を完全に評価できない*4ため結果の解釈しやすさも重要です。

さらに、OSSライブラリ検出やSBOM生成の可否は、近年ますます重要になっています。SCAに対応していないツールでは、アプリケーション内部の依存関係まで把握できず、ソフトウェアサプライチェーンリスクへの対応が難しくなります。SBOMを生成・管理できるかどうかは、脆弱性スキャンの範囲をインフラからソフトウェア部品まで広げられるかどうかに直結します。NTIAはSBOMが脆弱性管理、ソフトウェア在庫管理、ライセンス管理などの基本ユースケースに役立つとしています。

脆弱性スキャン導入のポイント

脆弱性スキャンを導入する際に考えるべきポイントは以下のとおりです。

導入目的の明確化

公開Webサイトの安全性を高めたいのか、社内サーバーの更新漏れを防ぎたいのか、クラウド設定不備を見つけたいのか、OSS脆弱性を把握したいのかで、適したツールは変わります。目的が曖昧なまま「有名だから」という理由だけで導入すると、期待した検知ができなかったり、運用負荷だけが増えたりします。

導入後の運用体制の整備

脆弱性スキャンは、導入しただけでは意味がなく、誰が結果を確認し、どこまで精査し、どの基準で是正依頼を出し、修正後にどう再確認するかまで決めておく必要があります。NISTのパッチ・脆弱性管理ガイドでも、技術そのものより、継続運用のプロセス設計が重要であることが示されています。ツール導入はゴールではなく、脆弱性管理のサイクルを回すための手段です。

資産管理との連携

スキャン結果を脆弱性対応に直結させるためには、資産管理との連携も欠かせません。どのサーバーがどの業務に使われているのか、どのシステムが外部公開されているのか、どのアプリケーションがどのOSS部品を利用しているのかが分からなければ、検出された脆弱性の優先順位を決められません。特にクラウドやコンテナ環境では、資産の増減が激しいため、台帳やCMDB、クラウド資産可視化と組み合わせた運用が重要です。

脆弱性診断・ペネトレーションテストとの併用

脆弱性スキャンは広く速く確認するのに強い一方で、業務ロジックや複雑な攻撃経路までは十分に評価できないことがあります。公開サービスや重要システムでは、重点的な診断を組み合わせるほうが現実的です。OWASPも、ペネトレーションテストがスキャンだけでは見えない実攻撃視点の評価に役立つと説明しています。

脆弱性スキャンで脆弱性を発見した後は、迅速に対応を行うことが重要です。適切な優先順位付けやパッチ適用を行わなければ、攻撃リスクを低減することはできません。脆弱性対応の具体的な手順については、以下の記事で詳しく解説しています。

「脆弱性対応とは?CVE対応とパッチ管理の実務フロー」

脆弱性管理との関係

脆弱性スキャンは、脆弱性管理そのものではありませんが、脆弱性管理を支える重要な要素です。脆弱性管理は、資産把握、脆弱性情報収集、評価、是正、再確認を継続的に回す運用全体を指します。その中で脆弱性スキャンは、「発見」と「継続的な監視」を支える手段として機能します。CISAが脆弱性管理を、脆弱性や悪用可能な状態の頻度と影響を減らす取り組みとして整理している*5ことからも、スキャン単独ではなく運用全体の中で捉えるべきことが分かります。

脆弱性スキャンは、脆弱性管理の一部として実施される重要なプロセスです。しかし、スキャンを実施するだけでは不十分であり、発見した脆弱性を評価・対応まで含めて継続的に管理する必要があります。企業の脆弱性管理全体の流れについては、以下の記事で詳しく解説しています。

「脆弱性管理とは?企業が行うべき脆弱性管理の基本と実践手順【2026年版】」

実務では、脆弱性スキャンで見つけた結果をそのまま並べるだけでは意味がありません。資産の重要度、公開状態、CVSS、既知悪用の有無、業務影響などを踏まえて優先順位を決め、必要な修正や診断につなげていく必要があります。さらに、OSS脆弱性についてはSCAやSBOMを組み合わせて調査範囲を広げることが重要です。つまり脆弱性スキャンは、脆弱性管理の入口であり、全体運用へつなぐための観測手段だといえます。

まとめ

脆弱性スキャンとは、既知の脆弱性や設定不備を自動的に洗い出し、企業の攻撃面を継続的に可視化するための基本手段です。ネットワークスキャン、Webスキャン、クラウド環境スキャン、OSS脆弱性スキャンといった種類があり、企業のシステム構成に応じて適切に選ぶ必要があります。ただし、脆弱性スキャンは万能ではなく、脆弱性診断やペネトレーションテストのような深い評価とは役割が異なります。広く見つけるのがスキャン、深く確かめるのが診断、と整理すると理解しやすいです。

導入時に重要なのは、ツールの知名度ではなく、自社の目的に合っているかどうかです。CVE対応の広さ、スキャン精度、クラウド対応、OSSライブラリ検出、SBOM生成の可否などを見極めたうえで、導入後に誰がどのように結果を処理するかまで設計しておく必要があります。脆弱性スキャンを単独の製品選定で終わらせず、脆弱性管理の継続運用へつなげることが、企業にとって本当の導入効果につながります。

【参考情報】

- NIST(米国立標準技術研究所),NIST SP 800-40 Rev. 4,Guide to Enterprise Patch Management Planning: Preventive Maintenance for Technology(https://csrc.nist.gov/pubs/sp/800/40/r4/final)

- NIST(米国立標準技術研究所),NIST SP 800-40 Version 2(https://csrc.nist.gov/pubs/sp/800/40/ver2/final)

【関連ウェビナーのご案内】

本記事では、脆弱性スキャンとは何か、脆弱性診断との違い、ツール比較のポイント、導入時の考え方までを整理しました。次回、5月20日(水)14時からの開催のウェビナーでは、AssetViewとFutureVulsのメーカーが登壇し、各領域の役割をどのように整理し、どのように連携させれば実効性ある脆弱性管理が実現できるのか、解説します。脆弱性管理の考え方について深くを理解されたい方は、ぜひご参加ください。

その他のウェビナー開催情報はこちら

BBSecでは

BBSecでは以下のようなご支援が可能です。 お客様のご状況に合わせて最適なご提案をいたします。

自ステムの状態を知る

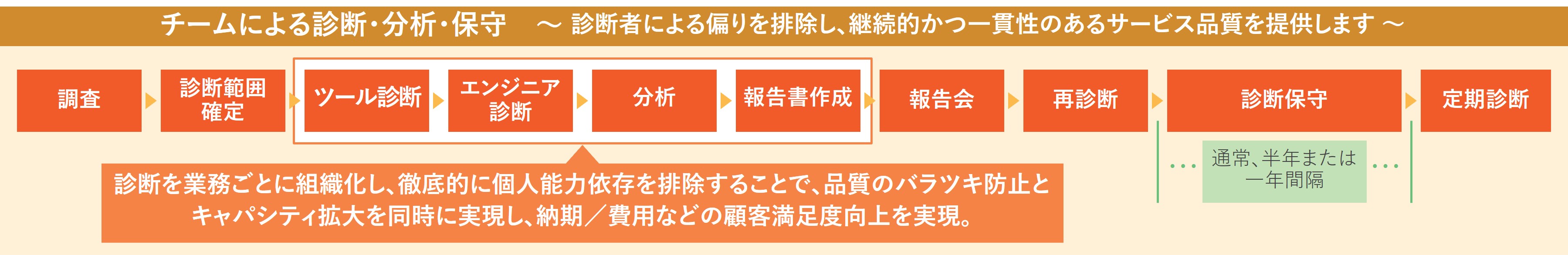

SQAT®脆弱性診断サービス

サイバー攻撃に対する備えとして、BBSecが提供する、SQAT脆弱性診断サービスでは、攻撃者の侵入を許す脆弱性の存在が見逃されていないかどうかを定期的に確認することができます。自組織の状態を知り、適切な脆弱性対策をすることが重要です。

アタックサーフェス調査サービス

インターネット上で「攻撃者にとって対象組織はどう見えているか」調査・報告するサービスです。攻撃者と同じ観点に立ち、企業ドメイン情報をはじめとする、公開情報(OSINT)を利用して攻撃可能なポイントの有無を、弊社セキュリティエンジニアが調査いたします。

編集責任:木下

Security NEWS TOPに戻る

バックナンバー TOPに戻る