CVE-2026-3055が注目される背景(CitrixBleedとの関連)

2026年3月、Cloud Software Groupは、Citrix NetScaler ADCおよびNetScaler Gatewayに関する複数の脆弱性情報を公表しました*1。その中でも特に注意が必要なのが、CVE-2026-3055です。

CVE-2026-3055は、NetScaler ADCおよびNetScaler GatewayがSAML IDPとして構成されている場合に影響を受ける、入力検証不備に起因するメモリオーバーリードの脆弱性です。Citrix公式アドバイザリでは、CWE-125、CVSS v4.0のベーススコア9.3、Criticalとして評価されています。本脆弱性は、通称「CitrixBleed 3」と呼ばれています。JPCERT/CCは、過去に大きな問題となったCitrix Bleed系の脆弱性、CVE-2023-4966、CVE-2025-5777との類似点が海外セキュリティ企業によって指摘されていると説明しています*2。

2025年7月に公表されたCitrix Bleed2(CVE-2025-5777)の脆弱性については以下の記事でご紹介しています。こちらもあわせてご覧ください。

「今すぐ対応を!Citrix Bleed2(CVE-2025-5777)の脆弱性情報まとめ」

企業にとって重要なのは、この脆弱性が単なる製品不具合ではなく、外部公開されている認証基盤やリモートアクセス基盤から情報漏洩につながる可能性がある点です。NetScaler GatewayはVPNやリモートアクセス、SSO連携の前段に置かれることが多く、侵害された場合の影響が社内ネットワーク全体に及ぶおそれがあります。

CVE-2026-3055の概要

CVE-2026-3055は、NetScaler ADCおよびNetScaler Gatewayにおけるメモリオーバーリードの脆弱性です。NVD(National Vulnerability Database)では、NetScaler ADCおよびNetScaler GatewayがSAML IDPとして構成されている場合、不十分な入力検証によりメモリオーバーリードが発生すると説明されています*3。

メモリオーバーリードとは、本来読み取るべきではないメモリ領域のデータが読み取られてしまう問題です。JPCERT/CCは、CVE-2026-3055について、遠隔の第三者によって意図しないメモリ領域のデータが読み取られる可能性があると注意喚起しています。この種の脆弱性で問題になるのは、攻撃者が直接ファイルを盗み出さなくても、メモリ上に一時的に残っていた情報が漏洩する可能性があることです。NetScalerのような認証や通信制御に関わる装置では、セッション情報、認証処理に関係する情報、SAML連携に関する情報などがメモリ上で扱われるため、情報漏洩の影響を慎重に評価する必要があります。

影響を受ける製品とバージョン

CVE-2026-3055の影響を受けるのは、NetScaler ADCおよびNetScaler Gatewayの一部バージョンです。Citrix公式アドバイザリでは、NetScaler ADCおよびNetScaler Gateway 14.1の14.1-60.58より前、13.1の13.1-62.23より前、NetScaler ADC FIPSおよびNDcPPの13.1-37.262より前が影響を受けるとされています。

ただし、バージョンだけでなく構成条件も重要です。Citrix公式は、CVE-2026-3055について、Citrix ADCまたはCitrix GatewayがSAML IDP Profileとして構成されていることを前提条件として示しています。確認方法として、NetScalerの設定内に “add authentication samlIdPProfile .*” が存在するかを確認するよう案内しています。つまり、NetScalerを利用しているすべての環境が同じ条件で影響を受けるわけではありません。しかし、SAML IDPはSSOや認証連携に関わる重要な構成で使われるため、該当する場合は優先度を上げて確認すべきです。

CVE-2026-3055はKEVカタログ登録済みの脆弱性

CVE-2026-3055は、すでに米国サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)のKEVカタログ(Known Exploited Vulnerabilities Catalog)に追加されています。NVD上でも、CVE-2026-3055がCISA KEVに登録されていること、追加日が2026年3月30日であること、米国連邦政府機関向けの対応期限が2026年4月2日であることが確認できます。KEVカタログへの追加は、少なくともCISAが既知の悪用済脆弱性として扱っていることを意味します。そのため、CVE-2026-3055は「将来的に悪用されるかもしれない脆弱性」ではなく、実際の攻撃リスクを前提として対応すべき脆弱性です。

JPCERT/CCも、2026年3月31日時点で海外セキュリティ企業から悪用に関する観測情報や詳細な技術情報が公表されていると説明しています。 公開インターネット上にNetScaler ADCやNetScaler Gatewayを設置している企業は、すでに攻撃対象として探索されている可能性を考慮する必要があります。

CVE-2026-3055が「CitrixBleed 3」と呼ばれる理由

CVE-2026-3055は、正式名称として「CitrixBleed 3」と命名されているわけではありません。しかし、セキュリティ業界では、過去に大きな影響を与えたCitrix Bleed系の脆弱性との類似性から、このように呼ばれることがあります。過去のCitrix Bleedでは、NetScaler ADCやNetScaler Gatewayにおける情報漏洩が問題となり、認証情報やセッション情報の悪用が懸念されました。今回のCVE-2026-3055も、NetScaler製品におけるメモリ読み取りの問題であり、境界装置から情報が漏えいする可能性があるという点で、過去のCitrix Bleed系の問題を想起させます。JPCERT/CCも、CVE-2023-4966およびCVE-2025-5777との類似点が指摘されているとしています。

企業のセキュリティ担当者がこの名称に注意すべき理由は、名前そのものではなく、攻撃者が狙いやすい外部公開機器で、認証に関わる情報が漏洩する可能性があるという構図です。これは、ランサムウェア攻撃や標的型攻撃の初期侵入経路として悪用されるリスクを高めます。

悪用された場合のリスク

CVE-2026-3055を悪用された場合、最も懸念されるのは、NetScalerのメモリ上に存在する情報が第三者に読み取られることです。JPCERT/CCは、遠隔の第三者によって意図しないメモリ領域のデータが読み取られる可能性があると説明しています。

NetScalerは、社外から社内システムへアクセスする際の入口として利用されることがあります。SSL VPN、リモートアクセス、SSO、認証連携の前段に配置されることも多く、ここで情報漏えいが発生すると、単一システムの問題にとどまらず、社内ネットワークへの不正アクセスやアカウント悪用につながる可能性があります。

特に注意すべきなのは、パッチ適用だけでリスクが完全に消えるとは限らない点です。メモリ情報漏えい型の脆弱性では、修正前に何らかの情報が読み取られていた場合、その情報が後から悪用される可能性を否定できません。そのため、アップデートとあわせて、ログ調査、セッションの無効化、認証情報の見直し、関連アカウントの監視を実施することが重要です。

企業がまず確認すべきポイント

CVE-2026-3055への対応では、まず自社がNetScaler ADCまたはNetScaler Gatewayを利用しているかを確認する必要があります。特に、VPN、リモートアクセス、SSO、認証連携、社外公開システムの前段にNetScalerが配置されていないかを確認することが重要です。

次に、対象バージョンに該当するかを確認します。Citrix公式アドバイザリでは、NetScaler ADCおよびNetScaler Gateway 14.1の14.1-60.58より前、13.1の13.1-62.23より前、NetScaler ADC FIPSおよびNDcPPの13.1-37.262より前がCVE-2026-3055の影響を受けるとされています。

さらに、SAML IDPとして構成されているかを確認します。Citrix公式は、NetScaler Configuration内に”add authentication samlIdPProfile .* ”が存在するかを確認するよう案内しています。 この設定が存在する場合、CVE-2026-3055の影響を受ける条件に該当する可能性があります。

対応方針:アップデートが最優先

CVE-2026-3055について、JPCERT/CCは、Cloud Software Groupが本脆弱性に対する回避策を提供していないと説明しています。 そのため、アクセス制限や監視強化だけで対応を完了させるのではなく、修正済みバージョンへのアップグレードを基本方針とすべきです。Citrix公式アドバイザリでも、影響を受ける顧客に対して、関連する更新済みバージョンをできるだけ早くインストールするよう強く推奨しています。 本番環境では検証や切り戻し計画が必要になる場合がありますが、KEVカタログに登録されていることを踏まえると、通常の月次パッチ対応よりも高い優先度で扱うべき脆弱性です。

侵害有無の確認方法

CVE-2026-3055では、パッチ適用と同時に侵害有無の確認も重要です。JPCERT/CCは、watchTowr Labsの情報として、CVE-2026-3055を悪用する攻撃の試行は、/saml/login への細工したPOSTリクエストや、/wsfed/passive?wctx へのGETリクエストによって行われると紹介しています。通常運用で想定されない送信元IPから、これらのエンドポイントへのアクセスがログに記録されていないか確認することが推奨されています。また、JPCERT/CCは、DEBUGレベルのログを有効化している場合、/var/log/ns.log に意図しない文字列が挿入される点もwatchTowr Labsが指摘していると説明しています。 侵害が疑われる場合は、ログの保全、関係者への報告、メーカーや専門事業者への相談を検討すべきです。重要なのは、「アップデートしたから終わり」としないことです。すでに攻撃を受けていた場合、攻撃者が取得した可能性のある情報を前提に、セッションの無効化や認証情報の更新、管理者アカウントの確認、異常なログイン履歴の調査を進める必要があります。

なぜ境界装置は狙われるのか

近年、VPN装置、ADC、認証ゲートウェイ、ファイル転送装置など、インターネット境界に置かれる機器の脆弱性が繰り返し悪用されています。これらの機器は社内ネットワークへの入口に位置し、多くの場合、認証情報やセッション情報、社内システムへのアクセス経路を扱います。攻撃者にとっては、境界装置の侵害が効率のよい初期侵入手段となります。一般的な端末を一台ずつ狙うよりも、外部公開された認証基盤やリモートアクセス装置を突破する方が、社内環境へ到達しやすい場合があるためです。CVE-2026-3055は、まさにこの文脈で捉える必要があります。NetScaler ADCやNetScaler Gatewayを導入している企業は、単に脆弱なバージョンを更新するだけではなく、外部公開資産の棚卸し、設定確認、ログ監視、脆弱性情報の継続的な収集を組み合わせて対応する必要があります。

脆弱性管理で求められる実務対応

CVE-2026-3055のような重大なリスクレベルの脆弱性に対応するには、まず資産を把握していることが前提になります。どの拠点、どのクラウド環境、どのネットワーク境界にNetScalerが存在するのかを把握できていなければ、脆弱性情報が公開されても迅速に判断できません。また脆弱性の深刻度だけでなく、自社環境での露出状況を評価する必要があります。CVE-2026-3055はCVSS v4.0で9.3のCriticalと評価されていますが、実務上は、インターネットから到達可能か、SAML IDPとして構成されているか、認証基盤としてどの範囲に影響するかを確認することが重要です。さらに、KEVカタログへの登録の有無も優先順位付けの重要な判断材料になります。CVE-2026-3055はKEVカタログへ登録済みであり、NVD上でもその情報が確認できます。 既知悪用脆弱性に該当する場合、通常の脆弱性対応よりも優先度を上げ、短期間での対応計画を立てるべきでしょう。

この脆弱性から学ぶべきポイント

CVE-2026-3055は、個別の製品脆弱性であると同時に、企業の脆弱性管理体制を見直すきっかけにもなります。特に、VPNや認証ゲートウェイのような外部公開機器は、業務継続に不可欠である一方、攻撃者にとっても魅力的な標的です。今後も、境界装置や認証基盤に関する脆弱性は継続的に公表されると考えられます。そのたびに場当たり的に対応するのではなく、外部公開資産の一覧化、バージョン管理、設定管理、ログ監視、緊急パッチ適用の判断基準をあらかじめ整備しておくことが求められます。特に、情シス部門やセキュリティ担当者が少人数で運用している企業では、脆弱性情報の収集、影響調査、優先順位付け、パッチ適用、侵害調査をすべて自社だけで行うことが難しい場合があります。その場合は、外部診断やセキュリティ監視サービス、インシデント対応支援を組み合わせ、重要な境界装置を継続的に確認できる体制を整えることが現実的です。

まとめ:CVE-2026-3055への対応ポイント

CVE-2026-3055は、NetScaler ADCおよびNetScaler GatewayがSAML IDPとして構成されている場合に影響を受ける、メモリオーバーリードの重大脆弱性です。この脆弱性の本質は、NetScalerという外部公開されやすい認証・通信制御基盤から、意図しないメモリ領域のデータが読み取られる可能性がある点にあります。企業は、NetScaler ADC / Gatewayの利用有無、対象バージョン、SAML IDP構成の有無を確認し、該当する場合は修正版へのアップグレードを速やかに進める必要があります。あわせて、/saml/loginや/wsfed/passive?wctxへの不審なアクセスの有無を確認し、侵害が疑われる場合はログ保全と専門的な調査を行うことが重要です。

CVE-2026-3055は、単なる一製品の脆弱性ではなく、外部公開資産と認証基盤の管理が企業のセキュリティに直結することを示す事例です。脆弱性管理は、パッチを当てる作業だけではありません。資産を把握し、影響を判断し、優先順位を付け、侵害有無まで確認する一連の運用として整備することが、今後ますます重要になるでしょう。

【参考情報】

- Picus Security,BLOG”CVE-2026-3055 & CVE-2026-4368: Inside the NetScaler “CitrixBleed 3” Memory Overread”April 16, 2026,https://www.picussecurity.com/resource/blog/cve-2026-3055-cve-2026-4368-inside-the-netscaler-citrixbleed-3-memory-overread

- Rapid7,BLOG”CVE-2026-3055: Citrix NetScaler ADC and NetScaler Gateway Out-of-Bounds Read”,Mar 31, 2026,https://www.rapid7.com/blog/post/etr-cve-2026-3055-citrix-netscaler-adc-and-netscaler-gateway-out-of-bounds-read/

- watchTowr Labs,https://labs.watchtowr.com/

※7は記事タイトル・URLが変わる可能性があるため、watchTowr Labs内で「CVE-2026-3055」または「CitrixBleed 3」で検索するのが確実です。

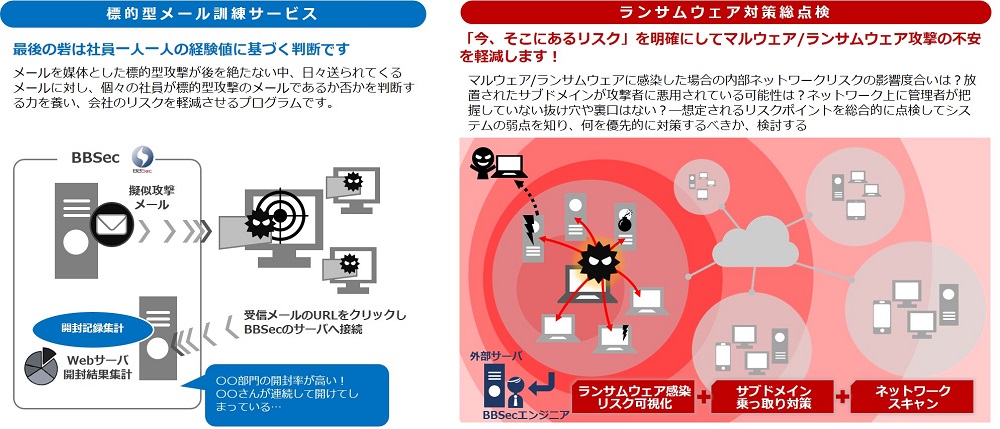

サイバーインシデント緊急対応

セキュリティインシデントの再発防止や体制強化を確実に行うには、専門家の支援を受けることも有効です。BBSecでは緊急対応支援サービスをご提供しています。突然の大規模攻撃や情報漏洩の懸念等、緊急事態もしくはその可能性が発生した場合は、BBSecにご相談ください。セキュリティのスペシャリストが、御社システムの状況把握、防御、そして事後対策をトータルにサポートさせていただきます。

ウェビナー開催のお知らせ

「攻撃は本当に成立するのか?ペネトレーションテストで検証する実践的セキュリティ対策(デモ解説)」

「脆弱性管理の最適解 ― ASM・IT資産管理・脆弱性管理を分けて考え、統合するという選択」

「~取引先から求められる前に押さえる~ SCS評価制度への対応準備と現実的な進め方」

最新情報はこちら

編集責任:木下

Security NEWS TOPに戻る

バックナンバー TOPに戻る