Security NEWS TOPに戻る

バックナンバー TOPに戻る

2021年の半分が終わりましたが、世界に衝撃を与えたセキュリティに関するトピックスと言えば、「APT攻撃」と「ランサムウェア」の二つが該当するでしょう。本記事ではこの二つのキーワードについて最新の攻撃事例をまとめてご紹介。被害を抑えるために有効な対策の考え方のポイントを解説していきます。

contents

サイバー攻撃の種類

まず、意味を混同されがちな「フィッシング」「標的型攻撃」「APT攻撃」「ランサムウェア」という4つの攻撃についておさらいしましょう。また、過去記事の「サイバー攻撃を行う5つの主体と5つの目的」にも表を掲載しておりますので、あわせてご参照ください。

| キーワード | 概要 |

| フィッシング | 偽サイトやそこに誘導するメール等によって、無差別に被害者が罠にかかるのを待つサイバー攻撃 |

| 標的型攻撃 | 特定のターゲットに的を絞り、実行されるサイバー攻撃 |

| APT攻撃 | Advanced Persistent Threatの略。日本語では持続的標的型攻撃などと訳される。長い時間をかけて準備され、継続して行われる非常に高度な攻撃で、発覚に数年かかることもある |

| ランサムウェア | ファイルを暗号化することで、元に戻す復号化のための身代金を要求するマルウェア(悪質なソフトウェア) |

こうしたサイバー攻撃は以前からありましたが、従来無差別に行われていたフィッシングはスピアフィッシングという高度にカスタマイズされた標的型の手法が展開されたり、ランサムウェアもばらまき型から標的型へシフトしたりするなど、近年は明確な目的を持った標的型の攻撃が増加傾向にあります。その中でも、2020年以降、特に取り沙汰されることが多くなったのが「APT攻撃」と「ランサムウェア」の二つです。

「APT攻撃」と「ランサムウェア」

脅威① APT攻撃

「APT攻撃」の最も大きなトピックスとしては2020年12月に起きたSolarWinds社のOrion Platformに端を発した史上最大規模のサプライチェーン攻撃*1があります。このサイバー攻撃については2021年6月現在でも収束に向けた努力が続けられており、先日もアメリカの政府機関が、ロシア対外情報庁(SVR)が支援する攻撃グループ、「APT29」の関与を発表*2するなどの進展を見せています。

下表は最近報告されたAPT攻撃事例の一部をまとめたものです。

| 発表時期 | 関連が疑われる攻撃者 | 概要 |

| 2020年12月 | APT29およびロシア対外情報庁 | SolarWinds社のOrion Platformへの攻撃に端を発したサプライチェーン攻撃。悪意あるアップデートを介して行われ、多数の政府機関や企業を含めた組織に影響を与えた。 |

| 2020年12月 | TA453 | Charming Kittenなどとも呼ばれる攻撃グループによる、米国やイスラエルの医療専門家を標的にしたフィッシング攻撃*3。12月に確認されたキャンペーンは「BadBlood」という名称で知られている。 |

| 2021年1月 | APT34 | イランが関与しているとされるグループ「APT34」が偽の求人情報を用いてバックドアの新たな亜種を設置する攻撃*4を実施。 |

| 2021年3月 | APT10およびBlackTech | 日本の製造業を狙う攻撃キャンペーン「A41APT」が2019年~2020年に観測された*5。攻撃にはマルチレイヤーローダー「Ecipekac」が用いられた。 |

| 2021年3月 | 中国政府が支援しているとされるAPTグループ | 米国、欧州、および東南アジアの主要通信企業をターゲットに5G技術に関連する情報を盗み取ることを目的とした攻撃*6。「オペレーション Diànxùn」と名付けられたスパイキャンペーン。 |

| 2021年4月 | 未発表 | Fortinet社のネットワーク製品に組み込まれたFortiOSを狙った攻撃*7。 |

| 2021年4月 | Tickおよび中国軍「61419部隊」 | JAXA(宇宙航空研究開発機構)へのサイバー攻撃および、国内約200の企業への攻撃に関与していると警察庁長官が発表*8した。 |

APT攻撃を行うグループは、国家規模の支援を受けるグループが多く、その手口も洗練されており、攻撃を受けたとしても気づけず、発覚までに時間がかかることもあるのが特徴の一つです。彼らの多くは、国家的利益や、標的国家に損害を与えることを目的としていますが、少数派ながら金銭目的で活動するグループも存在します。

こうしたグループの場合は、金融機関などを狙うこともあります。彼らは入念に情報を収集し、得た情報を用いてネットワーク上のみならず、人的あるいは物理的な攻撃手段までをも検討し、綿密な攻撃計画を立てたうえで攻撃を行います。そして攻撃を成功させたなら、攻撃が露見しないようにひそやかに活動を続け、長期にわたって被害組織から情報を窃取するなどの攻撃を続けます。彼らは自分たちが攻撃した痕跡を消してしまうこともあるため、一度攻撃を受ければどれだけの期間、どれだけの影響範囲で攻撃を受けていたのかを突き止めるのは困難となります。加えて、APT攻撃グループは入念な情報収集から、標的組織の脆弱な部分を割り出して狙うことが多く、その特性からサプライチェーン攻撃となることもあります。

例えば、特定の複数の金融機関をターゲットとしたものの、セキュリティ対策が強固であったために直接的な攻撃が困難なケースを想定します。しかし、情報収集の段階でそれら金融機関が共通の管理ソフトウェアを使用していることが判明したため、当該ソフトウェアの提供元を攻撃し、ソフトウェアアップデートを改竄することで、標的の金融機関を一斉にマルウェア感染させる、といったサプライチェーン攻撃が実行可能となります。

脅威② ランサムウェア

一方、「ランサムウェア」についてはアメリカの大手石油パイプライン運営企業のColonial Pipeline社が、ランサムウェアによるサイバー攻撃を受け*9、5日にわたってシステムを停止することになった事件がありました。その結果、ガソリンを求める市民がガソリンスタンドに押し寄る事態に発展し、米運輸省は混乱鎮静のために燃料輸送に関する緊急措置導入を発表*10するなどして対応しました。こうしたことからも、社会インフラを襲ったこのサイバー攻撃の影響度をはかることができます。

| 時期 | 被害組織 | ランサムウェア | 概要 |

| 2020年12月 2021年1月 |

教育機関や 通信企業等 |

Cl0p | ファイル転送アプライアンスである「Accellion FTA」の脆弱性を悪用するランサムウェア*11。攻撃グループは、奪取したデータの証拠として機密情報を含むいくつかのファイルを流出させた。 |

| 2021年3月 | 広範囲に及ぶ | DearCry | 「WannaCry」に類似したランサムウェアでMicrosoft Exchange Serverの脆弱性を悪用する*12。 |

| 2021年5月 | Colonial Pipeline | DARKSIDE | 攻撃されたことによってシステムが5日間停止した。同社は東海岸へのガソリン、ディーゼル、ジェット燃料の大部分を担っており大きな問題となった。 |

| 2021年5月 | アメリカ国内の医療機関や警察、自治体 | Conti | FBIが昨年1年間でアメリカ国内の医療機関や警察、自治体を標的としたContiによるランサムウェア攻撃を少なくとも16件確認したと発表*13している。 |

| 2021年6月 | JBS | REvil | ブラジルの食肉加工大手企業JBSのアメリカ部門が攻撃*14された。アメリカやオーストラリアの食肉工場の操業が停止になった。 |

| 2021年6月 | 国内精密化学企業 | 未発表 | 同社は6月1日夜に不正アクセスを認識し、2日にランサムウェアによる攻撃であると発表*15した。 |

ランサムウェアは、その存在自体は前世紀から存在しており、猛威を振るうようになったのは2005年以降ですが、ここ数年で大きく変化しています。2021年現在の主流となっているランサムウェアの特徴の一つがRaaS(Ransomware-as-a-Service)であることです。

これは、ランサムウェアがダークウェブ上で利用できるサービスとして提供されているというものです。RaaSの中には、身代金要求額の算定や、標的選定の支援、提供する開発グループからカスタマーサービスを受けられるものすらあります。RaaSを利用する攻撃者は、得た身代金の何割かを開発者に取り分として渡すことになっている場合もあり、ランサムウェアがビジネスとしてサービス化されています。こうしたサービスの登場により、高度な技術的知識がなくても攻撃者がランサムウェアを扱えるようになり、ランサムウェアビジネスに参入する攻撃者が増加しているとみられています。

また、ダークウェブ上にアップローダーを持つことがトレンドとなっている点も大きな変化です。これは従来のようにただ脅迫するのではなく、攻撃した企業から窃取した情報の一部を用意したアップローダーに公開することで、「身代金の支払いをしなければ、情報を漏えいさせる」と脅し、身代金要求の圧力を強める役割を持っています。こうしたランサムウェアは「二重脅迫型」と呼ばれています。また、「身代金要求に応じなければさらにDDoS攻撃を行う」といった脅迫をするケースも現れており、こうしたものも含めて「他重脅迫型」とも呼ばれることもあります。

現在のランサムウェアは、犯罪ビジネスとして洗練されてきており、今後も攻撃は拡大すると予測されます。

「APT攻撃」と「ランサムウェア」の共通点

国家規模の支援を受けて行われるAPT攻撃と、金銭目的で行われるランサムウェアに、共通点は少ないように思えます。しかし、2021年現在、両者には非常に大きな共通点がみられます。それは資金的・人的リソースが豊富で、高度で洗練された攻撃手法を確立しているという点です。

ランサムウェア市場はRaaSによって参入障壁が下がったこともあり、これまで別の犯罪ビジネスを行っていた組織が参入していると考えられ、また高額な身代金要求によって、豊富な資金が攻撃者の手にわたっています。資金と人的リソースが確保できたことで、ランサムウェア攻撃はさらに高度化が進み、従来の単純な攻撃モデルから、今やAPT攻撃に近しいレベルにまで洗練させたビジネスモデルへと変貌を遂げています。特定の組織や企業を標的としたランサムウェア攻撃の脅威はAPT攻撃に匹敵するものとなっており、より一層の警戒が必要です。

APT攻撃・ランサムウェアに有効な対策

APT攻撃にせよ、ランサムウェアにせよ、いまや完璧な防御を望むのは困難となっています。こうした脅威への対策における重要なポイントは2つあります。

① 「攻撃・侵入される前提」で取り組む

こちらについては、「拡大・高度化する標的型攻撃に有効な対策とは

―2020年夏版」にある「侵入」「侵入後」の対策の確認方法もあわせてご覧ください。

| 侵入への対策 目的:システムへの侵入を防ぐ |

侵入後の対策 目的:侵入された場合の被害を最小化する |

|

| ・多要素認証の実装 ・不要なアカウント情報の削除(退職者のアカウント情報など) ・公開サーバ、公開アプリケーションの脆弱性を迅速に発見・解消する体制の構築 ・VPNやリモートデスクトップサービスを用いる端末 ・サーバのバージョン管理(常に最新バージョンを利用) ・ファイアウォールやWAFによる防御 など |

・社内環境におけるネットワークセグメンテーション ・ユーザ管理の厳格化、特権ユーザの限定・管理(特にWindowsの場合) ・侵入検知(IDS/IPSなど)、データバックアップといった対策の強化 ・SIEMなどでのログ分析、イベント管理の実施 ・不要なアプリケーションや機能の削除・無効化 ・エンドポイントセキュリティ製品によるふるまい検知の導入 |

|

| 対策の有効性の確認方法 | ||

| ・脆弱性診断 ・ペネトレーションテスト |

・ペネトレーションテスト | |

②侵入を前提とした多層防御が重要

あらためて、多層防御の状況を点検し、攻撃耐性を高めていくことが求められています。こちらについては、「高まるAPT攻撃の脅威」もあわせてご覧ください。

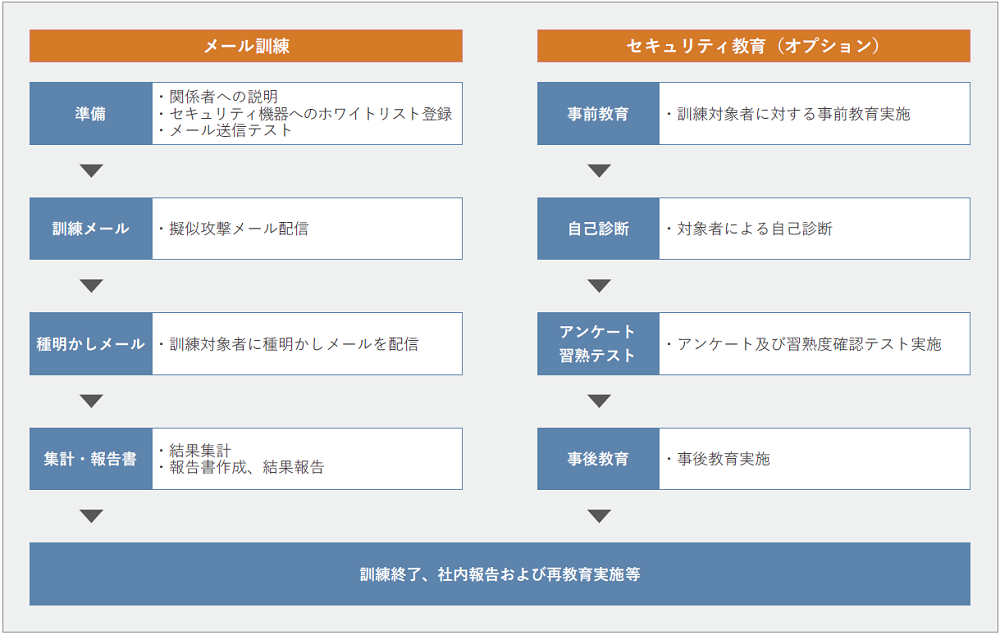

・標的型攻撃メール訓練等による社員のセキュリティ

・教育インシデント時の対応フロー・ポリシー・ガイドラインの整備策定・見直し

・情報資産の棚卸

今年は1年延期されていた東京オリンピック/パラリンピックの開催が予定されています。こうした世界的イベントはサイバー攻撃の恰好の標的であり、攻撃者にとっては準備期間が1年余分に確保できていたことにもなります。セキュリティ対策が不十分な組織は、7月から8月にかけて発生が予想される様々なサイバー攻撃に対して脆弱となり得る可能性があります。攻撃・侵害されることが前提の時代において、被害を受けてから慌てて対応するのではなく、予防的対策をしっかり行い、かつセキュリティ事故発生時に影響を最小限に抑えられる体制および環境作りを心掛けましょう。

参考情報:

https://www.jpcert.or.jp/research/apt-guide.html

https://www.ipa.go.jp/archive/security/security-alert/2020/ransom.html

BBSecでは

当社では以下のようなご支援が可能です。

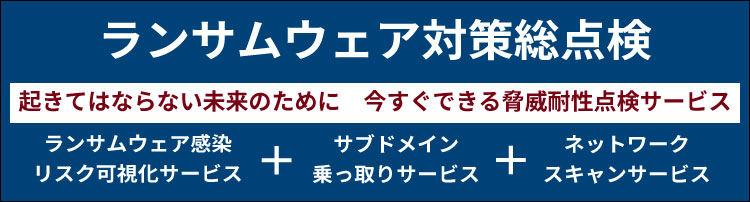

<侵入前・侵入後の対策の有効性確認>

<APT攻撃・ランサムウェアのリスクを可視化>+

<資産管理>

<セキュリティ教育>

Security NEWS TOPに戻る

バックナンバー TOPに戻る