Security NEWS TOPに戻る

バックナンバー TOPに戻る

あらためて、「侵入前提」の備えを

「攻撃のターゲットに定めた組織に対し、高度かつ複雑な手法を用いて長期間にわたり執拗な攻撃を行う」―「APT」と呼ばれるタイプの攻撃の矛先が、今、日本にも向けられるようになっています。従来、APTには侵入を前提とした多層防御が有効とされてきましたが、国際的に注目度の高いイベントであるオリンピック・パラリンピックが目前に迫り、日本を対象とした攻撃がこれまでになく増えると予想される中、あらためて自組織の状況を点検し、セキュリティの強化を図る必要があります。

APT28とは

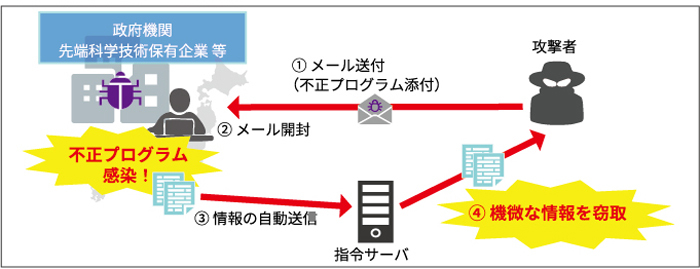

「APT」とは「Advanced Persistent Threat」(直訳すると「高度で持続的な脅威」)の略語で、日本では主に「高度標的型攻撃」という呼称が使われています。「標的型攻撃」は、文字どおり、特定の組織をターゲットにした攻撃を指します(図1参照)。この中でも高度な手法を用いた長期にわたるものが「APT」とみなされます。狙いを定めた相手に適合した方法・手段を用いて侵入・潜伏を図り、攻撃に必要な情報を入手するための予備調査も含め、執拗に活動を継続するのが特徴です。なお、セキュリティ機関や調査会社では、こうした攻撃が確認されると、攻撃の実行主体(APTグループ)を特定し、活動の分析に取り組みます。グループを追跡する際は、組織が自ら名乗る名称に加え、多くの場合、「APT+数字の連番」(例:「APT 1」「APT 2」)がグループ名として使用されています。

図1:標的型攻撃の主な手口

https://www.npa.go.jp/publications/statistics/cybersecurity/data/R01_kami_cyber_jousei.pdf

広範かつ大規模な攻撃活動

これまでに特定されたAPTグループの数は、上記連番方式により同定されているグループだけでも約40に上ります。国家レベルの組織による支持や支援を受けているとみられるものも多く存在し、その攻撃は高度であるだけでなく、広範かつ大規模です。直近では2019年10月に、ロシアの支援を受けているとみられる「APT28」(自称「Fancy Bear」)による脅迫メールが世界的な注目を集めました。

脅迫の手口は、「攻撃対象の組織のWebサイト、外部から接続可能なサーバ・インフラに対するDDoS攻撃を予告し、それを回避するための費用として仮想通貨を期日内に支払うよう要求する」というもので、危機感を煽るため実際にDDoS攻撃を行ったケースもありました。ペイメント、エンターテインメント、小売といった業種の複数組織を対象に同グループによる脅迫メールが送付されていることを、ドイツのセキュリティベンダが特定し、その後、JPCERT/CCにより日本国内においても複数の組織が同様のメールを受け取っていることが確認され、注意喚起が出されています。なお、同グループは、2016年の米大統領選挙のほか、政治団体やスポーツ団体などをターゲットにした攻撃への関与も疑われています。

地域・文化を超えるサイバー攻撃

従来、APT攻撃は主に欧米の組織を標的にしており、日本語という言語の特殊性などがハードルとなり日本企業は狙われにくいとの認識がありました。しかし、近年は、巧みな日本語を使用した、明らかに日本企業を標的とする攻撃が増加傾向にあります。

たとえば、独立行政法人情報処理推進機構(IPA)に報告されたサイバー攻撃に関する情報(不審メール、不正通信、インシデント等)の2019年の集計結果では、9月末時点で寄せられた攻撃情報、計897件のうち235件が標的型とみなされており、直近の7月~9月でその比率が顕著に上昇しています(表1参照)。当該データ113件のほぼ9割がプラント関連事業に対する攻撃で、実在すると思われる開発プロジェクト名や事業者名を詐称し、プラントに使用する資機材の提案や見積もり等を依頼する内容の偽メールが送信されています。IPAは、「現時点では、攻撃者の目的が知財の窃取にある(産業スパイ活動)のか、あるいはビジネスメール詐欺(BEC)のような詐欺行為の準備段階のものかは不明」としつつも、特定の組織へ執拗に攻撃が繰り返されていることから、これらをAPT攻撃の可能性がある標的型メールの一種に位置づけたと説明しています。

出典:サイバー情報共有イニシアティブ(J-CSIP)運用状況[2019年1月~3月]、[2019年4月~6月]、[2019年7月~9月]より当社作成

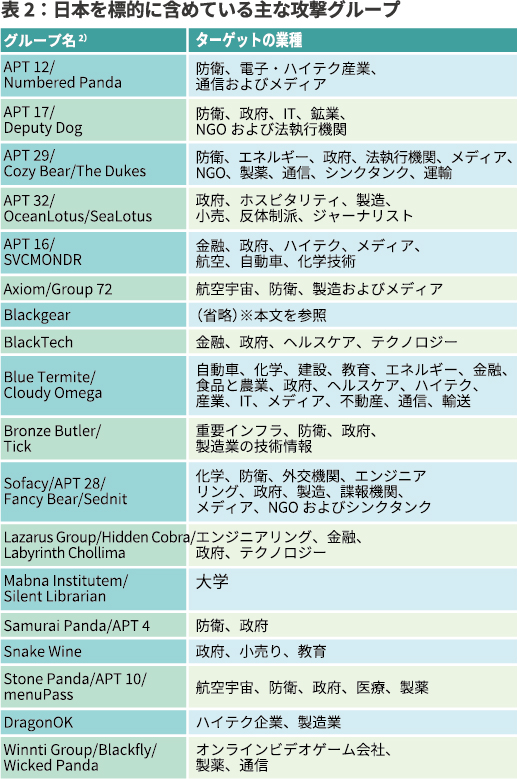

同様の傾向は、他国のセキュリティ機関の分析からも伺えます。タイのCSIRT組織ThaiCERTによるレポート『THREAT GROUP CARDS: A THREAT ACTOR ENCYCLOPEDIA』(2019年6月公開)を見ると、日本をターゲットに含めた攻撃は、もはや少ないとは言えません。たとえば、「Blackgear」と呼ばれる攻撃グループは日本を明白なターゲットにしており、C&Cの拠点を日本に置き、日本語の文書を使って攻撃を仕掛けます。また、2018年に確認された東南アジアの自動車関連企業をターゲットとした攻撃では、タイミングを同じくして特定の日本企業への攻撃が複数回観測されています。さらに、ターゲットとされる業種や狙われる情報の種類が多様であることも目を引きます。かつては、銀行のデータや個人情報がまず標的になりましたが、ここ数年、ターゲットの業界が航空宇宙・自動車・医療・製薬へとシフトし、ブラックマーケットでの高額取引が期待できる、各業界に固有の技術情報や特許出願前情報の奪取へと、攻撃目標が変化しています(表2参照)。

個人情報が流出した場合の損害賠償や事態収拾のための費用などを含めた事後対策費は平均6億3,760万円 1) と言われていますが、技術情報が流出した場合の想定被害額はその数十倍、数百倍に及ぶ可能性があります。技術情報のみならず、いわゆる「営業秘密」とされる知的財産の流出は、事業活動の根幹を揺るがす事態に発展しかねない規模の損失を招く恐れがあります。近年各社により提供されるようになっているサイバーセキュリティ保険等で損害補償対策を検討するのも一案ですが、国家の関与が疑われるAPTグループの攻撃被害については保険金が支払われない可能性もあります。より甚大な被害をもたらす攻撃を行うグループが、今、日本企業を新たな標的に定めつつあるという事実は、国内のあらゆる事業者が共有すべき攻撃の傾向となっています。

より強靭な「多層防御」でAPT攻撃の影響を最小限に抑える

APT攻撃への対策としては、従来、侵入を前提とした多層防御が有効とされてきましたが、足元でAPTグループによる日本への攻撃が増加傾向にある中、あらためて、多層防御の状況を点検し、攻撃耐性を高めていくことが求められています。防御策としてまず思い浮かぶのは、出入口を守るファイアウォールやUTM(統合脅威管理)、既知の脆弱性への対応などですが、それだけでは十分とは言えません。

APT攻撃での代表的な手口は、ターゲットにした組織への侵入を試みる目的で使用される標的型メールです。この入口対策を考えると、疑似的な攻撃メールを用いて開封率などを可視化して「ヒト」に対する教育訓練を施す「標的型メール訓練」は検討に値する対策の1つです。留意したいのは、開封率の低減を最重要視するのではなく、「開封されても仕方なし」というスタンスで取り組むことです。訓練の目標を「開封された後の対応策の見直しと初動訓練」に設定し、定められた対応フロー通りに報告が行われるか、報告を受けて対策に着手するまでにどれくらいの時間を要するかを可視化して、インシデント時の対応フローおよびポリシーやガイドラインの有効性を評価することをお勧めします。また、従業員のセキュリティ意識を向上させるために、教育および訓練と演習を実施するのが望ましいでしょう。

また、「多層防御」対策を立てる前提として、情報資産の棚卸しも重要です。日本企業は、他国に比較して、知的財産の重要性に対する認識が低く、情報の所在や管理が徹底されていないという指摘があります 3) 。組織内に存在する情報に関し、機密とするもの、公知であってよいものを分類し、それらがどこに格納されて、どのように利用されているかを可視化した上で、防御の対応をする機器・人・組織といったリソースを適切に振り分けて防御する仕組みを構築することが求められます。こうした仕組みは、侵入の早期発見にも繋がり、事業活動の継続を左右する重要情報へのアクセスを遮断することで、万一侵入を許しても被害を最小限に抑えられます。さらに感染経路・奪取可能な情報を洗い出し、感染範囲・重要情報へのアクセス状況・流出経路などを可視化できれば、システム内部へ拡散するリスクを把握することもできます。この「標的型攻撃のリスク可視化」により、「出口」対策へ効果的にリソースを有効活用することで、実効性をさらに効果的にリスク評価することが可能になります。

2020年、オリンピック・パラリンピックがいよいよ目前に迫り、日本への攻撃がさらに激しさを増していくと予想されます。同イベントには膨大な数の事業者が関与するため、セキュリティ的に脆弱な組織がAPT攻撃を受け、サプライチェーンやIoTを通じて被害が歯止めなく広がるリスクが大いに懸念されています。既存のセキュリティ体制をあらためて点検し、強靭化を図ることで被害を最小限に食い止めましょう。

注:

1)JNSA:2018年情報セキュリティインシデントに関する調査結果より

2) 同一のグループに対し、セキュリティ機関による命名、攻撃グループによる自称などを列挙

3) コンサルティング会社PwCが2017年に実施した調査より

(https://www.pwc.com/jp/ja/knowledge/thoughtleadership/2018/assets/pdf/economic-crime-survey.pdf)日本における「組織がサイバー攻撃の狙いとなった不正行為」の種類を問う質問で「知的財産の盗難」と回答した比率は25%で、世界平均の12%と比べて顕著に多い数字となった。

参考情報: *1 https://www.thaicert.or.th/downloads/files/A_Threat_Actor_Encyclopedia.pdf

Security NEWS TOPに戻る

バックナンバー TOPに戻る