Security NEWS TOPに戻る

バックナンバー TOPに戻る

Windows10は2025年10月14日をもってサポートが終了します。この日を境にHome、Proエディションに対するセキュリティ更新が停止します。これは世界中の数億台規模のPCに影響を与える重大なイベントであり、業務利用ではコンプライアンス上の問題や情報漏洩リスクが現実的に高まります。本記事では、終了スケジュール、影響、そして取るべき対応策まで解説し、今後の安全なPC運用への道筋を提示します。

本記事は2025年10月1日開催のウェビナー「2025年10月Windows10サポート終了!今知るべきサポート切れのソフトウェアへのセキュリティ対策ガイド」のフォローアップコンテンツです。

Windows 10 サポート終了のスケジュール

Microsoftの製品ライフサイクルによれば、Windows 10 HomeおよびProのサポートは2025年10月14日で終了します。この「サポート終了」は、機能追加や仕様改善だけでなく、最も重要なセキュリティ更新の提供停止を意味します。サポート終了後は、新たに発見される脆弱性に対しても修正が行われません。なお、業務向けのEnterprise LTSCには異なる期限が設定されており、例えばWindows 10 Enterprise LTSC 2021は2032年1月12日まで、LTSC 2019は2029年1月9日までサポートが継続されます。これらは組み込み機器や特定業務向けに設計された長期サポート版です。

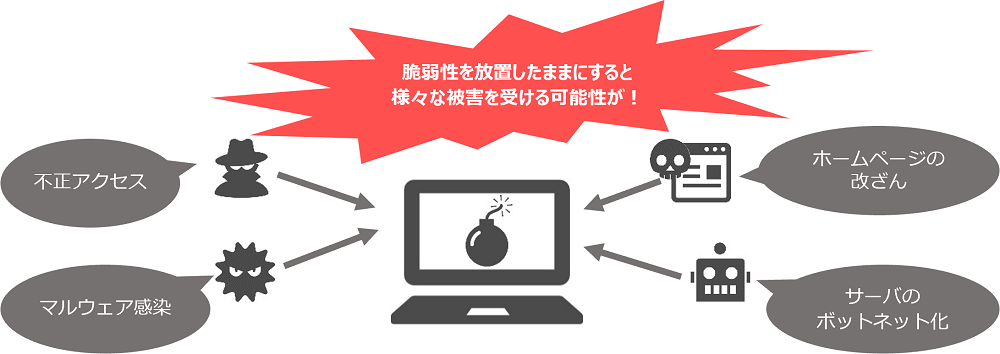

サポート終了後に発生するリスク

サポート終了後は、OSの脆弱性が修正されず放置されるため、マルウェア感染、ランサムウェア被害、情報漏洩、不正アクセスなどのリスクが著しく高まります。特に法人利用では、顧客情報保護義務を規定する個人情報保護法や、金融分野のFISC基準、医療分野のHIPAA(海外拠点の場合)などに抵触する可能性があります。セキュリティ更新のない環境で継続運用することは企業の信用を損ねる要因にもなります。

延長セキュリティ更新(ESU)プログラム

マイクロソフトは、Windows 11へ移行できない環境向けにESU(Extended Security Updates)プログラムを提供します。これにより最大3年間、2028年までセキュリティ更新が継続されます。利用にはライセンス単位の更新が必要で、年間費用はエディションや契約形態により変動します。例えば1台ごとの契約で数千円〜数万円程度と見込まれ、法人契約ではボリュームライセンスが利用可能です。 このプログラムは、古いハードウェアや特定業務向けソフトとの互換性のためにWindows10を維持せざるを得ないユーザが主な対象となります。

Windows11へのアップグレード

移行可能な環境ではWindows 11へのアップグレードが推奨されます。Windows 11は最新のセキュリティ機能(仮想化ベースのセキュリティ、ハードウェアルートの信頼機能など)を備え、サポート期限も先送りされます。アップグレードの要件としてはTPM 2.0の実装、64-bit対応CPU(第8世代以降のIntel、Zen 2以降のAMDなど)などがあり、Microsoftが提供するPC正常性チェックツールで互換性を確認可能です。移行時には、現行アプリや周辺機器の互換性検証も忘れないようにしましょう。

Windows10継続利用時の対応策

やむを得ずWindows10を継続使用する場合は、ESUへの加入が最も現実的な選択肢です。併せてネットワーク分離や限定用途での運用、社内イントラネット専用機への転用も有効です。また、更新が止まるOSを外部ネットワークに接続する場合はEPP(エンドポイントプロテクション)やEDR(高度な脅威検知・対応システム)の導入を強化し、対策を多層化する必要があります。

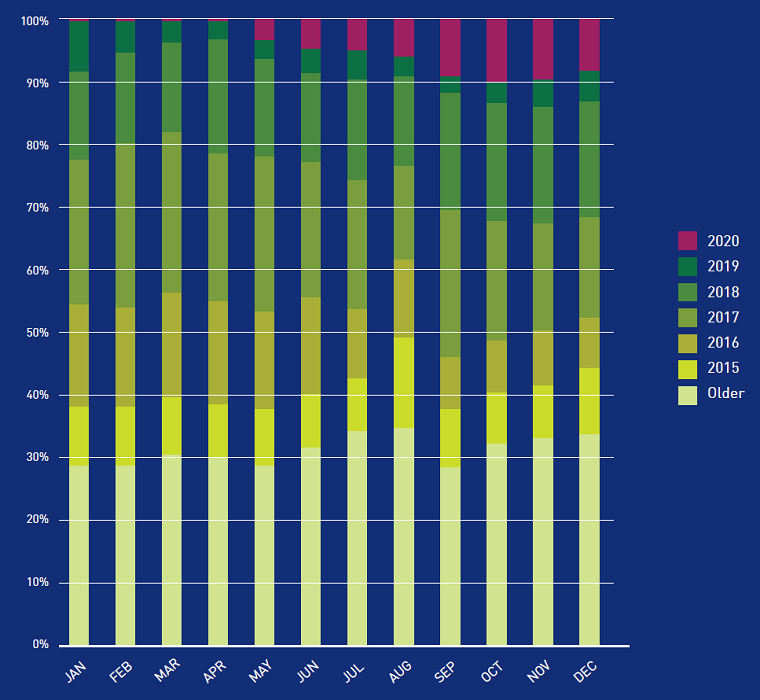

市場シェアの現状

StatCounterの最新データでは、2025年現在でもデスクトップOS市場の約55%前後がWindows 10を使用しています。Steamハードウェア&ソフトウェア 調査: September 2025でも、ゲーミングPCの過半数が依然Windows10です。これは法人・個人双方に大きく影響することを示しており、移行の遅れは全世界的なセキュリティリスク増大につながります。

まとめ

2025年10月14日をもってWindows10 Home/Proはセキュリティ更新が停止し、運用は高リスクになります。現実的な選択肢は、Windows11への移行か、ESU契約による延命です。市場規模が大きく影響範囲が広いため、企業も個人も早急な移行計画が求められます。特に法人利用では、法規制と顧客信頼維持のためにも、早急に計画に着手することが安全な未来への第一歩となるでしょう。

【参考情報】

https://learn.microsoft.com/en-us/windows/release-health/windows-message-center#3656

http://learn.microsoft.com/en-us/lifecycle/end-of-support/end-of-support-2025

http://store.steampowered.com/hwsurvey/Steam-Hardware-Software-Survey-Welcome-to-Steam

2025年10月1日開催のウェビナー「2025年10月Windows10サポート終了!今知るべきサポート切れのソフトウェアへのセキュリティ対策ガイド」の再配信予定にご関心のある方はこちらからお問い合わせください。

次回のウェビナー開催情報はこちら

サイバーインシデント緊急対応

Security NEWS TOPに戻る

バックナンバー TOPに戻る

ウェビナー開催のお知らせ

「ランサムウェア対策セミナー2025 ~被害を防ぐための実践的アプローチ~」

【好評アンコール配信】「フィッシング攻撃の最新脅威と被害事例〜企業を守る多層防御策〜」

最新情報はこちら