Security NEWS TOPに戻る

バックナンバー TOPに戻る

近年、企業を狙った巧妙な「ビジネスメール詐欺(BEC: Business Email Compromise)」が世界的に急増しています。本記事では、BECの概要や実際の被害事例、典型的な手口と最新動向について解説し、企業が取るべき対策と今後の備えとして必要な社内体制づくりについて提言します。

ビジネスメール詐欺(BEC)とは何か

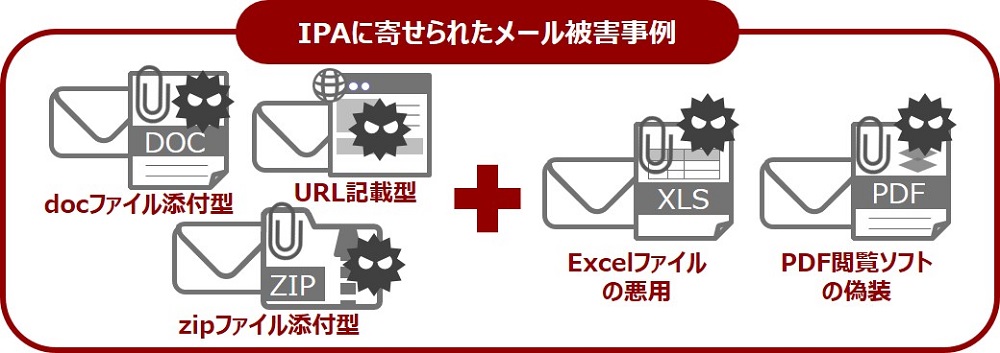

「ビジネスメール詐欺(BEC)」とは、巧みに偽装した電子メールを企業の従業員に送りつけ、経理送金などの不正行為を実行させる詐欺手口です。攻撃者は取引先や経営者になりすまして「請求書の振込先が変更になった」「至急資金を用意してほしい」といったメールを送り、社員を信用させて偽の口座へ送金させます。その名の通りBusiness E-mail Compromise(=”ビジネス Eメール詐欺”)の頭文字を取って「BEC(ベック)」とも呼ばれます。一般的なマルウェア添付型メールとは異なり、ビジネスメール詐欺のメールにはマルウェア添付や明らかな不審リンクがない場合も多く、一見「通常の業務メール」に見える点が非常に厄介です。

ビジネスメール詐欺(BEC)の特徴

ビジネスメール詐欺は高度なソーシャルエンジニアリング(巧妙な人為的なだまし)の一種であり、技術的手口と心理的誘導を組み合わせて実行されます。攻撃者はターゲット企業や関係者について徹底的に調査し、社員の権限や性格、役職に至るまで把握します。その上で「海外出張中の社長」を装って部下に緊急送金を命じたり、「取引先担当者」を装い請求書の振込口座変更を通知したり、あるいは「秘密裏の相談」を持ちかけて警戒心を解き、相手に疑う隙を与えないよう仕向けます。このようにBECは人間の認知・判断の隙を突いて金銭を騙し取る巧妙な詐欺であり、IPA(情報処理推進機構)の「情報セキュリティ10大脅威」でも毎年TOP10入りするなど極めて深刻な脅威です。

ビジネスメール詐欺の手口と最近の傾向

独立行政法人情報処理推進機構(IPA)による注意喚起などで紹介されているBECの典型的な手口は、大きく以下の5タイプに分類されます。

・取引先との請求書の偽装

・経営者等へのなりすまし

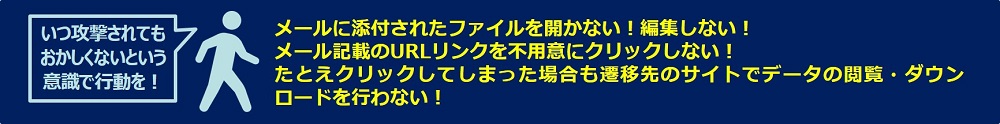

・窃取メールアカウントの悪用

・社外の権威ある第三者へのなりすまし

・詐欺の準備行為と思われる情報の詐取

なお、この分類は、米国政府系機関のIC3(Internet Crime Complaint Center:インターネット犯罪苦情センター)の定義によるものであり、IPA以外にも、多くのセキュリティ機関で使用されているものです。実際の攻撃では、これら複数の手口を組み合わせて巧妙に仕掛けられるケースもあります。例えば「詐欺の準備行為と思われる情報の詐取」で社内情報を下調べした上で「取引先との請求書の偽装」+「経営者等へのなりすまし」で請求書詐欺を行う、といった具合です。また攻撃者はメール送信元を偽装する際、本物のドメインに一文字追加するなど判別しづらい偽アドレスを使うため、受信者が違和感を持ちにくい工夫がされています。

ビジネスメール詐欺実行のプロセス

ビジネスメール詐欺の背後では、攻撃者が入念な準備を重ねています。典型的な実施プロセスは下記の通りです。

1.標的とする企業の選定

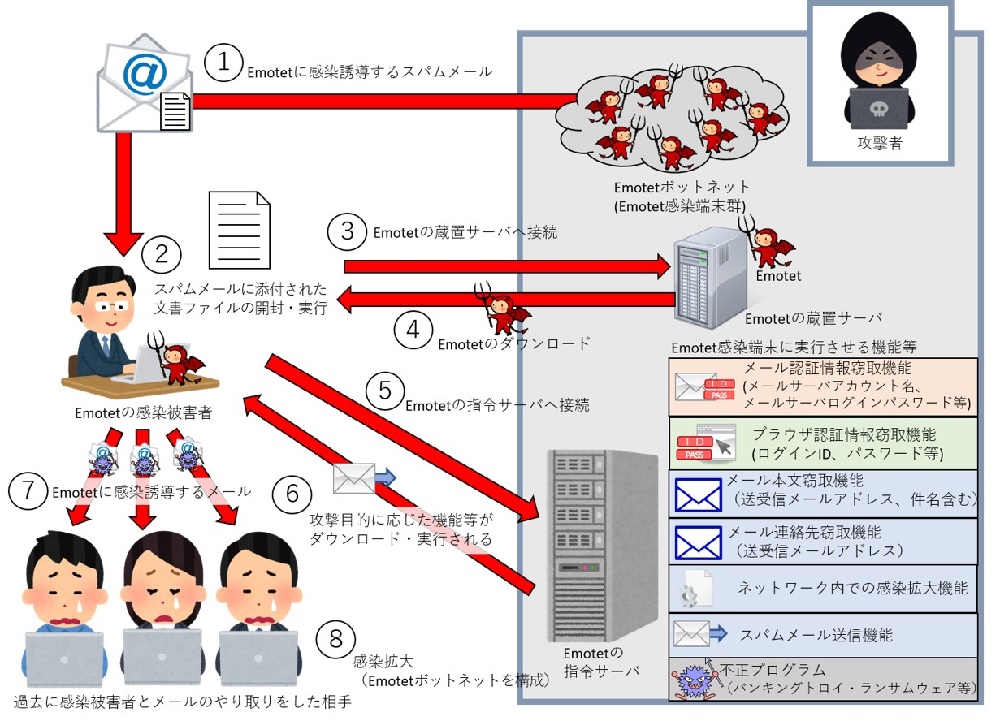

2.フィッシング、マルウェア感染などのサイバー攻撃による電子メールアカウント乗っ取り

3.乗っ取った電子メールアカウントを用いた情報の収集・分析

例:

・組織図や人事情報

・意思決定者や経理担当者などのキーパーソンの氏名・役職・権限・業務管掌

・企業の業務プロトコルや各種社内規定、企業文化

・毎月の経理処理のスケジュール

・主要取引先の担当者氏名・役職・権限、取引の詳細

・ターゲット候補に関する情報

(性格や気質、言葉遣いの癖、趣味やプライベート、出張・休暇情報など)

4.ターゲット、攻撃シナリオの決定

例:経理担当者A氏をターゲットにし、大口取引先B社の経理担当者C氏になりすます

5.詐欺ドメインの取得

例:大口取引先B社とよく似たドメインの取得、メールサーバの設定 他

6.なりすましメール送信

例:A氏に対し、C氏を装った電子メールを送信

7.攻撃成功

(なりすましであることに気づかれることなく、メールの内容にもとづく行動を起こさせる)

例:A氏がなりすましメールの指示通りに、攻撃者の口座へ入金処理を実施

例えば、決裁者が出張中で不在のタイミングを狙い撃ちし、その間隙に乗じて部下に大量送金を依頼するなど、周到にシナリオが練られています。ターゲットを絞り込み時間をかけて攻撃するため、1件あたりの被害額は莫大になる傾向があります。

生成AIを利用したメール文面の巧妙化

近年の大きな傾向の特徴の一つとして、生成AIの普及によるメール文面の巧妙化があります。当初BECは英文メールで海外取引のある企業が狙われるケースが目立ちました。しかし2022年以降の生成AIの普及により、日本語の文面も非常に自然で巧妙になってきています。生成AIは、単に文章を作成するだけでなく、ターゲット企業の業界用語や社内の言い回し、文化的なニュアンスまで学習し、極めて説得力のあるメールを作成します。例えば、製造業の企業に送られるメールには業界特有の専門用語が適切に使われ、金融機関に対しては金融規制に関する正確な知識を踏まえた内容が含まれます。これにより、従業員が不自然な表現という従来の判断基準で詐欺を見抜くことは極めて困難になっています。

さらに、生成AIは多言語対応も容易にしました。攻撃者は英語、日本語、中国語、韓国語など、ターゲットに応じて完璧な言語でメールを作成できるため、「海外取引がない企業は安全」という考えは完全に通用しなくなっています。

ビジネスメール詐欺の被害事例

実際にビジネスメール詐欺による被害は国内外で多発しており、日本国内でも被害が急増しています。

2017年末に大手企業で数億円規模の被害が発生し注目が集まり、その被害総額は2023年末時点で全世界累計約554億ドル(約8兆円)を超え、2024年には生成AIの普及により攻撃が前年比1,760%増加する*1 など、脅威は加速度的に拡大しています。1件あたりの平均被害額は13万7,000ドル(約2,000万円)に達し*2、高額案件では467万ドル(約6億8,000万円)の被害も報告されています*3。

LINE誘導型CEO詐欺

特に2025年の年末以降に急増しているのが、経営者を装って従業員に「LINEグループを作成してほしい」とメールで依頼し、QRコードの送信を求めるというLINE誘導型CEO詐欺の手口です。この攻撃はURLリンクが含まれないため、従来のセキュリティツールでは検知が困難です。具体的な被害報告例は下表の通りです。

| 被害公表日 | 概要 |

|---|---|

| 2025年12月27日 | 北海道函館市の企業で約4,980万円の被害が報告*4 |

| 2026年1月7日 | 長野県飯田市の企業で2,950万円の被害*5 |

| 2026年1月20日 | 東京都内の組織14件で計6億7,000万円の被害*6 |

LINE誘導型攻撃の実態については以下の記事でも解説しています。あわせてぜひご覧ください。

「【注意喚起】「業務上の理由で…」そのメール、本当に上司ですか?―年末年始を狙うLINE誘導型ソーシャルエンジニアリングの実態」

ビジネスチャットツールでのなりすまし詐欺

ビジネスメールだけでなくChatworkやMicrosoft Teamsなどのビジネスチャットツールでのなりすまし詐欺も増加しており、攻撃の多様化が進んでいます。2026年1月には、Chatworkが公式に注意喚起を発表し、「経営者を装った不審なコンタクト申請」が多発していることを警告しました*7 。この攻撃では、攻撃者が社長や役員の名前とプロフィール写真を使用してアカウントを作成し、従業員にコンタクト申請を送ります。承認されると、「緊急の案件で手が離せない」「機密事項なので他言無用」といったメッセージで信頼を築き、最終的に送金指示や機密情報の提供を求めます。チャットツールが標的となる理由として、従業員の警戒心の低さやセキュリティ設定の甘さなどがあります。

2026年のBECトレンド予測:進化する脅威への備え

ビジネスメール詐欺は、技術の進歩とともに急速に進化を続けています。2026年に向けて、企業が警戒すべき最新トレンドをご紹介します。

AIによる攻撃の高度化

生成AI技術の普及により、ビジネスメール詐欺は劇的に進化しています。2024年第2四半期の調査では、フィッシングメールの約40%がAI生成コンテンツであると特定されており*8、この割合は今後さらに増加すると予測されています。従来は不自然な日本語表現で見破れた詐欺メールも、現在ではネイティブレベルの完璧な多言語メールが簡単に生成可能です。

さらに深刻なのが、AI音声合成技術による「電話確認」の突破です。ディープフェイク音声により経営者の声を高精度で模倣できるため、従来の対策である「電話での本人確認」も無力化される恐れがあります。2026年はこの攻撃がさらに洗練されることが予想されます。

攻撃対象の拡大

ビジネスメール詐欺の戦場はメールからチャットツールへ拡大しています。2026年1月にはChatworkが公式に注意喚起を発表し、Microsoft Teams、Slack、LINEなどでのなりすまし詐欺が急増しています。また、実際に取引先企業のアカウントを侵害して攻撃する「VEC(Vendor Email Compromise:ベンダーメール詐欺)」が2023年から2024年にかけて66%増加したという報告もあります*9。VECは正規のアカウントから送信されるため検知が極めて困難で、自社だけでなくサプライチェーン全体のセキュリティ対策が必要です。

日本特有の課題

日本企業の最大の課題はDMARC導入の遅れです。2026年1月の日本経済新聞の報道によれば、最も効果的な「拒否」設定を行っているのはわずか15%(米欧は約60%)にとどまっています。また、東京だけでなく長野、北海道、新潟など全国各地で被害が発生しており、地方企業におけるセキュリティ意識や専門人材の不足という地域格差も深刻な問題となっています。

攻撃者は防御の弱い企業を優先的に狙うため、日本企業は早急な対策強化が求められています。

ビジネスメール詐欺に企業が取るべき対策

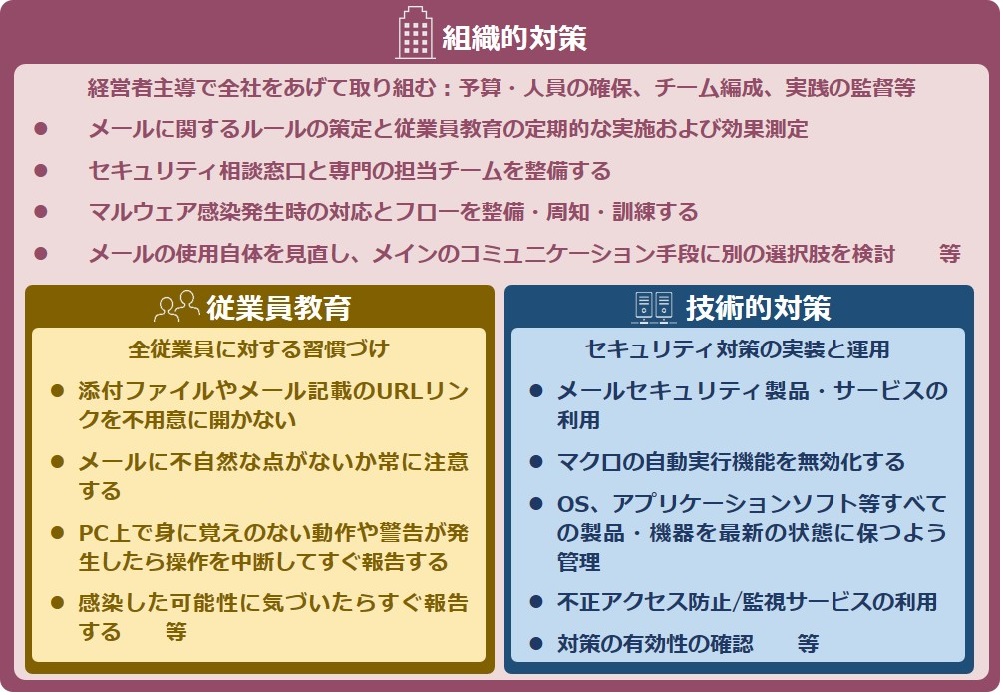

ビジネスメール詐欺の被害を防ぐには、「技術」「人」「プロセス」の三位一体となった多面的な対策が求められます。

技術的対策

メール認証技術の導入が最優先です。SPF、DKIM、特にDMARC「拒否」設定を実装し、なりすましメールを受信前にブロックしましょう。また、全従業員への多要素認証(MFA)導入を推進し、アカウント乗っ取りを防止しましょう。

メール認証技術(SPF・DKIM・DMARC)の導入ポイントについては、以下の記事でも解説しています。あわせてぜひご覧ください。

「ソーシャルエンジニアリング最前線【第4回】企業が実践すべきフィッシング対策とは?」

フィッシング対策に重要なメール認証技術とは?SPF・DKIM・DMARCの導入ポイント

基本的なセキュリティ対策の強化

ウイルス対策・不正アクセス対策・OSの更新・IDやパスワードの管理・二要素認証の採用など、一般的なセキュリティ対策は、ビジネスメール詐欺実行のプロセスの「フィッシング、マルウェア感染などのサイバー攻撃による電子メールアカウント乗っ取り」にも有効です。

人的対策

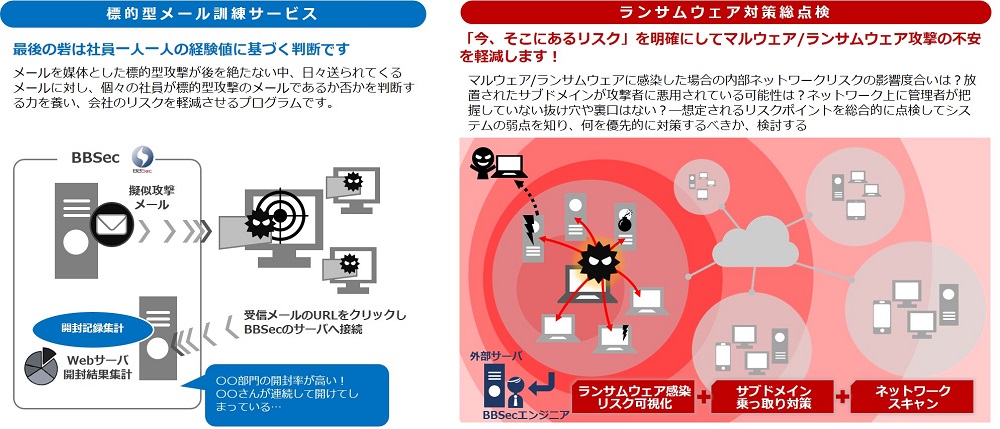

定期的なセキュリティ研修で、BECの最新手口を全社員に周知します。擬似BEC攻撃メールによる訓練を実施し、不審なメールを見抜く力を養成しましょう。メールだけでなく、Chatwork、Slack、Microsoft Teamsなどチャットツールでのなりすまし対策教育も重要です。

プロセスの再構築

振込先口座の変更や高額送金の指示がメールで来た場合、必ず事前登録された電話番号に直接確認する社内ルールを徹底します(メール本文の連絡先は使用しない)。複数人承認制を義務化し、LINEやTeamsのアカウント情報を求められた場合も同様に電話確認を必須とします。

ビジネスメール詐欺の脅威は、技術の進歩とともに進化を続けています。企業は、「自社は大丈夫」という楽観的な見方を捨て、常に最新の脅威情報にアンテナを張り、継続的に対策をアップデートする姿勢が求められます。

ビジネスメール詐欺ではどこまで自社の情報を集められるのか?

ビジネスメール詐欺は「ターゲットについて調べに調べたうえで実行される」と述べました。相手を欺くために練りに練られたメールを、最も攻撃に弱いと見立てたターゲットに送る。それがターゲットの元に届いてしまったとき、その後できる対策は決して多くはありません。

そこで求められるのが、前述したビジネスメール詐欺実行のプロセスの、なるべく早期の段階にフォーカスした対策です。具体的には、2および3のフェーズ、すなわち「電子メールアカウントが乗っ取られて攻撃のための情報が収集、分析される」段階を想定してセキュリティ課題を抽出し、対策を立てることをおすすめします。「シフトレフト」に関する記事で言及しているように、対策は、プロセスの前段階であればあるほど効果的です。

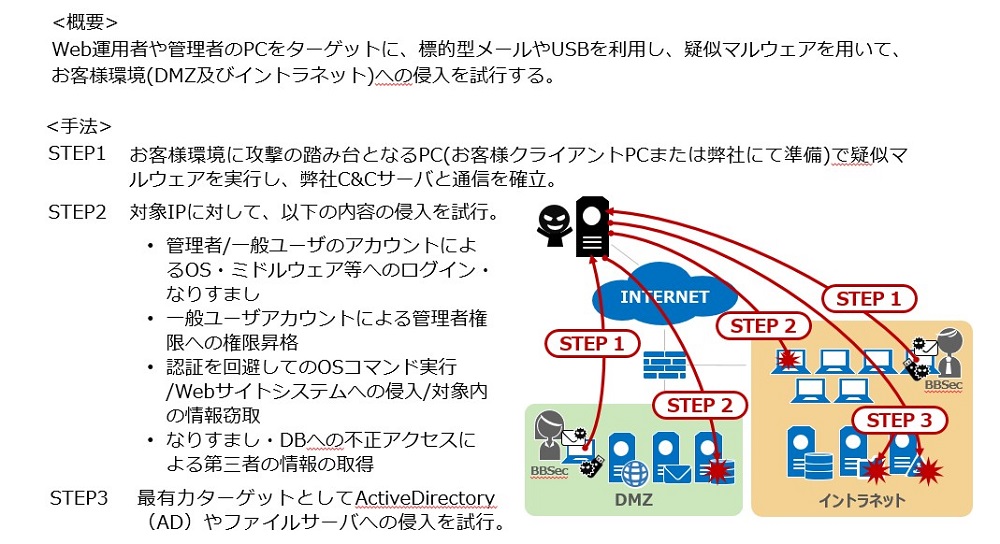

株式会社ブロードバンドセキュリティ(BBSec)では、標的型攻撃への対策として開発された「SQAT® APT」というサービスを提供しています。本サービスでは、攻撃が成功した場合、「社内の情報がどこまで収集されてしまうのか」、「どこまで侵入を許してしまうのか」、「何を知られてしまうのか」、といった点を把握できるようになっており、ビジネスメール詐欺対策としても威力を発揮します。

もっともうま味のある成果を狙って、もっとも弱いところを突いてくる。それがビジネスメール詐欺です。起こりうる被害を可視化して対策を立て、早い段階で攻撃の芽を摘みましょう。

G-MDR®

サイバー攻撃への防御を強化しつつ、専門技術者の確保や最新技術への投資負担を軽減します。

https://www.bbsec.co.jp/service/mss/gmdr.html

※外部サイトにリンクします。

エンドポイントセキュリティ

組織の端末を24/365体制で監視。インシデント発生時には端末隔離等の初動対応を実施します。

https://www.bbsec.co.jp/service/mss/edr-mss.html

※外部サイトにリンクします。

インシデント初動対応準備支援

拡大するサイバーセキュリティの脅威に対応するために今すぐにでも準備すべきことを明確にします。

https://www.bbsec.co.jp/service/evaluation_consulting/incident_initial_response.html

※外部サイトにリンクします。

まとめ

- ビジネスメール詐欺(BEC)は取引先や上司を装った偽メールで社員を欺き、不正送金等を行わせる犯罪であり、高度に人の心理の弱みを突くソーシャルエンジニアリング攻撃の一種です。

- 攻撃者はメールアカウント乗っ取りなど技術的手段も駆使しつつ、企業や従業員に関する綿密な事前調査を行い、練り込んだシナリオで標的を信じ込ませます。

- 発生すると被害額が極めて大きくなりやすく、企業規模・業種を問わず警戒が必要です。

- ビジネスメール詐欺の被害を防ぐには、メール詐欺に焦点を合わせた多面的な対策(技術・プロセス・教育)を実施することが効果的です。

Security NEWS TOPに戻る

バックナンバー TOPに戻る