サイバー攻撃の多くは、暗号化通信の不備や古いセキュリティ設定を狙って行われます。特に、TLS(Transport Layer Security)の設定が適切でない場合、通信の盗聴や改ざんといったリスクが高まります。そのため、企業のWebサイトやシステムでは、現在使用しているTLSバージョンを正しく把握し、安全な設定を維持することが重要です。本記事では、TLSバージョンの確認方法と、安全な設定・運用のポイントを実務視点で解説します。

TLS設定の全体像やリスクについては、基礎解説の記事とあわせて確認すると理解が深まります。TLS設定の全体像やリスクを先に理解したい方は、「TLS設定の安全性と確認ポイント」 を先にお読みください。

TLSとは?(基本の整理)

TLSは、インターネット上の通信を暗号化するためのプロトコルです。HTTPS通信は、このTLSによって保護されており、通信内容の盗聴や改ざんを防ぐ役割を担っています。

TLSのバージョン移行の背景

TLSはこれまで複数のバージョンが提供されてきましたが、セキュリティ上の問題により、古いバージョンは段階的に非推奨となってきました。特にTLS1.0およびTLS1.1は、暗号技術の脆弱性や攻撃手法の進化により安全性が不十分とされ、現在では主要なブラウザやサービスにおいて無効化されています。その結果、現在のWeb環境ではTLS1.2以上の利用が標準となり、さらにセキュリティと性能を強化したTLS1.3への移行が進んでいます。

TLSの仕組みやバージョンごとの違いについては、以下の記事で詳しく解説しています。

「TLS設定の安全性と確認ポイント:古い暗号設定が引き起こすリスクと改善手順」

TLSバージョンの確認方法

TLSバージョンは、以下の方法で確認できます。

ブラウザで確認(例:Chrome)

- Webサイトにアクセス

- F12で開発者ツールを起動

- [Security]タブを選択 →「Connection is secure」の項目を確認→ “TLS 1.3” などと表示されます

OpenSSLコマンドで確認(Linux/Mac)

“`bash

openssl s_client -connect example.com:443 -tls1_3

オンラインツールで確認

- SSL Labs: https://www.ssllabs.com/ssltest/

- CDN77: https://tools.cdn77.com/tls-test

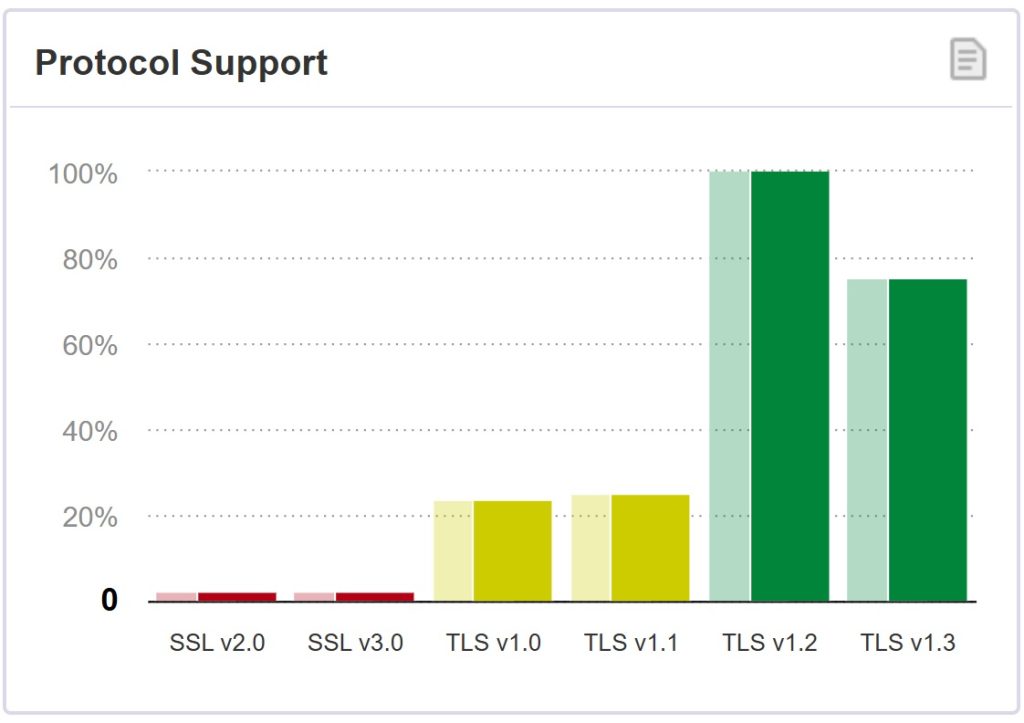

最新のTLSバージョン利用状況

2025年時点における主要WebサイトのTLS対応状況を見ると、TLS 1.2は引き続き広く利用されており、TLS 1.3の採用も大きく進んでいます。一方で、TLS 1.0およびTLS 1.1は大幅に減少し、実運用ではほぼ利用されない状況となっています。

【各プロトコルバージョンのサポート状況】

現在もTLS 1.2が広く利用されていますが、多くの環境でTLS 1.3にも対応しており、サーバとブラウザの双方が利用可能な場合には、より新しいバージョンが優先的に使用されます。

また、最新のブラウザ環境では、通信の多くがTLS 1.3で行われるケースが増えており、特に主要サイトではTLS 1.3の利用が標準的になりつつあります。こうした傾向から、暗号化通信はTLS 1.3を中心とした環境へ移行が進んでいます。

さらに、主要ブラウザにおいてTLS 1.0およびTLS 1.1が無効化されたことで、これらの古いバージョンは互換性維持の目的でもほとんど利用されなくなっています。セキュリティおよび互換性の観点からも、TLS 1.2以上への対応が必須となっています。

古いTLS(TLS1.0 / 1.1)バージョンを使い続けるリスク

TLS1.0や1.1は既に非推奨であり、脆弱性が存在します。攻撃者は、サーバを攻撃するにあたって必ずブラウザを経由するわけではないため、TLS 1.1以下の接続を許容すること自体が危険であり、攻撃者にとって狙いやすいターゲットとなる可能性があります。脆弱性を悪用された場合、通信を盗聴し復号することで重要情報の窃取が可能になるというリスクも考えられます。

多くのサイバー攻撃は、古いTLSバージョンなどの脆弱性を悪用して侵入されます。

脆弱性への具体的な対応方法については、以下の記事で詳しく解説しています。

→ 脆弱性対応の基本と実践ポイント

古いTLSが引き起こす問題と影響

古いTLSバージョンの危険性:BEAST/ダウングレード攻撃とは

| BEAST攻撃 | SSL 2.0、SSL 3.0およびTLS 1.0 プロトコルに影響を及ぼし、攻撃者はWebブラウザとWebサイトとの間のSSL暗号化、またはTLS暗号化されたセッションのコンテンツを復号することができる*1 |

| ダウングレード攻撃 | TLS 1.1以下のプロトコルでは、認証付き秘匿モード等の安全性の高いアルゴリズムがサポートされていないため、強度の低い暗号アルゴリズムを強制的に使用させることができる*2 |

現在のセキュリティ対策の指標として一般的に用いられる各種国際的標準でも、TLS 1.1以下の継続使用は下記のとおり推奨されていないため、利用している場合には、早急に対策を検討することが求められます。

| NIST(National Institute of Standards and Technology、 米国立標準技術研究所) | 2018年10月、ガイドライン案公開。2024年1月1日までにTLSを使用するすべての米国政府のサーバでTLS 1.3をサポートすることを提案 |

| PCI DSS(Payment Card Industry Data Security Standard) | 2018年6月30日以降、初期TLSを利用しているシステムはクレジットカード業界における監査基準に適合しない ※POS POI環境のように既知の脆弱性の悪用が困難であったり、SSL/TLSをセキュリティコントロールとしては使用していなかったりする等、例外的にTLS 1.1以下が許容される場合がありますが、情報セキュリティのベストプラクティスではTLS 1.1以下のプロトコルバージョンはすべて非推奨とされています。*3 |

TLS1.2/1.3への移行手順と設定のポイント

安全な通信のためには、TLS1.2以上の利用が推奨されます。具体的には、TLS 1.1以下は無効(利用不可)とし、TLS 1.3およびTLS 1.2を有効にし、バージョンが新しいものから順に接続の優先度を高く設定してください。

2018年8月には、TLS 1.3が正式リリースされました。以降、TLS 1.3に対応するプラットフォーム等が次々に利用可能になっています。例としては、OpenSSL 1.1.1系(2018年9月)、OpenSSL 3.0系*4(2021年9月)、Java SE/JDK 11(2018年9月)、Java SE/JDK 8バージョン8u261以上*5(2020年7月)や、そのほかにもRed Hat Enterprise Linux 8(2019年5月)が挙げられます。

TLS 1.3のサポートにより、パフォーマンスとセキュリティが向上します。 構成上または仕組み上、現時点ではTLS 1.3を実装することが困難な場合、上記よりさらに古いシステムが稼働している可能性が考えられます。それらのシステムは、経年に伴う脆弱性の蓄積による影響や、サポート終了により新たに発見された脆弱性への対応策がなくなること等も危惧されます。

設定時のチェックポイント

- TLS1.0 / 1.1の無効化

- 安全な暗号スイートの使用

- 証明書の適切な管理

TLS設定を継続的に管理する重要性

TLS設定は一度確認すれば終わりではありません。実際の運用環境では、サーバ構成や他システムとの兼ね合いにより、「安全そうに見えてもリスクが残っている」ケースも少なくありません。自社サイトのTLS設定について、

- 定期的なチェック

- 設定変更時の再確認

- 最新のセキュリティ情報の把握

といった継続的な運用が重要です。

各種ガイドラインの紹介

PCI DSSについては、 2022年3月31日、Payment Card Industry Security Standards Council(PCI SSC)により、v4.0が公開されました。

本ガイドラインは、各種国際的標準(NIST SP800/PCI DSSv4.0/OWASP ASVS等)の準拠に向けた取り組みや、暗号設定における今後のセキュリティ対策を検討する上でも役に立ちます。ぜひ参照されることをおすすめします。

PCI DSS v4.0で求められるセキュリティ対策のポイントについては以下の記事で詳しく解説しています。ぜひあわせてご覧ください。

「PCI DSS v4.0で変わるセキュリティ対策のポイント」

TLS設定確認を効率化する方法

TLS設定の確認・管理を効率化するには、ツールや外部サービスの活用が有効です。

- 現在の設定が本当に適切か判断できない

- 古い設定や見落としがないか不安がある

- 他のセキュリティリスクとあわせて確認したい

と感じた場合は、第三者の視点で状況を整理することも有効です。

BBSecでは

TLS設定の確認だけでなく、システム全体のセキュリティを強化するには、専門的な診断の実施が有効です。脆弱性診断やセキュリティ対策についてご検討の方は、お気軽にご相談ください。

ネットワーク脆弱性診断

悪意ある第三者の視点で、ネットワークをインターネット経由またはオンサイトにて診断し、攻撃の入口となる可能性のある箇所を検出します。システムの導入・変更・アップグレード時、運用中のシステムの定期チェックにご活用いただけます。

デイリー自動脆弱性診断

内部ネットワークおよびWEBサイトの脆弱性を自動診断し、その結果を専用のWEBページで報告します。新規設備投資が不要で、即時に結果を確認できるので、脅威が現実となる前に対策を施すことが可能になります。

TLS設定の基本的な考え方やリスクについては、

→「TLS設定の安全性と確認ポイント」もあわせてご覧ください。

公開日:2022年4月6日

更新日:2026年4月1日

編集責任:木下

Security NEWS TOPに戻る

バックナンバー TOPに戻る