米国サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)から公開されている「KEVカタログ(Known Exploited Vulnerabilities)」は、実際に攻撃に悪用された脆弱性の権威あるリストとして、組織のセキュリティ対策の優先順位付けに不可欠なツールとなっています。本記事では、KEVカタログに2025年10月1日~12月29日に登録・公開された脆弱性の傾向を整理・分析します。

本記事は2025年1Q:第1四半期~3Q:第3四半期の分析レポートに続く記事となります。過去記事もぜひあわせてご覧ください。

「2025年1Q KEVカタログ掲載CVEの統計と分析」

「2025年2Q KEVカタログ掲載CVEの統計と分析」

「2025年3Q KEVカタログ掲載CVEの統計と分析」

はじめに

2025年第四四半期(10月~12月)における既知の悪用された脆弱性の統計分析レポートです。本記事は最新のデータから見える傾向を解説します。前回までの分析ではMicrosoftやCisco製品への攻撃の多さや古い脆弱性が依然悪用されている実態が明らかとなりました。今回は第四四半期のデータを掘り下げ、攻撃トレンドの変化やリスクの深刻度を検証します。経営層に有用な全体像の把握と、技術担当者向けの詳細な分析を両立させ、組織が取るべき対策についても提言します。

2025年4Qの統計データ概要

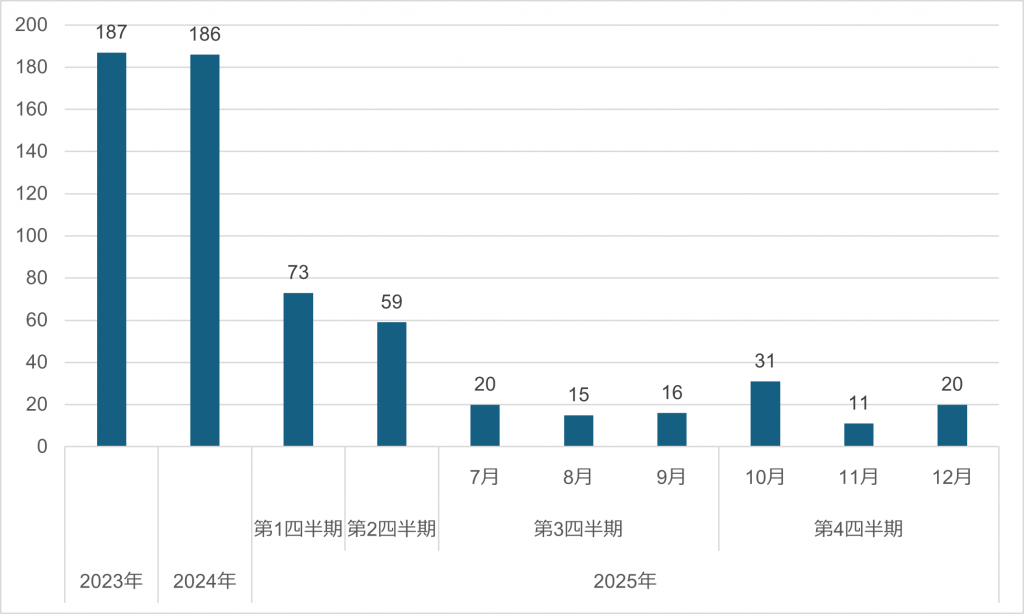

2025年第四四半期に新たにKEVに追加・公開された脆弱性は62件でした。第三四半期(51件)から増加に転じ、2025年1月~12月29日時点で245件(2024年累計186件から約30%増)となっています。まずは月別推移や脆弱性の種類・深刻度について、データの全体像を俯瞰し、特にランサムウェア関連の脆弱性や影響度の大きい脆弱性、自動化攻撃が可能な脆弱性に着目します。

登録件数の月別推移

10月に追加件数が31件と突出し、11月は11件、12月は20件となりました(図1参照)。月ごとのばらつきが大きく、10月に集中して脆弱性が公表・追加されたことが分かります。これは各メーカーの定例アップデート直後に既知悪用事例が判明したケースが多いためと考えられ、特定の月に攻撃が急増する傾向が引き続き見られます。4Q全体では3Qからの増加により、年末にかけて脅威が再び活発化したことを示唆します。

主要ベンダー別の内訳

4Qに新規追加された脆弱性のベンダーを見ると、Microsoftが10件と突出して最多でした。次いでOracle、Fortinet、Gladinetが各3件、Google、Samsung、Kentico、Android、OpenPLC、Dassault Systèmes、WatchGuardなどが各2件で続きます。3Qで多かったCiscoは1件に留まり、Microsoft製品への攻撃集中が際立つ結果です。一方、新たにGladinet(クラウドストレージ)やOpenPLC(産業制御システム)といったベンダーの脆弱性が複数追加されており、攻撃対象の幅が広がっていることが分かります。これは企業向けソフトウェアから家庭用/産業用機器まで攻撃者の関心が及んでいることを示し、ITインフラ全体で対策が必要です。

脆弱性タイプ(CWE)の分布

| CWE | 件数 | 脆弱性タイプ |

|---|---|---|

| CWE-787 | 5 | 範囲外の書き込み |

| CWE-78 | 4 | OSコマンドインジェクション |

| CWE-862 | 3 | 認可の欠如 |

| CWE-284 | 3 | 不適切なアクセス制御 |

| CWE-20 | 2 | 不適切な入力検証 |

| CWE-416 | 2 | 解放済みメモリの使用 |

| CWE-434 | 2 | 危険なタイプのファイルのアップロード許可 |

| CWE-22 | 2 | パストラバーサル |

| CWE-79 | 2 | クロスサイトスクリプティング (XSS) |

| CWE-306 | 2 | 重要な機能の使用に対する認証の欠如 |

悪用された脆弱性の種類としては、範囲外の書き込み(CWE-787)が5件で最多となりました。次いでOSコマンドインジェクション(CWE-78)が4件で続きます。認証・認可に関わる欠陥(CWE-862, CWE-284, CWE-306)も合計8件と多く、アクセス制御の不備が依然として攻撃者に悪用されやすいことが分かります。また、メモリ管理上の欠陥である解放済みメモリの使用(CWE-416)や範囲外の書き込み(CWE-787)など、低レベルのプログラムバグも上位を占めており、メモリ安全性の欠陥が攻撃に利用されるケースが増えています。

過去頻出したパストラバーサル(CWE-22)も複数含まれており、データから見ると、入力検証検証の不備を突いた攻撃(インジェクション系)、認証・認可の不備、そしてメモリ安全性の欠如という3つの古典的な脆弱性カテゴリーが依然悪用の中心であることが読み取れます。

攻撃の自動化容易性(Automatable)

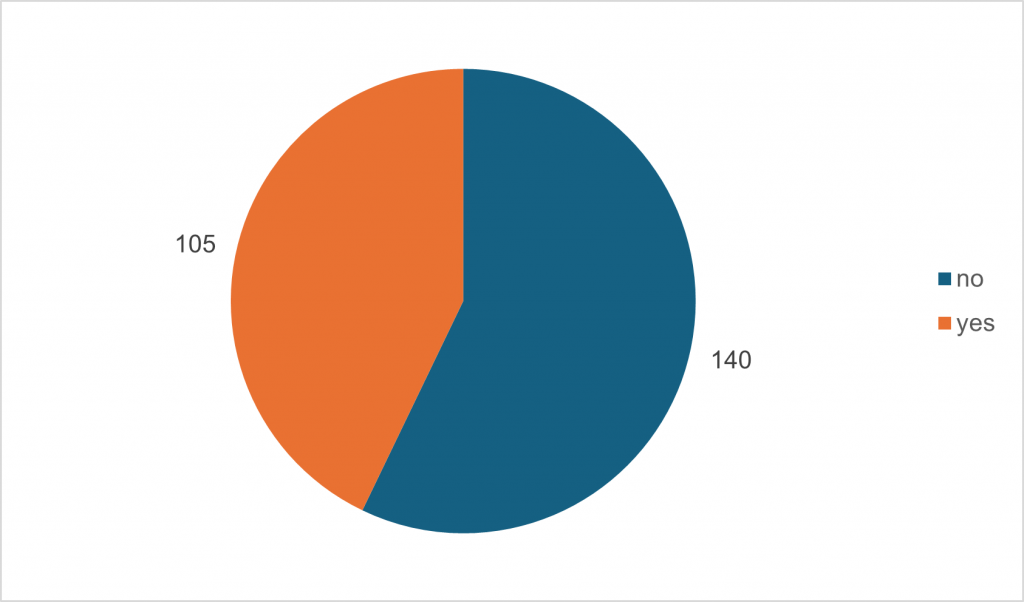

4Qに登録された脆弱性のうち、約48%(30件)は自動化攻撃が容易である「Yes」と分類されました。これは自動スキャンやマルウェアボットによる大規模攻撃に適した脆弱性が増えたことを意味します。残る52%(32件)は「No」(手動操作や特定条件が必要)ですが、スクリプトキディでも悪用できる脆弱性が半数近くを占める状況は深刻です。(2025年年間累計は図3参照)攻撃者は脆弱性を迅速にスキャン・悪用する自動化ツールを駆使するため、組織側も早期パッチ適用と防御網の自動化で対抗する必要があります。

技術的影響範囲(Technical Impact)

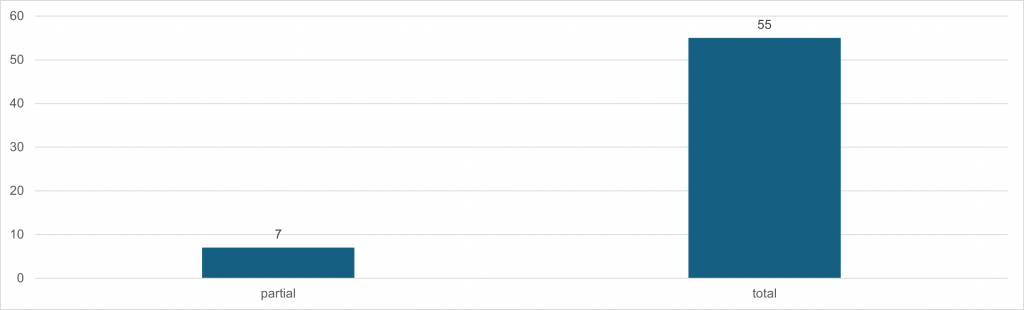

62件中55件(約89%)は「Total」(=脆弱性を突かれるとシステムを完全制御されてしまう深刻な影響を持つもの)でした。(図3参照)。攻撃者がシステム全面乗っ取り可能な脆弱性を優先的に悪用していることがわかります。特に単独で完全権限を奪える脆弱性は魅力的な標的であり、一方部分的な影響に留まる脆弱性も他のTotalな脆弱性と組み合わせて攻撃チェーンに利用される恐れがあります。

※注)KEVカタログ掲載時点で実害確認済みである以上、CVSSスコアの大小や影響範囲の違いに関わらず優先度高く対処すべきである点に留意が必要です。

CVSSスコア分布

4Qに追加された脆弱性のCVSS基本値は、最大が10.0(3件)、9.8が数件含まれ、9.0以上の「Critical(緊急)」帯が約39%(24件)、7.0~8.9の「High(高)」帯が約52%(32件)を占めました。残り約10%がMedium以下です。平均値は8.48で、前四半期同様に高スコアの欠陥が大半を占めています。3QではCVSS10.0が5件含まれていましたが、4QではCritical帯比率は維持しつつ極端に満点の脆弱性は減少しました。それでもなおHigh以上が全体の9割を超えており、KEVカタログに登録される脆弱性がいかに深刻度の高いものに偏っているかを裏付けています。Criticalでなくとも攻撃に利用され得る(実際に悪用された)ことを示すデータでもあり、スコアに油断せず注意が必要です。

攻撃手法・影響の深掘り分析

前述の統計情報を踏まえ、4Qに観測された攻撃の特徴や脅威動向をさらに分析します。ランサムウェアなどサイバー犯罪による悪用事例や、国家支援型グループ(APT)の関与、古い脆弱性の再悪用など、データから読み取れるポイントを考察します。

実際にランサムウェア攻撃に悪用された脆弱性

3Qと同様、ランサムウェア攻撃での悪用が確認された事例はごく少数に留まります。4Qに追加された62件中、実際にランサムウェアに悪用されたと判明しているのは3件(約5%)でした。具体的にはオラクルの Oracle Concurrent Processing における認証に関する脆弱性/Oracle E-Business Suite(EBS)のSSRF(サーバサイドリクエストフォージェリ)の脆弱性(CVE-2025-61882および61884)やReact Server Componentsにおける認証不要のリモートコード実行の脆弱性(CVE-2025-55182)がランサムウェア攻撃で利用された例です。これらはいずれも企業の基幹システムや広く使われるフレームワークに関わる欠陥で、金銭目的の攻撃者に狙われたと考えられます。ただしKEVカタログ全体で見ると、依然として国家主体・高度なAPT攻撃での悪用例が多く、ランサムウェアによる事例は氷山の一角です。これは、KEVカタログが単なる理論上の危険性ではなく、「現在進行形で利用されている攻撃手法」を反映したリストであることを示しています。高度な攻撃者はゼロデイ脆弱性を含む様々な欠陥を悪用しており、ランサムウェア以外の脅威にも引き続き注意が必要です。

古い脆弱性の再注目

4Qに新規登録された脆弱性の中には、2024年以前に発見されたものが17件(約27%)含まれていました。最も古いものは2010年公表のMicrosoft製品の脆弱性(CVE-2010-3962)で、15年以上前の欠陥が今になって攻撃に利用されたことになります。前四半期にも2020年公表のD-Link製品脆弱性が複数追加されており、サポート切れの古い機器・ソフトが依然として攻撃対象になる実態が浮き彫りです。こうした古い脆弱性はパッチ未適用のまま放置されている資産が狙われており、攻撃者は年代を問わず利用可能な欠陥を有効活用しています。組織内に残存するレガシーシステムの脆弱性管理を怠ると、想定外に古いバグで侵入を許すリスクがあることに注意が必要です。

脆弱性悪用の手口

攻撃者の手口としては、引き続きリモートコード実行(RCE)や権限昇格といった直接的にシステム乗っ取りに繋がる攻撃が顕著です。例えば前述のCWE分布にあるCWE-787, CWE-416などのメモリ破壊型脆弱性は、悪用された場合、ターゲットプロセス内で任意コード実行やサービス停止を引き起こします。またCWE-78等のコマンドインジェクションは、サーバー上で攻撃者のコマンドを実行させる手段として多用されています。4Qにはこれらテクニカルな攻撃に加え、認証・認可の不備(CWE-306/862等)を突いて管理者権限を不正取得するケースも見られ、攻撃パターンは多岐に及びます。総じて攻撃者は最も効率よく高い権限を得られる脆弱性の組み合わせを模索しており、一つでも未対策の弱点があれば連鎖的に侵入を許す恐れがあります。

影響とリスクの評価

攻撃者は完全なシステム制御が可能な脆弱性(=「Total」)を好んで悪用します。CVSSスコアが「High」や「Critical」の深刻度であればなおさらですが、たとえ中程度でも「KEVカタログに掲載=実害発生済み」である以上、油断は禁物です。特にランサムウェア攻撃では、初期侵入に使った脆弱性自体はさほど目立たない中~高程度の欠陥であっても、内側で別のCritical脆弱性と組み合わせて横展開・権限昇格することが知られています。部分的な影響の脆弱性であっても他の欠陥と組み合わされば致命傷となり得るため、既知の悪用脆弱性は大小問わず優先的に潰す姿勢が重要です。経営層にとっても、これらの統計が示すリスクの高さを踏まえれば、脆弱性対応に十分なリソース投資と適切な意思決定を行う必要性が理解できるでしょう。

組織が取るべき対策

4Qの分析レポートの結果を受け、組織として優先的に講じるべき脆弱性管理策を整理します。経営層は戦略的視点から、現場のセキュリティ担当者は実践的観点から、以下のセキュリティ対策の実施をおすすめします。

KEV掲載脆弱性の最優先パッチ適用

CISAは継続的にKEVカタログ掲載項目を優先的に修正するよう勧告しています。自社で利用する製品・システムに該当する脆弱性が公開された場合、定例パッチを待たず緊急で対応する体制を整えましょう。自動アラートによる通知や情報資産との照合などによって見落としを防ぐ運用が有効です。特に公表から日が浅い脆弱性は攻撃者も素早く狙ってくるため、初動対応のスピードが重要になります。

主要ベンダー製品の迅速なアップデート

MicrosoftやOracle、Cisco、Googleなど主要ベンダーのソフトウェアや機器は引き続き攻撃者の主要標的です。毎月発表されるセキュリティ更新プログラム(例: Microsoftの月例パッチ)や緊急アップデート情報を速やかに収集し、適用テストを経て迅速に全社展開する習慣をつけましょう。4QではMicrosoft製品の脆弱性が突出しましたが、他ベンダーでもゼロデイが報告されればすぐ悪用される可能性があります。例えば「重要なアップデートは可能な限り2週間以内に適用」などといった内部目標を設定し、経営陣もその重要性を認識すべきでしょう。

ネットワーク機器・IoT/産業機器の点検

企業ネットワークや工場内に設置されたルーター、NAS、監視カメラ、制御システム等も忘れてはいけません。4QにもD-LinkルーターやOpenPLCなどIoT/OT機器の脆弱性が含まれており、これらは往々にしてファームウェア更新が滞留しがちです。サポート切れやアップデート未適用の機器がないか棚卸しし、可能な限り最新ファームウェアへの更新や機器リプレースを実施しましょう。どうしても更新できない場合は、ネットワーク分離やアクセス制限など緩和策を講じ、インターネットから直接アクセスできる状態を放置しないことが重要です。

脅威検知とインシデント対応の強化

脆弱性への対策だけでなく、悪用された際に速やかに検知・対応する能力も不可欠です。IPS/IDSやエンドポイント検知(EDR)のシグネチャを最新化し、KEVに掲載された脆弱性の既知の攻撃パターンやIoC(Indicators of Compromise)を監視します。CISAやセキュリティベンダーから提供される検知ルールやYARAルールを活用し、ログ分析やトラフィック監視に組み込みましょう。また万一侵入を許した場合でも、早期にそれを発見し被害を最小化できるようインシデント対応訓練を積んでおくことも有効です。

資産管理と内部教育の徹底

攻撃者に狙われる脆弱性は多岐にわたるため、まずは自社システムの全容を把握することが出発点です。ハードウェア・ソフトウェア資産の最新インベントリを整備し、使用中の全ての製品についてサポート状況や最新パッチ適用状況をチェックします。使われていないシステムや旧式OSは計画的に撤去し、やむを得ず残す場合もネットワークを分離するなどリスク低減策を講じます。またIT部門や開発部門に対し、「古い脆弱性を放置しない」「定期的なアップデート適用は必須」といった意識付けを行います。定期的なセキュリティ研修や訓練で、脆弱性管理の重要性を全社員と共有することも大切です。

脆弱性管理プロセスの強化と自動化

増加する脆弱性に対処するには、属人的な対応から脱却しプロセスとツールの整備を進める必要があります。脆弱性情報収集から評価、パッチ適用状況のトラッキングまで一元管理できる仕組みを整えましょう。例えばKEVカタログのデータを自社資産データベースと照合する自動ツールを導入すれば、新たな緊急欠陥の検知と対応指示を迅速化できます。また定期的に脆弱性対応状況をレビューし、未対応件数や所要日数といったKPIを計測・改善することも効果的です。経営層は必要な人員・予算を投じ、継続的に脆弱性管理体制を進化させることが求められます。

脆弱性管理プロセスの概要とポイントについては以下の記事でも解説しています。あわせてぜひご覧ください。

「脆弱性管理とIT資産管理-サイバー攻撃から組織を守る取り組み-」

まとめ

2025年4QKEVカタログ分析レポートからは、攻撃者の手口がより広範かつ巧妙になっている実態が浮き彫りになりました。特に今年はKEVカタログへのCVE追加件数が前年より増加し記録更新となったことから、従来以上のハイペースで緊急脆弱性が発生・悪用される可能性が高まっています。侵入前提での備えを強化すべきでしょう。

2025年を通じて言えることは、脆弱性対応のスピードと徹底度を組織文化として根付かせることです。経営層はリスクと投資対効果を理解し、現場は技術的施策を愚直に実行する。そして最新の脅威情報をキャッチアップし続けることで、組織全体のサイバー耐性を高められるでしょう。来たる2026年も同様のレポートを継続し、変化する攻撃者の戦術に対抗すべく知見をアップデートしていきます。

BBSecでは

脆弱性の悪用リスクに迅速に対応するには、専門家の支援を仰ぐことも有効です。ブロードバンドセキュリティ(BBSec)では、発覚した脆弱性への対応支援や緊急インシデント対応サービスをご提供しています。自社だけでは対応が難しいゼロデイ攻撃の発生や、大規模サイバー攻撃の兆候を検知した際はぜひご相談ください。経験豊富なセキュリティ専門チームが、お客様のシステム状況の迅速な把握、攻撃の封じ込め、再発防止策の導入まで包括的にサポートいたします。また、平時からの脆弱性診断サービスやセキュリティ研修なども取り揃えており、脆弱性管理体制の構築から有事の対応までワンストップで支援可能です。BBSecのサービスを活用し、貴社のセキュリティレベル向上にぜひお役立てください。

サイバーインシデント緊急対応

セキュリティインシデントの再発防止や体制強化を確実に行うには、専門家の支援を受けることも有効です。BBSecでは緊急対応支援サービスをご提供しています。突然の大規模攻撃や情報漏洩の懸念等、緊急事態もしくはその可能性が発生した場合は、BBSecにご相談ください。セキュリティのスペシャリストが、御社システムの状況把握、防御、そして事後対策をトータルにサポートさせていただきます。

ウェビナー開催のお知らせ

【好評アンコール配信】「フィッシング攻撃の最新脅威と被害事例〜企業を守る多層防御策〜」

「Web攻撃の“今”がわかる OWASP Top 10 2025で読み解く脆弱性の狙われ方と対策の考え方」

「急増する「LINE誘導型」ビジネスメール詐欺の実態 ―社長になりすます最新BEC手口と組織で取るべき対策―」

最新情報はこちら

Security NEWS TOPに戻る

バックナンバー TOPに戻る