Security NEWS TOPに戻る

バックナンバー TOPに戻る

SQAT® Security Report 2020-2021年 秋冬号掲載

「人という脆弱性~ソーシャル・エンジニアリング攻撃~」より一部抜粋

サイバー攻撃というとシステムの脆弱性を狙うイメージがありますが、実際には「人」を狙う攻撃が多く発生しています。ソーシャルエンジニアリングは、人間の心理や行動の隙を悪用して情報を窃取する攻撃手法です。標的型メール、なりすまし、SNSを利用した情報収集など、その手法は年々巧妙化しています。本記事では、ソーシャルエンジニアリングの代表的な手口や心理的脆弱性について解説します。

※本記事は「SQAT® Security Report 2020-2021年 秋冬号」の内容を一部再編集したものです。

この記事でわかること

- ソーシャルエンジニアリングとは何か

- 人が騙される心理的要因

- 代表的な攻撃手法

- 企業で必要な対策

- セキュリティ教育の重要性

ソーシャルエンジニアリングとは

そもそも、ソーシャル・エンジニアリングとは何なのだろうか? ソーシャル・エンジニアリングフレームワークの第一人者と知られるクリストファー・ハドナジー(Christopher Hadnagy)氏は、著作『ソーシャル・エンジニアリング』(日経BP社)の中で、ソーシャル・エンジニアリングを「人を操って行動を起こさせる行為。ただし、その行動が当人の最大の利益に適合しているか否かを問わないこともある」と定義づけている。これには警察官、弁護士、医師といった人々が、標的当人の利益となるように誘導するといったケースも含まれているが、一般的にサイバー攻撃におけるソーシャル・エンジニアリングとは、不正アクセスするのに必要なシステム情報、アカウント、パスワード、ネットワーク・アドレス等を正規のユーザあるいはその家族、友人などから人間の心理的な隙や、行動のミスにつけ込んで手に入れる手法と位置付けられることが多くなっている。ソーシャル・エンジニアリング攻撃の定義は様々なものがあるが、その共通するところは、人を介して攻撃を行うという点である。

なぜ人は騙されるのか

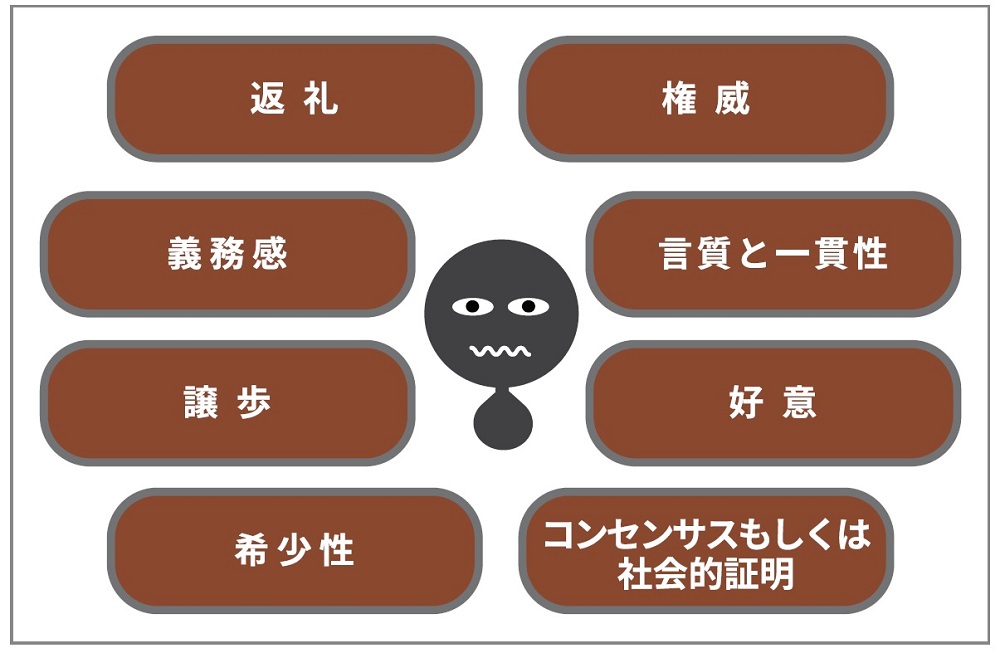

では、なぜ人が脆弱性となってしまうのか、この点について、原因の一つとなっていると考えられる、人に存在する心理的脆弱性を見ていきたい。ハドナジー氏は人には以下のような8つの心理的脆弱性が備わっていると主張している。

返礼

人からの親切に対し、お返しをせずにはいられない特性

例:プレゼントのお返しに、何かしてほしいことはないかと聞く。

義務感

社会的、法的、道徳的に、人がなすべきだと感じている行動をとってしまう特性

例:身体が不自由な人に、積極的に手を差し伸べなくてはならないと考えて寄付を行う。

譲歩

何かを譲ってもらったら、同じように譲らなくてはならないと考える特性

例:相手の大きな要求を最初に断ったのだから、次の小さな要求には応じてあげたいと考える。

希少性

入手しづらいものであるほど貴重なものに思え、手に入れたくなってしまう特性

例:同様の商品の中で手に入れるなら、期間限定で販売された商品を手に入れたいと考える。

権威

組織的、社会的に、強い権威者とみなされる者の命令に従ってしまう特性

例:強い権威を持つ人間が言っているのだから、正しいと考える。

言質と一貫性

自分や他人の行動・言質が、過去から一貫性がとれていることを高く評価する特性

例:一度購入すると言ったものが、予想よりも高かったとしても、前言を撤回するのは恥ずかしいと考える。

好意

好意を持っている人から頼まれると、承諾してしまう特性

例:親密な人から何かを頼まれると、そうでない人から頼まれるよりも簡単に請け負ってしまう。

コンセンサスもしくは社会的証明

他人の考えにより、自分が正しいかどうかを判断する特性

例:有名人が利用している商品を、自分も利用したいと考える。

代表的なソーシャルエンジニアリング攻撃

ここ数年、ソーシャル・エンジニアリングを用いた攻撃による大規模な事件が多数発生している。

・2015年に発生した日本年金機構の大規模な情報漏洩事件*1

・2017年の大手航空会社が3億8000万円をだましとられた事件*2

・2018年の暗号通貨の不正送金事件*3

・2020年7月に起きた大手SNSの大規模アカウントハック事件*4

これらはすべてソーシャル・エンジニアリングを用いた攻撃に端を発しているといわれている。ソーシャル・エンジニアリングを用いた攻撃の高まりを受けて、IPA(独立行政法人 情報処理推進機構)が「ソーシャル・エンジニアリングを巧みに利用した攻撃の分析と対策」*5 を発表したのが2009年であるが、10年以上が経過した今も、ソーシャル・エンジニアリングを用いた攻撃は、収まる気配がない。それは、ソーシャル・エンジニアリングが持つ、人間という脆弱性を狙う性質に原因がある。ここでは、今一度、ソーシャル・エンジニアリングと人間とのかかわりを考えていきたいと思う。

公開日:2021年9月17日

更新日:2026年5月27日

編集責任:木下

ソーシャルエンジニアリング対策をさらに詳しく知りたい方へ

弊社では、ソーシャルエンジニアリング攻撃や人的脆弱性について詳しく解説した

「SQAT® Security Report 2020-2021年 秋冬号」を無料公開中です。ぜひ資料ダウンロードをしてご一読ください。

※参考(続き)

contents

4.人へのバッファオーバーフロー攻撃

5.人間の隙をつくソーシャル・エンジニアリング攻撃

6.テクノロジーが人間を追い詰める

7.ソーシャル・エンジニアリングに対する防御

8.おわりに

人的セキュリティ対策を強化したい方は、ぜひご活用ください。