Security NEWS TOPに戻る

バックナンバー TOPに戻る

近年、企業や組織を取り巻くサイバー攻撃はますます巧妙化しており、「セキュリティインシデント」が発生した場合、情報漏洩や不正アクセスなどによって、金銭的損失だけでなく企業の信用失墜にも直結します。本記事では、セキュリティインシデントの定義や種類、実際に発生した事例を取り上げ、その影響とリスクを理解するための基礎知識を解説します。

セキュリティインシデントの定義

セキュリティインシデントとは、情報システムやネットワークにおいて、情報のセキュリティの3要素、「機密性」「完全性」「可用性」を脅かす事象の総称です。具体的には、不正アクセスや情報漏洩、マルウェア感染、サービス運用妨害(DoS)攻撃などが含まれます。近年はクラウドやリモートワークの普及により、攻撃対象や被害の範囲が広がり、セキュリティインシデントの発生リスクは増大しています。国内外で大規模な事件が相次いで報道されるなか、インシデントの発生はもはや大企業に限られた問題ではなく、中小企業や自治体、教育機関に至るまで幅広い組織が直面しています。そのため、経営層から現場担当者に至るまで、セキュリティインシデントへの理解と備えが求められているのです。

セキュリティインシデントの種類(例)

一口にセキュリティインシデントといっても、その内容は多岐にわたります。代表的なものとしては、まず「不正アクセス」が挙げられます。攻撃者が外部からシステムに侵入し、機密情報を窃取したり改竄したりするケースです。次に「マルウェア感染」があります。ウイルスやランサムウェアなどの悪意あるソフトウェアにより、データが暗号化され業務が停止する被害が増えています。また、従業員による「内部不正」も見逃せません。権限を持つ社員が意図的に情報を持ち出すケースや、誤操作による情報流出が問題化しています。さらに「情報漏洩」や「サービス停止(DoS/DDoS攻撃など)」も、企業活動を直撃する深刻なインシデントです。このようにセキュリティインシデントは外部攻撃だけでなく、内部要因やシステム障害など多面的に発生し得るため、幅広い視点での備えが不可欠です。

実際に発生した主なセキュリティインシデント事例

セキュリティインシデントは国内外で日々多発しています。この表は2025年8月から9月にかけて発生した主要な国内インシデント事例をまとめたものです。ランサムウェア攻撃や不正アクセスによる被害が多く、特に製造業や重要インフラへの影響が深刻化している傾向が見られます。

| 被害報告日 | 被害企業 | 概要 | 主な原因 | 影響範囲 |

|---|---|---|---|---|

| 2025年9月 | 国内ガス・電力会社 | 人為的ミス | LPガス検針端末の紛失 | 顧客情報6,303件の漏洩等のおそれ*1 |

| 2025年9月 | 国内デジタルサービス運営委託事業者 | 個人情報漏洩 | 受講状況管理ツールへの登録作業ミス | リスキリングプログラム受講者1名の個人情報が他の受講者1名に閲覧可能に*2 |

| 2025年9月 | 国内食料品小売業 | 個人情報漏洩 | サーバへの第三者からの不正アクセス | 企業情報及び個人情報が流出した可能性*3 |

| 2025年9月 | 委託事業者 | 操作・管理ミス | オペレーターの利用者情報取り違い | 高齢者の見守り・安否確認が行われず*4 |

| 2025年9月 | 国内オフィス機器販売会社 | 個人情報漏洩 | 第三者による不正アクセス | カード支払い顧客の情報漏洩の可能性*5 |

| 2025年8月 | ハウステンボス株式会社 | システム障害 | 第三者による不正アクセス | 一部サービスが利用できない状況に*6 |

| 2025年8月 | 国内電力関連会社 | 不正ログイン | リスト型攻撃(複数IPアドレスから大量ログイン試行) | ポイント不正利用444件*7 |

| 2025年8月 | 国内機器メーカー企業 | 不正アクセス | 海外グループ会社を経由した第三者の不正アクセス | 一部サービス提供停止(8月16日復旧)*8 |

| 2025年8月 | 医療用メーカー企業 | マルウェア感染 | システムのランサムウェア感染 | 2日間出荷停止、その後再開*9 |

| 2025年8月 | 国内建設事業者 | マルウェア感染 | システムのランサムウェア感染 | 海外グループ会社の一部サーバが暗号化*10 |

| 2025年8月 | 国内外郭団体 | 乗っ取り | 第三者による一部メールアドレスの乗っ取り | 迷惑メール送信元として悪用*11 |

| 2025年8月 | 暗号資産交換事業者 | クラウド設定ミス | 顧客データ移転作業中のクラウド設定ミス | 海外メディアの報道で発覚、アクセス制限不備*12 |

| 2025年8月 | 国内銀行 | 元従業員による情報の不正取得 | 出向職員による電子計算機使用詐欺 | アコムから出向の元行員が逮捕・懲戒解雇*13 |

| 2025年8月 | 国内病院 | 個人情報不正利用 | 委託職員が診療申込書から電話番号を不正入手 | LINEで患者に私的メッセージを送付*14 |

| 2024年12月 | 国内総合印刷事業者 | マルウェア感染 | VPNからの不正アクセス(パスワード漏洩または脆弱性悪用) | 複数のサーバが暗号化される被害*15 |

これらの事例は「セキュリティインシデントは特定の大企業だけの問題ではない」という現実を示しており、規模や業種にかかわらず備えが不可欠であることを強調しています。

セキュリティインシデントが企業に与える影響

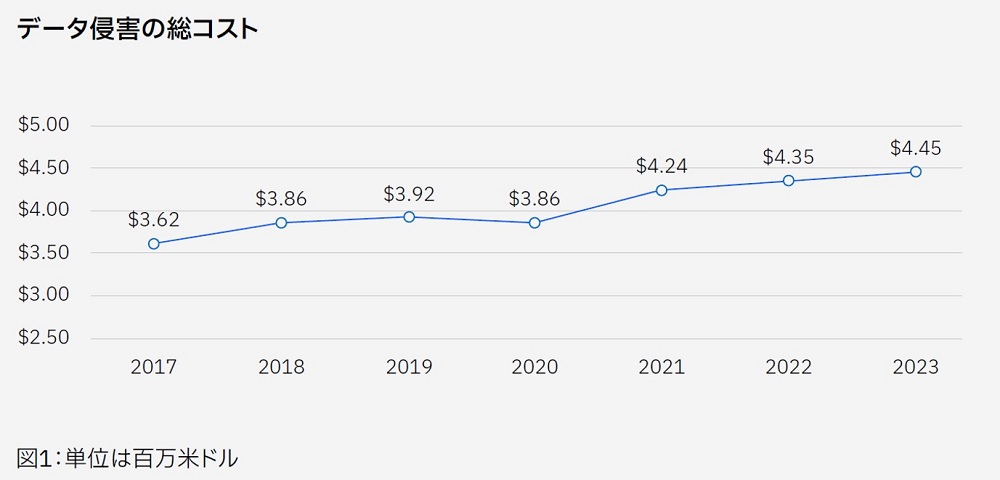

セキュリティインシデントが発生すると、企業は多方面に深刻な影響を受けます。最もわかりやすいのは、システム停止や情報漏洩に伴う金銭的損失です。業務が一時的に止まることで売上が減少し、復旧作業や調査にかかる費用も膨大になります。さらに、顧客情報や取引先情報が流出すれば、企業の信頼性が大きく揺らぎ、契約解除や取引停止に直結する可能性があります。また、個人情報保護法や業界ごとのセキュリティ基準に違反すれば、法的責任や行政処分を受けるリスクも高まります。株式市場に上場している企業であれば、セキュリティインシデントの公表によって株価が急落するケースも少なくありません。このように、単なるシステム障害にとどまらず、企業経営全体に打撃を与える点がセキュリティインシデントの恐ろしさといえます。

まとめ

本記事では、セキュリティインシデントの定義や種類、実際に発生した事例、そして企業に及ぼす影響について解説しました。改めて強調すべきは、セキュリティインシデントは大企業だけでなく、中小企業や自治体、教育機関などあらゆる組織にとって現実的な脅威であるという点です。しかも一度発生すると、金銭的損失だけでなく、顧客や取引先からの信頼低下、法的リスク、社会的信用の失墜といった連鎖的な被害を引き起こします。こうした背景から、セキュリティインシデントを「発生してから考える」姿勢ではなく、「発生する前提で備える」姿勢が求められています。次回は、実際にインシデントが発生した際にどのような対応が必要なのか、初動から復旧までの流れを詳しく解説します。

【参考情報】

- NIST SP 800-61 Rev. 2(https://csrc.nist.gov/pubs/sp/800/61/r2/final)

- ScanNetSecurity,(https://scan.netsecurity.ne.jp/category/incident/latest/?page=1)

―第2回へ続く―

サイバーインシデント緊急対応

Security NEWS TOPに戻る

バックナンバー TOPに戻る

ウェビナー開催のお知らせ

「2025年10月Windows10サポート終了へ 今知るべきサポート切れのソフトウェアへのセキュリティ対策ガイド」

ウェビナー参加者限定特典付き!

「ソースコード診断で実現する安全な開発とは?脆弱性対策とDevSecOps実践」

「ランサムウェア対策セミナー2025 ~被害を防ぐための実践的アプローチ~」

【好評アンコール配信】「フィッシング攻撃の最新脅威と被害事例〜企業を守る多層防御策〜」

最新情報はこちら