Security NEWS TOPに戻る

バックナンバー TOPに戻る

このシリーズでは全3回にわたり、ネットワーク脆弱性診断について取り上げます。第2回目の今回は実践編として、ネットワーク脆弱性診断のステップ、NessusやOpenVASなどの脆弱性診断ツールの比較、選定ポイントについて解説します。セキュリティ強化に役立つ情報満載です!

contents

ネットワーク脆弱性診断のプロセス

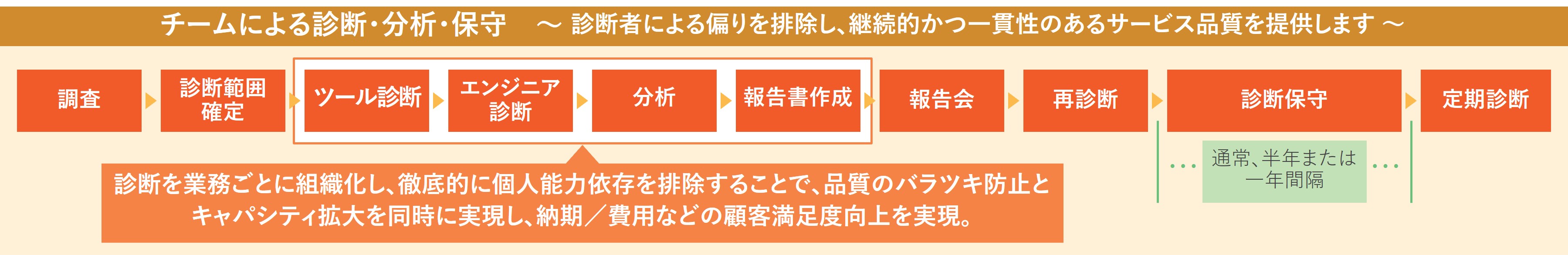

脆弱性診断は、情報システムやアプリケーションに存在するセキュリティ上の欠陥を特定し、リスクを軽減するための重要なプロセスです。以下は、脆弱性診断の一般的な流れです。

事前準備および調査

- 診断対象の特定

どのシステムやアプリケーションを診断するかを決定します。これには、Webアプリケーション、サーバ、ネットワーク機器などが含まれます。 - 診断範囲確定

診断する機能や画面遷移を洗い出し、重要な部分に焦点を当てます。これにより、コストや時間を効率的に管理できます。

診断実施

- ツールを用いたスキャン

自動化されたセキュリティ診断ツールを使用して、ネットワーク上の脆弱性をスキャンする方法です。この方法の利点は、短時間で広範囲のチェックが可能なことです。ツールは既知の脆弱性のデータベースを参照し、ポートスキャンやサービスやソフトウェアのバージョン確認、不適切な設定の検出などを行います。 - エンジニアによる手動診断

専門のセキュリティエンジニアが自らの経験と知識を活かして行う診断です。ツールでは検出できない複雑な脆弱性や、システム特有の問題点を見つけ出すことができる点が優れています。例えば、「アクセス権限の不適切な設定」や、「ビジネスロジックの欠陥」などが該当します。

リスク分析

検出された脆弱性について、その深刻度や影響度を評価します。過去のデータ・最新の脅威動向および各種国際標準(例: CVSS等)を踏まえたリスク分析を実施します。

診断結果のレポート作成(対応策の提示)

発見された脆弱性の詳細、再現手順、および推奨される対策を含む報告書を作成します。この報告書は関係者に提供され、必要な対策が講じられる基礎となります。

フォローアップ

再診断:レポートの結果により、対処が必要な脆弱性の部分において修正が加えられたあと、再度その部分の診断を行い、脆弱性が適切に対処されたか確認します。また、必要に応じて追加のサポートやアドバイスも提供されます。

この流れは一般的なものであり、具体的なプロセスは組織やシステムによって異なる場合があります。

セキュリティ専門企業によるセキュリティ診断

外部のセキュリティ専門企業に脆弱性診断を依頼した場合は、まず事前準備や調査において、診断する範囲を決めます。組織にとって重要度が高い部分、すなわちサイバー攻撃を許してはいけないシステムやサーバ、Webアプリケーションを選定します。診断が終了するとベンダーからレポートが提供されます。レポートに記載された脆弱性には深刻度や影響度などがスコア化されていることがあります。そのレポートをもとに、内容に応じて優先度をつけて、問題のある箇所を対処していきます。また、必要に応じて報告会が行われることもあります。

脆弱性診断ツールの例

脆弱性診断ツールは、システムやネットワーク内のセキュリティ上の弱点を検出し、未然にリスクを防ぐための重要な役割を果たします。以下に代表的なツールを紹介します。

- Nessus

Nessusは、Tenable社が提供する商用の脆弱性スキャナで、ネットワーク機器やサーバ、アプリケーションに存在する脆弱性を高精度で検出します。ユーザーフレンドリーなインターフェースと定期的な脆弱性データベースの更新により、最新の脅威にも対応可能です。多様なプラグインを活用して、幅広い診断が行える点も特徴です。ただし、商用ツールのため、導入や運用にはコストがかかります。 - OpenVAS

OpenVASは、オープンソースの脆弱性診断ツールで、無料で利用可能です。高い拡張性と柔軟性を持ち、コミュニティによる継続的なアップデートで最新の脆弱性情報にも対応しています。多様なスキャン設定が可能で、カスタマイズ性に優れています。一方、設定や運用には専門的な知識が求められるため、導入時には適切な人材の確保が重要です。 - Burp Suite

Burp Suiteは、PortSwigger社が開発したWebアプリケーションのセキュリティテストに特化したプラットフォームです。ユーザがブラウザからWebアプリケーションにアクセスしたとき、サーバに対するリクエストとレスポンスを分析することで脆弱性を診断します。無料版と有料版があり、無料版でも十分な機能を持っているため、世界中で利用されています。

効果的な診断ツールの選び方

ツールを選ぶ際には、以下の点を考慮することが重要です。

- コスト

初期費用やランニングコストを比較検討し、予算に合ったツールを選択します。 ツールには無料版と有料版が存在し、それぞれ機能やサポート体制が異なります。無料版は初期費用がかからない反面、機能が限定されている、サポートが受けられないといった場合があります。一方、有料版は充実した機能とサポートを提供しますが、導入コストが発生します。自社の予算や必要な機能を明確にし、費用対効果を検討することが重要です。 - スキル

ツールの操作性や必要な専門知識も選定時の重要な要素です。専門人材がいる場合は、高度な設定やカスタマイズが可能なツールを選ぶことで、より詳細な診断が可能です。一方、専門知識が乏しい場合は、ユーザーフレンドリーで操作が簡単なツールを選ぶと、効果的に活用できます。ツールの操作性やサポート体制を確認し、自社の人材スキルに適したものを選びましょう。 - 診断範囲

診断対象の規模や範囲もツール選定の際に考慮すべきポイントです。大規模なネットワークや複数のWebサイトを管理している場合、診断範囲が広く、同時に複数の診断が可能なツールが適しています。また、将来的な拡張性も視野に入れ、スケーラビリティの高いツールを選ぶことで、長期的な運用がスムーズになります。診断範囲や項目が自社のニーズに合致しているかを確認しましょう。

これらのポイントを総合的に評価し、自社の要件に最適な脆弱性診断ツールを選定することが、効果的なセキュリティ対策につながります。

まとめ

脆弱性診断は、情報システムやアプリケーションのセキュリティリスクを特定し、軽減するための重要なプロセスです。まず事前調査で診断対象と範囲を確定し、Webアプリやサーバ、ネットワーク機器に焦点を当てます。診断では、ツールを使ったスキャンで既知の脆弱性を迅速に検出し、エンジニアが手動でツールでは見つけられない複雑な問題を特定します。次に、検出した脆弱性の深刻度や影響度を評価し、CVSSなど国際標準に基づいたリスク分析を実施します。結果はレポートとしてまとめ、再現手順や対策が示されます。修正後には再診断を行い、対策が有効か確認し、必要に応じて追加のサポートも提供されます。外部ベンダーに依頼する場合も、事前調査からレポート提供までの流れは同様です。代表的な診断ツールには、商用のNessus、オープンソースのOpenVAS、Web診断向けのBurp Suiteがあり、それぞれ特性が異なります。ツール選定では、コスト、操作スキル、診断範囲を考慮し、自社に適したものを選ぶことが効果的なセキュリティ対策に繋がります。

Security NEWS TOPに戻る

バックナンバー TOPに戻る