Security NEWS TOPに戻る

バックナンバー TOPに戻る

AIの進化により業務効率化を促進された一方で、ChatGPTを悪用したフィッシングメールやAI画像による偽装、AIを搭載したマルウェア・ランサムウェアの出現、さらにプロンプトインジェクションによる情報漏洩など、脅威が多様化しています。本記事では「AIとセキュリティ」をテーマに、AIの脆弱性と悪用事例を整理し、マルウェア検知や組織が取るべき防御策を解説します。AI活用に取り組む企業にとって必読の内容です。

AIとセキュリティの関係性

AI技術の進歩は、業務効率や創造性の向上に大きく寄与する一方で、サイバーセキュリティの面では新たな脅威を生み出しています。近年では、AIを悪用したフィッシングメールや偽画像の拡散、AIを組み込んだマルウェアやランサムウェアの登場、さらにプロンプトインジェクションによるチャットボットの不正操作や情報漏洩など、AIに関連した多様な攻撃手法が報告され、「AIとセキュリティ」は組織にとって喫緊の課題となっています。こうした脅威はいずれも、組織の情報資産や業務全体に影響を及ぼすリスクの一部として理解することが重要です。

一方、防御の側面でもAIは進化しており、マルウェア検知やログ監視の高度化、EDRによる未知の脅威の早期発見など、攻撃と防御の双方でAIセキュリティは進化しています。組織には、脅威を正しく理解すると共に、防御面におけるAI活用を積極的に進める姿勢が求められます。

SQAT.jpでは過去にも「ChatGPTとセキュリティ」をテーマにした記事を公開しています。こちらもあわせてぜひご覧ください。

「ChatGPTとセキュリティ-サイバーセキュリティの観点からみた生成AIの活用と課題-」

フィッシングメールの高度化

従来までのフィッシングメールは、誤字脱字や不自然な日本語が多く、注意深い利用者であれば比較的容易に見抜くことができました。しかし、生成AIの普及により状況は一変しています。生成AIにより日本語の生成精度が飛躍的に高まり、違和感のない文章を伴ったフィッシングメールが大量に作成されるようになったからです。加えて、AIの支援により攻撃者は高度なソーシャルエンジニアリング手法を容易に組み込めるようになっています。例えば、受信者の立場や業務状況に即した文脈を織り込み、心理的に開封やクリックを誘導しやすいメールを簡単に作成できるのです。これにより、従来の「日本語が怪しい」「文脈が不自然」といった従来型のチェックでは見抜けないケースが増えています。

世の多くの組織にとってそうであるように、サイバー攻撃者にとっても生成AIはコスト削減と効率化の強力な武器となっています。組織にとっては、こうしたフィッシングの高度化が新たなリスクとして突き付けられており、今後は人の注意力に依存した防御では限界があることを認識する必要があります。

AI内蔵型マルウェア「LameHug」

LameHugは、2025年7月にウクライナのCERT‑UAによって発見された、APT29の関与が疑われるAI(大規模言語モデル:LLM)を実行時に活用するマルウェアです。従来型マルウェアがあらかじめ定義されたコマンドや固定の挙動を持つのに対し、LameHugは感染端末の環境に応じてリアルタイムにコマンドを生成します。スピアフィッシングメールを起点に感染が始まり、攻撃メールには偽装されたアーカイブが添付されています。LameHugは被害者のファイル構造やネットワーク構成に応じて、LLMが最適なWindowsコマンド(systeminfo、tasklist、netstat、ipconfigなど)を組み合わせて指令を出すため、従来型マルウェアより柔軟な挙動が可能です。さらに、署名ベースや静的検知に頼る従来のセキュリティツールを回避しやすい点も特徴です。動的にコマンドを生成するため、固定パターンでは検知が困難です。また、データ窃取も迅速に行われ、持続的なバックドアより「一度に情報を奪う」設計となっています。

このように、LameHugは従来型マルウェアと比べ、環境適応性・リアルタイム性・検知回避能力が大きく進化しており、サイバーセキュリティの脅威像を再定義する存在と言えます。

AI搭載ランサムウェア「PromptLock」

2025年8月、ESETの研究チームは世界初のAI搭載ランサムウェア「PromptLock」を発見したと発表し、セキュリティ業界に大きな注目を集めました。後にこれはニューヨーク大学(NYU)の研究者による実験的な取り組みであることが判明しましたが、AIを活用したランサムウェアのコンセプトが現実に成立し得ることを示した意義は非常に大きいといえます。

PromptLockは、従来型ランサムウェアと異なり、感染後の挙動や身代金要求文をAIが自動生成できる点が特徴です。これにより、固定的なパターンに依存した従来の検知方法では捕捉が難しくなるだけでなく、対象組織の環境や状況に応じたカスタマイズ攻撃も可能となります。また、複数の端末やネットワーク構成に合わせた戦略的な攻撃展開も現実的に行えるため、AIを用いたランサムウェアの概念が現実の攻撃として成立し得ることが明確に示されました。

プロンプトインジェクション攻撃

近年、AIブラウザやチャットボットを対象とした「プロンプトインジェクション攻撃」が、新たな深刻な脆弱性として指摘されています。生成AIの普及とブラウザや業務システムとの連携拡大に伴い、攻撃の実現可能性は高まっています。この攻撃は、ユーザが入力する指示文に悪意あるプロンプトを仕込み、AIを騙して本来想定されていない動作をさせるものです。具体的には、外部の攻撃者が生成AIを組み込んだブラウザに不正な指示を与え、社内機密や顧客データを外部に送信させたり、悪意あるコードを実行させたりするリスクが確認されています。AIが入力テキストを過剰に信用する設計に起因するこの脆弱性は、単なる技術的課題にとどまらず、組織の情報漏洩や業務継続への影響、コンプライアンス違反など、幅広いリスクに直結します。AIを導入する際には、セキュリティ検証やアクセス制御を徹底し、AIであることを安全の前提と考えない姿勢が重要です。

AIのセキュリティリスク

AIの利活用が広がる中で、組織が直面するセキュリティリスクは多岐にわたります。代表的なものとして、学習データの改竄・汚染(データポイズニング)、情報漏洩、シャドーAIの3つが挙げられます。

データの改竄・汚染(データポイズニング)

AIは学習データに依存して判断を行うため、攻撃者が学習データに不正なデータを混入させると、AIは誤った判断を下す危険があります。例えば、不正な金融取引データを「正常」と学習させれば、不正検知システムは攻撃を見逃してしまいます。製造や物流などの業務プロセスでも同様に、AIが学習したセンサーデータや工程情報に不正を混ぜ込まれると、品質管理や異常検知の精度が低下し、損害や事故につながる可能性があります。データポイズニングは、従来のサイバー攻撃のようにネットワークや端末に直接侵入するものではなく、AIの判断プロセスそのものを標的にする攻撃である点が特徴で、組織のAI活用戦略全体に影響を及ぼす深刻なリスクです。

情報漏洩

生成AIはときに業務データや個人情報を入力したうえで利用されます。しかし、AIが取り扱うデータが外部に流出すると、個人のプライバシー侵害や顧客情報の漏洩、さらには競合優位性の喪失といった深刻な問題を引き起こすことを意味します。特に外部クラウド型AIサービスを利用する場合、データがどのように保存され、処理されるのかを正確に把握しておく必要があります。また、AIが生成したアウトプットに機密情報が含まれる場合、意図せず社外に配信される可能性もあるため、データ取り扱いルールやアクセス権限の厳格化が不可欠です。AIによる業務効率化の恩恵を享受する一方で、情報漏洩のリスクを軽視することはできません。

シャドーAI

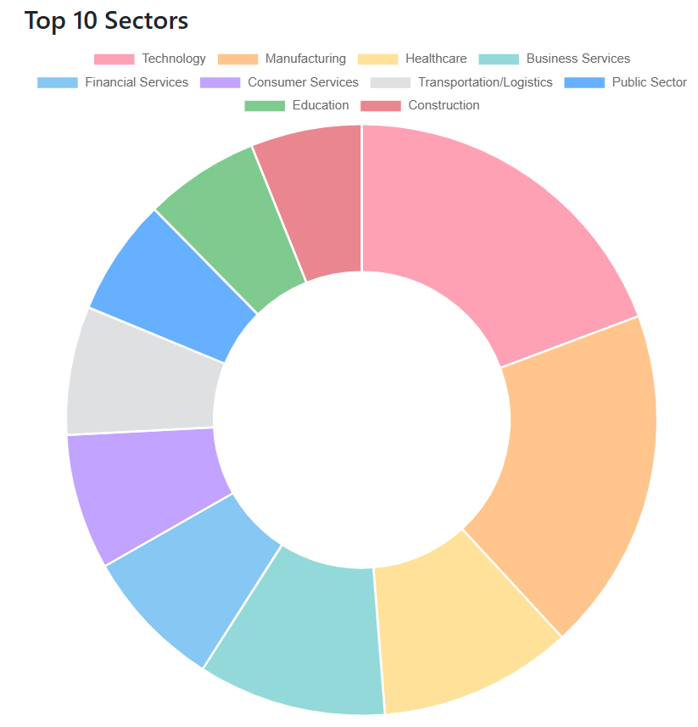

まず、次の情報をご覧ください。

- 44%の従業員が会社のポリシーに反してAIを職場で使用

- 38%の従業員が承認なしに機密データをAIプラットフォームと共有

【参考情報】

- https://www.cybsafe.com/whitepapers/oh-behave-the-annual-cybersecurity-attitudes-and-behaviors-report-24-25/

- https://mlq.ai/media/quarterly_decks/v0.1_State_of_AI_in_Business_2025_Report.pdf

- https://www.harmonic.security/blog-posts/how-many-ai-tools-are-employees-using-more-than-you-think-and-often-with-personal-accounts

- https://kpmg.com/us/en/media/news/trust-in-ai-2025.html

- https://www.staysafeonline.org/aifools

このように、多くの組織では、従業員が個人アカウントで生成AIを業務に利用する「シャドーAI」の実態が明らかになってきています。このことは、管理部門の把握を超えてAIが利用されるため、セキュリティ上の盲点となる可能性があります。例えば、従業員が個人アカウントで顧客データをAIに入力して分析した場合、管理者はその行為を追跡できず、万一情報漏洩が発生しても原因究明が困難です。また、AIの利用ログが社内ポリシーで管理されていないと、不正利用や誤った意思決定の温床になる可能性があります。組織は、シャドーAIの使用状況を可視化し、利用ガイドラインや教育プログラムを整備することが求められます。

これらのリスクは、AIの利便性と表裏一体です。経営層や情報システムの担当者は、AIがもたらす業務効率化の恩恵とリスクの両面を正しく理解し、自社の業務環境に即した具体的な対策を講じることが不可欠です。

組織が実施すべきセキュリティ対策

組織はAIを活用する環境において、従来のセキュリティ対策だけでは不十分です。まず、AIモデルやAPIを利用する際には、アクセス制御や権限管理を徹底する必要があります。利用者ごとに適切な権限を設定し、外部からの不正アクセスや情報の持ち出しを防ぐことが重要です。また、マルウェア検知やログ監視を強化することも不可欠です。これにより、AI環境を安全に運用しつつ、組織の情報資産を守る基盤を整備できます。

SQAT.jpでは過去もフィッシング対策に関する記事を公開しています。あわせてぜひご参照ください。

「ソーシャルエンジニアリング最前線【第4回】企業が実践すべきフィッシング対策とは?」

「フィッシングとは?巧妙化する手口とその対策」

セキュリティ人材の育成

AIを含む高度化するサイバー攻撃に対応するには、技術だけでなく人材の育成も不可欠です。組織は情報セキュリティ教育を通じて、従業員にAIの利活用に伴うリスクや最新の脅威動向を理解させる必要があります。例えば、フィッシングメールの高度化やプロンプトインジェクションの可能性、シャドーAIではどのようなリスクがあるのかなどを具体的に学ぶことで、日常業務におけるリスク意識を高められます。また、社内での演習やシミュレーションを通じて、攻撃を想定した実践的な対応力を養うことも重要です。こうした取り組みにより、単なるツールの管理者ではなく、攻撃に対して能動的に判断・対応できる人材を育て、組織全体のセキュリティ体制を強化することが可能です。詳しくは下記のお問い合わせボタンからお問い合わせページに飛んでいただき、お気軽にお問い合わせください。

AIの進化は、組織に大きな競争優位をもたらす一方で、新たなサイバー脅威を次々と生み出しています。今後の組織に求められるのは、防御と利活用のバランスを取りながらAI時代にふさわしいセキュリティ戦略を構築し、競争力を維持していくことでしょう。

BBSecでは

インシデント初動対応準備支援

拡大するサイバーセキュリティの脅威に対応するために今すぐにでも準備すべきことを明確にします。

https://www.bbsec.co.jp/service/evaluation_consulting/incident_initial_response.html

※外部サイトにリンクします。

G-MDRTM

サイバー攻撃への防御を強化しつつ、専門技術者の確保や最新技術への投資負担を軽減します

https://www.bbsec.co.jp/service/mss/gmdr.html

※外部サイトにリンクします。

エンドポイントセキュリティ

組織の端末を24/365体制で監視。インシデント発生時には端末隔離等の初動対応を実施します。

https://www.bbsec.co.jp/service/mss/edr-mss.html

※外部サイトにリンクします。

サイバーインシデント緊急対応

Security NEWS TOPに戻る

バックナンバー TOPに戻る

ウェビナー開催のお知らせ

「2025年10月Windows10サポート終了へ 今知るべきサポート切れのソフトウェアへのセキュリティ対策ガイド」

ウェビナー参加者限定特典付き!

「ソースコード診断で実現する安全な開発とは?脆弱性対策とDevSecOps実践」

「ランサムウェア対策セミナー2025 ~被害を防ぐための実践的アプローチ~」

【好評アンコール配信】「フィッシング攻撃の最新脅威と被害事例〜企業を守る多層防御策〜」

最新情報はこちら