Security NEWS TOPに戻る

バックナンバー TOPに戻る

サイバー攻撃の高度化・巧妙化が進む中、「ゼロトラスト」は企業の情報資産を守る新たなセキュリティ戦略として注目を集めています。本記事では、ゼロトラストの基本概念から導入メリット、成功事例、よくある課題とその解決策、導入の進め方までをわかりやすく解説。さらに、導入効果を最大化するためのおすすめ診断サービスもご紹介します。失敗しないゼロトラスト導入を目指す方は必見です。

はじめに

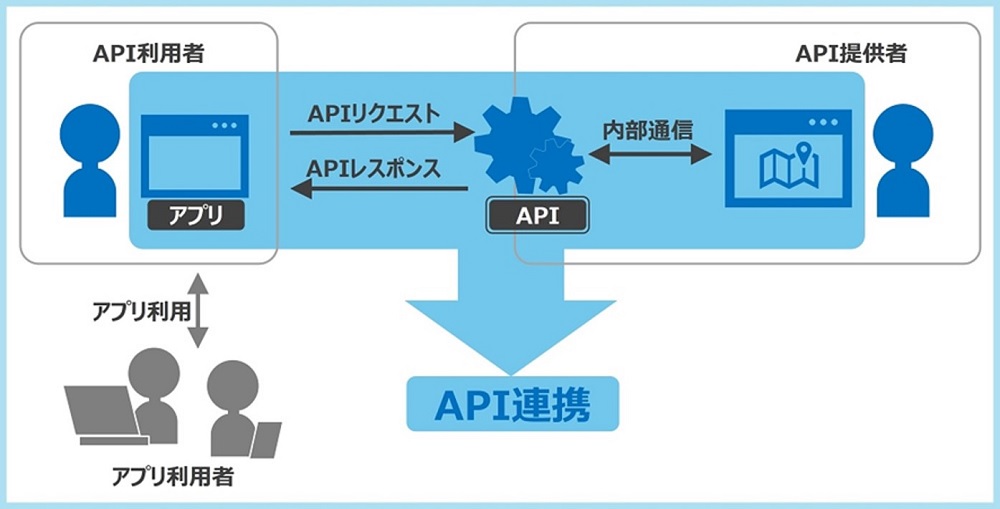

従来の境界型セキュリティでは防ぎきれないサイバー攻撃が増加する中、企業の情報資産を守る新たなアプローチとして「ゼロトラスト」が注目されています。ゼロトラストは「守るべき情報資産に対するあらゆるアクセスを信頼せず、すべて検証する」という原則に基づき、すべてのアクセスを検証・制御し、最小限の権限だけを与えることで内部・外部の脅威から組織を守るセキュリティモデルです。

ゼロトラスト導入のメリット

ゼロトラストを導入することで得られる主なメリットは以下の通りです。

- サイバー攻撃リスクの低減

すべてのユーザーやデバイスを都度認証するため、不正アクセスや情報漏洩のリスクを大幅に減らせます。 - クラウド・リモートワーク対応の強化

社内外問わず安全なアクセス環境を構築でき、テレワークやクラウド活用が進む現代の働き方に最適です。 - 適切なアクセス権限管理と運用

最小権限の原則により、不要なアクセス権を排除し、万が一の被害範囲も最小限に抑えられます。 - コンプライアンス対応の強化

アクセス履歴や認証の記録が残るため、各種規制や監査にも対応しやすくなります。

ゼロトラスト導入における課題と段階的な進め方

ゼロトラストは単なる技術導入ではなく、企業のセキュリティパラダイムの転換を意味します。IPAの導入指南書では、まず現状評価と戦略策定から始め、資産の棚卸しやセキュリティギャップの特定、経営層の支持獲得を行うことが重要とされています。

セキュリティギャップの例:

- 古いOSのまま運用されている端末の存在

- 重要な業務システムに対して多要素認証が導入されていない

- 誰がどのシステムにアクセスできるかの管理が不十分

こうしたギャップを洗い出すことで、優先的に対処すべき課題が明確になります。

次に、ID管理基盤の構築として多要素認証やシングルサインオン、特権アクセス管理の強化を段階的に実施します。さらに、クラウド利用の増加に伴い、クラウド環境の適切なセキュリティ設定も欠かせません。クラウドサービスの利用率は70%を超えていますが、約3割の企業がクラウド起因のセキュリティインシデントを懸念しており、専門家による設定診断が求められています。

導入成功事例:ゼロトラストで業務とセキュリティを両立

事例1:大手製造業A社

クラウドサービスの利用拡大とテレワーク推進により、従来のVPNだけではセキュリティリスクが高まっていました。A社はゼロトラストネットワークアクセス(ZTNA)を導入し、従業員の端末認証や多要素認証(MFA)を徹底。加えて、クラウド環境のセキュリティ設定診断も実施したことで、リモートアクセスの安全性を大幅に向上させました。

導入のポイント:

・既存の社内システムと段階的に連携

・社内教育と啓発活動も並行して実施

・定期的な脆弱性診断でリスクを可視化

事例2:医療系サービスB社

個人情報を多く扱うB社では、ゼロトラストの導入により、アクセス権限の細分化とログ監視を強化。クラウドセキュリティ設定診断も活用し、外部からの不正アクセスや内部不正のリスクを大幅に低減しました。

導入のポイント:

・多要素認証の全社導入

・クラウド環境の設定ミスを専門家が診断

・定期的な保守サービスでセキュリティレベルを維持

失敗しないゼロトラスト導入の進め方

ゼロトラストは一度にすべてを切り替えるのではなく、段階的に進めることが成功のカギです。

STEP1:現状把握と目標設定

まずは自社のIT資産・業務フローを棚卸しし、どこにリスクや課題があるかを洗い出します。経営層を巻き込んだ目標設定が重要です。

STEP2:ID管理・認証基盤の強化

多要素認証(MFA)やシングルサインオン(SSO)など、ID管理の強化から始めましょう。これがゼロトラストの基盤となります。

STEP3:クラウド・ネットワーク環境のセキュリティ診断

クラウドサービスやネットワーク機器の設定に脆弱性がないか、専門サービスで診断を受けることが推奨されます。

STEP4:段階的な導入と運用改善

重要度の高いシステムから順次ゼロトラスト化を進め、運用しながら改善していくことが成功への近道です。

STEP5:継続的な教育と保守

社員へのセキュリティ教育と、定期的な診断・保守サービスの活用で、最新の脅威にも対応できる体制を維持しましょう。

おすすめの脆弱性診断サービス

ゼロトラスト導入を成功させるには、専門家による診断サービスの活用が有効です。専門家の助言を受けることで、組織が保有するリスクへの具体的な対策を講じ、リスクを最小限に抑えることが可能となります。BBSecの「SQAT®脆弱性診断」は、システムやクラウド環境の脆弱性を高精度で診断し、具体的な改善策を提案します。さらに、脆弱性診断保守サービスやクラウドセキュリティ設定診断により、導入後の運用やクラウド環境の安全性維持にも役立ちます。

サービス詳細

SQAT® 脆弱性診断

システムに潜む脆弱性は、重大な被害につながるリスク要因です。BBSecの「SQAT® 脆弱性診断」は、自動診断と手動診断を組み合わせ、高精度で脆弱性を発見します。診断結果はスピーディーに報告。対応優先度もご提示するため、お客様側での効率的な対策が可能です。また診断後3か月間の再診断やご相談も受け付けており、サイバー保険も付帯しています。

脆弱性診断保守サービス

定期的な診断と診断間のリスク検知を自動化。継続的なセキュリティレベル維持に最適です。

クラウドセキュリティ設定診断

AWS、Azure、GCPなど主要クラウドの設定を専門家が診断し、最適な対策を提案します。

まとめ

ゼロトラスト導入は、企業のセキュリティレベルを飛躍的に高める最良の選択肢です。成功事例のように段階的な導入と定期的な診断サービスの活用で、リスクを最小化しつつ柔軟な働き方やクラウド活用も実現できます。まずは現状の課題を可視化し、信頼できる診断サービスとともに、失敗しないゼロトラスト導入を進めてみてはいかがでしょうか。

【参考情報】

Security NEWS TOPに戻る

バックナンバー TOPに戻る