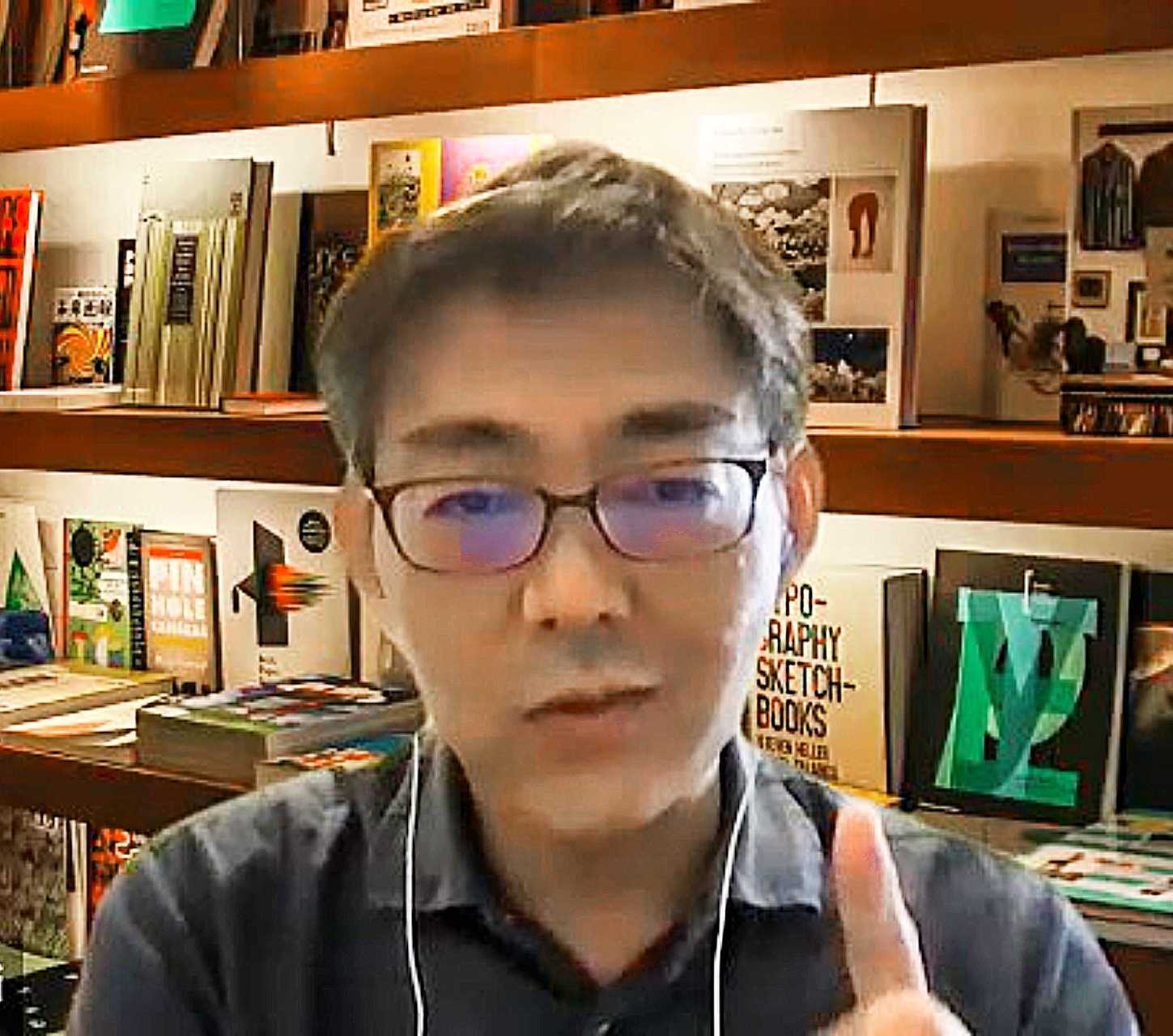

国内外問わずセキュリティイベントに多くご登壇し、弊社で毎月1回開催している社内研修で、最新動向をレクチャーいただいている奈良先端科学技術大学院大学の門林教授。そんな門林教授に2022年のセキュリティニュースを振り返っていただき、今後の動向や予測について語っていただきました。前・後編の2回のうち、前編をお届けします。

(聞き手:BBSec SQAT.jp編集部)

はじめに…

SQAT® Security Report寄稿記事をご執筆いただいたご感想・読者へのメッセージ

━━早速ですが、弊社で半期に1回、セキュリティに関する情報をまとめてお届けしているSQAT® Security Reportの最新号(※10/26公開予定)では門林先生にご執筆を依頼していたかと存じます。まずはこちらについてご質問をさせていただければと思っております。

━━「セキュリティの現在過去未来」 ということで、専門家の知見からセキュリティの歴史を振り返っていただいています。私も先日拝読させていただいたのですが、セキュリティに対してあまり馴染みのない方でもセキュリティ意識を見直すきっかけになる大変素晴らしい記事になっているなと感じました。今回の記事について、執筆後のご感想や伝えておきたいポイントや読者へのメッセージがあればお願いいたします。

門林:そうですね、セキュリティの記事をご依頼いただいて、振り返ってみるともう早いもので30年なんですよね。私が今53歳になりますので、それぐらいやはり時間がたってしまったということですね。このセキュリティという領域も最初は一部のマニアックな人、いわゆるハッカーのような人が騒いでいるだけという状況から始まり、今や社会問題になってもう10年、15年たちますが、一向に解決されないという状況です。この時間の流れを写し取れたらと思い今回の記事を書きました。

最近セキュリティ業界に入った方や若い世代の中には「セキュリティへの対策を考えることは重要な問題でさぞかし昔からちゃんとやっていたんだろう」と思われる方もいるかもしれませんし、あるいはまだまだ新しい領域なので「誰も何もやっていないから俺がいたら何とかなる」と思っている方もいらっしゃるかもしれませんが、実は最初は「何かしないと大変だ」と考えていた人は本当に一握りでした。

当時はインターネットバブルで、誰もがインターネットに繋ぐだけでもうかると思ってました。当然、その傍らでリスクが生まれるわけですが、昔はインターネットを作っていた人は「いや、セキュリティね、あはは、そんな問題あるよね。それ、きりないじゃん」と笑ってたわけです。しかし、実はもう30年ぐらい前から問題としては予見されていました。

例えば30年以上前の雑誌記事で、”インターネットがもし商業化されたら世界中は迷惑メールであふれかえる”という予測を立てた記事があり、当時学生だった私は アメリカのとある有名な方にその記事について質問攻めにしました。ところが、最終的な答えとしては「I don’t know(知らないよそんなこと)」 と。つまりその誰一人として問題に対して根本的な解決策を提案しないまま今に至っているわけです。

100年以上前、自動車が街を走り始めたときには、「こんなものは殺人兵器だ」といった新聞の批判的な報道もあったと聞いています。ところが当時から批判をされていたにも関わらず、ここ50年自動車はずっと人を轢き続けていたわけです。最近でこそ衝突安全装置という技術開発がされてますが、そこまで50年~70年かかっています。インターネットでも同様です。1995年あたりに商業化され、爆発的に広まり25年以上たちますが、セキュリティの問題として迷惑メール・情報漏洩・DDos攻撃など様々なものが予見されていたと思うのですが、結局そのままになってしまっているという状況です。

ですので最近セキュリティ業界に入った方や若い世代の方にもそういった流れで物事を見てほしいというのと、もしその自分の代で解決できなくても頑張るくらいの気合を持ってほしいなと思っています。私自身セキュリティの問題は5年10年すれば解決できると思っていましたが、結局そこから20年以上たって今に至るという感じです。ある意味では若い世代の方にとってはチャンスかもしれません。自動車も技術開発されるまで70年かかってるので、セキュリティも同じくらいのタイムスパンで世代を超えて頑張らないといけないかなと思います。

━━ありがとうございます。インターネットが発展するとともにサイバー犯罪も増加するという形でいたちごっこの様態を呈していますよね。しかし、自動車業界の衝突安全装置の前例から学び、世代を超えて意識を高く持ち続けることでいずれはセキュリティの問題も解決へ向かうように、私たちセキュリティベンダーも啓蒙し続けていかなければならないと感じました。

2022年のセキュリティニュースを振り返って…

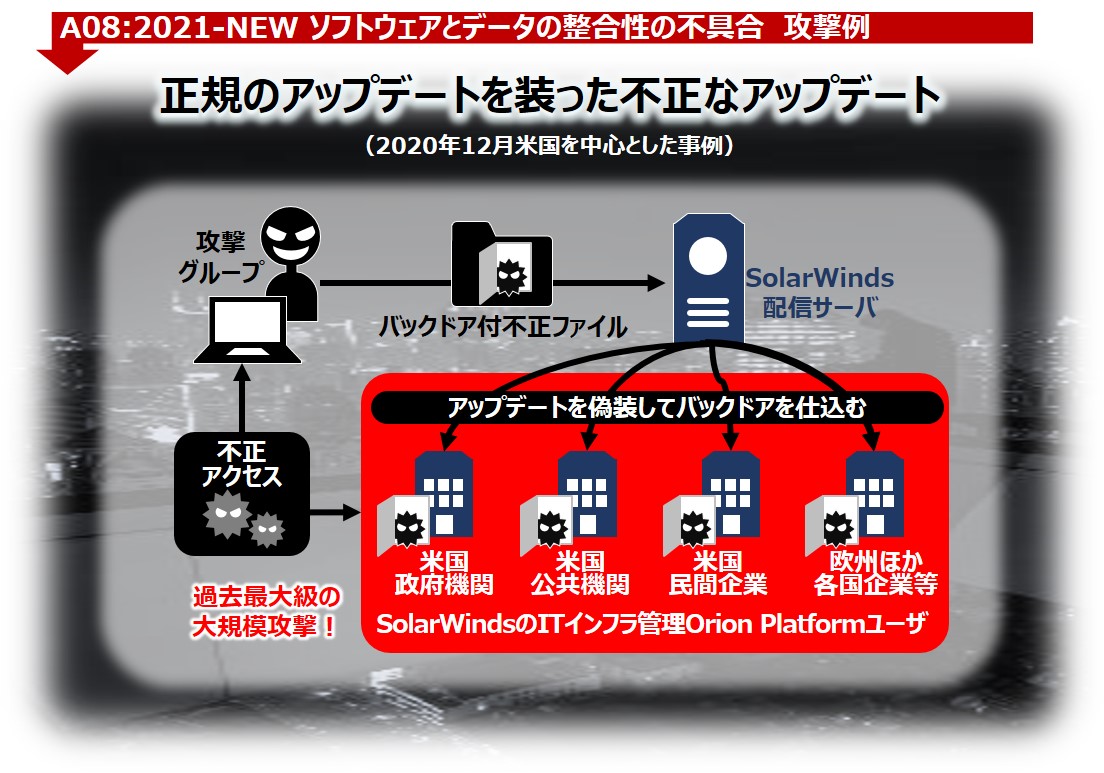

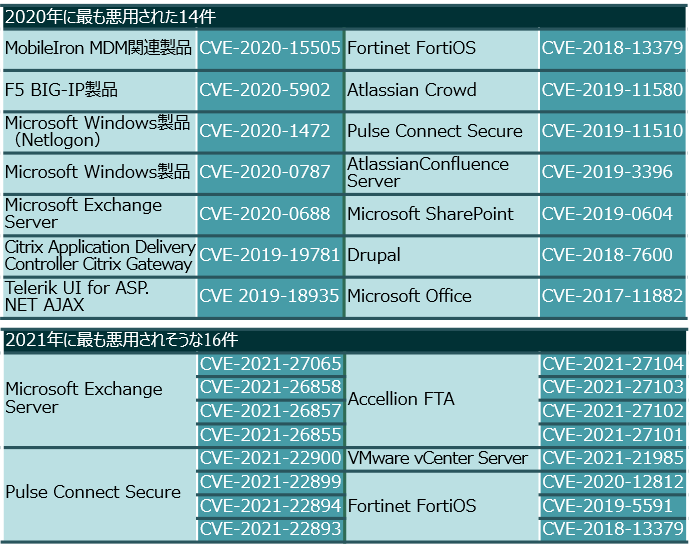

━━では続いて2022年のセキュリティニュースを振り返っていきたいと思います。今年話題になったセキュリティに関するニュースとして、例えばApache Log4jの脆弱性や SolarWinds社製品の脆弱性など、脆弱性を悪用した攻撃が次々に登場しました。サイバー攻撃グループがいま狙っている業界としてはどういったところがあるのでしょうか?最近は業界の区別なく狙われているという話もあるかと思いますがいかがでしょうか?

門林:まず申し上げておきたいのはメディアで騒がれるものと、実際に犯罪やサイバー攻撃に悪用されるものは違うということです。メディアでは基本的に新しい脆弱性などの話題を取り上げますが、その前にも既知の脆弱性は3万件以上蓄積があるわけです。Log4jに関しては、確かにJavaのソフトで広く使われているため色々なシステムで対応に追われましたが、直ちに攻撃に使われるという話ではありませんでした。ですのでメディアで報道される=直ちに攻撃されるから対策しなければという話ではなく、むしろ忘れたころにやってくる、というところです。

また、SolarWindsやSpring4Shellも一時期メディアで騒がれましたが、実はSolarWindsは日本では全然使っていません。ですので影響範囲も全くなかったと私は思います。Spring4Shellに関しては、実際解析してみると特定のJavaのバージョンのみに影響があるだけで、実はそこまでSpring4Shellの脆弱性は影響がありませんでした。つまり、現場での感覚とメディアでの感覚がだいぶずれてきているなというのが特に今年の脆弱性関連での報道を見て感じるところです。

━━ありがとうございます。 最近では企業規模の大小問わず狙われていて、中小企業もターゲットになっているという話もあるかと思うのですが、こちらについてはどのような理由が考えられますでしょうか?

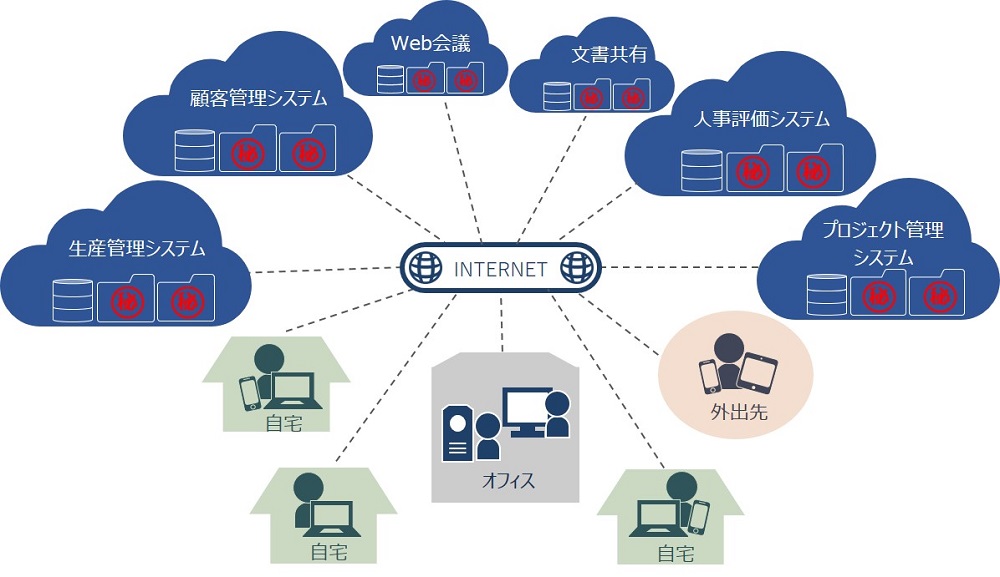

門林:大企業の場合はそれなりに対策をしているのでなかなか侵入しづらくなっているのではないかと思います。攻撃者側も攻撃しやすいターゲットを狙うと思いますが、中小企業の場合はセキュリティの重要性もよく分かっていないところが多く、狙いやすいのかなと思います。実際、様々な企業で泣き寝入りしてしまったという事案も聞きますが、中小企業の場合は知名度もあまりないため、被害にあっても報道もされません。無名でももうオペレーションが停止してしまったという状況になればようやく報道されるというわけです。

これも氷山の一角で、メディアが無視しているランサムウェア案件はおそらくいくらでもあると思います。中小企業は実際狙われていると思いますし、よくいうのはやられていても気がつかないのではないかということです。ランサムウェア攻撃のように分かりやすくもう全部暗号化して使えないようにしたらさすがに気付くと思います。ですが中小企業の秘密情報や個人情報・取引先の大企業の情報が狙われるという話は10年とか15年のスパンでずっと起こっていて、中小企業で働いている方々はそれに気づきもしていないのではないかと思います。

最近注目した記事や話題

━━なるほど、ありがとうございました。ではここで少し視点は変わりますが、弊社の勉強会では、先生の方からセキュリティベンダーが提供しているレポートやニュースサイトの記事を色々とご紹介いただいていると思うのですが、先生の方で最近注目している記事やトピックがもしありましたらぜひご紹介いただければと思うのですがいかがでしょうか。

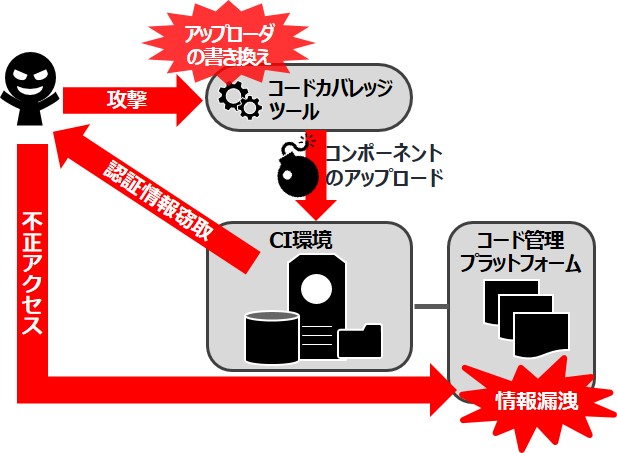

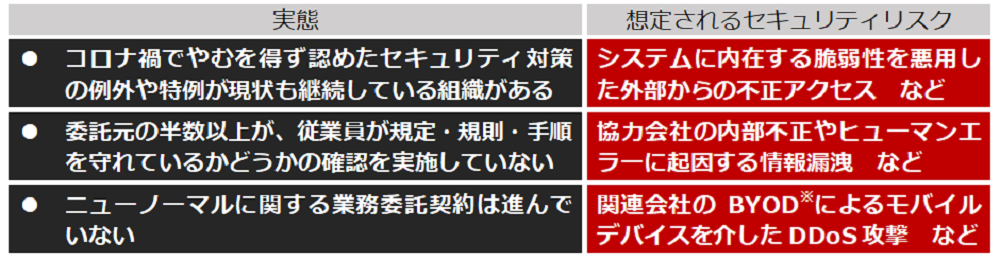

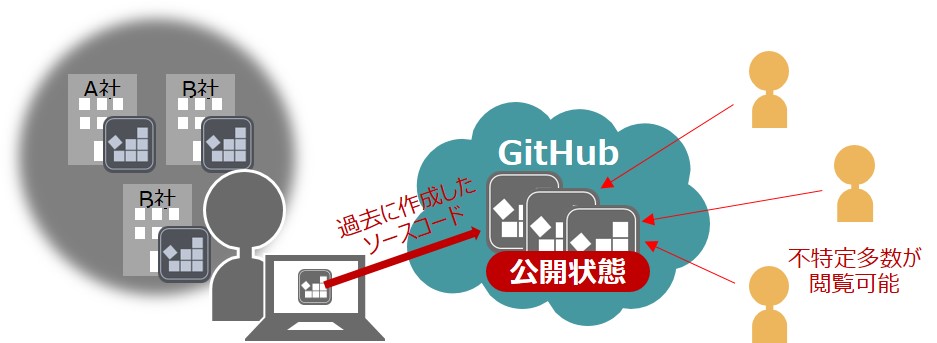

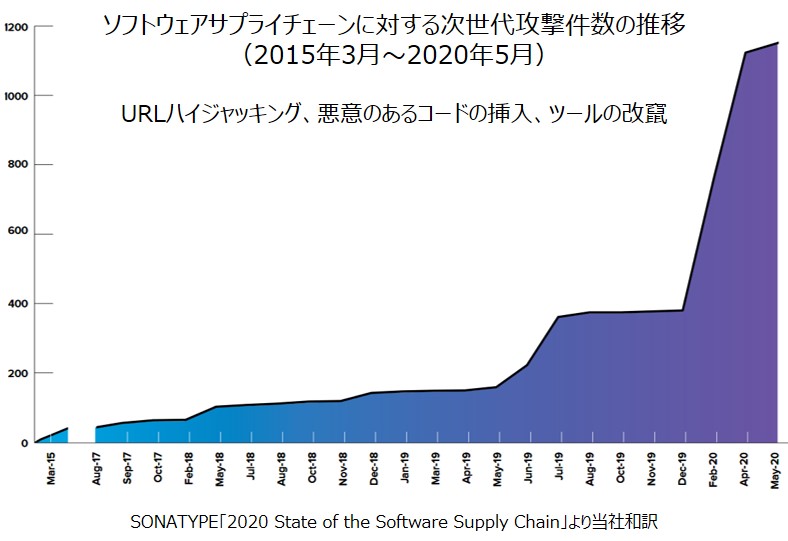

門林:最近ですとやはりサプライチェーンです。特に「ソフトウェアサプライチェーン」といって、例えば我々が使っているWebサーバをはじめ、ビットコインのウォレット等で使うライブラリあるいはソフトウェアを管理しているシステムを狙ってハッキングしてくるというのがどんどん増えています。昔でいうとソフトウェアの欠陥を狙いハッキングするというやり口が多かったのですが、もう最新のWindowsはたとえ50人くらいで寄ってたかってもハッキングできません。ハッカーもそれは諦めていて、ソフトウェアの本当の気づかないような小さなライブラリにバックドア(侵入経路の穴)を仕掛け、そこからシステムに侵入して、ビットコインの財布を狙うといった感じになってきています。ここがやはりここ1~2年の懸念すべきトレンドかなと思ってみています。

━━そういう問題でいうと国内外問わず狙われるのも時間の問題と考えられますね。

門林: そうですね。昔であれば日本語が分からないから大丈夫だなどといわれていましたが、今は日本語の自動翻訳機能はかなり精度が良いものもあるため狙われてしまいます。そのため、日本は大丈夫という感じであぐらをかかず、海外企業と同じくらい、攻撃に対して備えるということが良いのではないかと思います。

海外と比較して~日本国内のセキュリティ事情

━━先ほどのお話にも少しありましたが、日本は海外と比べるとセキュリティへの意識がまだ低いというような話もよく耳にします。この前提を踏まえまして、日本がこれから狙われるとしたらどんな攻撃が考えられますでしょうか?

門林:最近、地政学的な緊張感の高まりというのがありまして、地政学的な事案というのがどんどん増えています。 例えば皆さんがお使いのGPS(Global Positioning System)機能ですが、海外、特に紛争地域ではGPSを狙った攻撃というのもたくさん起きてきています。 日本も海運国家ですから例えばアメリカで起きているようなGPS等が攻撃されて船が通れず、資源が届かないとなると物流が停止し、産業が成り立たなくなってしまう可能性があります。こうしたサイバーでない事案も起こり得るわけです。

ですのでこの辺りは特に注目しています。また、ヨーロッパの方で起きている戦争では衛星ネットワークがハッキングされ停止していますが、日本では全く報道されていません。ハッカーがモデムをハッキングしたことで、衛星でオペレーションしていた物流のIoTが停止しビジネスも停止してしまったという事案になっているわけです。ですから、GPSであったり衛星であったり、我々からすればパソコンとは関係なさそうな世界であっても、サイバー攻撃でやられる、という視点ももっておくことはすごく大事かなと思います。

━━もはや業界も関係なく狙われてしまうというという危機意識を持つことが私たちにはまだまだ足りていないということですね。セキュリティ業界に携わっていない人に対してセキュリティに対する意識を高めていくように訴求していくという難しさを感じます。

門林:そうですね、おそらく物流をやっている人や船を運行している人からすると何のことだと思いますが、ただ彼らからするとびっくりするような話というのが海外だと起きてますし、それが日本で起きない保証はないわけです。

ランサムウェア市場の活況

━━特に、ランサムウェア攻撃に関してはビジネスとして確立しているということもあり、海外特に欧米企業などでは次々と被害報告が上がっています。今後日本にはランサムウェアギャングはどのようにして入り込んでくると考えられるでしょうか?難しいとも思うのですが。

門林:結局言葉の問題がありますからね。 犯罪者の人たちも資金回収するときには日本語を使わないといけないので、そこは確かにひとつハードルになっているとは思います。

とはいえランサムウェアでやられている日本企業もたくさんあるわけですが、アメリカの場合、上場企業は身代金の支払い要求を受けた場合に報告義務がありますが、日本の場合は上場してても報告義務がありません。この差が非常に大きくて、日本企業でもランサムウェア事案でも泣き寝入りしてごっそりお金を払ってしまうということもしているとは思いますが、法的な報告義務がないために表にならないんです。アメリカの方でランサムウェア被害がたくさん起きているという感じで他人事みたいに見えていても、実は身内で起きているインシデントが全然見えていないだけかもしれません。

海外ではもちろんものすごいペースでランサムウェア被害が起きていますが、とはいえ結局反社会勢力にお金を払うというのは海外であっても日本であってもNGですから、身代金を支払ったらそれで終わりという話ではないですし、やはり次の脅迫が忘れたころに起きます。当然、反社会勢力と取引をしたらその企業はブラックリストに入りますし、日本企業でもランサムウェア身代金を支払うことでアメリカでブラックリストに入ってしまったために輸出ビジネスができなくなってしまったという話が実際にあります。これはビジネスが続行できなくなる、BCP(事業継続計画)リスクです。ランサムウェア被害を受けたときのリスクよりも、企業が存続できなくなるリスクを考えた方がいいかなとは思います。

ランサムウェア攻撃の手口は進化している

━━また、ランサムウェア攻撃に関しては海外の方では新しい手口が次々と登場しているかと思います。例えばマルウェア入りのUSBを送りつけるパターンやランサムウェアDDos攻撃など新たな攻撃手法がいろいろと確立していて、従来の二重の脅迫(暗号化+データの暴露)がいま三重の脅迫と、脅迫の手法も進化してきているという話も耳にしているのですが、この三重の脅迫というのは具体的にどのようなことになるのでしょうか?また日本でもすでにこういった手口は使用されているのでしょうか?

門林:はい。あまり明るくない話なのですが、一般論として申し上げると、ランサムウェアを専門にする業者は星の数ほどいるわけです。つまりランサムウェアの学校があって、毎週100人単位で卒業生を出しているので、独立したランサムウェア事業者がもう何万人といるわけです。たまたま中国語が読めるからじゃあ日本をターゲットにやりましょうという人もいるかもしれません。当然、その他のランサムウェア事業者と競争ですから、そのなかでその二重の脅迫・三重の脅迫みたいな発明がどんどんで出てくるわけです。つまり敵もかなり熾烈な生き残り競争みたいなところでやってますので、いろんな手口が出てきます。警察が逮捕したら終わりという話ではなく、じゃあ警察もその数全部捕まえてくれるんですかという話なわけです。

━━きりがないですね。

門林:そうです。で、そういうきりがないゲームを仕掛けてるんだというところまず認識しないといけません。時々、米連邦捜査局(FBI)がランサムウェアギャングを捕まえましたという報道も出てますが、あれは本当に氷山の一角でしかなくて、彼らは自分たちの味方をすでに増やしていっているので、もうエンドレスな戦いになっているわけです。結局それで生計が成り立ってしまうと、ビジネスと同じく、次はどうしようとやはり考えます。ですからそのうち全員捕まるから大丈夫という感じで変な明るい希望をもって通り過ぎるのを待つ、そういう話じゃないということです。

━━もうこれだけに限らず、これからは様々な手法、ありとあらゆるものが想定されるということですね。

門林:そうです。結局ランサムウェアはここ数年の最近の話題だと思っている人が多いと思うんです。私は最初に聞いたのが11年前でした。その頃、まだビットコインがなかった時代に、ロシアと旧ソビエト連邦諸国(CIS)で流行っていて、ロシア・CIS特有で昔あったダイヤルQ2のような、この番号に送ると何百円チャージされますという感じの有料のSMSがあるんです。それをランサムウェア集団が集金目的で使って、「この暗号のロックを解除してほしかったら有料SMSを送れ」というと、500円・900円ぐらいが回収され、それで1か月パソコンが普通に使えるようになるという感じです。つまりCISではそういうスキームがもう10年以上前にあったわけです。そこからずっと進化して産業としても大きくなり今に至るわけです。問題はどんどん悪辣(あくらつ)になってますし、熾烈な戦いを繰り広げていて、結局10年かかってグローバルな暗黒産業を作っているわけです。いまやランサムウェア産業は事業者が学校で毎週100人単位で誕生しているようなかなりの成長産業です。これじゃあ来年なくなりますか?っていわれてもおそらく10年はなくならないと思います。ですのであと10年これが続くと覚悟してくださいという話です。

━━ランサムウェアはいつ収束するといったレベルの問題ではないのですね。

門林:サイバーセキュリティをやってない人は「そのうちなくなるんでしょ」「一過性のものでしょ」という感じですよ。でもそう思っている人にとっては最悪の事態がどんどん進行していって今に至るわけですから、やはりリスク管理の原則ですが、最悪の事態を想定してそれに備えるというところが外せないと思います。

ー後編へ続くー

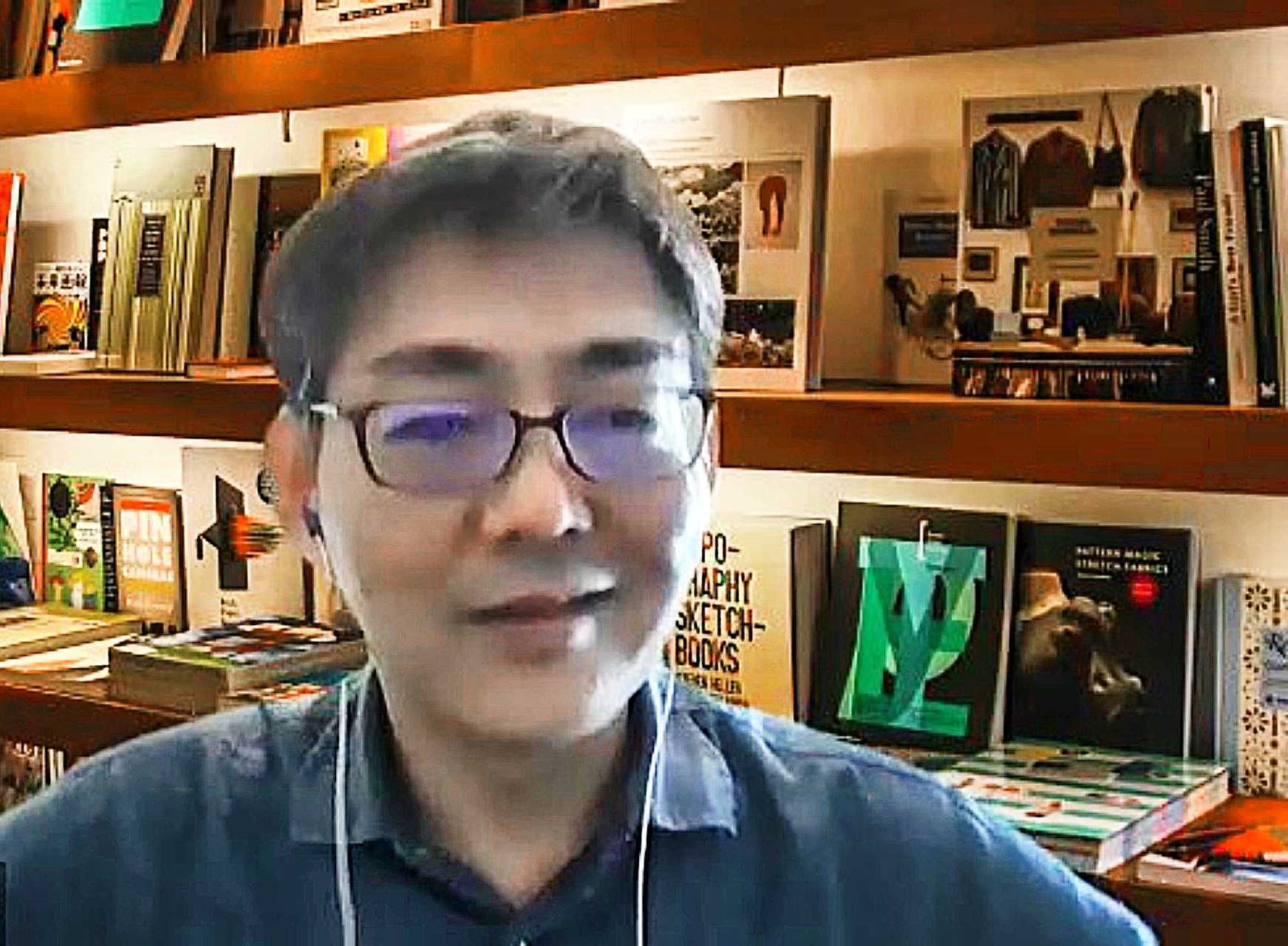

門林 雄基 氏

奈良先端科学技術大学院大学 サイバーレジリエンス構成学研究室 教授

国内外でサイバーセキュリティの標準化に取り組む。日欧国際共同研究NECOMAプロジェクトの日本研究代表、WIDEプロジェクトボードメンバーなどを歴任。