Security NEWS TOPに戻る

バックナンバー TOPに戻る

2021年に入ってからも新型コロナウィルス(COVID-19)の感染拡大は収まることを知らず、外出自粛などの影響により、いまや7割近くの企業・組織にテレワークが導入されています。しかしそこには、緊急事態宣言の発令後、やむを得ず急な対応を迫られた結果、セキュリティ対策が十分にされないままテレワークの導入が進み、様々なリスクにつながってしまっている、という落とし穴があります。

本記事では、テレワーク運用時代における課題を挙げ、対応すべき対策例を考えていきます。

contents

ニューノーマルがニューでなくなった日常

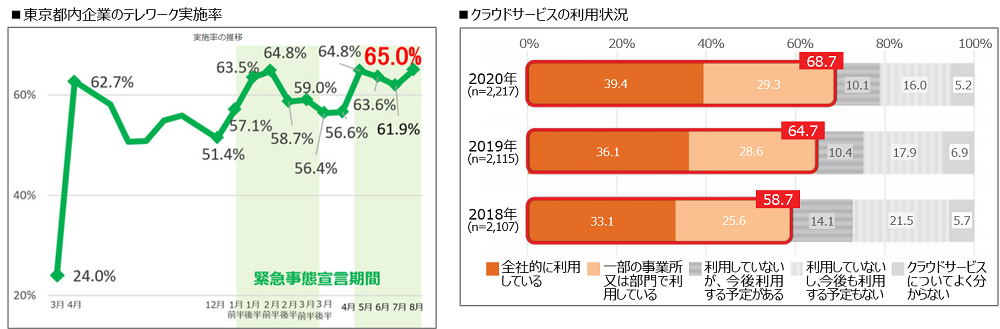

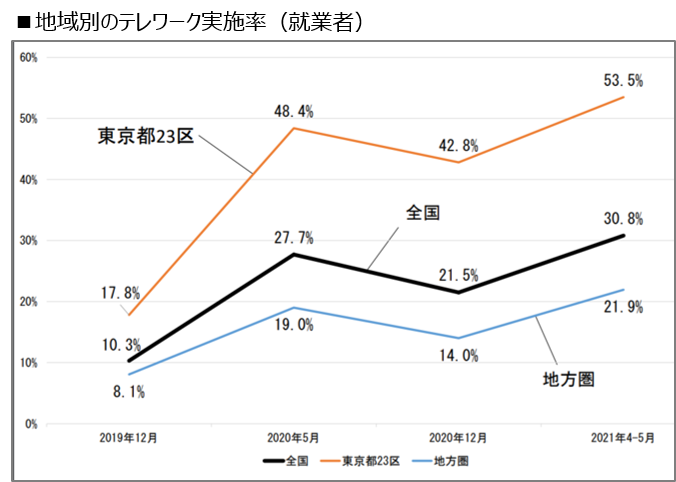

東京都における企業のテレワーク実施率は、2021年8月時点で7割近くにのぼるという報告*1が出ています。

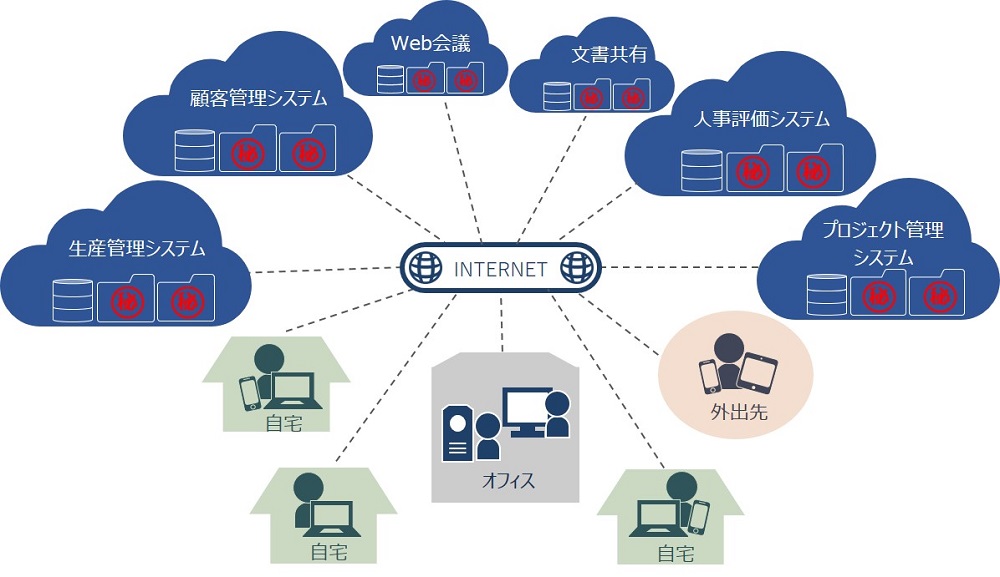

クラウド利用もさらに進み、オンラインによるコミュニケーションやデータ共有、迅速なシステム構築などに活用されています。いまや全国でクラウドサービスを利用している組織は68.7%にのぼるとの調査結果*2もあり、ITビジネス環境に欠かせない存在です。

こうした調査結果は、「ニューノーマル」がもはや私たちの日常となったことを示しているといえるでしょう。

左図(■東京都内企業のテレワーク実施率):

東京都産業労働局「8月の都内企業のテレワーク実施状況」(2021年9月3日)https://www.metro.tokyo.lg.jp/tosei/hodohappyo/press/2021/09/03/09.html

右図(■クラウドサービスの利用状況):

総務省「通信利用動向調査」(令和3年6月18日)

https://www.soumu.go.jp/johotsusintokei/statistics/statistics05.html

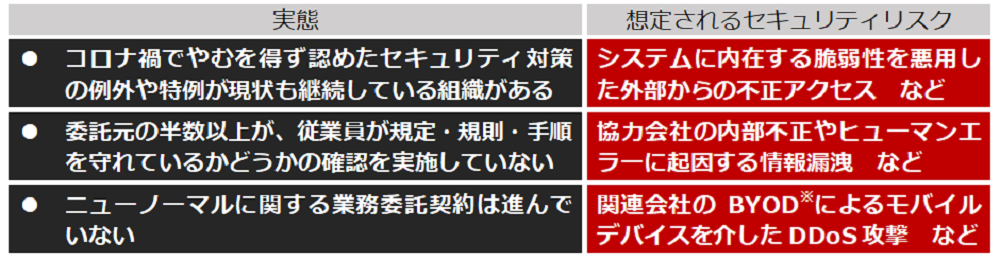

テレワーク運用時代の新たなリスク

テレワーク導入期を過ぎ、運用期に入った組織が多数となった現在、新たなリスクが指摘されています。独立行政法人情報処理推進機構(IPA)が2021年4月に公表した「ニューノーマルにおけるテレワークとITサプライチェーンのセキュリティ実態調査」では、次のような実態が明らかにされています。

※BYOD(Bring Your Own Device)…業務に私用の端末を利用すること

例外や特例を継続することによるリスク

多くの組織がテレワーク導入を迫られた2020年、以下のような例外や特例を認めた組織は少なくないようです。

●支給IT機器の調達が間に合わず、利用ルールが整備されないままBYODを容認

●自宅環境からの接続を早急に実現するため、管理外の自宅ルータの使用を許可

●即日使用可能なツールの必要性に迫られ、習熟しないままクラウドサービスを導入 など

テレワークやクラウド利用により機密情報を含む各種データへのアクセス環境が多様化するなか、事業継続優先を理由にやむを得ず許容されたはずの“当座の対応”が、そのままになっていることが問題視されています。置き去りにされたセキュリティ対策が十分に対応されないままだと、以下のような被害につながる危険があります。

◇業務に使用していた私用スマートフォンの紛失による情報漏洩

◇自宅から業務システムへのアクセスに使用していたルータの脆弱性を突いた不正侵入

◇業務利用のクラウドサービスに機密情報が公開状態で保存されていたことによる情報漏洩 など

ギャップが生むサプライチェーンのリスク

ITサプライチェーン※において、委託先の情報セキュリティの知識不足、という課題も指摘されています。

※サプライチェーン問題については、過去記事「テレワーク導入による開発現場での課題―セキュアプログラミングの重要性―」も参考ください。

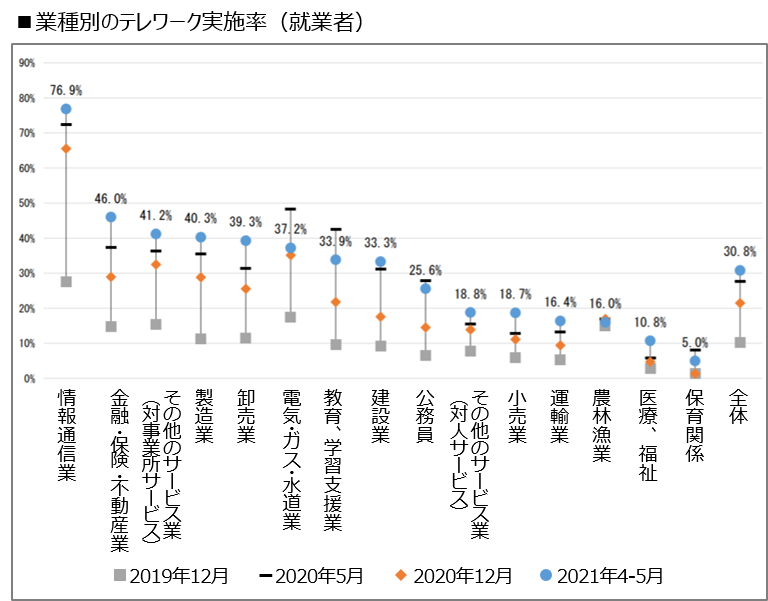

確かに、テレワーク導入率は情報通信業が目立って高く、8割近くにのぼるとする調査結果 *3 もあります。システム構築業務が委託および再委託で成り立っている日本の産業界においては、たとえ委託元のシステム開発会社がクラウド利用やテレワーク環境におけるセキュリティポリシーを整備していたとしても、オンラインでデータのやりとりなどをする委託先のセキュリティ意識が十分でないと、ITサプライチェーン全体のリスクにつながる恐れがあるのです。

また、地域における差異も気になるところです。東京23区以外の地域のテレワーク実施率は2割程度*4とのことで、東京とそれ以外の地域では明らかに差があります。もちろん、新型コロナウイルス感染者数の差によるところも大きいでしょう。しかしながら、多くの事業活動が組織単体または地域限定で行われているわけではないため、テレワーク環境が当たり前の組織とそうでない組織の差異は、商習慣、ひいてはセキュリティ対策ギャップにつながりかねず、注意が必要です。

サイバー攻撃者は狙いやすいところを目ざとく見つけて突いてきます。サプライチェーンの中の一組織におけるセキュリティ不備が、そこに連なる様々な地域、規模、業種の関連組織に影響を及ぼしかねません。

まずはリスクの可視化を!

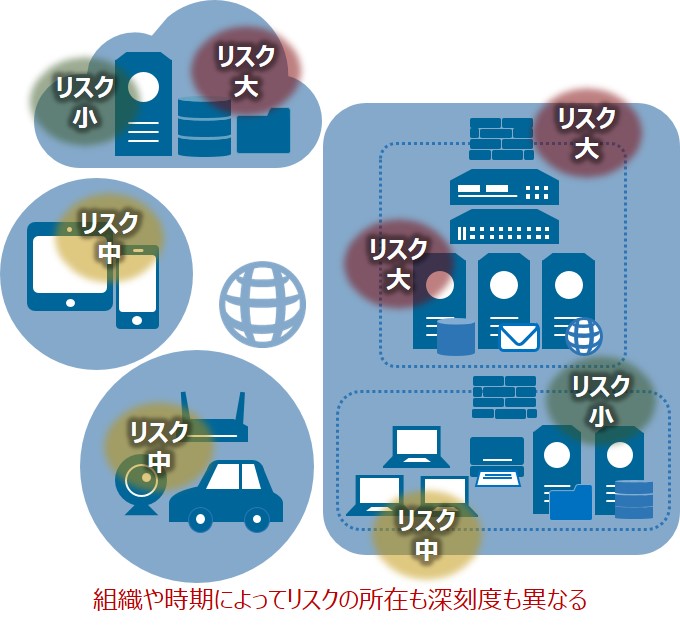

自組織からの情報漏洩を防ぎ、自らの被害ばかりでなくサプライチェーンリスクの起点とならずに済むようにするために、まずはリスクを可視化することを推奨します。

「リスクがどこにあるのか」「そのリスクはどの程度か」を明確にするのです。存在していることに気づいていないリスクを把握するのはもちろんのこと、存在自体は認識していても意図せず放置されたままになっているリスクを確認することも大切です。

リスクが明らかになってはじめて、なにに対してどのように対策を講じるか、すなわち優先的に取り組むべきポイントやそれぞれどの程度手厚く取り組む必要があるかを、具体的に検討することができます。

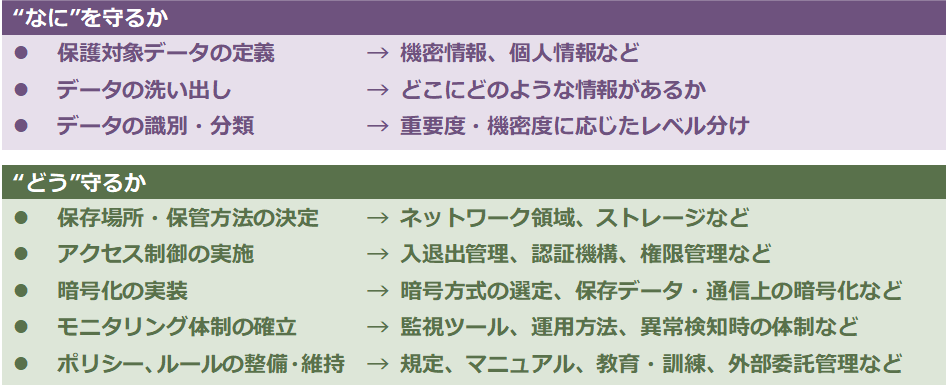

“なに”を”どう”守るか

リスクの洗い出しにおいては、保護すべき資産は“なに”か、そしてそれらを“どう”守るべきか、という視点で考えます。情報セキュリティリスクにおける保護すべき資産とは、「情報(データ)」です。例えば以下のようなステップを踏んで絞り込んでいきます。

リスクの可視化の重要性

すでにある程度セキュリティ対策は実施済み、という場合にもリスクの可視化は必要でしょうか。

「国内企業のサイバーリスク意識・対策実態調査2020」 (一般社団法人 日本損害保険協会、2020年12月)によると、8割以上の組織において「ソフトウェア等の脆弱性管理・ウイルス対策ソフトの導入」が行われているとのことです。確かに、現在、最も代表的なセキュリティ被害の1つがランサムウェア※であることを鑑みると、最低限のセキュリティ対策としてやっていて当たり前という意識が感じられる結果です。

※ランサムウェアについては過去記事「ランサムウェア最新動向2021―2020年振り返りとともに―」も参考ください。

しかし、残念ながらセキュリティ対策にはこれだけやっておけば万事解決、という最適解はありません。インシデントが発生する恐れがゼロではないという現実がある以上、ランサムウェアに感染した場合や、システムに潜む脆弱性を悪用されて攻撃された場合に、どのような影響を受ける可能性があるのか、リスクを可視化しておくべきでしょう。

セキュリティ対策には専門家の力を

組織が抱えるリスクは、業種や規模のほか、サプライチェーンの特性や取り扱う情報の種類、テレワークやクラウド利用といったシステム環境の状況、セキュリティ対策の度合い……といった様々な事情に応じて異なります。まずは、自組織が抱えるリスクは何かを正確に見極め、優先度に応じた対策を検討できるようにすることが重要です。

その際、第三者視点の正確なリスクの検知と評価、そして講じるべき具体的な対策について、的確なアドバイスがほしいものです。ぜひ心強いパートナーとなり得る、リスクアセスメントに精通したセキュリティベンダを探してみてください。

【参考】テレワークに関するガイドライン・参考資料等

●総務省

「テレワークセキュリティガイドライン 第5版」(令和3年5月)

https://www.soumu.go.jp/main_content/000752925.pdf

「中小企業等担当者向けテレワークセキュリティの手引き

(チェックリスト)(初版)」(令和2年9月11日)

https://www.soumu.go.jp/main_content/000706649.pdf

●経済産業省 / 独立行政法人情報処理推進機構(IPA)

「テレワークを行う際のセキュリティ上の注意事項」

(2021年7月20日更新)

https://www.ipa.go.jp/security/anshin/measures/telework.html

「テレワーク時における秘密情報管理のポイント(Q&A解説)」

(令和2年5月7日)

https://www.meti.go.jp/policy/economy/chizai/chiteki/pdf/teleworkqa_20200507.pdf

「クラウドサービス利用のための情報セキュリティマネジメントガイドライン 2013年度版」 https://www.meti.go.jp/policy/netsecurity/downloadfiles/cloudsec2013fy.pdf

「中小企業のためのクラウドサービス安全利用の手引き」

https://www.ipa.go.jp/security/guide/sme/ug65p90000019cbk-att/000072150.pdf

●内閣サイバーセキュリティセンター(NISC)

「テレワーク実施者の方へ」(令和2年6月11日更新)

https://www.nisc.go.jp/security-site/telework/index.html

「インターネットの安全・安心ハンドブックVer 4.10」

(令和2年4月20日)

https://www.nisc.go.jp/security-site/files/handbook-all.pdf

Security NEWS TOPに戻る

バックナンバー TOPに戻る