Security NEWS TOPに戻る

バックナンバー TOPに戻る

近年、サイバー攻撃はますます高度化し、企業や個人を狙った被害が増えています。その中心的な脅威が「マルウェア」と呼ばれる悪意あるソフトウェアです。しかし、「マルウェアとウイルスの違いがわからない」という方も多いのではないでしょうか。本記事では、両者の違いをわかりやすく解説し、代表的な種類や感染経路、被害事例、そして防ぐための対策まで詳しく紹介します。

マルウェア(malware)とは?意味と基本的な仕組み

マルウェアとは、「Malicious(マリシャス=悪意のある)」と「Software(ソフトウェア)」を組み合わせた造語で、コンピュータやネットワークに害を与える悪意のあるプログラムの総称です。具体的には、ユーザの意図しない動作を引き起こし、情報の窃取や破壊、システムの乗っ取りなどを目的とするプログラムを指します。代表的なものにコンピュータウイルス(=ウイルス)、ワーム、トロイの木馬、スパイウェア、ランサムウェアなどがあります。

マルウェアは、メールの添付ファイルや不正なWebサイト、ソフトウェアの脆弱性などを通じて感染し、個人情報の漏洩や金銭的被害、業務妨害など深刻な問題を引き起こす可能性があります。そのため、日常的なセキュリティ対策が非常に重要です。

マルウェアとウイルスの違い

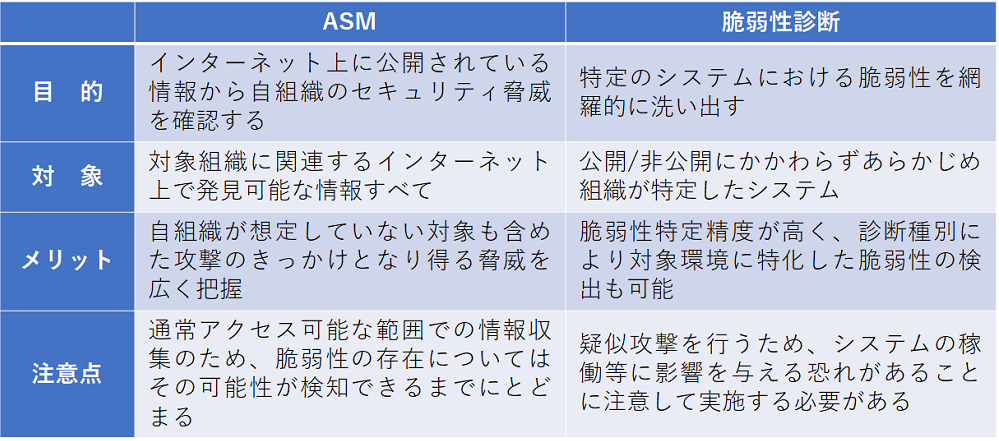

マルウェアは、悪意のあるソフトウェアの総称で、コンピュータウイルスはその一種です。ウイルスは自己複製し、他のプログラムやファイルに感染して広がる特徴を持つのに対し、マルウェアには様々な種類があり、必ずしも自己複製しません。つまり、全てのウイルスはマルウェアですが、全てのマルウェアがウイルスというわけではありません。マルウェアは、より広範な脅威を指す用語です。

| 比較項目 | マルウェア | コンピュータウイルス |

|---|---|---|

| 定義 | 悪意のあるソフトウェア全般 | マルウェアの一種 |

| 自己複製 | しないものもある | 自己複製する |

| 感染方法 | メール・Web・USBなど多様 | 他ファイルやプログラムに感染 |

| 代表例 | ワーム、トロイの木馬、ランサムウェアなど | Michelangelo、ILOVEYOUなど |

主なマルウェアの分類

- ウイルス

コンピュータウイルスは、自己複製する悪意のあるプログラムです。ユーザがプログラムやファイルを実行することで動作し、自己複製して他のプログラムやファイルに感染します。感染したファイルが開かれるたびに広がり、データの破壊やシステムの動作不良を引き起こします。ウイルスは通常、ファイルやプログラムを破壊する目的で作成され、感染拡大によるシステムの停止を引き起こす可能性があります。 - ワーム

ワームは、自己複製する悪意のあるプログラムです。ユーザの操作なしに、ネットワークの脆弱性を利用して感染したコンピュータからネットワーク内の他のコンピュータに拡散し、ネットワークの帯域を消費してシステムのパフォーマンス低下や停止を引き起こすことがあります。ワームはウイルスと異なり、ホストプログラムを必要としません。特に企業や大規模ネットワークに対して深刻な脅威です。 - トロイの木馬

トロイの木馬は、通常のソフトウェアやファイルに見せかけてユーザにインストールさせる悪意のあるプログラムです。ユーザのコンピュータに侵入したあと、何かのトリガーが起こった場合に、バックドアの作成や情報窃取などを自動的に実行します。自己複製能力はありませんが、一度実行されると重大な被害をもたらす可能性があります。

マルウェアの主な種類と特徴

マルウェアにはいくつか種類があります。以下に代表的なマルウェアの特徴をご紹介します。

ランサムウェア

ランサムウェアは、ユーザのデータやファイルを暗号化し、アクセスを不能にするマルウェアです。サイバー攻撃者は暗号化されたデータやシファイルの暗号化解除と引き換えに、身代金の支払いを要求します。攻撃者は、データの復元やアクセスの回復のために身代金を要求します。「Ransom(ランサム=身代金)」と「Software(ソフトウェア)」を組み合わせた造語で、これが名称の由来です。多くの場合、身代金は暗号通貨で支払うことが要求され、支払ったとしてもデータが復元される保証はありません。このため、ランサムウェアは組織にとって非常に深刻な脅威となっています。

近年、二重脅迫型の攻撃も増加しており、支払いに応じなければデータを公開すると脅迫されます。被害者は重要データへのアクセスを失い、業務停止や金銭的損失に直面します。感染経路には、メール添付ファイル経由、VPN経由、リモートデスクトップ接続経由など様々なものがあります。

スパイウェア

スパイウェアは、ユーザの個人情報を収集し、ユーザが意図しないうちに外部に送信するマルウェアです。収集するデータには、キーロガーやスクリーンキャプチャー機能を持つものもあり、パスワードやクレジットカード情報などを窃取します。スパイウェアは、一般的に無意識のうちにインストールされることが多く、主にダウンロードしたソフトウェアや悪意のあるリンクを介して広がります。正規ソフトウェアに偽装して侵入することが多いため、検出が困難です。感染してしまうと、個人のプライバシー侵害だけでなく、企業の機密情報漏洩にも繋がる危険性があります。

スケアウェア

スケアウェアとは、虚偽のセキュリティ警告を表示し、無駄なソフトウェアを購入させる詐欺的なソフトウェアです。実際にはセキュリティ問題がないにもかかわらず、感染していると偽り、解決策として高額なソフトウェアをすすめます。ユーザの不安を煽り、冷静な判断を妨げることにより、被害を拡大させるのが特徴です。

アドウェア

アドウェアは、ユーザの同意なしに広告を表示するソフトウェアです。主にウェブブラウザにインストールされ、ポップアップ広告やバナー広告を表示します。ユーザのオンライン行動を追跡し、広告のターゲティングに利用することもあります。アドウェアそのものは必ずしも悪意があるわけではありませんが、システムのパフォーマンス低下やプライバシー侵害の原因となることがあります。一部のアドウェアは悪質な広告を表示し、マルウェアの配布を促すこともあります。

ファイルレスマルウェア

ファイルレスマルウェアは、ディスク上にファイルを残さずに、システムのメモリやプロセスに直接感染するマルウェアです。これにより、従来のウイルス対策ソフトウェアでは検出しにくくなります。ファイルレスマルウェアは、通常、システムの脆弱性を利用して実行され、バックドアとして機能することが多いです。

トロイの木馬のタイプ

マルウェアの分類の一つである「トロイの木馬」は動作によりいつくかのタイプに分けることができます。

- ダウンローダー型:一見無害にみえるファイルを通じてマルウェアをダウンロードし感染させます。

- ドロッパー型:侵入後に複数のマルウェアを一度にシステムにダウンロードし、展開します。

- バックドア型:攻撃者がシステムに不正アクセスするための裏口を作り、遠隔操作や情報窃取を行います。

- キーロガー型:ユーザのキーボード入力を記録し、パスワードなどの個人情報を盗み取ります。

- パスワード窃盗型:システムやアプリケーションに保存されているパスワードを探索し、盗み出します。

- プロキシ型:感染したPCをプロキシサーバとして使い、他のシステムへの攻撃を隠蔽します。

- ボット型:感染したPCをボットネットの一部として使用し、大規模なDDoS攻撃などに利用します

マルウェア感染による被害と企業リスク

マルウェアに感染することで、次のような被害が発生します。

- 情報漏洩:個人情報や機密データが攻撃者に盗まれ、企業の信用や顧客の信頼が損なわれます。

- Webサイトの改ざん:攻撃者が不正なコードを埋め込み、訪問者を悪意あるサイトにリダイレクトさせたり、偽情報を掲載したりすることで、Webサイト利用者に被害を与えます。

- PC動作不能:マルウェアがシステムを破壊・損傷し、PCやサーバが動作不能に陥り、業務が停止するリスクがあります。

- デバイスの乗っ取り:マルウェアがデバイスを遠隔操作可能な状態にし、攻撃者が不正操作などの行為を実行します。

- 金銭損失:ランサムウェアなどの攻撃により、身代金の支払いを強要され、システムの復旧コストや顧客対応などにより多額の金銭的な損害が発生します。

マルウェアの主な感染経路と予防策

マルウェアの感染経路としては、大きくわけて以下のようなものが挙げられます。

・メール

マルウェアの感染経路として最も一般的なのがメールです。特に「フィッシングメール」と呼ばれる手法で、信頼できる企業やサービスを装ったメールが送られてきます。受信者がメール内のリンクをクリックしたり、添付ファイルを開いたりすると、マルウェアが自動的にダウンロードされ、システムに侵入します。これにより、個人情報の盗難やランサムウェアの感染が発生することがあります。メールのリンクや添付ファイルを開く前に、その送信元が信頼できるかを必ず確認することが重要です。

・Webサイト

不正なWebサイトもマルウェアの感染源となります。特に不正な広告やフィッシングサイトなどは、利用者がサイトを訪れただけでマルウェアが自動的にダウンロードされることがあります。これを「ドライブバイダウンロード攻撃」と呼びます。また、信頼できるWebサイトであっても、第三者によって改ざんされている可能性があるため、Webサイトを利用する際は、最新のウイルス対策ソフトによるスキャンの実行、ブラウザのセキュリティ設定を適切に行うことなどが重要になります。

・ファイル共有ソフト

ファイル共有ソフトを使用することも、マルウェア感染のリスクを高めます。ユーザがダウンロードしたファイルにマルウェアが含まれていることが多く、特に海賊版ソフトウェアや違法に共有されたコンテンツには注意が必要です。これらのファイルを実行すると、システムが感染し、データが破壊されたり、外部に漏洩したりする可能性があります。正規のソフトウェアやコンテンツを使用し、不明なファイルはダウンロードしないことが推奨されます。

・外部ストレージ(USBメモリ)

外部ストレージ(USBメモリ)は、便利である反面、マルウェアの感染経路としても広く利用されています。感染したUSBメモリをパソコンに挿入すると、システムにマルウェアが拡散し、企業内ネットワーク全体に影響を及ぼすこともあります。USBメモリを使用する際は、信頼できるデバイスのみを使用し、不必要に他人のUSBメモリを挿入しないように注意する必要があります。また、ウイルススキャンを行ってから使用することが推奨されます。

・クラウドストレージ

ユーザがマルウェアに感染したファイルをアップロードし、他のユーザがそれをダウンロードすることで、マルウェア感染が広がることがあります。また、クラウドサービス自体がハッキングされることで、全てのクラウドサービス利用者に影響が及ぶ可能性もあります。クラウドストレージを利用する際は、アップロードするファイルの安全性を確認し、適切なアクセス制限と二要素認証などのセキュリティ対策を講じることが重要です。

マルウェア感染を防ぐための基本対策

- OS・ソフトウェアを常に最新状態に更新する

- 信頼できないメール・リンク・添付ファイルを開かない

- セキュリティソフトを導入し、リアルタイム保護を有効化する

- 定期的にバックアップを取り、復旧体制を整える

- 社員教育を実施し、セキュリティリテラシーを向上させる

まとめ

マルウェアは、コンピュータやネットワークに悪影響を与える悪意のあるプログラムの総称です。代表的なものには、コンピュータウイルス、ワーム、トロイの木馬、スパイウェア、ランサムウェアなどがあります。

主な分類として、自己複製し他のファイルに感染するウイルス、ネットワークを通じて拡散するワーム、正常なソフトウェアに偽装するトロイの木馬があります。その他の種類には、データを暗号化して身代金を要求するランサムウェア、個人情報を収集するスパイウェア、偽のセキュリティ警告を表示するスケアウェア、不要な広告を表示するアドウェア、ファイルを残さずにメモリ上で動作するファイルレスマルウェアなどがあります。

マルウェアは主にメール、不正なWebサイト、ファイル共有ソフト、外部ストレージ、クラウドストレージなどを通じて感染します。感染すると、情報漏洩、Webサイトの改ざん、システムの動作不能、デバイスの乗っ取り、金銭的損失などの被害が発生する可能性があります。マルウェアに感染すると深刻な被害を受け、企業に大きな影響を与えるため、適切なセキュリティ対策の実施が必要です。

Security NEWS TOPに戻る

バックナンバー TOPに戻る