Security NEWS TOPに戻る

バックナンバー TOPに戻る

利便性+αで求められるセキュリティ意識

その利便性の高さからクラウドが広く普及しています。いまや既存システムのクラウド環境への移転、リニューアル化は時代の潮流といって良いでしょう。一方で、サーバ運用においてインシデントが発生してしまった場合、なりすましやDDoS攻撃などによって様々な面で大きな被害を受ける恐れがあります。現実にサーバ運用のトレンドになっているクラウド環境では、その利便性に潜む罠によって、近年いくつもインシデントが発生しています。クラウド環境を利用するために重要な「リスクの可視化」についてお伝えいたします。

アメリカ金融大手で1億人を超える情報漏洩

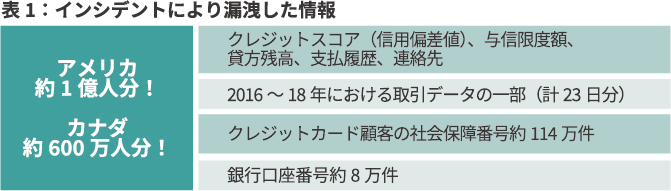

2019年7月、米金融大手Capital Oneは、外部の第三者から不正アクセスを受け、1億件を超える大規模な個人情報漏洩があったことを公表しました。*1 ただし、流出した個人情報(右記、表1参照)を悪用した事例は、9月時点で確認されていないとのことです。

今回のインシデントはAWS(Amazon Web Services)環境下で発生しましたが、そこで同社は以下の点を主張しています。

●基盤システムへの侵害はない

●クラウド特有の脆弱性ではない

●対応の早さはクラウド利用の恩恵

インシデントから浮上した問題点

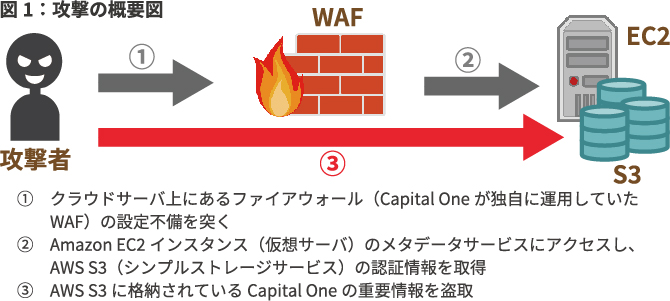

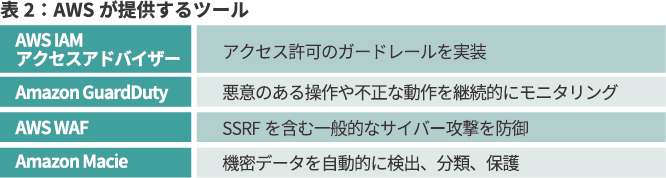

Capital Oneのシステム環境における問題点は、WAFの運用上の設定ミスにより、SSRF攻撃(図1参照)を検知できなかったこと、サーバ上のデータに対するアクセス制御が不十分だったこと、データ奪取に気づけるモニタリングを実施していなかったことが主に挙げられます。AWSはリスク軽減策としてツールを提供しており(上記、表2参照)、これを活用していれば、インシデントに繋がらなかった可能性も考えられます。

クラウド環境の利点と危険性

クラウドサービスは、高い利便性ゆえに増加を続けています。米Ciscoはホワイトペーパー*の中で、2016年には1年あたり6.0ゼタバイト 1) だったトラフィック量が、2021年には19.5ゼタバイトまで増加し、全データセンターのトラフィックに占めるクラウドデータセンターのトラフィック比率は、88%から95%へ増加すると予想しています。こうした増加の理由は、クラウド環境が自社設備内で情報システムを管理・運用するオンプレミス環境と比べて、コスト面、運用面での利点があるためと考えられます。一方で利点に対して危険性があることも理解しなければなりません。

1. 自社内にオンプレミス環境を用意する必要がない

→外部委託することにより、他社環境に依存することになる

2. 仮想化されたリソースの配分自由度が高い

→従量課金のため、使いすぎると高コストになる

3. 構成するソフトウェアの独自開発が不要

→構成するソフトウェアがオープンソースのため、攻撃者に解析されやすい

一度攻撃を許してしまえば、情報漏洩、DDoS攻撃によって、莫大な費用損失が発生し、企業のビジネス破綻を招く可能性があります。クラウドサービスの利用には、利便性と引き換えにある攻撃の可能性にも目を向ける必要があります。そもそも、基本的にクラウド環境は公開ネットワークからアクセスが可能なため、セキュリティ設定の実施は必須なのです。

では、実際にどのようにセキュリティを強化していくのか。対策の一つとして各クラウドベンダが提供しているクラウド環境上のセキュリティ関連の汎用モジュールを利用することを推奨します。例えば、AWSの場合では、インターネットセキュリティの標準化団体であるCIS(Center for Internet Security)が公表している『CIS Amazon Web Service Foundations Benchmark』というガイドラインや、第三者による評価(当社では「AWSセキュリティ設定診断」として提供)を活用し、システム環境の設定状況を把握することが望ましいでしょう。

独自性カスタマイズのリスク

クラウド環境は各ベンダの提供している汎用モジュールが充実していますが、実際の提供サービスの機能と合致しないことがあり、その場合、独自のカスタマイズや実装が必要になります。前述のCapital Oneのインシデントでは、このカスタマイズこそがあだとなりました。実際の運用環境では、ポリシーや他との互換性を考慮して様々なカスタマイズが行われますが、その際に設定ミスが発生することで、セキュリティホールとなる可能性があることを認識し、十分に注意しなければなりません。また、カスタマイズされたモジュールそのものに問題がなかったとしても、汎用モジュールとの連携が原因で問題が発生することもあるでしょう。クラウド環境上でWeb サービスを提供する場合には、各種設定がベストプラクティス(最善策)に適合しているかを把握し、さらに第三者の目から見た診断によって分析を行い、リスクを可視化することが重要です。

クラウドの時代

今後、世の中はますます利便性の高いクラウドへと傾倒し、既存システムのクラウド環境への移転、リニューアル化がもはや時代の潮流となるでしょう。それゆえに、攻撃者の格好のターゲットとならないよう、隙を与えないための定期的な診断によるリスク把握は、クラウドを用いたビジネスにおいて必要不可欠なのです。

※SSRF攻撃(Server Side Request Forgery)

公開サーバに攻撃コマンドを送信することで、サーバ権限を利用し、非公開の内部サーバに攻撃が実行可能になる。

クラウド環境の内部サーバに対して、メタデータ取得APIを実行させ、ユーザの認証情報(ID・パスワード)を盗み取れる。

注:

1) 6.0ゼタバイト=6.0×1021

Security NEWS TOPに戻る

バックナンバー TOPに戻る