Security NEWS TOPに戻る

バックナンバー TOPに戻る

OWASP Top 10はWebアプリケーションの主要なセキュリティリスクをまとめた世界的な基準です。2025年版では、ソフトウェアサプライチェーンに起因する問題や例外処理の不備など、新たなリスク項目が追加され、順位も変動しています。本記事ではこれらの新しい動向も踏まえ、各項目を平易に解説し、企業が取るべきセキュリティ対策の方向性を提示します。

はじめに

2025年11月、国際的なセキュリティ啓発コミュニティであるOWASP(オワスプ:Open Web Application Security Project)から、「OWASP Top 10 2025」が公開されました。前回の「OWASP Top 10 2021」より4年ぶりの公開となります。本記事ではOWASP Top 10 2025から追加された新たなリスク項目や順位変動を踏まえ、企業が取るべきセキュリティ対策の方向性を提示します。

OWASP Top 10とは

Webアプリケーションの代表的なセキュリティリスクをまとめた国際的なガイドラインで、意識向上を目的とする啓発資料です。全てのセキュリティ要件を網羅する標準というより、優先的な対策項目を示すリストと考えます。

OWASP Top10は、Webアプリケーションに存在する代表的な脆弱性をまとめた指標です。脆弱性とは、システムやソフトウェアに存在するセキュリティ上の弱点のことを指します。

→ 「脆弱性の意味を正しく理解する―読み方・具体例・種類をわかりやすく解説」

OWASP Top 10 2025の特徴

今回の「OWASP Top 10 2025」では、ソフトウェア開発の全工程にわたる新しいリスクが反映されました。特に、依存ライブラリやCI/CD環境を含む「ソフトウェアサプライチェーンの不備」や、「例外処理(エラー処理)の不備」という2つの新カテゴリが追加されています。これにより、従来のコード脆弱性に加え、開発・運用プロセス全体に起因するリスクが明確に強調されました。

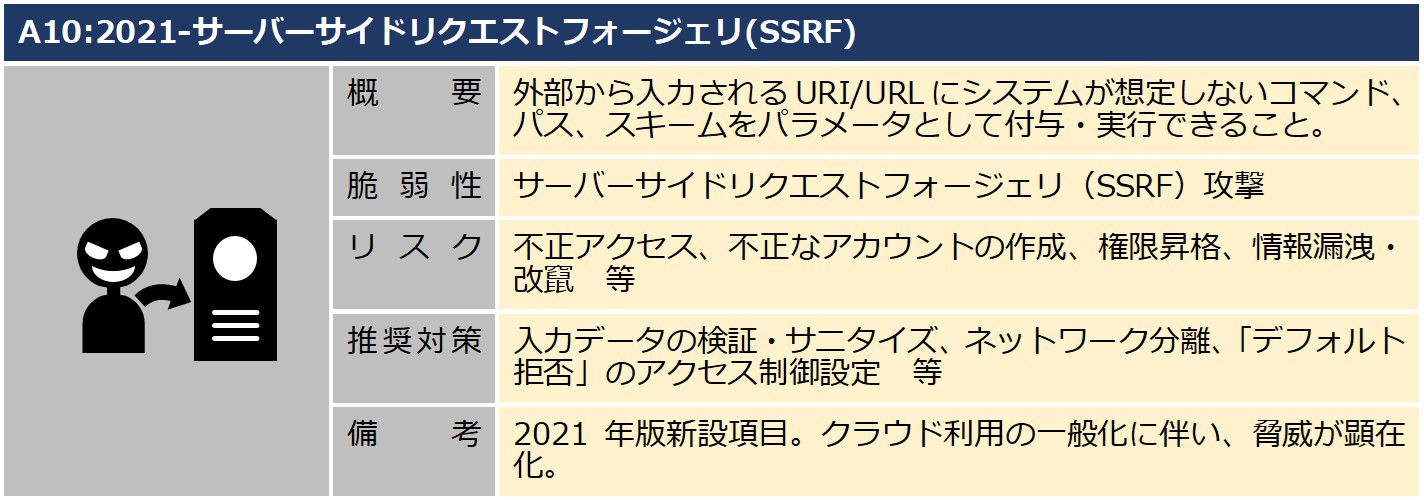

また、2021年版まで独立項目だった「サーバーサイドリクエストフォージェリ(SSRF)」はA01(アクセス制御)に統合され、権限回避系の攻撃に含まれるようになっています。

OWASP Top 10の概要、「OWASP Top 10 2021」のリスク項目一覧について、以下の記事で解説しています。あわせてぜひご覧ください。

OWASP Top 10―世界が注目するWebアプリケーションの重大リスクを知る―

OWASP Top 10 2021からの主な変更点

A01: アクセス制御の不備 (Broken Access Control)

引き続き1位です。従来のアクセス制御不備に加え、サーバーサイドリクエストフォージェリ(SSRF)攻撃がこのカテゴリに含まれるようになりました。

A02: セキュリティ設定のミス (Security Misconfiguration)

2021年5位から2025年2位に上昇しました。サーバやアプリの初期設定ミスや不要なサービス公開など、設定不備のリスクが増加しています。

A03: ソフトウェアサプライチェーンの不備 (Software Supply Chain Failures)

2021年版のA06「脆弱で古くなったコンポーネント」から大幅に拡張され、2025年版に新設されたカテゴリです。依存パッケージやビルド環境への攻撃を含み、開発~配布の全過程におけるマルウェア侵入のリスクを扱います。

A04: 暗号化の失敗 (Cryptographic Failures)

前回2位から今回は4位に下降しました。古い暗号方式や不適切な暗号設定によって、機密データ漏洩のリスクが引き続き高い項目です。

A05: インジェクション (Injection)

前回3位から5位に下降しました。依然として多く検出されるリスクですが、他カテゴリの変動により相対的に順位が変わりました。

A06: セキュアでない設計 (Insecure Design)

2021年に新設された項目で、前回4位から6位になりました。設計段階でセキュリティを考慮しないことによるリスクを指し、脅威モデル不足などが該当します。最近は設計レビューや脅威モデルの導入が増えつつあります。

OWASP Top 10 2021およびセキュアなWebアプリケーション開発にむけてどのように取り組むべきかについて、以下の記事で解説しています。あわせてぜひご覧ください。

Webアプリケーション開発プロセスをセキュアに ―DevSecOps実現のポイント―

A07: 認証の失敗 (Authentication Failures)

名称が「識別と認証の不備」から若干変更され、順位は7位で維持されました。ログイン機能やパスワード管理の不備などが含まれ、標準的な認証フレームワークの利用増加でやや改善傾向にあります。

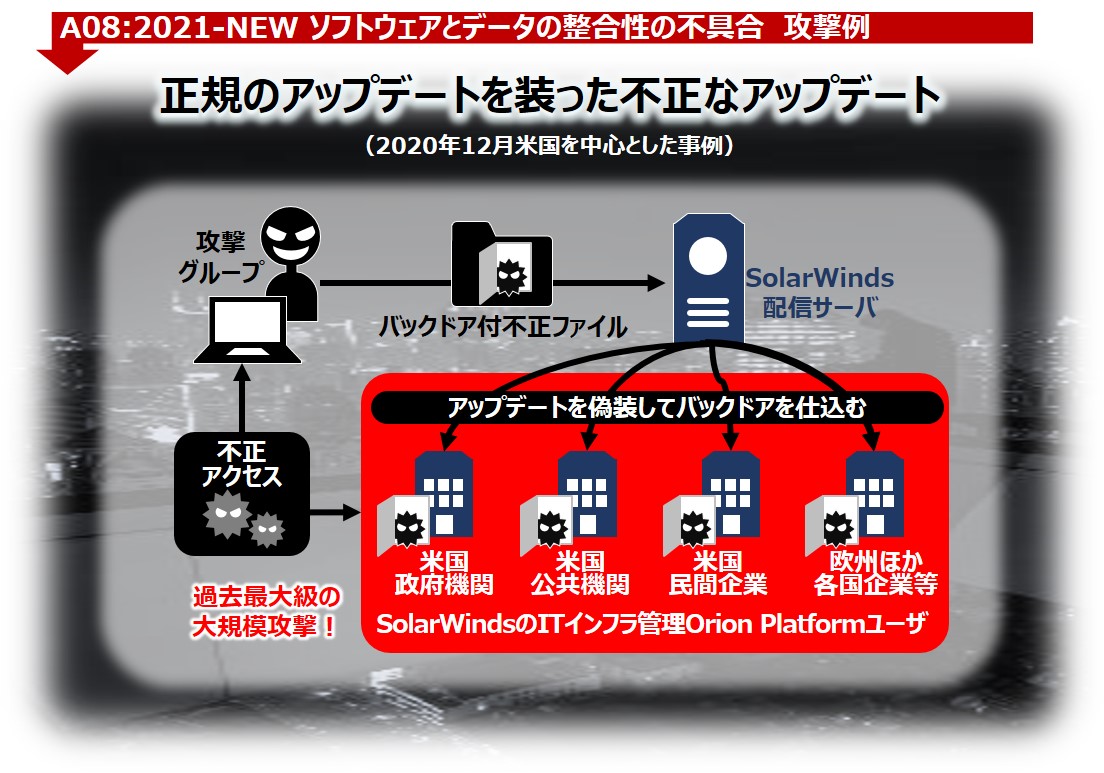

A08: ソフトウェアとデータの整合性の不備(Software or Data Integrity Failures)

前回同様8位です。ソフトウェア更新時やデータ伝送時の改ざん検知の欠如を扱い、サプライチェーンより下層でのデータ改ざんリスクが対象です。

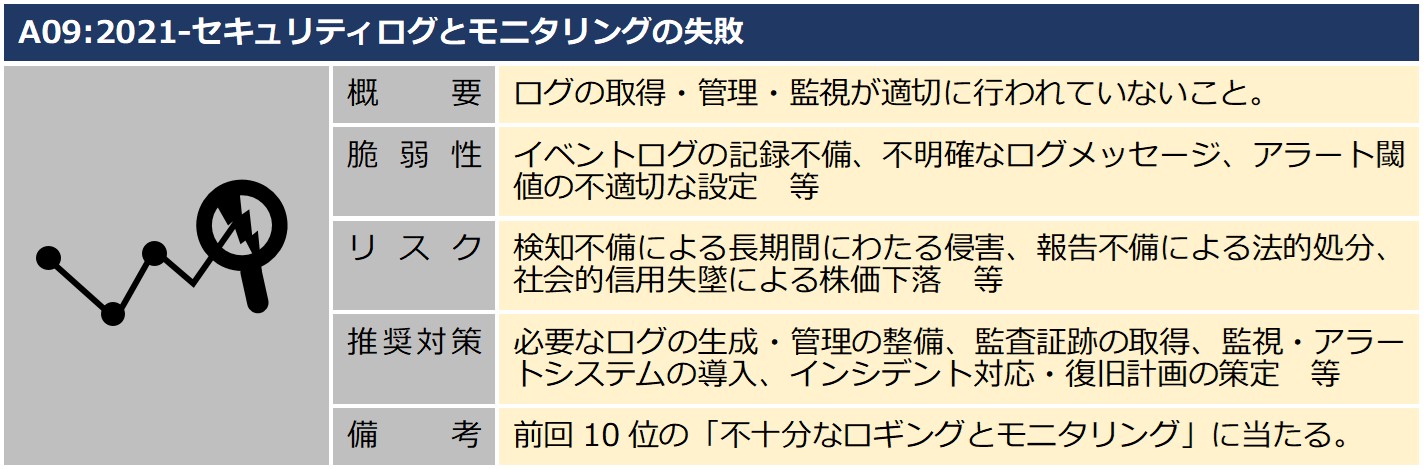

A09: ログ監視・アラートの不備 (Logging & Alerting Failures)

同じく9位を維持しました。ログ監視や侵入検知の仕組みが不十分で、攻撃検知が遅れるリスクを指します。名称も「セキュリティログとモニタリングの不備」から変更されています。

A10: 例外処理の不備 (Mishandling of Exceptional Conditions)

2025年に新設された新しいカテゴリです。エラー発生時の不適切な処理(例:内部情報露出やセーフティネットの欠如)により、システム全体の安全性が損なわれるリスクを扱います。

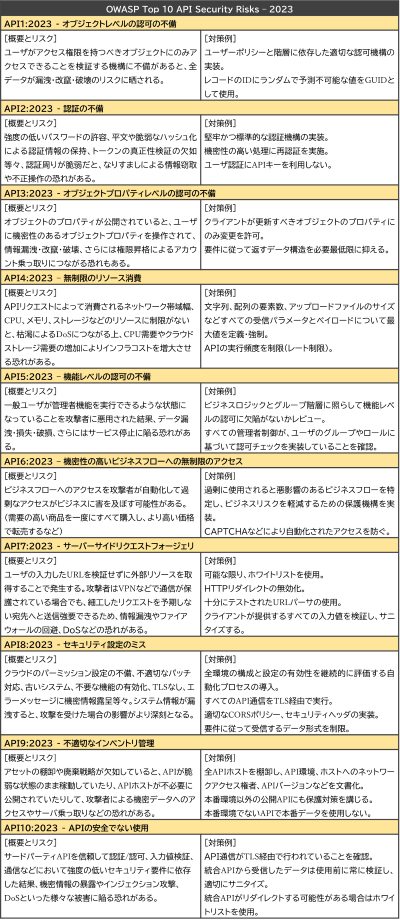

OWASP Top 10 2025のリスク項目詳細解説

A01: アクセス制御の不備 (Broken Access Control)

攻撃者が本来許可されていない操作やデータにアクセスできる脆弱性です。例として、URLやパラメータを操作して他ユーザーの情報を取得したり、管理者権限を取得したりする攻撃が挙げられます。

A02: セキュリティ設定のミス (Security Misconfiguration)

システムやアプリの初期設定・構成に誤りがある状態です。脆弱なデフォルト設定や、不要なサービスの有効化、パッチ未適用のサーバ起動などにより、本来防げる攻撃を許してしまいます。

A03: ソフトウェアサプライチェーンの不備 (Software Supply Chain Failures)

外部ライブラリやパッケージ管理システムが攻撃され、正規ソフトウェアにマルウェアが混入するリスクです。開発者の環境やCI/CDパイプラインを介して侵入するため、従来型のコード診断だけでは検知しづらい問題となっています。

A04: 暗号化の失敗 (Cryptographic Failures)

古い暗号方式や誤った暗号設定によって、暗号化すべきデータの機密性が損なわれるリスクです。例えば、弱い鍵長の使用や最新プロトコルの不採用により、攻撃者に通信内容を解読される危険があります。

A05: インジェクション (Injection)

ユーザ入力を十分に検証せずにSQL文やOSコマンド等に含めて実行することで、不正なコードが実行される脆弱性です。SQLインジェクションやクロスサイトスクリプティング(XSS)などが代表例で、攻撃者がデータベース改ざんやセッションハイジャックを実行します。

A06: セキュアでない設計 (Insecure Design)

設計段階でセキュリティが考慮されておらず、必要な防御策(脅威モデルやセキュアアーキテクチャ)が欠落しているリスクです。実装以前の段階で脆弱性を取り除かないと、後工程では完全対応できない欠陥を内包します。

A07: 認証の失敗 (Authentication Failures)

ログインやセッション管理に欠陥があり、不正ログインを許してしまう脆弱性です。例えば、パスワードポリシー不備やセッションIDの固定化、二要素認証不備などにより、攻撃者が他人の権限を奪取する可能性があります。

A08: ソフトウェアとデータの整合性の不備(Software or Data Integrity Failures)

ソフトウェア更新やデータ取得時に改ざんを検知できない状態で、不正なコードやデータが実行されてしまうリスクです。例えば、更新ファイルやコンテナイメージが攻撃者によって差し替えられても気づかない場合が該当します。

A09: ログ監視・アラートの不備 (Logging & Alerting Failures)

インシデント発生時に監査ログが残らない、またはアラートが機能しない状態で、攻撃を見逃してしまうリスクです。攻撃検知や対策対応が遅れるため、被害が拡大する可能性があります。

A10: 例外処理の不備 (Mishandling of Exceptional Conditions)

エラー・例外発生時に適切な対処がされず、システムが想定外の動作をしたり機密情報を漏洩したりする脆弱性です。具体例として、エラーメッセージで内部情報を出力するものや、例外処理のループ抜けでシステム停止しないなどがあります。

OWASP Top 10 2025で注目すべきポイント

- サプライチェーンリスクの急浮上

- 例外処理カテゴリの新設が示す業界動向

- コード脆弱性から“開発プロセスの安全性”への時代変化

OWASP Top 10 2025は、従来の入力検証など個別コード脆弱性に加え、サプライチェーンや設計、例外処理といったシステム全体に関わる根本原因を重視しています。企業はこれを踏まえ、開発プロセスや設計段階からの脆弱性予防策を強化する必要があります。

企業が取るべき対応(例)

- 開発プロセス全体のセキュリティレビュー

- サプライチェーン管理の強化

- 設計段階のセキュリティ確保(脅威モデリング等)

- ログ・アラート体制の見直し

情報システム部門やセキュリティ担当者は、今回のリスク項目をセキュリティ教育・セキュリティ診断・セキュリティ監査項目に組み込み、継続的な対策に活用しましょう。特にサプライチェーンや例外処理の項目は従来対応が十分でないことも多く、注力すべきポイントです。

まとめ

OWASPはTop 10に加え、SAMMやASVSなどのフレームワーク活用も推奨しています。OWASP Top 10は優先対策項目の一助と位置付け、組織全体のセキュリティ成熟度を高める施策を並行して検討することが望まれます。

脆弱性診断の活用

では、意図せず作りこまれてしまう脆弱性に、どう対処すればいいでしょうか。それには脆弱性診断を実施することが、最も有効な手段の一つと言えます。

脆弱性診断によって、システムにどのような脆弱性があり、どの程度のリスクがあるのか可視化され、その優先度に応じてセキュリティ対策を検討・実施することができます。

脆弱性診断を効果的に活用するには、システムの機能や取り扱う情報の重要度に応じて、実施時期や頻度を考慮することも大切です。セキュリティ事情は常に変化しています。日々新たな脆弱性が発見され、サイバー攻撃も巧妙化する一方です。また、何年も前に報告されたのに放置されがちな脆弱性が、改めて悪用されることもあります。健康診断と同様、脆弱性診断も定期的に実施することが重要なのです。

また、「SQAT® Security Report」では、セキュリティ事情に関するトピックをお伝えしております。情報収集の一助としてご活用ください。

【参考情報】

OWASP Top 10 2025リリースノート/Aikidoブログ(https://www.aikido.dev/blog/owasp-top-10-2025-changes-for-developers#:~:text=OWASP%20emphasizes%20that%20the%20Top,Application%20Security%20Verification%20Standard)

BBSecの脆弱性診断サービス

弊社では、お客様のニーズに合わせて、様々な脆弱性診断サービスを提供しております。システムの特徴やご事情に応じてどのような診断を行うのが適切かお悩みの場合も、ぜひお気軽にご相談ください。

「毎日/週など短いスパンで定期診断して即時に結果を知りたい」

デイリー自動脆弱性診断「Cracker Probing-Eyes®」は、脆弱性の検出結果を、お客様側での簡単な操作で、日々確認できます。導入のための設備投資が不要で、コストを抑えつつ手軽に診断できます。 世界的なセキュリティ基準をベースにした弊社独自基準を設け、シグネチャの見直しも弊社エンジニアが定期的に行うことで、信頼性の高い診断を実現しております。

「システム特性に応じた高精度な診断をしたい」

対象システムの機能が複雑である、特にミッションクリティカルであるなどの理由により、広範囲かつより網羅性の高い診断をご希望の場合は、弊社エンジニアが手動で実施する「SQAT®脆弱性診断サービス」をおすすめします。 Webアプリケーション、ネットワークはもちろんのこと、ソースコード診断やクラウドの設定に関する診断など、診断対象やご事情に応じて様々なメニューをご用意しております。

公開日:2025年12月5日

更新日:2026年3月11日

編集責任:木下

Security NEWS TOPに戻る

バックナンバー TOPに戻る