Security NEWS TOPに戻る

バックナンバー TOPに戻る

「ダークウェブ」は、検索エンジンからは見えない匿名性の高い領域で、サイバー攻撃の準備や情報流通の場として悪用されることが増えています。漏洩した認証情報や企業データ、攻撃ツールが売買され、攻撃者が初期アクセスを確保する“出発点”となるケースも少なくありません。一方で、プライバシー保護や検閲回避など正当な利用も存在します。本記事では、このダークウェブの二面性と、企業が直面するリスクをわかりやすく解説します。

contents

ダークウェブとは

ダークウェブとは、通常の検索エンジンでは見つからず、特別な環境を用いなければアクセスできない匿名性の高い領域を指します。一般的なWebサイトと異なり、通信経路や利用者の識別情報を秘匿しながら利用することを前提としているため、不正情報や犯罪サービスの流通が問題となる一方、言論統制が厳しい地域での情報アクセス手段として活用されるなど、正当な目的でも利用されています。

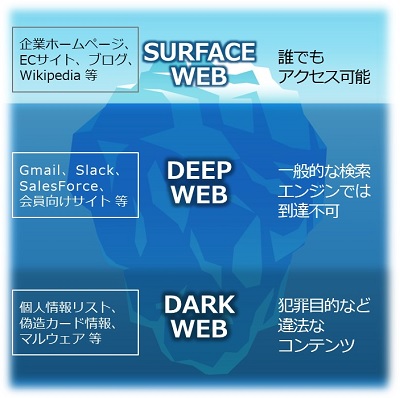

インターネットはしばしば「氷山」に例えられます。水面上に見えているのが、検索エンジンに表示される「サーフェスウェブ」です。私たちが普段日常的に利用しているニュースサイトやECサイト、SNSなどがここに含まれます。水面下にはより広大な領域が広がっており、ログインが必要な企業システムや会員制サービス、学術データベースなど、検索エンジンに表示されない「ディープウェブ」が存在します。そして、そのさらに奥深く、通常のブラウザではアクセスできない領域が「ダークウェブ」です。氷山のもっとも深い部分に該当するこの領域は、一般のユーザからは見えにくく、匿名性が極めて高いことが特徴です。

ダークウェブへのアクセスには、「Tor(The Onion Router)」と呼ばれる匿名化技術が代表的に利用されます。Torは通信を複数のノードに中継しながら多層的に暗号化することで、アクセス元や通信経路の特定を困難にする仕組みを提供します。この技術により高い匿名性が実現され、プライバシー保護や検閲回避という正当な用途も存在します。しかし、その匿名性は同時にサイバー犯罪者にも利用しやすい環境となり、違法取引や不正ツールの販売が横行する温床にもなっています。

ダークウェブで取得可能な情報

ダークウェブ上では、漏洩したアカウント情報やクレジットカード番号、企業の機密データなどが売買されています。これらは不正アクセスや詐欺に悪用され、被害を拡大させる原因となっています。

ダークウェブで取得可能な情報について、SQAT.jpでは以下の記事でもご紹介しています。ぜひあわせてぜひご覧ください。「RaaSの台頭とダークウェブ~IPA 10大セキュリティ脅威の警告に備える」

https://www.sqat.jp/kawaraban/30031/

もっとも、ダークウェブ自体は必ずしも犯罪利用だけを目的としたものではありません。前述のとおり、プライバシー保護や検閲回避など、匿名性が求められる正当な利用も確かに存在します。ただし現実には、攻撃者がこの匿名性を悪用することでサイバー攻撃の高度化が進み、被害が拡大している状況があります。

ダークウェブのリスク

ダークウェブは企業にとって重大なセキュリティリスクの「起点」となり得ます。匿名性の高い環境であるがゆえに、企業の認証情報や内部文書、VPN設定情報といった攻撃に直結するデータが流通しやすく、これらがサイバー攻撃の初期侵入の足掛かりとなるためです。

まず、ダークウェブ上では盗難されたクレジットカード情報のみならず、企業のアカウント情報、リモートデスクトップ(RDP)接続情報、脆弱性のあるVPN機器の一覧、組織の内部文書までもが売買されています。これらは攻撃者にとって「侵入の材料」と言えるものです。一度流出した情報は、長期間にわたって攻撃者たちの間で再利用される可能性があります。結果、企業は何度も攻撃対象となってしまい、インシデントが繰り返される恐れがあります。

また、ダークウェブは攻撃ツールやゼロデイ脆弱性情報、マルウェア作成キットが流通する場でもあり、攻撃者が侵入準備を整える“リソース供給源”としても機能しています。専門知識の乏しい攻撃者でも、こうしたリソースを利用することで容易に侵入手口を確立できるため、攻撃の裾野が広がっています。また、攻撃者が用意した偽のダウンロードサイトや広告に誘導されると、社員の端末に不正なツールやマルウェアが入り込むことがあります。そこから社内システムの認証情報が盗まれ、組織内部への“入口”として悪用されてしまうケースもあります。

加えて、ダークウェブ上で自社に関わるデータが公開されれば、個人情報保護法や各種ガイドラインに基づく報告義務が生じ、監督機関・取引先への説明責任が発生します。情報が悪用されれば、さらに追加の攻撃や詐欺被害が広がり、企業の信頼低下といった経営リスクにもつながります。

ダークウェブとサイバー攻撃

ダークウェブは単なる違法取引の場ではなく、攻撃者が侵入の準備を進め、企業への攻撃が連鎖的に発生する「起点」としても作用しています。サイバー攻撃は準備なくして行われるものではありません。攻撃者はその前段階として、標的に近づくための「足掛かり」を用意します。ここでいう足掛かりとは、攻撃者が後の侵入や攻撃準備に使うために確保しておく「侵入の入口(初期アクセス)」や「攻撃に使う基盤(インフラ)」のことです。具体的には、アカウント情報やアクセス権といった入口に相当するものに加え、攻撃用のサーバやドメイン、不正ツールなどのインフラが含まれます。

サイバー攻撃の準備段階

足掛かりには、大きく分けて二つの種類があります。「侵入の入口(初期アクセス)の確保」と「攻撃に使う基盤(インフラ)の準備」です。

- 侵入の入口(初期アクセス)の確保

これは標的やその周辺へのアクセス手段を手に入れることを指します。たとえば、メールやクラウドサービスのアカウントを盗む、なりすましで新しいアカウントを作る、VPNやリモートデスクトップの接続情報を手に入れる、といった行為です。こうして得たアカウントは、すぐに攻撃に使われる場合もあれば、「信頼できる人」を装うための材料として、フィッシングメールやSNSでのだまし(ソーシャル・エンジニアリング)の起点に使われることもあります。管理者アカウントの認証情報を盗まれ、それを悪用されてランサムウェアを侵入させられた事例があります。また、別人の身分証やディープフェイク画像を使って採用面接をすり抜け、正規の手順を踏んで組織に入り込もうとした事例もありました。 - 攻撃に使う基盤(インフラ)の準備

こちらは偵察や攻撃に使うためのインフラや機能を準備することです。攻撃者は、自分たちの正体を隠しながら活動するために、正規のドメインやそれに似せたドメインを取得し、そこに不正なサイトやマルウェア配布用のサーバを用意します。見た目は普通のサービスにしか見えないダウンロードサイトや、検索結果や広告を悪用して利用者を誘導する偽サイトが、その一例です。

オープンソースソフトウェアの開発コミュニティに長期間関わり、信頼を得たうえで、正規の更新(アップデート)に見せかけてバックドアを仕込もうとしたソフトウェアサプライチェーン攻撃の事例があります。また、ランサムウェアの攻撃グループが、正規のVPNサービスやVPSサービスを使って通信経路を隠し、さらに偽のインストールサイトを用意して、正規ツールに見せかけたマルウェアを配布するといった手口も確認されています。

攻撃者はアカウントや認証情報などの「侵入の入口(初期アクセス)」、ドメイン・サーバ・攻撃ツールなどの「攻撃に使う基盤(インフラ)」をあらかじめ用意し、これらから攻撃を組み立てていきます。足掛かりは、その後に続く偵察や侵入、情報窃取のスタート地点であり、企業からみれば、どのような足掛かりが自社に対して用意され得るのかを理解しておくことが、リスク評価と対策の前提になります。では、サイバー攻撃者による足掛かり作りや偵察行為は、どのような被害をもたらしているのでしょうか。

ダークウェブによる被害事例

ダークウェブ上への情報掲載は、ランサムウェア攻撃や情報窃取の「最終段階」であり、公開された情報は長期的なリスクを生み続けます。以下で、近年日本企業が経験した主な事例を、時系列および性質別に整理します。

| 報告年月 | 企業名 | 概要 | ダークウェブでの公開状況 |

|---|---|---|---|

| 2025年11月 | アサヒグループホールディングス(アサヒGHD) | 最大191万4,000件の個人情報が漏洩、または漏洩の可能性あり*1 | 未確定 |

| 2025年8月 | ニッケグループ | 管理権限IDが不正利用され、社員情報・顧客情報など数千件規模が窃取される*2 | 公開を確認済み |

| 2024年9〜11月 | 日本海建設電気 | VPN機器の脆弱性を突かれて侵害。ランサムウェアによりデータ暗号化後、一部情報が公開*3 | 公開を確認済み |

| 2024年6月 | KADOKAWAグループ | フィッシングで従業員アカウントが窃取され、ランサムウェア被害。1.5TB、25万件超の情報が外部漏洩*4 | 一部公開を確認 |

事例詳細

2025年11月 アサヒGHD

最大191万4,000件規模の個人情報が漏洩および漏洩の可能性

アサヒGHDは、2025年11月27日の記者会見で、グループ各社の顧客・従業員などに関わる最大191万4,000件の個人情報が流出した可能性があると公表しました。攻撃者はグループ拠点のネットワーク機器やVPNの脆弱性・パスワード管理の不備またはダークウェブで入手した認証情報をもとにデータセンターのネットワークに侵入したと主張しています。 今回の事案は、従業員個人がだまされる形で攻撃が始まった可能性も指摘されており、初期アクセスとしての入口確保が企業にとってどれほど重大なリスクとなるかが示された例といえるでしょう。情報の真偽確定前であっても、詐欺・なりすまし・取引先への不安拡大など、周辺リスクが即座に発生し得る点にも注目すべきです。

2025年8月 ニッケグループ

管理権限IDの侵害からの個人情報のダークウェブ露出

ニッケグループの事例では、管理権限IDが不審なログインにより悪用され、複数のサーバが侵害されました。調査の結果、従業員情報や取引関連データを含む情報が外部に持ち出されていたことが判明し、その後、攻撃者がダークウェブ上のリークサイトにデータを公開したことが確認されています。管理権限IDの奪取を起点に、横断的にサーバへアクセスされるという典型的な「初期アクセス悪用型」攻撃であり、1つの管理アカウントが侵害されるだけで、被害が拡大してしまうというリスクを示す事例です。

2024年9〜11月 日本海建設電気

VPN機器の更新不足が招いた侵害からの情報漏洩

日本海建設電気の事例では、更新されていなかったVPN機器に残っていた既知の脆弱性を攻撃者に突かれ、ネットワークへの侵入を許しました。内部サーバがランサムウェアにより暗号化され、のちの調査でダークウェブ上のリークサイトに一部の個人情報を含む取引情報が掲載されていることが確認されました。 VPN機器のメンテナンス不足という、比較的「基本的な更新作業の遅れ」が重大インシデントに発展した例であり、境界に存在するシステムの脆弱性管理が、依然として最大の侵入要因になり続けていることを象徴するケースです。

2024年6月 KADOKAWAグループ

従業員アカウントのフィッシング被害からのランサムウェア被害 個人情報25万件漏洩

KADOKAWAグループの事例では、従業員アカウント情報がフィッシングにより窃取されたと推測されています。そのアカウントを入口に社内ネットワークへ侵入され、ランサムウェア展開と情報窃取が行われました。結果として1.5TB、25万件超の個人情報が外部に漏洩し、犯行グループ「Black Suit」を名乗る組織がダークウェブ上のリークサイトにデータを公開しました。その後、漏洩データがSNSや匿名掲示板などで拡散され、KADOKAWA側は削除要請や発信者情報開示請求、悪質な投稿に対する法的措置を進めるなど、技術対応を超えた負荷も発生しています。

ダークウェブを悪用した攻撃への予防策

ダークウェブを悪用した攻撃は、企業にとって重大なリスクの起点となります。被害を防ぐためには、従業員レベルの対策と、組織としての基盤整備を並行して進めることが重要です。

ユーザ(従業員)向けの対策

まず、従業員が不用意にダークウェブへアクセスしないことが大切です。アクセス先でマルウェアに感染すれば、認証情報が窃取され、企業ネットワークへの“初期アクセス”として悪用される可能性があります。また、ID・パスワードの管理や多要素認証(MFA)の導入は全社共通の必須対策です。近年はAIによって高度化したフィッシングが増加しており、従業員の注意力だけで防ぐことは困難です。そのため、メールフィルタリング、URL検査、なりすまし検知などの機械的防御と、ソーシャル・エンジニアリング対策を含む継続的な教育の両方が必要です。

企業向けの対策

企業が取り組むべき対策は、企業規模や環境に応じて段階的に強化していくことが重要です。まずは、アクセス制御の適正化、脆弱性管理、ログ監視など、基本的なセキュリティ施策を継続的に行うことが肝要です。

さらに昨今のインシデントでは、攻撃者が高度な手口を用いることで、既存の防御が想定どおり機能しなかった事例も見受けられます。先述のアサヒグループの事例では、EDRを導入していたものの、攻撃者が巧妙に活動していたため早期検知が難しかったとされています。この事例が示すのは「EDRが無力だった」ということではなく、検知ルールの設計や運用の質、継続的な監視体制の重要性です。企業規模を問わず、導入した製品を“そのまま”ではなく、自社環境に合わせて適切に運用できる体制づくりが欠かせません。

またアサヒグループは再発防止策として、VPN接続を廃止し、ゼロトラストの考え方に基づいたネットワーク再設計を行ったことを公表しており、これは境界防御だけに依存しない環境づくりの重要性を示唆しています。すぐに完全なゼロトラストを導入することが難しい企業でも、段階的にアクセス制御の厳格化やリスクベース認証などを取り入れることで、防御の底上げにつながるでしょう。 また、弊社が提供する「サイバー脅威情報調査(ダークウェブ調査)」は自社や関連組織のアカウント情報・ドメイン名がダークウェブ上で取引されていないかを監視するものであり、ダークウェブのリスクに備えるうえで有効です。

サイバー脅威情報調査

攻撃者の準備段階で兆候を把握できれば、被害を未然に防ぐ大きな助けになります。BBSecがご提供する「サイバー脅威情報調査」は、不正アクセス被害が発生したり、情報漏えいの恐れが懸念されたりした場合に、ダークWeb上で機密情報が公開されているか調査して報告するサービスです。詳細はこちら。

https://www.sqat.jp/cyberthreat-ir/

万が一インシデントが起きてしまったら

サイバー攻撃や情報漏洩が発生した際は、被害を最小化し、事業への影響を抑えるための迅速な対応が求められます。特にランサムウェアやダークウェブへの情報の流出が関係する場合、初動対応の遅れが二次被害の拡大につながるため、初動対応~再発防止策を実施することが重要です。

インシデント発生時の対応について、SQAT.jpでは以下の記事でご紹介しています。こちらもあわせてぜひご覧ください。「セキュリティインシデントの基礎から対応・再発防止まで 第2回:セキュリティインシデント発生時の対応 ─初動から復旧まで」

https://www.sqat.jp/tamatebako/39262/

サイバーインシデント緊急対応

セキュリティインシデントの再発防止や体制強化を確実に行うには、専門家の支援を受けることも有効です。BBSecでは緊急対応支援サービスをご提供しています。突然の大規模攻撃や情報漏洩の懸念等、緊急事態もしくはその可能性が発生した場合は、BBSecにご相談ください。セキュリティのスペシャリストが、御社システムの状況把握、防御、そして事後対策をトータルにサポートさせていただきます。

限定キャンペーン実施中!

今なら新規お申込みで 初回診断料金 10%OFF!

短期間での診断が可能な「SQAT® with Swift Delivery」で、あなたの企業をサイバー脅威から守りませんか?

Security NEWS TOPに戻る

バックナンバー TOPに戻る