Security NEWS TOPに戻る

バックナンバー TOPに戻る

近年、企業を狙ったサイバー攻撃は巧妙化・高度化し、なかでも「ランサムウェア」被害は深刻さを増しています。業務停止や顧客情報の漏えい、取引先・株主からの信頼低下など、企業経営を直撃するリスクが現実のものとなっています。もし企業がランサムウェアに感染したら、対応の遅れは損害の拡大を招きます。経営層こそ、リスクを正しく理解し、事前の備えと発生時の迅速な意思決定を行う必要があります。本記事では、企業向けにランサムウェアの最新動向と、感染した際に最優先で行うべき初動対応、そして再発防止策について解説します。

contents

ランサムウェアとは

ランサムウェアは企業の重要データを暗号化し、復元と引き換えに身代金(Ransom)を支払うよう要求するマルウェアの一種です。

かつては個人を標的とするケースが中心でしたが、近年では高額な金銭を得られる企業が主な攻撃対象となっています。製造、医療、インフラ、小売、自治体など業界を問わず被害が発生しており、サプライチェーン全体に影響を与えるケースも増加しています。

身代金はビットコインなどの仮想通貨で要求されることがほとんどです。ただし、支払ってもデータ等が必ず元に戻るとは限りません。また、暗号化されたファイルのパスワードを解析して、自力で元に戻すことは、ほぼ不可能です。

なぜ企業が狙われるのか

企業が持つデータは攻撃者にとって高い価値を持ちます。特に以下の理由が挙げられます。

- 業務停止を避けるため、身代金が支払われやすい

- 顧客・取引先データなど外部へ悪用できる情報を保有している

- セキュリティレベルのばらつきがある

- クラウド移行、DX加速に伴い防御範囲が拡大している

攻撃者は従業員のメールや脆弱なVPNを突破口として企業ネットワークに侵入し、内部に潜伏しながらバックアップ破壊など周到な準備を行った上で暗号化を実行します。

被害を拡大させる「二重脅迫」が主流

従来はファイルを暗号化して身代金を要求するだけだったランサムウェア攻撃ですが、近年主流となっているのが「二重脅迫(二重恐喝)」型です。これは、暗号化する前にデータを盗み出し、身代金の要求に加え、企業の機密情報をインターネットに公開するぞと、二重に脅迫を行う手法です。

復旧可能なバックアップがあったとしても、情報漏えいリスクから身代金の支払いに追い込まれるケースが後を絶ちません。また、支払い後もデータ公開を止めない犯罪グループも存在します。

企業のランサムウェア被害がもたらす影響

ランサムウェア感染により、企業は多面的な損害を受けます。

| 影響範囲 | 内容 |

|---|---|

| 業務面 | 生産ライン停止、受注業務・物流遅延、顧客対応停止 |

| 経済面 | 身代金、復旧費、情報漏えい対応費、機会損失 |

| 信頼面 | 顧客・取引先・株主・社会的信用の失墜 |

| 法的責任 | 個人情報保護法、業界規制等による報告義務 |

被害の総額は数千万円〜数十億円規模にのぼる例もめずらしくありません。

どこから感染するのか(ランサムウェアの主な感染経路)

多くは企業のセキュリティ対策が不十分な“穴”(=セキュリティホール)をついて侵入されます。

- 標的型攻撃メール(添付ファイル・悪意あるリンク)

- 脆弱性のあるVPN装置・リモート環境

- 不正なソフトウェア・USBデバイス

- サプライチェーンを介した侵入

- 不正アクセスにより管理権限を奪取

「メールを開いただけ」といった小さな油断から大被害へと発展します。このように、1つのマルウェアに感染することで様々なランサムウェアに感染する可能性があり、攻撃のパターンも複数あるということを認識しておく必要があります。

企業がランサムウェアに感染したら:最初の72時間で何をすべきか

感染発覚後の初動対応が、復旧の成否と被害額を大きく左右します。以下は企業が取るべき基本手順です。

- 被害範囲の特定と隔離

ネットワークから切り離し、被害が拡大しないよう封じ込めます。 - 外部専門機関への早期連絡

フォレンジック調査、インシデントレスポンス(CSIRT)と連携し、被害を技術的に分析します。 - 重要関係者への状況共有

経営層/法務/広報/顧客/取引先/監督官庁など、情報開示を適切に実施します。 - バックアップからの復旧検討

データの安全性を確認した上で、段階的に業務を再開します。 - 法的観点に基づく対応

情報漏えいが発生した場合は報告義務が生じる可能性があります。

“自社だけで判断しない”ことが極めて重要です。

サイバーインシデント緊急対応

セキュリティインシデントの再発防止や体制強化を確実に行うには、専門家の支援を受けることも有効です。BBSecでは緊急対応支援サービスをご提供しています。突然の大規模攻撃や情報漏洩の懸念等、緊急事態もしくはその可能性が発生した場合は、BBSecにご相談ください。セキュリティのスペシャリストが、御社システムの状況把握、防御、そして事後対策をトータルにサポートさせていただきます。

身代金を支払えば解決するのか?

結論から言えば、身代金支払いは推奨されません。その主な理由は以下の通りです。

- 復号ツールを受け取れる保証がない

- データ公開を止める保証がない

- 再び標的にされる可能性が高まる

- 資金が犯罪組織の活動に利用される

- 法令や国際規制に抵触するリスク

国際的にも支払いは原則「NG」とされており、法務と専門家の判断を必須とすべき領域です。

企業が導入すべきランサムウェア対策

感染防止と被害最小化は両輪で取り組む必要があります。

予防策(侵入させない)

- EDR/XDRの導入

- 脆弱性管理・パッチ適用

- ゼロトラスト型アクセス制御

- メール訓練と従業員教育

ランサムウェアの対策として、EDR(Endpoint Detection and Response)やSIEM(Security Information and Event Management)製品を活用して、早期検知とブロックを行う方法がよく知られていますが、最大の感染経路のひとつである「メール」を対象にした訓練を行うことも有効でしょう。

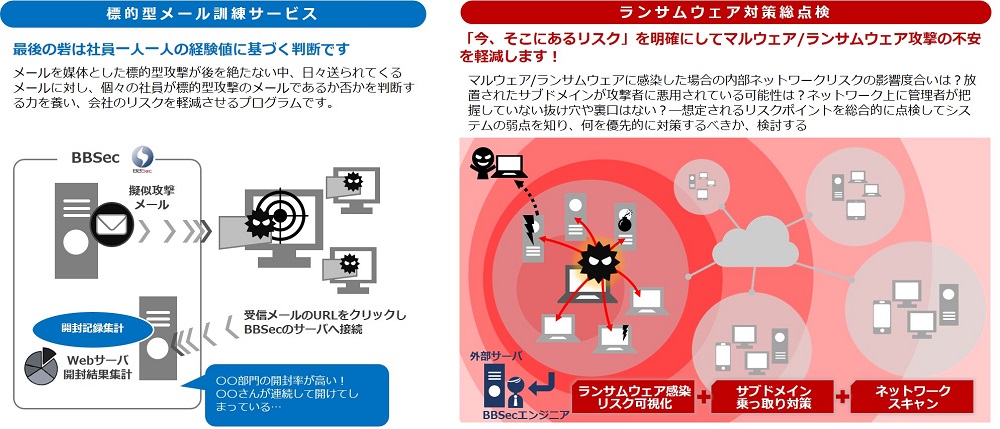

ランサムウェア対策のメール訓練としては、「定型のメールを一斉送信し、部署毎に開封率のレポートを出す」ことに加え、事前に会社の組織図や業務手順等のヒアリングを行ったうえで、よりクリックされやすいカスタマイズした攻撃メールを作成し、添付ファイルや危険なURLをクリックすることで最終的にどんな知財や資産に対してどんな被害が発生するか、具体的なリスク予測までを実施することをおすすめします。

標的型メール訓練

https://www.bbsec.co.jp/service/training_information/mail-practice.html

※外部サイトへリンクします。

被害軽減策(侵入されても止める)

- 隔離可能なネットワーク構成

- 攻撃検知・自動遮断システム

- 権限最小化・多要素認証

復旧策(迅速に回復する)

- オフライン・多重バックアップ

- 復旧手順の事前検証

- インシデント対応訓練

経営者が担うべき役割

ランサムウェアはIT部門だけでは対応できません。経営者視点で求められるのは以下です。

- セキュリティ投資判断と優先順位付け

- リスクを踏まえた継続的な管理体制の構築

- 社内文化としてのセキュリティ意識向上

- インシデント発生時の意思決定と情報開示方針の確立

セキュリティは経営課題であり、企業価値を守るための投資です。

まとめ:感染したら“すぐ動ける企業”へ

企業がランサムウェアに感染したら、時間との戦いが始まります。初動が遅れるほど被害は拡大し、業務停止や情報漏えい、社会的信用喪失といった影響は深刻さを増します。だからこそ、「事前の備え(体制・技術・教育)」「迅速な判断(経営レベル)」「確実な復旧(検証された手順)」が不可欠です。

攻撃はいつ起きてもおかしくありません。“感染したらどうするか”ではなく、“必ず起きる前提で備える”―それが企業のセキュリティ対策の出発点です。

Security NEWS TOPに戻る

バックナンバー TOPに戻る