委託先や外注先が原因で情報漏えいが起きた場合、「自社は何をすべきか」「どこまで責任を負うのか」といった判断に迷う企業は多くあります。本記事では、サプライチェーン攻撃が疑われる際の初動対応の考え方や、公表判断、委託先との連携のポイントを整理します。あわせて、企業担当者が抱きやすい疑問をFAQ形式でまとめ、実務で迷わないための視点を提供します。

委託先や外注先を起点としたサプライチェーン攻撃の全体像や、なぜこのような事故が起きるのかについては、以下の記事で整理しています。

「サプライチェーン攻撃とは ―委託先・外注先リスクから情報漏えいを防ぐ全体像―」

「原因は委託先です」で終わらない現実

情報漏えいが発覚したとき調査の結果として、「原因は委託先・外注先でした」と判明するケースは、近年珍しくありません。しかし実務の現場では、その事実が分かった瞬間に新たな問題が生じます。それは、「では自社は何をすべきなのか」「どこまで責任を負うのか」という判断です。委託先が原因であっても、情報の管理主体が自社である以上、初動対応を誤れば被害は拡大し、企業の信用は大きく損なわれます。サプライチェーン攻撃が増えている今、外部起因の情報漏えいを前提とした初動対応を理解しておくことは、企業にとって不可欠になっています。

初動対応で最も重要なのは「切り分けを急がない」こと

情報漏えいの疑いが出た直後、多くの現場で起きがちなのが、原因の切り分けを急ぎすぎることです。「本当に漏えいしているのか」「どこから漏れたのか」「委託先の責任なのか」といった点を早く確定させたくなるのは自然な反応です。しかしこの段階で重要なのは、責任の所在を断定することではありません。まず優先すべきなのは、被害が現在も拡大している可能性があるかどうかを見極め、必要に応じて影響範囲を止める判断をすることです。委託先が関係している場合でも、自社システムとの接点や連携は一時的に見直す必要があります。この判断が遅れると、被害が広がり続けるリスクがあります。

サプライチェーン攻撃は経営リスクでもあります。経営視点で整理した記事はこちら。

「サプライチェーン攻撃と経営責任 ―委託先が原因でも問われる企業の判断とは ―」

またそもそも、なぜ取引先や委託先を経由した攻撃は発見が遅れやすいのか、その背景を理解しておくことも重要です。

「なぜ取引先経由で情報漏えいが起きるのか ―国内で相次ぐサプライチェーン攻撃の実態―」

委託先との連携は「確認」ではなく「事実の共有」から始める

初動対応において、委託先への連絡は避けて通れません。ただしここで重要なのは、相手を問い詰めることではなく、事実を正確に共有することです。どの情報に異常が見られたのか、いつ頃から兆候があったのか、現時点で分かっていることと分かっていないことを整理し、共通認識を作ることが先決です。感情的なやり取りや責任追及は、この段階では状況を悪化させるだけになりがちです。委託先が保有しているログや調査状況を早期に把握できるかどうかは、その後の対応スピードを大きく左右します。

社内では「技術対応」と「説明責任」を同時に考える

外部起因の情報漏えいが疑われる場合、社内では複数の視点で同時に動く必要があります。システム部門やセキュリティ担当は技術的な影響範囲の確認を進める一方で、法務や広報、経営層は対外的な説明の準備を始めなければなりません。このとき、「原因が委託先だから自社は関係ない」という認識で対応が遅れると、結果的に説明責任を果たせなくなります。実際には、顧客や取引先から見れば、委託先かどうかは本質的な問題ではなく、「自分の情報がどうなったのか」が最も重要だからです。

公表判断は“事実が揃うまで待つ”ほど危険になる

情報漏えいの公表タイミングは非常に難しい判断です。しかし、すべての事実が揃うまで何も発信しない、という判断はリスクを高めることがあります。特に外部起因の場合、委託先側の調査に時間がかかり、自社で状況を完全に把握できない期間が発生しがちです。その間に情報が外部に漏れたり、第三者から指摘されたりすると、「隠していた」という印象を与えてしまいます。現時点で分かっている事実と、調査中であることを切り分けて伝える姿勢が、結果的に企業の信頼を守ることにつながります。

契約内容は「事後」ではなく「初動」で効いてくる

委託先が原因の情報漏えいでは、契約内容が初動対応に大きく影響します。インシデント発生時の報告義務や対応範囲が明確であれば、調査や情報共有をスムーズに進めることができます。一方で、契約にそうした取り決めがなく、対応が委託先任せになってしまうと、自社として判断すべき情報が集まらず、対応が後手に回ります。このとき初めて「契約を見直しておけばよかった」と気づく企業も少なくありません。

初動対応をスムーズに行うためには、平時から委託先・外注先のセキュリティをどこまで確認しておくべきかを整理しておく必要があります。

「委託先・外注先のセキュリティはどこまで確認すべきか ―サプライチェーン攻撃を防ぐ実務判断―」

まとめ:初動対応で問われるのは“原因”より“姿勢”

委託先が原因で情報漏えいが起きた場合、企業が最初に問われるのは、誰が悪いかではありません。どれだけ早く状況を把握し、被害拡大を防ぎ、関係者に誠実に向き合ったかという姿勢です。外部起因のインシデントは、今後さらに増えていくと考えられます。だからこそ、「委託先が原因だったらどうするか」を平時から想定しておくことが、最大の初動対策になります。

サプライチェーン攻撃は、予防・管理・初動対応のいずれか一つだけでは防ぎきれません。全体像を理解し、実態を知り、現実的な確認と備えを重ねていくことが重要です。

「サプライチェーン攻撃とは ―委託先・外注先リスクから情報漏えいを防ぐ全体像―」

FAQ

▼サプライチェーン攻撃とは何ですか?BBSecでは

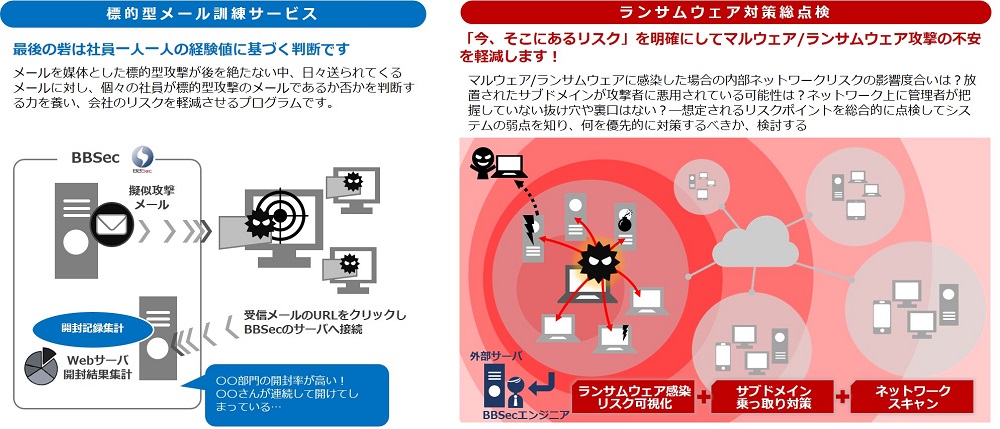

委託先が関係する情報漏えいでは、自社だけで完結する対応はほとんどありません。複数の関係者が絡むからこそ、事前の整理や体制づくりが結果を大きく左右します。ブロードバンドセキュリティ(BBSec)では、サプライチェーン全体を前提としたインシデント対応体制の整理や、外部起因の事故を想定した初動対応の支援を行っています。「起きてから考える」のではなく、「起きる前提で備える」ことが、これからの企業に求められる姿勢です。もし、委託先を含めた情報管理やインシデント対応に不安を感じている場合は、一度立ち止まって体制を見直すことが、将来のリスクを減らす確かな一歩になるでしょう。

【参考情報】

- 独立行政法人情報処理推進機構(IPA)「中小企業の情報セキュリティ対策ガイドライン」(https://www.ipa.go.jp/security/guide/sme/about.html)

- CISA,Cybersecurity Incident & Vulnerability Response Playbooks(https://www.cisa.gov/sites/default/files/2024-08/Federal_Government_Cybersecurity_Incident_and_Vulnerability_Response_Playbooks_508C.pdf)

- ENISA,GOOD PRACTICES FOR SUPPLY CHAIN CYBERSECURITY(https://www.enisa.europa.eu/sites/default/files/publications/Good%20Practices%20for%20Supply%20Chain%20Cybersecurity.pdf)

- Verizon,2025 Data Breach Investigations Report(https://www.verizon.com/business/resources/reports/dbir/)

Security NEWS TOPに戻る

バックナンバー TOPに戻る