Security NEWS TOPに戻る

バックナンバー TOPに戻る

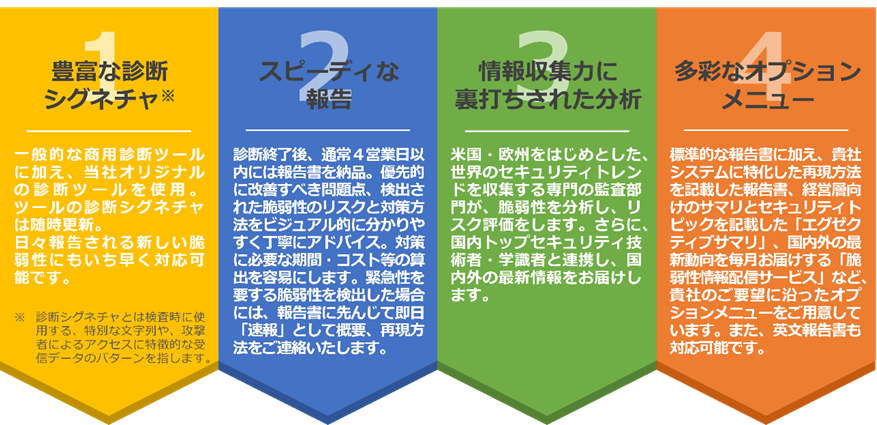

脆弱性診断とは、システムやアプリケーション、ネットワークなどに潜むセキュリティ上の弱点(脆弱性)を特定する検査手法です。本記事は「脆弱性診断の基礎と実践」をテーマに全3回のシリーズのうちの第1回として、脆弱性診断の手法の一つである「手動診断」のメリットや適用すべきケースを解説します。

第2回「ツール診断のメリットとは?」はこちら

脆弱性診断とは?

脆弱性診断とは、システムやアプリケーション、ネットワークなどに潜むセキュリティ上の弱点(脆弱性)を特定する検査手法です。サイバー攻撃のリスクを最小限に抑えるために、企業が実施するべきセキュリティ対策の一つとされています。

セキュリティ対策としての脆弱性診断の重要性

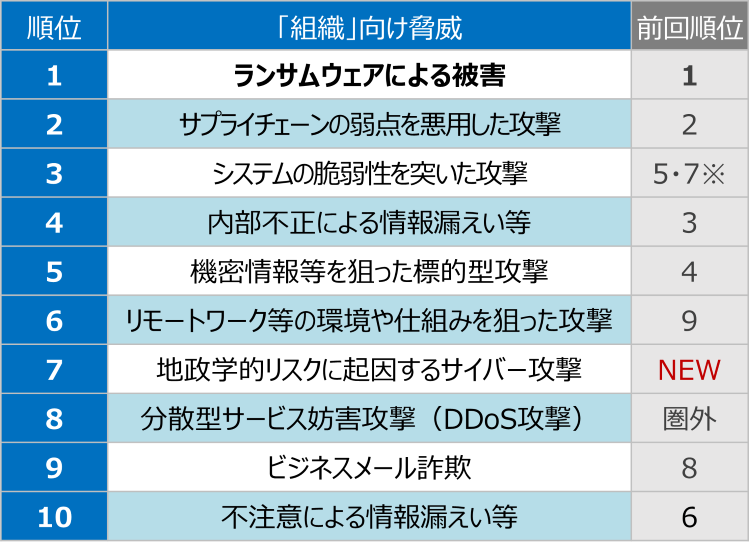

近年、サイバー攻撃は巧妙化・多様化しており、企業のシステムやWebサービスが標的になるケースが増えています。攻撃者は、脆弱性を悪用して不正アクセスを試みたり、情報を窃取したりするため、事前に脆弱性を発見し、適切な対策を行うことが重要です。特に、以下の理由から脆弱性診断の実施が推奨されています。

- データ漏えいの防止:個人情報や機密データの流出を防ぐ

- サービスの継続性を確保:システム停止や改ざんを未然に防ぐ

- 法令・ガイドラインの遵守:情報セキュリティに関する規制対応(ISMS、NIST、PCI DSS など)

- 企業の信頼性向上:セキュリティ対策の強化によるブランド価値の維持

脆弱性診断の一般的な手法

脆弱性診断には、主に以下の2つの手法があります。

1.ツール診断(自動診断)

- 脆弱性診断ツールを使用し、自動でシステムのセキュリティをチェック

- 短時間で広範囲を診断でき、コストを抑えやすい

- ただし、誤検出や一部検査できない項目もある

2.手動診断(セキュリティエンジニアによる診断)

- 専門家がシステムの動作やコードを解析し、精密な診断を行う

- 網羅的な範囲での診断ができる

- 高精度な診断が可能だが、コストと時間がかかる

このように、脆弱性診断は企業のセキュリティ対策の基盤となる重要な取り組みであり、ツール診断と手動診断を適切に組み合わせることで、より効果的な対策が実現できます。

手動診断とは?

手動診断とはセキュリティエンジニアがツールを活用し、システムやアプリケーションの脆弱性を調査・分析する診断手法です。一般的な診断ツールでは検出しにくい複雑な脆弱性や攻撃手法にも対応できるため、より高精度な診断が可能になります。

手動診断の一般的な実施プロセス

手動診断の一般的な実施プロセスは以下のとおりです。

1.事前調査・ヒアリング

- 対象システムの構成や使用技術、セキュリティ要件を確認

- 想定される脅威シナリオの洗い出し

2.情報収集

- システムの公開情報や利用可能なエントリポイントの特定

- OSやミドルウェア、アプリケーションのバージョン情報を分析

3.手動テスト・脆弱性の特定

- システム固有の処理に基づく攻撃シナリオの検証

- ツールでは検出が難しい脆弱性(例:権限昇格、認証回避、APIの悪用)の発見

4.診断結果の分析とレポート作成

- 発見された脆弱性のリスク評価(重大度の分類)

- 具体的な対策案を含めたレポート作成

5.フィードバックと改善提案

- お客様に診断結果を共有し、改善策を提案。必要に応じて再診断を実施

手動診断のメリット

手動診断を実施するメリットは、特に以下の3つの点があります。

1.高精度な診断が可能(ツール診断では見落としがちな脆弱性も発見できる)

自動ツールでは検出が難しい複雑な脆弱性やシステム固有のセキュリティリスクを特定できるのが、手動診断の大きな強みです。ツール診断はパターンマッチングやシグネチャベースでの診断が主ですが、手動診断では環境に応じた柔軟なテストが可能です。例えば、認証バイパスや権限昇格などの一部の脆弱性は、手動診断でないと見つけにくいケースが多くあります。

2.システム固有の処理を考慮した診断が可能(攻撃者視点でのリスク分析)

攻撃者がどのような手法でシステムを侵害できるかを想定し、システム固有の脆弱性を考慮した診断が可能です。例えば、Eコマースサイトでは、カート機能を悪用した決済の不正操作、ログイン処理の回避、注文金額の改ざんなどのシステム固有の処理に存在する脆弱性が狙われます。このような攻撃パターンは、ツールでは自動検出が困難です。企業のシステムに対する実際の攻撃手法を再現し、攻撃者視点でリスクを洗い出すことで、より実践的な対策が可能になります。

3.診断結果の詳細なレポートと具体的な改善策の提示

手動診断では、単に脆弱性の有無を報告するだけでなく、診断結果の詳細な分析と、具体的な改善策の提案が可能です。

- 脆弱性のリスク評価

発見された脆弱性に対して、攻撃が実際に実行された場合の影響度を評価し、対応の優先度を明確にします。これにより、企業がどの対策を優先すべきか判断しやすくなります。 - システムに適した改善策の提案

対象システムの構造や運用に最適な対応策を提示できます。 - 組織のセキュリティレベル向上に貢献

診断後のレポートを活用することで、企業の開発・運用チームがセキュリティ意識を高め、今後のリスク管理をすることに役立ちます。

セキュリティエンジニアによる分析の重要性

手動診断が有効な理由は、セキュリティエンジニアの専門知識と攻撃者視点の分析が加わることで、より実践的な脆弱性の発見が可能になるためです。コストや時間がかかるものの、企業の重要なシステムや高度なセキュリティ対策が求められる環境では、不可欠な診断手法といえます。

手動診断が適しているケース

手動診断は特に以下のケースで実施が推奨されます。

1.Webアプリケーションやシステムの重要な部分を診断したい場合

企業の基幹システムやWebアプリケーションは、ビジネスに直結する重要な資産であり、セキュリティの脆弱性が重大な被害につながる可能性があります。手動診断を行うことで、攻撃者の視点から脆弱性を洗い出し、リスクを最小限に抑えることができます。ミッションクリティカルなシステム(決済システム、顧客管理システム(CRM)、医療情報システム)など、情報漏えいや不正アクセスの影響が大きいシステムにも最適です。

2.ツール診断では対応できない複雑な脆弱性を特定したい場合

ツール診断は一般的な脆弱性をスキャンするのに適していますが、攻撃者が巧妙に悪用するような複雑な脆弱性の検出には限界があります。手動診断では、ツールでは見つけられない高度な攻撃パターンを想定して診断を行うことができます。

- ツール診断では発見しにくい脆弱性の例

・システム固有の処理の不備(例:注文金額の改ざん、認証バイパス、不正送金)

・認証・認可の欠陥(例:権限昇格、APIの不正利用、セッション管理の不備)

・ゼロデイ攻撃のリスク評価(ツールでは未知の脆弱性を検出できない) - 手動診断が有効なケース

・ツール診断の結果に基づき、より詳細な調査が必要な場合

・重大な脆弱性が懸念されるシステムで、ツールの誤検出や見落としが心配な場合

3.企業独自のシステムに合わせたセキュリティ診断が必要な場合

標準化された診断ツールは、広く一般的な脆弱性を検出するのに適していますが、企業が開発した独自システムの仕様に依存する一部の脆弱性の検出はできません。手動診断では、個々の企業システムに合わせた診断も可能です。

- 特定の業界や業務フローに依存するシステム

・金融機関のオンラインバンキングシステム

・ECサイトのカート・決済フロー

・医療機関の電子カルテシステム - 企業のポリシーに基づいたカスタム診断

・企業独自のセキュリティ要件に基づいた診断が可能

・企業の内部プロセスを考慮したセキュリティ評価ができる

手動診断を実施する際の注意点

手動診断を実施する際にはいくつかの注意点があります。特に、コストや診断期間の確保について事前に理解しておくことが重要です。

1.コストが高くなる傾向がある

手動診断は専門のセキュリティエンジニアが個別に対応するため、ツール診断と比較してコストが高くなりやすいという特徴があります。なぜコストが高くなるのでしょうか。

- エンジニアの専門知識と経験が必要

・セキュリティの専門家がシステムの構造や処理を分析し、最適な攻撃シナリオを考慮するため、人件費がかかる。 - 診断範囲に応じた工数が発生

・大規模なシステムや複数のアプリケーションを対象にする場合、診断工数が増え、それに伴いコストも上昇。 - カスタム診断が必要な場合は追加費用が発生

・企業独自のシステムや特殊な環境(IoT、クラウド環境、APIなど)の診断には、標準的な診断手法ではカバーできないケースがあり、追加費用が必要になることも。

2.診断に時間がかかる(スケジュールの確保が必要)

手動診断は、対象システムの規模や複雑さに応じて診断期間が長くなる傾向があります。企業の規模によっては数週間~数か月程度かかる場合もあるため、診断を実施する際は、事前に十分なスケジュールを確保することが重要です。

まとめ

手動診断はセキュリティエンジニアがツールを活用し、システムやアプリケーションの脆弱性を調査・分析する診断手法です。診断結果はレポートとして具体的な改善策を提示し提供されるため、企業のセキュリティレベル向上に貢献します。ただし、コストが高く、診断には時間がかかるため、ツール診断と組み合わせることで、効率的かつ精度の高いセキュリティ対策が可能になります。企業のシステムやWebアプリの重要な部分を守るためには、ツール診断と手動診断を上手く組み合わせて実施することが有効です。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

―第2回「ツール診断のメリットとは?」はこちら―

―第3回「手動診断とツール診断、どちらを選ぶべきか?最適な診断方法の選び方」はこちら―