Security NEWS TOPに戻る

バックナンバー TOPに戻る

マルウェアは、コンピューターやモバイルデバイスを標的にする悪意のあるソフトウェアの総称です。以前よく聞かれていたのは「ウイルス」ですが、いまや攻撃の手口は「ウイルス」という言葉で表せる範囲を超え、多様化・巧妙化しています。

もしもマルウェアに感染したら、どのような対処をとればよいのでしょうか。また、感染する前にできる予防策として何か有効でしょうか。

本記事を活用し、適切な対策を講じ、マルウェア攻撃のリスクを最小限に抑えましょう。

マルウェアとは

「マルウェア」とは「malicious(悪意のある)software(ソフトウェア)」の略称です。マルウェアは、コンピュータ、サーバ、クライアント、コンピュータネットワーク等に損害を与えるため、あるいはユーザの意図や利益に反する活動を行うために設計されたソフトウェアです。さまざまなタイプのマルウェアが存在します。

ウイルスとマルウェアの違い

「ウイルス」はマルウェアの一種です。インターネット黎明期、「ウイルス」と呼ばれるプログラムの多くは、コンピュータサイエンスを学ぶ学生などによって、実験やイタズラ目的で開発されていました。

諸説ありますが、実験やイタズラの範疇を超える、明確な悪意を持った犯罪者や組織によってウイルスが作られはじめた2005年頃から「マルウェア」という言葉が使われるようになりました。

こんにちマルウェアは、サイバー犯罪者や犯罪組織、各国の政府などによって開発され、個人情報や金融情報、知的財産、機密情報を盗んだり、プライバシーを侵害する意図で利用されています。

マルウェアの代表的な種類

代表的なマルウェアとしては、以下のようなものがあります。

| ウイルス | 多くの場合、一見無害に見えるファイルの中に隠されています。ユーザによりファイルをクリックされ実行されることで自己増殖を行い、データの破壊などの有害な動作を行います。 |

| ワーム | ワームはウイルスとは異なり、ファイルの中に隠れていることはありません。自己増殖もワームだけで行うことができます。ウイルスやワームは感染したコンピュータだけに影響を及ぼすものではなく、コンピュータネットワークを経由して他のコンピュータに拡散します。 |

| トロイの木馬 | 無害なあるいは有益なプログラムに偽装してユーザを油断させ、インストールを行わせるマルウェアです。ウイルスやワームと異なり自己増殖することはありません。古代ギリシャ時代、トロイの街を攻撃するため、贈り物に見せかけた大きな木馬に兵士を潜ませて侵入を行った方法が名前の由来です。主にバックドア*1と呼ばれる不正な裏口を作ったり、オンラインバンキングなどのパスワードを盗んだり*2、別のプログラムをダウンロードするなどの動きをします。 |

| スパイウェア | 個人や組織の情報を同意なしに収集したり、その情報を攻撃者に向けて送信することを目的としたマルウェアです。 |

| アドウェア | 多くはユーザが知らないうちにインストールされ、インターネット閲覧の際にユーザが望まない広告を表示します。すべてが違法とは言えない場合もあります。 |

| ランサムウェア | ユーザのファイルやデータを勝手に暗号化し、身代金(ランサム)を支払うまで復号しないと脅すマルウェアです。身代金を払ってもデータが元に戻るとは限りません。 |

| キーロガー | コンピュータのキーボード入力を記録するソフトウェアで、本人の同意や法的根拠なく使用された場合にマルウェアとみなされます。パスワードや機密情報を盗むために使用されます。 |

| バックドア*1 | 英語で「裏口」の意味で、一度侵入したシステムなどに次回以降も不正にアクセスする際、それを容易にするために設けられる通信接続手段を指します。 |

| ボット | マルウェアによって乗っ取られ、遠隔からの指示によって自由に操られるようになったコンピュータを、「ボット」または「ゾンビPC」と呼びます。複数のボットをボットネットとして制御し、DDoS攻撃等のサイバー犯罪に悪用します。 |

| バンキングマルウェア*2 | オンラインバンキングのIDやパスワード、クレジットカード情報などを盗むマルウェアです。不正送金などの被害が報告されています。 |

| ファイルレスマルウェア | 通常のマルウェアはコンピュータのハードディスク内に存在しますが、コンピュータのRAM内でしか動作しないように設計されているマルウェアです。 |

マルウェア感染の経路:3大感染経路は「電子メール」「Web閲覧」「記憶媒体」

マルウェアの感染経路としては、大きく「電子メール」「Web閲覧」「記憶媒体」の3つが挙げられます。

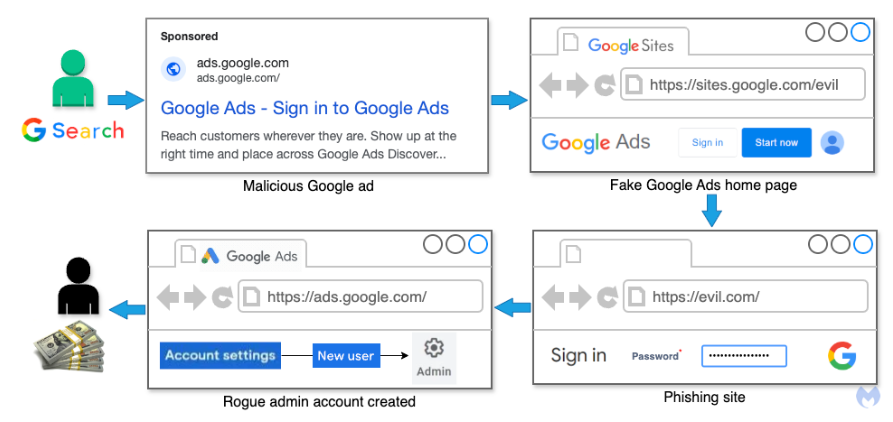

| 「電子メール」経由の感染 | 標的型攻撃メールなどで、メールの添付ファイルを開いたり、文中に記載されたURLをクリックすることでマルウェアに感染します。 |

| 「Web閲覧」経由の感染 | 単にWebサイトをブラウザで見るだけで感染する「水飲み場型攻撃」などが知られています。 |

| USBメモリなどの 「記憶媒体」経由の感染 |

USBメモリやCD-ROM、DVD、外付けHDDなど、各種記憶媒体などもマルウェアの感染経路として悪用されます |

その他にも、ファイル共有ソフトで手に入る音楽や動画ファイルを装ったマルウェアや、ソフトウェアのニセのアップデートを装うものなど、さまざまな感染経路が存在します。

マルウェアに感染したらどうなる?:マルウェア被害と症状

実験やイタズラ目的で開発されたマルウェアの多くは、ユーザに派手なメッセージを見せたり、アドレス帳にあるメールアドレス宛に手当たり次第に勝手にメールを送ったり、あるいはPCの挙動を重くするなど、感染したことが明白である症状を呈したり挙動をするものが少なくありませんでした。

現在も、オンラインバンキングで不正送金を行うマルウェアや、重要データを暗号化して身代金要求を行うランサムウェアなどは、目に見える被害や症状を示すマルウェアといえるでしょう。

しかし、前述したようなサイバー攻撃の目的の変化によって、ユーザにまったく感染を気づかせないマルウェアも増えています。

一連の攻撃活動を行った後で、自らを消去して完全に痕跡を消す自己消滅型のマルウェアも存在しており、すべてのマルウェアに自分で気づくことはおよそ不可能といえます。

マルウェアに感染したらどう対処すべきか

もしマルウェア感染したことが明らかであるならば、Wi-Fi機能のOFFやLANケーブルを抜くなどのネットワーク切断はすぐに行った方がいいでしょう。ネットワークを経由して感染を広げるインターネットワームなどの拡大を抑えることができます。

一方でPCやサーバの電源を落とすことは避けてください。感染経緯の究明などに利用できる証拠が失われることがあり、事故調査や、その後の適切な対策実施に悪影響を及ぼします。

多くの会社で、マルウェアに感染した場合の対応手順が決められています。まずはネットワークを切断し、速やかに情報システム部門やネットワーク管理者に連絡して指示に従ってください。

マルウェアの検知・駆除ツール「ウイルス対策ソフト」

こうしたマルウェアを検知・駆除する方法として使われるのが「ウイルス対策ソフト」(「アンチウイルスソフト」)です。ウイルスの対抗手段であることから、古くは「ワクチン」とも呼ばれました。

ウイルス対策ソフトは「パターンマッチング」と呼ばれる方法でマルウェアを検知します。ウイルス対策ソフトがあらかじめ持っている「パターンファイル」「定義ファイル」と呼ばれるマルウェアの特徴に関するデータと参照することで、マルウェアを検知します。

しかしパターンマッチングでは、まだ出回っていない新しいマルウェアを検知できません。そのため、プログラムの挙動を分析してマルウェアを検知する「ヒューリスティック分析」「振る舞い検知」などの技術が開発されました。

一方で近年、膨大な数の新しいマルウェアが作られたり、ブラックマーケットにおいて主要なアンチウイルスソフトでは検知できないマルウェアが販売されるなど、ウイルス対策ソフトだけでは充分な対策とは言えなくなっています。

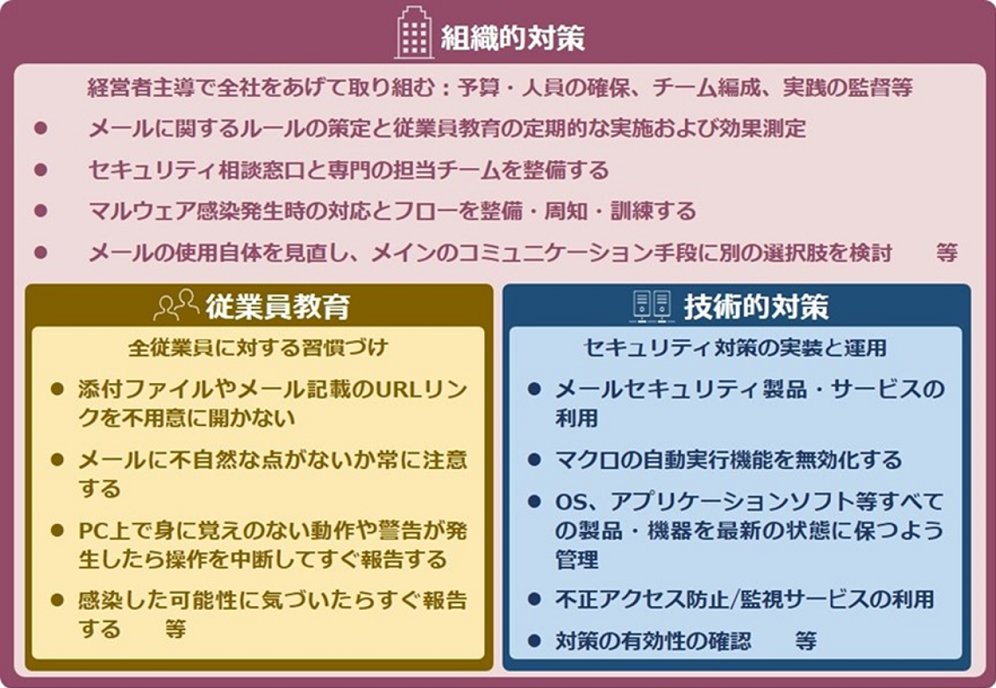

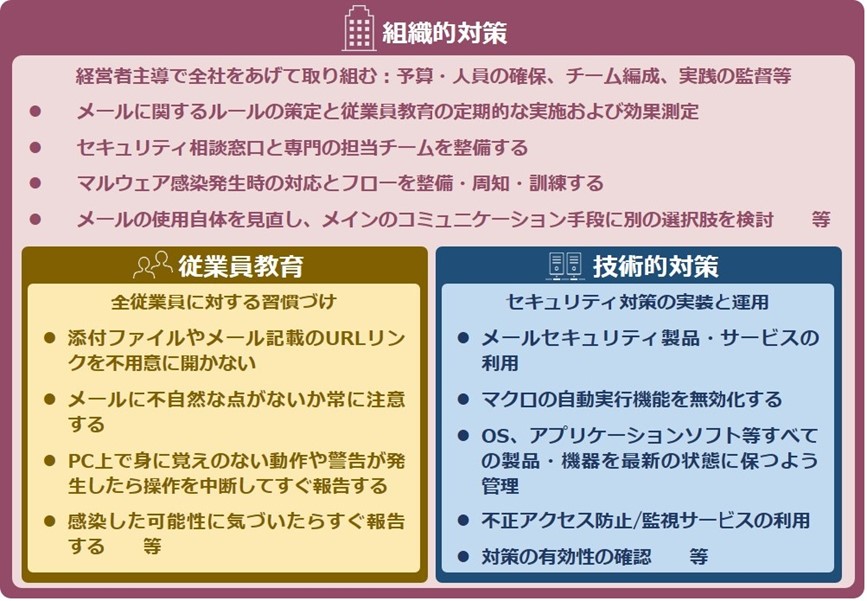

マルウェアに感染する前にできる「予防対策」

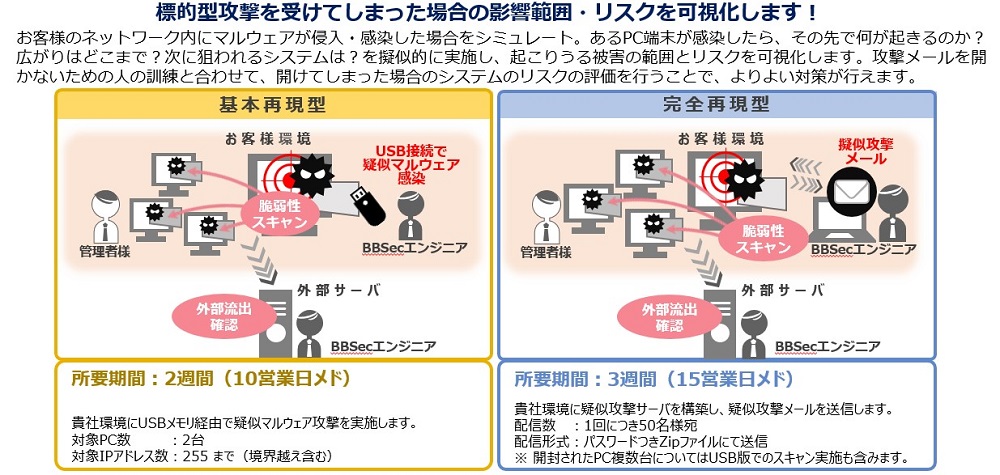

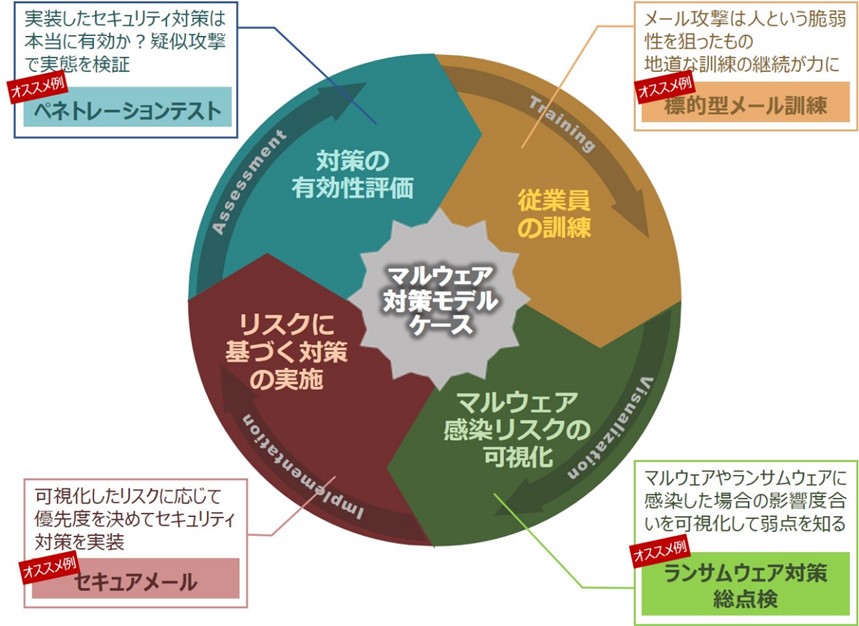

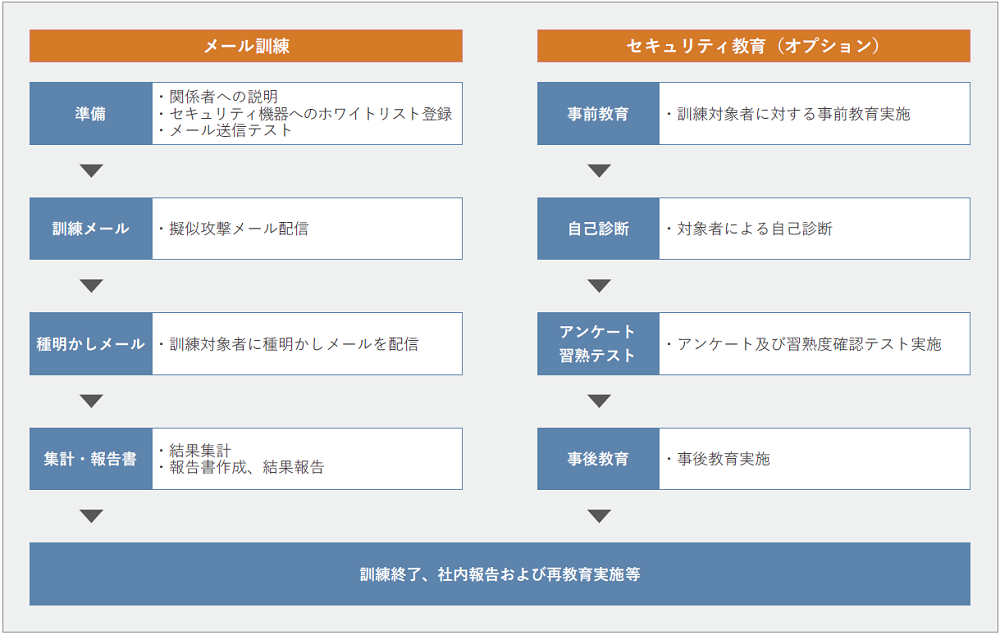

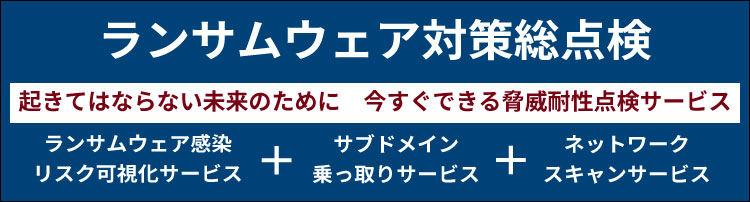

各ユーザのクライアントPCのマルウェア対策としては、ウイルス対策ソフトの利用がもっとも一般的な方法です。また、最近ではEDR(Endpoint Detection and Response)製品などを利用するケースも増えています。これに加えて、3大経路の1つである電子メールからの感染を防ぐ対策として、標的型攻撃メール訓練によるユーザ教育が有効でしょう。また、ランサムウェア攻撃を受けた場合の復旧に備えたデータのバックアップなども重要になります。

一方で、管理者の観点からはマルウェア感染の脅威が及ぶのはPCだけではありません。自社が提供するWebサイトにマルウェアや不正なコードを埋め込まれる「Web改ざん」にも同様の注意が必要となります。こうした攻撃を許してしまう要因はクロスサイトスクリプティング(XSS)などの脆弱性です。そのような脆弱性が存在しないかどうかは、Webアプリケーション診断などによって感染の前に明らかにすることができます。Webサイトの改ざんを検知するサービスも存在します。

また、これは感染予防対策ではありませんが、感染したことにいちはやく気づくために、SOC(Security Operation Center)サービスなどを利用して外部との不正な通信を検知したり、ログを収集して分析することも有効です。

マルウェアによる攻撃手法は常に進化しています。最新の情報を常にチェックし、適切な対策を講じることで、マルウェアのリスクを最小限に抑えることができます。

まとめ

・マルウェアとは「malicious(悪意のある)software(ソフトウェア)」の略称で、ウイルスもマルウェアの一種です。

・ウイルス対策ソフトだけでは検知できないマルウェアも存在します。

・マルウェアの主な感染経路はメール・Web・USBメモリなどの記憶媒体です。

・もし感染に気づいたらネットワークを切断します。ただし電源を切ってはいけません。

・予防対策として標的型攻撃メール訓練やセキュリティ診断なども有効です。

関連情報

Security NEWS TOPに戻る

バックナンバー TOPに戻る