アーカイブ動画

過去ご好評いただいたウェビナーの抜粋動画を無料で公開しています。

ピックアップ

2025年

2024年

2023年

2022年

| 2022.6.22(水)開催 テレワーク運用時代のセキュリティ情報の集め方-セキュリティに求められる情報収集とは- 再生時間:04:51 |

| 2022.4.21(水)開催 企業の対策すべき脆弱性入門 再生時間:05:13 |

「SQAT®」は、株式会社ブロードバンドセキュリティがご提供する脆弱性診断サービスです。SQAT®.jpは、BBSec セキュリティサービス本部の管理・運営によるサイトです。

過去ご好評いただいたウェビナーの抜粋動画を無料で公開しています。

| 2022.6.22(水)開催 テレワーク運用時代のセキュリティ情報の集め方-セキュリティに求められる情報収集とは- 再生時間:04:51 |

| 2022.4.21(水)開催 企業の対策すべき脆弱性入門 再生時間:05:13 |

Security NEWS TOPに戻る

バックナンバー TOPに戻る

近年、企業を狙ったサイバー攻撃は巧妙化・高度化し、なかでも「ランサムウェア」被害は深刻さを増しています。業務停止や顧客情報の漏えい、取引先・株主からの信頼低下など、企業経営を直撃するリスクが現実のものとなっています。もし企業がランサムウェアに感染したら、対応の遅れは損害の拡大を招きます。経営層こそ、リスクを正しく理解し、事前の備えと発生時の迅速な意思決定を行う必要があります。本記事では、企業向けにランサムウェアの最新動向と、感染した際に最優先で行うべき初動対応、そして再発防止策について解説します。

ランサムウェアは企業の重要データを暗号化し、復元と引き換えに身代金(Ransom)を支払うよう要求するマルウェアの一種です。

かつては個人を標的とするケースが中心でしたが、近年では高額な金銭を得られる企業が主な攻撃対象となっています。製造、医療、インフラ、小売、自治体など業界を問わず被害が発生しており、サプライチェーン全体に影響を与えるケースも増加しています。

身代金はビットコインなどの仮想通貨で要求されることがほとんどです。ただし、支払ってもデータ等が必ず元に戻るとは限りません。また、暗号化されたファイルのパスワードを解析して、自力で元に戻すことは、ほぼ不可能です。

企業が持つデータは攻撃者にとって高い価値を持ちます。特に以下の理由が挙げられます。

攻撃者は従業員のメールや脆弱なVPNを突破口として企業ネットワークに侵入し、内部に潜伏しながらバックアップ破壊など周到な準備を行った上で暗号化を実行します。

従来はファイルを暗号化して身代金を要求するだけだったランサムウェア攻撃ですが、近年主流となっているのが「二重脅迫(二重恐喝)」型です。これは、暗号化する前にデータを盗み出し、身代金の要求に加え、企業の機密情報をインターネットに公開するぞと、二重に脅迫を行う手法です。

復旧可能なバックアップがあったとしても、情報漏えいリスクから身代金の支払いに追い込まれるケースが後を絶ちません。また、支払い後もデータ公開を止めない犯罪グループも存在します。

ランサムウェア感染により、企業は多面的な損害を受けます。

| 影響範囲 | 内容 |

|---|---|

| 業務面 | 生産ライン停止、受注業務・物流遅延、顧客対応停止 |

| 経済面 | 身代金、復旧費、情報漏えい対応費、機会損失 |

| 信頼面 | 顧客・取引先・株主・社会的信用の失墜 |

| 法的責任 | 個人情報保護法、業界規制等による報告義務 |

被害の総額は数千万円〜数十億円規模にのぼる例もめずらしくありません。

多くは企業のセキュリティ対策が不十分な“穴”(=セキュリティホール)をついて侵入されます。

「メールを開いただけ」といった小さな油断から大被害へと発展します。このように、1つのマルウェアに感染することで様々なランサムウェアに感染する可能性があり、攻撃のパターンも複数あるということを認識しておく必要があります。

感染発覚後の初動対応が、復旧の成否と被害額を大きく左右します。以下は企業が取るべき基本手順です。

“自社だけで判断しない”ことが極めて重要です。

セキュリティインシデントの再発防止や体制強化を確実に行うには、専門家の支援を受けることも有効です。BBSecでは緊急対応支援サービスをご提供しています。突然の大規模攻撃や情報漏洩の懸念等、緊急事態もしくはその可能性が発生した場合は、BBSecにご相談ください。セキュリティのスペシャリストが、御社システムの状況把握、防御、そして事後対策をトータルにサポートさせていただきます。

結論から言えば、身代金支払いは推奨されません。その主な理由は以下の通りです。

国際的にも支払いは原則「NG」とされており、法務と専門家の判断を必須とすべき領域です。

感染防止と被害最小化は両輪で取り組む必要があります。

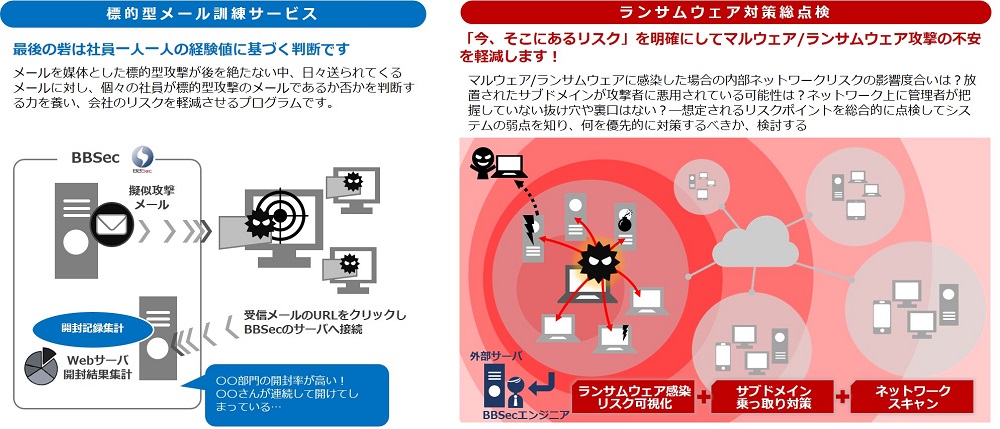

ランサムウェアの対策として、EDR(Endpoint Detection and Response)やSIEM(Security Information and Event Management)製品を活用して、早期検知とブロックを行う方法がよく知られていますが、最大の感染経路のひとつである「メール」を対象にした訓練を行うことも有効でしょう。

ランサムウェア対策のメール訓練としては、「定型のメールを一斉送信し、部署毎に開封率のレポートを出す」ことに加え、事前に会社の組織図や業務手順等のヒアリングを行ったうえで、よりクリックされやすいカスタマイズした攻撃メールを作成し、添付ファイルや危険なURLをクリックすることで最終的にどんな知財や資産に対してどんな被害が発生するか、具体的なリスク予測までを実施することをおすすめします。

https://www.bbsec.co.jp/service/training_information/mail-practice.html

※外部サイトへリンクします。

ランサムウェアはIT部門だけでは対応できません。経営者視点で求められるのは以下です。

セキュリティは経営課題であり、企業価値を守るための投資です。

企業がランサムウェアに感染したら、時間との戦いが始まります。初動が遅れるほど被害は拡大し、業務停止や情報漏えい、社会的信用喪失といった影響は深刻さを増します。だからこそ、「事前の備え(体制・技術・教育)」「迅速な判断(経営レベル)」「確実な復旧(検証された手順)」が不可欠です。

攻撃はいつ起きてもおかしくありません。“感染したらどうするか”ではなく、“必ず起きる前提で備える”―それが企業のセキュリティ対策の出発点です。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

Security NEWS TOPに戻る

バックナンバー TOPに戻る

近年、サイバー攻撃はますます高度化し、企業や個人を狙った被害が増えています。その中心的な脅威が「マルウェア」と呼ばれる悪意あるソフトウェアです。しかし、「マルウェアとウイルスの違いがわからない」という方も多いのではないでしょうか。本記事では、両者の違いをわかりやすく解説し、代表的な種類や感染経路、被害事例、そして防ぐための対策まで詳しく紹介します。

マルウェアとは、「Malicious(マリシャス=悪意のある)」と「Software(ソフトウェア)」を組み合わせた造語で、コンピュータやネットワークに害を与える悪意のあるプログラムの総称です。具体的には、ユーザの意図しない動作を引き起こし、情報の窃取や破壊、システムの乗っ取りなどを目的とするプログラムを指します。代表的なものにコンピュータウイルス(=ウイルス)、ワーム、トロイの木馬、スパイウェア、ランサムウェアなどがあります。

マルウェアは、メールの添付ファイルや不正なWebサイト、ソフトウェアの脆弱性などを通じて感染し、個人情報の漏洩や金銭的被害、業務妨害など深刻な問題を引き起こす可能性があります。そのため、日常的なセキュリティ対策が非常に重要です。

マルウェアは、悪意のあるソフトウェアの総称で、コンピュータウイルスはその一種です。ウイルスは自己複製し、他のプログラムやファイルに感染して広がる特徴を持つのに対し、マルウェアには様々な種類があり、必ずしも自己複製しません。つまり、全てのウイルスはマルウェアですが、全てのマルウェアがウイルスというわけではありません。マルウェアは、より広範な脅威を指す用語です。

| 比較項目 | マルウェア | コンピュータウイルス |

|---|---|---|

| 定義 | 悪意のあるソフトウェア全般 | マルウェアの一種 |

| 自己複製 | しないものもある | 自己複製する |

| 感染方法 | メール・Web・USBなど多様 | 他ファイルやプログラムに感染 |

| 代表例 | ワーム、トロイの木馬、ランサムウェアなど | Michelangelo、ILOVEYOUなど |

マルウェアにはいくつか種類があります。以下に代表的なマルウェアの特徴をご紹介します。

ランサムウェアは、ユーザのデータやファイルを暗号化し、アクセスを不能にするマルウェアです。サイバー攻撃者は暗号化されたデータやシファイルの暗号化解除と引き換えに、身代金の支払いを要求します。攻撃者は、データの復元やアクセスの回復のために身代金を要求します。「Ransom(ランサム=身代金)」と「Software(ソフトウェア)」を組み合わせた造語で、これが名称の由来です。多くの場合、身代金は暗号通貨で支払うことが要求され、支払ったとしてもデータが復元される保証はありません。このため、ランサムウェアは組織にとって非常に深刻な脅威となっています。

近年、二重脅迫型の攻撃も増加しており、支払いに応じなければデータを公開すると脅迫されます。被害者は重要データへのアクセスを失い、業務停止や金銭的損失に直面します。感染経路には、メール添付ファイル経由、VPN経由、リモートデスクトップ接続経由など様々なものがあります。

スパイウェアは、ユーザの個人情報を収集し、ユーザが意図しないうちに外部に送信するマルウェアです。収集するデータには、キーロガーやスクリーンキャプチャー機能を持つものもあり、パスワードやクレジットカード情報などを窃取します。スパイウェアは、一般的に無意識のうちにインストールされることが多く、主にダウンロードしたソフトウェアや悪意のあるリンクを介して広がります。正規ソフトウェアに偽装して侵入することが多いため、検出が困難です。感染してしまうと、個人のプライバシー侵害だけでなく、企業の機密情報漏洩にも繋がる危険性があります。

スケアウェアとは、虚偽のセキュリティ警告を表示し、無駄なソフトウェアを購入させる詐欺的なソフトウェアです。実際にはセキュリティ問題がないにもかかわらず、感染していると偽り、解決策として高額なソフトウェアをすすめます。ユーザの不安を煽り、冷静な判断を妨げることにより、被害を拡大させるのが特徴です。

アドウェアは、ユーザの同意なしに広告を表示するソフトウェアです。主にウェブブラウザにインストールされ、ポップアップ広告やバナー広告を表示します。ユーザのオンライン行動を追跡し、広告のターゲティングに利用することもあります。アドウェアそのものは必ずしも悪意があるわけではありませんが、システムのパフォーマンス低下やプライバシー侵害の原因となることがあります。一部のアドウェアは悪質な広告を表示し、マルウェアの配布を促すこともあります。

ファイルレスマルウェアは、ディスク上にファイルを残さずに、システムのメモリやプロセスに直接感染するマルウェアです。これにより、従来のウイルス対策ソフトウェアでは検出しにくくなります。ファイルレスマルウェアは、通常、システムの脆弱性を利用して実行され、バックドアとして機能することが多いです。

マルウェアの分類の一つである「トロイの木馬」は動作によりいつくかのタイプに分けることができます。

マルウェアに感染することで、次のような被害が発生します。

マルウェアの感染経路としては、大きくわけて以下のようなものが挙げられます。

・メール

マルウェアの感染経路として最も一般的なのがメールです。特に「フィッシングメール」と呼ばれる手法で、信頼できる企業やサービスを装ったメールが送られてきます。受信者がメール内のリンクをクリックしたり、添付ファイルを開いたりすると、マルウェアが自動的にダウンロードされ、システムに侵入します。これにより、個人情報の盗難やランサムウェアの感染が発生することがあります。メールのリンクや添付ファイルを開く前に、その送信元が信頼できるかを必ず確認することが重要です。

・Webサイト

不正なWebサイトもマルウェアの感染源となります。特に不正な広告やフィッシングサイトなどは、利用者がサイトを訪れただけでマルウェアが自動的にダウンロードされることがあります。これを「ドライブバイダウンロード攻撃」と呼びます。また、信頼できるWebサイトであっても、第三者によって改ざんされている可能性があるため、Webサイトを利用する際は、最新のウイルス対策ソフトによるスキャンの実行、ブラウザのセキュリティ設定を適切に行うことなどが重要になります。

・ファイル共有ソフト

ファイル共有ソフトを使用することも、マルウェア感染のリスクを高めます。ユーザがダウンロードしたファイルにマルウェアが含まれていることが多く、特に海賊版ソフトウェアや違法に共有されたコンテンツには注意が必要です。これらのファイルを実行すると、システムが感染し、データが破壊されたり、外部に漏洩したりする可能性があります。正規のソフトウェアやコンテンツを使用し、不明なファイルはダウンロードしないことが推奨されます。

・外部ストレージ(USBメモリ)

外部ストレージ(USBメモリ)は、便利である反面、マルウェアの感染経路としても広く利用されています。感染したUSBメモリをパソコンに挿入すると、システムにマルウェアが拡散し、企業内ネットワーク全体に影響を及ぼすこともあります。USBメモリを使用する際は、信頼できるデバイスのみを使用し、不必要に他人のUSBメモリを挿入しないように注意する必要があります。また、ウイルススキャンを行ってから使用することが推奨されます。

・クラウドストレージ

ユーザがマルウェアに感染したファイルをアップロードし、他のユーザがそれをダウンロードすることで、マルウェア感染が広がることがあります。また、クラウドサービス自体がハッキングされることで、全てのクラウドサービス利用者に影響が及ぶ可能性もあります。クラウドストレージを利用する際は、アップロードするファイルの安全性を確認し、適切なアクセス制限と二要素認証などのセキュリティ対策を講じることが重要です。

マルウェアは、コンピュータやネットワークに悪影響を与える悪意のあるプログラムの総称です。代表的なものには、コンピュータウイルス、ワーム、トロイの木馬、スパイウェア、ランサムウェアなどがあります。

主な分類として、自己複製し他のファイルに感染するウイルス、ネットワークを通じて拡散するワーム、正常なソフトウェアに偽装するトロイの木馬があります。その他の種類には、データを暗号化して身代金を要求するランサムウェア、個人情報を収集するスパイウェア、偽のセキュリティ警告を表示するスケアウェア、不要な広告を表示するアドウェア、ファイルを残さずにメモリ上で動作するファイルレスマルウェアなどがあります。

マルウェアは主にメール、不正なWebサイト、ファイル共有ソフト、外部ストレージ、クラウドストレージなどを通じて感染します。感染すると、情報漏洩、Webサイトの改ざん、システムの動作不能、デバイスの乗っ取り、金銭的損失などの被害が発生する可能性があります。マルウェアに感染すると深刻な被害を受け、企業に大きな影響を与えるため、適切なセキュリティ対策の実施が必要です。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

Security NEWS TOPに戻る

バックナンバー TOPに戻る

【関連ウェビナー開催情報】

弊社では10月22日(水)14:00より、「ランサムウェア対策セミナー2025 ~被害を防ぐための実践的アプローチ~」と題したウェビナーを開催予定です。最新のランサムウェア攻撃手口と国内外の被害事例を解説するとともに、企業が取るべき実践的な「防御の仕組み」を具体的に紹介します。ご関心がおありでしたらぜひお申込みください。

昨今、Qilin(キリン)ランサムウェアによる攻撃が世界中で大きな話題となっています。特にFortinet製のネットワーク機器を標的とした攻撃は、企業や公共機関に甚大な被害をもたらしており、セキュリティ業界では警戒感が高まっています。本記事では、Qilinの攻撃手法や被害事例、そして企業が今すぐ取り組むべき対策について、詳しく解説します。

お問い合わせ

お問い合わせはこちらからお願いします。後ほど、担当者よりご連絡いたします。

Qilinは2022年8月ごろから活動を開始したとされる脅威グループで、Fortinet製品の複数の重大な脆弱性を悪用して侵入を試みます。Bleeping Computerの最新報道によれば、2025年6月時点で310件以上の被害がダークウェブ上のリークサイトで公表されているとのことです。被害を受けた組織の中には、中国の自動車部品大手や米国の出版大手、豪州の裁判所サービス局など、グローバルに名だたる企業や機関が名を連ねています。

特に注目すべきは、英国の病理検査機関への攻撃でしょう。この事件では、ロンドンの主要なNHS病院にも影響が及び、数百件の診療や手術が中止に追い込まれました。医療現場が機能不全に陥る事態は社会全体に大きな衝撃を与え、ランサムウェア攻撃が単なるIT問題ではなく、人命や社会インフラにも直結する深刻な脅威であることを改めて浮き彫りにしました。

PRODAFT Flash Alertの報告によれば、主にCVE-2024-21762およびCVE-2024-55591というFortiOSやFortiProxyの重大な脆弱性が悪用されています。これらの脆弱性は、CVSSスコアが9.6と極めて高く、米国CISAも「既知の悪用された脆弱性カタログ(KEV)」に追加し、連邦機関に対策を義務付けています。CVE-2024-21762は2025年2月に修正パッチが提供されていますが、The Shadowserver Foundationの調査によれば、未だに約15万台のデバイスが脆弱なまま運用されているという現状があります。

攻撃手法としては、FortiGateファイアウォールの脆弱性を突いて侵入し、部分的に自動化されたランサムウェア攻撃を展開するのが特徴です。Bleeping Computerの記事によれば、Qilinはスペイン語圏の組織を中心に攻撃を仕掛けているものの、今後は地域を問わず拡大する可能性が高いとされています。

日本国内でもQilinグループが、ある医療機関や製造業企業への攻撃をダークウェブ上で主張しているとの情報があります。公式な被害報告は現時点で確認されていませんが、今後も注意が必要です。なお、当該企業名はプライバシー保護の観点から匿名とさせていただきます。

こうした状況を踏まえ、企業や組織が今すぐ取り組むべき対策について考えてみましょう。まずは、既知の脆弱性に対するパッチ適用を徹底することが最優先です。パッチ適用が遅れるほど、攻撃リスクが高まることは言うまでもありません。さらに、定期的なセキュリティ評価やネットワークの見直し、サプライチェーン全体のセキュリティ強化も欠かせません。CISAやThe Shadowserver Foundationが警告しているように、最新の脅威情報の収集と共有も重要です。

最後に、Qilinランサムウェア攻撃の教訓として、「パッチ適用の徹底」「セキュリティ評価の定期的な実施」「サプライチェーン全体のセキュリティ強化」の3つが企業にとって不可欠な対策であることを強調しておきます。AIや自動化技術の進化によって攻撃手法も高度化している今、企業は常に最新の脅威情報をキャッチアップし、自社のセキュリティ体制を見直す姿勢が求められています。

【参考情報】

Security NEWS TOPに戻る

バックナンバー TOPに戻る

最新情報はこちら

Security NEWS TOPに戻る

バックナンバー TOPに戻る

国家間の対立が深まる中、サイバー攻撃は政治・外交の手段として活用されるケースが増えています。国家支援型ハッカーグループによる標的型攻撃や、ランサムウェアを用いた攻撃が確認されており、日本もその標的となっています。本記事では、独立行政法人情報処理推進機構(IPA)の「情報セキュリティ10大脅威 2025」の第7位『地政学的リスクに起因するサイバー攻撃』について、国家間の緊張がもたらすサイバー攻撃の実態、日本への影響を解説します。

IPA「情報セキュリティ10大脅威 2025」速報版の記事はこちらです。こちらもあわせてぜひご覧ください。『【速報版】情報セキュリティ10大脅威 2025 -脅威と対策を解説-』

https://www.sqat.jp/kawaraban/34353/

【関連ウェビナー開催情報】

弊社では4月16日(水)14:00より、「知っておきたいIPA『情報セキュリティ10大脅威 2025』~セキュリティ診断による予防的コントロール~」と題したウェビナーを開催予定です。10項目の脅威とその対策例について脆弱性診断による予防的コントロールの観点から講師が解説いたします。ご関心がおありでしたらぜひお申込みください。詳細はこちら。

「地政学注 1)的リスクに起因するサイバー攻撃」は2025年に初めて選定されたものです。IPAの「情報セキュリティ10大脅威」はその年に注意すべき脅威を「10大脅威選考会」によって選定しており、通常は攻撃手法等に焦点が置かれていますが、この項は政治的・外交的理由や背景という、動機の部分に焦点が置かれたカテゴリとなります注 2)。対象となる脅威グループの中には、サブグループがランサムウェア攻撃を実行したケースも確認されており注 3)、本項とランサムウェア攻撃との関連性も指摘されています。さらに、サイバー攻撃は一方的に行われるものではなく、紛争当事国や関係国間、政治的・外交的要因で緊張関係にある国家間で実施されるため、被害側として名前が挙げられている国が、同時に加害側となっている場合も存在します。

地政学的リスクに起因するサイバー攻撃の脅威が新設された背景には、日本を標的としたサイバー攻撃が増加していることなどが挙げられます。例えば以下のような事例があります。

概要

主なキャンペーン

特徴と補足:いずれのキャンペーンでもマルウェアの使用が確認されています。特に、スピアフィッシングキャンペーンではLiving off the land戦術を用いることで、通常の検出を回避する工夫が見られます。また、MirrorFaceはEU向けの攻撃も行っているとの指摘があります*5。

Living off the land 戦術(通称 LOTL)とは

システムに元々存在するネイティブツール(Living off the Land バイナリ、LOLBins)を悪用します。これにより、通常のシステムアクティビティに紛れ込み、検出やブロックが難しくなるとともに、オンプレミス、クラウド、ハイブリッド環境(Windows、Linux、macOSなど)で効果的に運用され、カスタムツールの開発投資を回避できるという利点があります。

関連の情報セキュリティ10大脅威項目

北朝鮮は、国際連合安全保障理事会決議に基づく制裁措置を回避しながら外貨を獲得するため、さまざまな活動を展開しています。ここでは、人材の採用に関連する2つの事例に注目します。

概要:昨年、暗号資産関連事業者から約482億円相当の暗号資産が窃取された事件が発生しました。公開されている事件の流れは以下のとおりです。注 4)

補足:暗号資産全体の窃取額は2022年がピークでしたが、北朝鮮による攻撃は昨年がピークとなっており、攻撃成功率も上昇している*6ため、2025年も引き続き警戒が必要です。

関連の情報セキュリティ10大脅威項目

SQAT.jpでは以下の記事でも解説しています。こちらもあわせてぜひご参照ください。

「標的型攻撃とは?事例や見分け方、対策をわかりやすく解説」

「テレワーク環境に求められるセキュリティ強化」

以下、各国・地域における地政学的リスクに起因するサイバー攻撃の事例を紹介します。

概要:台湾政府は、中国からのサイバー攻撃が2023年の約2倍に増加したと発表*8しています。多くの攻撃は検知・ブロックされるものの、Living off-the-landなどの手法により、検出や防御が回避されるケースが報告されています。また、フィッシングキャンペーン、DDoS攻撃、ランサムウェア攻撃など、幅広い攻撃が展開されています。

関連の情報セキュリティ10大脅威項目:

概要:2024年6月、シングテル(シンガポールテレコム)に対して、中国の脅威アクターVolt Typhoonによる攻撃が報じられました(2024年11月の報道*9)。シングテルおよびその親会社、さらにはシンガポール政府からの公式コメントは得られていませんが、アメリカの通信事業者への攻撃テストとして実施された可能性が指摘されています。

関連の情報セキュリティ10大脅威項目:詳細不明のため該当なし

アメリカに対するサイバー攻撃は、政治的・外交的背景に基づく複数の事例が報告されています。特にSalt Typhoon に関連する以下の事例を紹介します。

通信事業者に対する攻撃

米財務省に対する攻撃

概要:2024年12月30日、中国の脅威アクターによる侵害行為について、上院へ財務省が通知を行いました*14。VPNを使用しないリモートアクセスツールの脆弱性を悪用した攻撃が、同年12月上旬に発覚し、イエレン長官(当時)など高官が侵害されたとの情報*15もあります。

関連の情報セキュリティ10大脅威項目:

概要:中国も他国の脅威アクターからの侵害行為が報告されています。報道は少ないものの、ベトナム政府の支援を受けるとされるAPT32(別名 OceanLotus)が、GitHub上のオープンソースセキュリティツールプロジェクトからマルウェアを中国のサイバーセキュリティ研究者にダウンロードさせ、バックドアを形成した事例*16が確認されています。

関連の情報セキュリティ10大脅威項目:

概要:北欧・バルト三国では、各国間をつなぐ通信用・電力用の海底ケーブルが、相次いで船舶によって破壊された事件*17が記憶に新しいでしょう。欧州委員会は12月25日に発生したケーブル破壊に関する共同声明で、ロシアの影響を指摘しています。

関連の情報セキュリティ10大脅威項目:物理破壊によるため該当なし

概要:大統領選挙を控えるポーランドでは、ロシアによる国民の買収に対抗するため、「選挙の傘(Parasol Wyborczy)」と呼ばれる選挙保護プログラムを立ち上げました*18。また、2024年12月には、ルーマニアの大統領選挙の第1回投票が、ロシアによる工作を理由に無効とされ、2025年に再投票が決定しています*19。

関連の情報セキュリティ10大脅威項目:情報セキュリティ10大脅威 2025の「組織」向け脅威では該当なし

イスラエルのガザ地区侵攻に伴い、以下のようなサイバー攻撃と思われる事件が発生しています。

イスラエル側の攻撃事例

ただし、イスラエルは国内企業に対してスパイウェアの開発・運営を公認しているなど、サイバー空間における倫理観が日本とは大きく異なるため、注意が必要です。

イスラエルへの攻撃事例

関連の情報セキュリティ10大脅威項目:

注:

1) 本項では地政学をCritical geopolitics(批判的地政学)という地理学の一分野のうちの popular geopolitics に相当するものとして取り扱う。Popular geopoliticsについての定義は次のURLなどを参照。

・https://pmc.ncbi.nlm.nih.gov/articles/PMC7315930/

・https://www.e-ir.info/2018/09/16/plotting-the-future-of-popular-geopolitics-an-introduction/

2) IPA からのプレスリリース(https://digitalpr.jp/r/103159)を参照。

3) Lazarus GroupのサブグループであるAndarielがランサムウェア「Maui」や「Play」、「Lockbit2.0」を使用した例や、イランのAPTがNoEscape、Ransomhouse、ALPHVなどのランサムウェアアフィリエイトと協業したケース、APT10との関連が疑われるDEV-0401がランサムウェア「Lockbit2.0」を実行したケース、本文にあるイラン政府をスポンサーとする脅威グループがランサムウェア攻撃を行ったケースなどが挙げられる。

・https://www.cisa.gov/news-events/cybersecurity-advisories/aa23-040a

・https://www.cisa.gov/news-events/cybersecurity-advisories/aa24-241a

・https://jsac.jpcert.or.jp/archive/2024/pdf/JSAC2024_2_6_hayato_sasaki_jp.pdf

4) 警察庁の注意喚起、被害企業によるプレスリリースをもとに記載。

・https://www.npa.go.jp/bureau/cyber/pdf/020241224_pa.pdf

・https://www.ginco.co.jp/news/20250128_pressrelease

5) ラップトップファームは、被害企業が発送したPCをホストする設備を指す。2024年8月8日に訴追されたケースでは、自宅を協力者がラップトップファームとして提供していた。

・https://www.justice.gov/usao-mdtn/pr/department-disrupts-north-korean-remote-it-worker-fraud-schemes-through-charges-and

Security NEWS TOPに戻る

バックナンバー TOPに戻る

最新情報はこちら

Security NEWS TOPに戻る

バックナンバー TOPに戻る

お問い合わせ

お問い合わせはこちらからお願いします。後ほど、担当者よりご連絡いたします。

近年、クラウドサービスの利用が拡大する中で、新たなサイバー攻撃が注目を集めています。その中でもCodefingerというランサムウェアグループが、Amazon Web Services(AWS)のS3バケットを標的にした攻撃を展開していることが報告されています。この攻撃は、データの暗号化を通じて企業に多大な被害をもたらし、対策の重要性が浮き彫りになっています。

■関連記事

https://www.halcyon.ai/blog/abusing-aws-native-services-ransomware-encrypting-s3-buckets-with-sse-c

Codefingerの攻撃は、AWSの認証情報を不正に入手するところから始まります。主にフィッシング攻撃や既知の脆弱性を利用して認証情報を取得した攻撃者は、その情報を使い、AWSの「Server-Side Encryption with Customer Provided Keys(SSE-C)」機能を悪用します。この機能は、ユーザーが独自の暗号鍵を用いてデータを暗号化するものですが、攻撃者はこれを逆手に取り、データを勝手に暗号化してしまいます。

さらに、攻撃者はS3 Object Lifecycle Management APIを使用し、データを自動的に削除するポリシーを設定します。この結果、被害を受けた企業は重要なデータにアクセスできなくなるばかりか、高額な身代金を要求される事態に陥ります。

この攻撃がもたらす影響は非常に深刻です。暗号化されたデータはAWS側にも復号化ができない仕組みになっており、攻撃者以外によるデータの復旧がほぼ不可能です。そのため、多くの場合、被害者は身代金を支払うか、データを諦める選択を迫られます。このような状況は、企業の業務停止や信頼失墜を引き起こし、さらには経済的損失にもつながります。また、Codefingerの攻撃手法は他のサイバー犯罪グループによって模倣される可能性があり、攻撃の拡大が懸念されています。クラウドサービスを利用する企業にとって、こうしたリスクは今後さらに高まるでしょう。

このような攻撃に対抗するには、以下のような多層的な対策を講じることが重要です。

Codefingerによる攻撃は、AWSだけでなく、他のクラウドサービスプロバイダーにとっても警鐘となる事例です。業界全体で防御策を進化させる必要があり、クラウドサービスプロバイダーも不正なアクティビティを迅速に検出し、対応できる体制を構築する必要があります。さらに、顧客への迅速な通知体制を整えることも重要です。認証情報の漏洩が確認された場合、速やかに顧客に通知し、被害拡大を防ぐための具体的な対応策を提示することが求められます。

Codefingerの攻撃は、AWS環境におけるセキュリティリスクを浮き彫りにしました。このような脅威に対処するためには、認証情報の管理、多要素認証の導入、セキュリティ設定の強化など、企業が積極的に防御策を講じる必要があります。また、クラウドサービスプロバイダーも、不正アクセスを迅速に検出し、対応できる仕組みを強化することで、顧客の信頼を守ることが求められます。今回の事例を契機に、セキュリティ対策の見直しを検討してみてはいかがでしょうか。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

サイバーインシデント緊急対応

最新情報はこちら

Security NEWS TOPに戻る

バックナンバー TOPに戻る

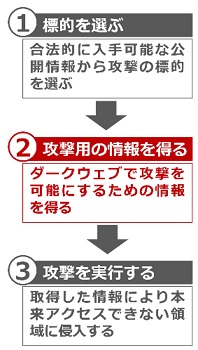

攻撃者はターゲットの目星を付けるためや、侵入を計画・実行するために情報を収集します。この情報収集活動が偵察活動です。サイバー攻撃などが発生したとき、たいてい注目されるのはどこから入られたのか、どういった痕跡が残されているのかといった侵害行為の初動(初期アクセス)の時点からですが、攻撃者は侵害行為を始める前に偵察活動と、侵害行為のための足掛かりづくりを行います。シリーズ第1回目の今回はこの偵察活動についてお伝えします。

2024年初頭に国際法執行機関による捜査の結果、一部関係者が逮捕されたランサムウェア「LockBit」ですが、LockBitも偵察活動の一環として他の脅威アクターからフィッシングや脆弱なアプリ、ブルートフォース攻撃で取得したRDPアカウントの情報をアフィリエイト経由で入手していたといわれています*24。

本来は正規の攻撃再現ツールであるCobalt Strikeですが、その高い機能性からランサムウェアギャングなどによる悪用が行われているソフトウェアでもあります*2。過去に行われたCobalt Strikeを悪用したキャンペーンではフィッシング手法が使われていることも周知されています*3。また、Cobalt StrikeにはBeaconという機能*4があり、この機能はターゲットのスキャンとソフトウェアの種類とバージョンの特定を行うことができます。正しく使用すればアセット管理・インベントリ管理にも使えるのですが、残念なことにこの機能が悪用されたことがあります。この悪用はフィッシング後に実行されていますが、偵察活動の一環として使用された可能性があることからこちらの項でご紹介します。

ランサムウェアギャングやマルウェア以外の中でも、我々にとって比較的身近な、国家支援型の脅威アクターの中で名前が挙げられるグループの一つが「Volt Typhoon」でしょう。JPCERT/CCから詳細なレポートも出ており、その活動の特徴から侵害の痕跡をもととした対策があまり効果的でない点について指摘されています。これはVolt Typhoonがターゲットとするものがアクティブディレクトリ(AD)に限定されること、偵察活動と実際の侵害行為を時系列的に完全に切り離して実行していることの2点によります。つまり、Volt Typhoonや類似のアクターに対しては偵察行為の時点で発見するということが重要となります。

JPCERT/CCは豪州通信情報局豪州サイバーセキュリティセンター(ASD’s ACSC)主導のもと各国と協力の上、2024年8月にWindowsのイベントログと脅威検出についてのベストプラクティスを発表しています*5。これはシステム内規制戦術をとる脅威アクターをターゲットとした文書ですが、Volt Typhoonもケーススタディとして取り上げられています。Windows環境、特にAD環境を運用されている組織の方はぜひこの文書を参考にログの取得方法の見直しをすることをおすすめします。

最後にMITRE ATT&CKで偵察活動として挙げられているものの一覧を掲載します。

弊社では11月20日(水)13:50より、「中小企業に迫るランサムウェア!サプライチェーン攻撃とは -サプライチェーン攻撃から企業を守るための取り組み-」と題し、ウェビナーを開催予定です。こちらでは以下でご紹介するMITRE ATT&CKで挙げられている偵察活動の例について、講師が解説いたします。ご関心がおありでしたらぜひお申込みください。詳細はこちら。

| MITRE ATT&CK ID | 名称 | 備考 | |

|---|---|---|---|

| T1595 | アクティブスキャン | ||

| 0.001 | IPブロック(パブリックIP)のスキャン | ||

| 0.002 | 脆弱性スキャン |

備考攻撃者は悪用できそうな脆弱性を見つけるために脆弱性スキャンを実行するケースが多い。公開アセットに対する脆弱性スキャン自体を防ぐことは困難であるため、不要なアセットを公開しないことや適切なアクセス制御を行うこと、公開アセットの脆弱性を最低限に抑えること、ネットワークトラフィックの中身やフローから脅威を発見する体制を整えることがポイントとなる。 |

|

| 0.003 | ワードリストスキャン 注 1) | ||

| T1592 | ターゲットのホスト情報の収集 | ||

| 0.001 | ハードウェア | ||

| 0.002 | ソフトウェア |

備考攻撃者は複数の手段でホスト情報を収集する。侵害したWebサイトを経由した未来のターゲット情報(Webブラウザ関連の情報)の収集、フィッシングサイトの訪問者からのユーザーエージェント情報の取得、サプライチェーン攻撃のためのソフトウェアコードの情報や特定のソフトウェアを使用しているコンピューターリストの収集などがある。 |

|

| 0.003 | ファームウェア | ||

| 0.004 | クライアント設定 注 2) | ||

| T1592 | ターゲットの認証・個人情報の収集 注 3) | ||

| 0.001 | 認証情報 |

備考攻撃者はありとあらゆる手段を用いて認証情報を収集する。単純なログイン情報の取得だけでなく、ターゲット組織内のユーザーの個人用・ビジネス用両方のアカウント同じパスワードを使い回しているケースなどを狙って認証情報を取得する。また、過去に情報漏洩の被害に遭った企業をターゲットにブルートフォース攻撃を実行したり、特定の機器やソフトウェアの認証情報を収集したり、SMS経由でスピアフィッシングメッセージを送信し認証情報を窃取することもある。偵察行為の時点では防御や検知が困難なため、実際に悪用された時点での検知が重要となる。 |

|

| 0.002 | メールアドレス |

備考攻撃者は、ソーシャルメディア、公開Webサイトの情報の検索、Microsoft 365環境用のアドレスを公開APIなどの手段を利用して入手することができる。入手した情報はフィッシングやブルートフォース攻撃に利用される可能性がある。もともとメールアドレスは外部公開を前提とした情報であるため防御は困難だが、メールアドレスやユーザー名を探索しようとする目的のトラフィックを検知することで攻撃の予兆を把握することができる。 |

|

| 0.003 | 従業員名 |

備考攻撃者はフィッシングなどで相手を信用させるため、アカウント侵害の際に悪用するため、従業員情報を収集する。SNSやターゲットのWebサイトの検索などで容易に収集可能なため、偵察行為の時点では防御や検知は困難である。実際に悪用された時点での検出が重要となる。 |

|

| T1592 | ターゲットのネットワーク情報の収集 | ||

| 0.001 | ドメインプロパティ 注 4) | ||

| 0.002 | DNS | ||

| 0.003 | ネットワークの信頼関係 注 5) | ||

| 0.004 | ネットワークトポロジー | ||

| 0.005 | IPアドレス | ||

| 0.006 | ネットワークセキュリティアプライアンス | ||

| T1591 | ターゲットの組織情報の収集 | ||

| 0.001 | 物理ロケーションの推定 | ||

| 0.002 | 取引関係の推定 |

備考攻撃者は、ターゲティングに利用できる取引関係の情報情報(ハードウェア・ソフトウェアのサプライチェーンやセカンドパーティー・サードパーティーの組織・ドメインの情報など)を収集する。収集した情報は他の偵察行為や攻撃の足掛かりづくり、初期アクセスに展開される可能性がある。防御や検知は困難で、この段階では不正確な判定につながる可能性が高いため、悪用された時点での検出が重要となる。 |

|

| 0.003 | ビジネスのテンポの推定 注 6) | ||

| 0.004 | 役職などの推定 |

備考攻撃者は、ターゲット設定のために、組織内の主要な人員の情報やアクセスできるデータやリソースなどの情報を収集する。フィッシングなどによる情報収集から、最も効率的にデータにアクセスできるアカウントはどれか、自分が情報をそろえているアカウントがアクセスできるデータの範囲はどこかといった情報を確認し、侵害すべき対象を見極める。収集した情報は他の偵察行為や攻撃の足掛かりづくり、初期アクセスに展開される可能性がある。偵察行為の時点では防御や検知は困難なため、悪用された時点での検出が重要となる。 |

|

| T1598 | 情報収集のためのフィッシング | ||

| 0.001 | スピアフィッシングサービス 注 7) | ||

| 0.002 | 悪意のあるコードなどを含む添付ファイルによるスピアフィッシング |

備考スピアフィッシングでは、攻撃者がソーシャルエンジニアリングの技法を用いて、ターゲット企業のユーザーに対して悪意あるコードなどを含む添付ファイルを含んだメールを送信し、その添付ファイルを開かせ、認証情報などの悪用可能な情報を収集する。防御方法としては、SPFやDKIM、DMARCといったメールサーバの基本設定を行うことや、フィルタリング、ユーザートレーニングが推奨されている。検知方法としてはメールのモニタリングやフィルタリング、ネットワークトラフィックの監視や分析が有効。 |

|

| 0.003/td> | リンクを悪用したスピアフィッシング |

備考スピアフィッシングのうち、メッセージ内にリンク挿入したものやトラッキング用のタグを含むもの。リンク先自体は正規のWebサイトの場合もあれば、リンク先は悪意のあるWebサイトの場合もあり、攻撃者はサイトへ誘導したうえで認証情報を窃取する。またトラッキング用のタグを使用し、ユーザーが対象のメールを開いたかどうかを確認する。この場合も防御方法としては、SPFやDKIM、DMARCといったメールサーバの基本設定を行うことや、フィルタリング、ユーザートレーニングが推奨される。検知方法も同様で、メールのモニタリングやフィルタリング、ネットワークトラフィックの監視や分析が有効。 |

|

| 0.004 | 音声によるスピアフィッシング |

備考音声通信(電話)を用いたスピアフィッシング。攻撃者は取引先やテクニカルサポートスタッフなどの信頼できる相手を装い機密情報を聞き出そうとする。また、フィッシングメッセージから電話を掛けるように誘導するパターンや別の偵察活動で得た情報を利用し、ターゲットの信頼を得ようとすることもある。実例として、認証情報の窃取、サポートデスクに連絡して権限昇格を要求する、悪意のあるWebサイトへの誘導などがある。ほかのスピアフィッシングに比べると防御・検知の手段が限られており、防御はユーザーのセキュリティ教育、検知はコールログの監視などにとどまる。 |

|

| T1597 | 閉鎖的・限定的な情報源からの情報収集 注 8) | ||

| 0.001 | 脅威インテリンジェスベンダー 注 9) | ||

| 0.002 | 技術データの購入 注 10) | ||

| T1596 | 公開技術データベースの検索 注 11) | ||

| 0.001 | DNS/Passive DNS | ||

| 0.002 | WHOIS | ||

| 0.003 | デジタル証明書 | ||

| 0.004 | CDN | ||

| 0.005 | 公開スキャンデータベース | ||

| T1593 | 公開Webサイト・ドメインの検索 |

備考公開Webサイトやドメインといった組織の管理外の公開資産のため、防御・検知は困難なものが多い。 |

|

| 0.001 | ソーシャルメディア |

備考攻撃者はSNSを利用してターゲット個人を特定し、フィッシングメールを送信したり、なりすましをしたり、個人情報を収集したりする。収集した情報は他の形態の偵察や攻撃の足掛かりづくり、初期アクセスに展開される可能性がある。偵察行為の時点での防御・検知は困難なため、悪用された時点での検出が重要となる。 |

|

| 0.002 | 検索エンジン | ||

| 0.003 | コードレポジトリ |

備考攻撃者はGitHubなどの公開コードレポジトリを検索し、ターゲット組織の情報(認証情報・ソースコード)を収集する。収集した情報は他の形態の偵察や攻撃の足掛かりづくり、初期アクセスに展開される可能性がある。防御はアプリケーション開発者向けのガイドの頒布や監査の実施が有効とされている。ただし偵察行為の時点では検知は困難なため、悪用された時点での検出が重要となる。 |

|

| T1594 | ターゲット所有のWebサイトの検索 |

備考企業は事業活動の一環として会社情報の公開が不可避ですが、攻撃者はターゲット所有のWebサイトから様々な情報の収集を試みる。収集された情報は他の形態の偵察や攻撃の足掛かりづくり、初期アクセスに展開される可能性がある。実例として、コンタクトフォームを経由したフィッシングメールの送信、ターゲット企業の情報を計画に反映する、ターゲット個人の学術的関心事の調査などが挙げられる。 |

|

出典:MITRE ATT&CK®(https://attack.mitre.org/tactics/TA0043/)を元に弊社和訳、備考欄追記

注:

1) 一般的に使用されるファイル名、ファイル拡張子、特定のソフトウェア固有の用語をスキャンするもの。他の偵察技術から収集した情報をもとにカスタムしたワードリストを使う場合も。Webサイトのイースターエッグや古い脆弱性を含むページ、管理用の隠しページなどを掘り起こして悪用することを目的に総当たりでディレクトリとページの構造をスキャンすることも。

2) Office 365のテナントからターゲットの環境情報を収集する例などがあります。

3) 秘密の質問やMFA(多要素認証)の設定なども含まれる。

4) ドメイン情報から読み取れる情報(氏名・電子メールアドレス・電話番号などの個人情報とネームサーバー情報やレジストラなどの情報)、クラウドプロバイダが関係する場合はその公開APIからのレスポンスなどで取得できる情報が該当する。

5) ネットワーク間の相互信頼・依存関係などが対象。例えばAD間の相互信頼関係や、サプライチェーン内でのネットワークの相互信頼・依存関係が該当する。

6) 営業時間、定休日、出荷サイクルなどの情報。

7) サードパーティーのサービスを介してスピアフィッシングメッセージを送信し、機密情報(認証情報など攻撃への悪用ができる情報)を聞き出すことを指す。SNS、個人へのメール、企業が管理していない各種サービスからのメッセージなどありとあらゆる、企業よりもセキュリティポリシーが緩いサービス上で実行される。

8) 評価の高い情報源や有料購読の情報源(有料の時点である程度の品質が期待される)、課金で情報を買うデータベースなどから情報を収集するケースが想定されている。代替手段としてダークウェブやサイバー犯罪のブラックマーケットからの情報購入も挙げられている。

9) 脅威インテリンジェスベンダーの有償データを検索して標的設定用のデータを探すケース。通常こういったデータは社名などの機密情報を匿名化していることが大半だが、標的の業種、成功したTTP(Tactics, Techniques and Proceduresの略。戦略・技法・手順を指す)や対策などの侵害に関するトレンドが含まれているので、ターゲットに合致する情報が含まれている可能性がある。

10) 評価の高い情報源や各種データベースからの情報の購入、代替手段としてのダークウェブやブラックマーケットからの情報購入が挙げられているが、代表例はダークウェブから認証情報が購入された事例となっている。

11) 公開技術データベースの特性上、防御・検知が困難なものが多い。いずれも初期アクセスの時点での検知が重要となる。

最新情報はこちら

Security NEWS TOPに戻る

バックナンバー TOPに戻る

Security NEWS TOPに戻る

バックナンバー TOPに戻る

RaaS(Ransomware as a Service)の普及により、サイバー攻撃が容易に実行可能になり、攻撃者層が広がっています。IPAが発表した「情報セキュリティ10大脅威」でも脅威の一つに取り上げられているように、「犯罪のビジネス化」が進んでおり、脅威を一層深刻化させています。本記事では、サイバー攻撃の準備段階から、攻撃者に利用される情報、対策に焦点を当て、ダークウェブの実態と防御策について解説します。また自組織がサイバー攻撃の対象にならないための備えについて提唱します。

かつて、サイバー攻撃を実行するには高度なITスキルが必要だというイメージが一般的でした。しかし、近年は状況が大きく変わってきています。特に「RaaS」の登場により、サイバー攻撃の敷居は大幅に低くなりました。RaaSとは、ランサムウェアをサービスとして提供するビジネスモデルのことで、専門的な知識や技術を持たない人々でも、簡単にランサムウェア攻撃を実行できるツールやサービスをビジネスとして提供するというものです。

こうした背景から、サイバー攻撃を実行する層の間口が広がり、誰でも手軽に攻撃を行えるようになってきています。これにより、サイバーセキュリティの脅威はますます深刻化しています。IPA(情報処理推進機構)が発表した情報セキュリティ10大脅威の一つとしても、「犯罪のビジネス化(アンダーグラウンドサービス)」が取り上げられていることからも、この問題の重要性と注目度の高さがうかがえます。

SQAT.jpでは以下の記事でご紹介しています。こちらもあわせてご覧ください。

「IPA 情報セキュリティ10大脅威からみる― 注目が高まる犯罪のビジネス化 ―」

サイバー攻撃者は、実際に攻撃を行う前に綿密な偵察行為をします。特に、オープンソースインテリジェンス(OSINT)と呼ばれる公開情報をもとにした諜報活動が盛んに行われています。OSINTでは、インターネット上に公開されている情報を駆使してターゲットの情報を収集し、その情報をもとに攻撃の計画を立てます。

また、攻撃者が情報収集に使用するツールの一つとしてダークウェブが利用されていることも、重要な要素です。

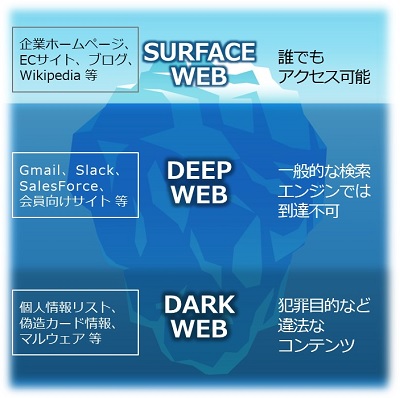

ダークウェブとは、通常のインターネット検索ではアクセスできない匿名性の高いサイトの集合体です。アクセスには特別なソフトウェアなどが必要であり、その匿名性ゆえに違法な活動が横行しています。ダークウェブでは、非合法な情報やマルウェア、物品などが取引されることも多いという特徴があります。

インターネットに存在するWebサイトは、アクセスする方法や環境によって「サーフェスウェブ」、「ディープウェブ」、「ダークウェブ」に分類されます。サーフェスウェブは、一般的な検索エンジンでアクセス可能な部分を指しており、私たちが日常的に利用しているWebサイトが含まれています。一方、ディープウェブは一般的な検索エンジンでは表示されない領域であり、例えば、ログインが必要な企業の内部資料や学術データベースなどといったものが該当します。そして、ダークウェブはさらにその奥深くに位置し、特殊なアクセス手段を必要とする領域となります。

この3つの関係はよく氷山に例えられます。サーフェスウェブは氷山の水面上に見える部分であり、ディープウェブとダークウェブは水面下に広がる巨大な部分を示します。そしてダークウェブは、一般のユーザにはほとんど見えない深層に存在しており、その内容は一般には公開されていない情報が多く含まれるのです。

前述の通り、ダークウェブでは、違法な情報が数多く取引されています。代表的なものとして、会員制サイトのID・パスワードのリストやクレジットカード番号といった個人情報が挙げられます。これらの情報は、データ漏洩や不正アクセスの結果として流出したものが多く、攻撃者が購入することでさらなるサイバー攻撃に悪用されます。

さらに、ダークウェブ上ではランサムウェアなどのマルウェアを開発するためのツールキットの販売や、「RaaS」と呼ばれるサービスが提供されています。これらを利用することで専門知識が乏しくともランサムウェア攻撃を行うことが可能になっているのです。また、脆弱性情報やサーバへ不正アクセスするための情報なども取引されており、サイバー攻撃を計画するためのあらゆるリソースがそろっています。

具体的には以下のような情報が取引されています。

流出アカウント情報:ユーザ名やパスワードなどの認証情報を使用して不正アクセスが行われます。

機密情報:組織の重要な情報が盗まれ、悪用されることがあります。

侵入方法:特定のシステムやネットワークに侵入するための手法やツールなどといった情報が提供されます。

脅威情報:DDoS攻撃や攻撃計画などの情報が含まれます。

攻撃情報:エクスプロイトツールやゼロデイ脆弱性といった、特定のソフトウェアやシステムの脆弱性を悪用するための情報です。

ダークウェブは、サイバー犯罪者にとって非常に有益なリソースとなっており、その存在は現代のサイバーセキュリティにおいて密接に脅威と結びついています。こうした取引が行われることで、サイバー攻撃の手口が高度化し、被害が拡大しているのです。

アンダーグラウンドサービスの例

| サービス内容 | 説明 |

| ランサムウェア攻撃(RaaS) | データを暗号化し、復旧のための身代金を要求するサービス。 |

| DDoS攻撃 (DDoS攻撃代行) |

大量のトラフィックを送信して、ウェブサイトやサービスを停止または遅延させるサービス。 |

| フィッシング攻撃(PhaaS) | 偽のメールやウェブサイトで個人情報を窃取するサービス。 |

| 不正アクセス(AaaS) | リモートアクセス可能な権利を提供するサービス。 |

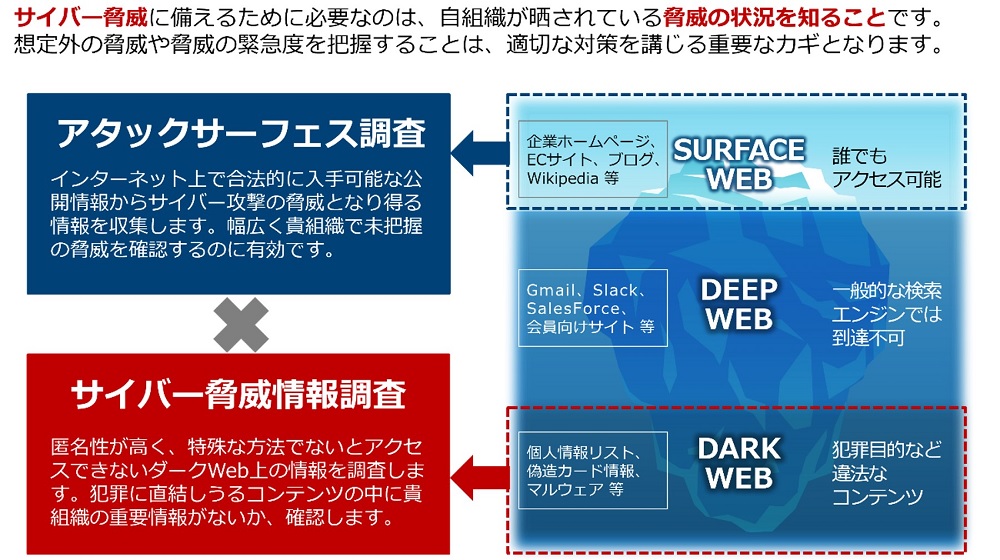

サイバー攻撃への備えとして、最も重要なことは攻撃者に攻撃の機会(隙)を与えないことです。サイバー攻撃者にとって攻撃対象にしづらいシステムを構築することが効果的です。そのためには、まず自組織のセキュリティ状況を見直し、リスク状況を把握することが不可欠です。

自組織のセキュリティ状況を把握するためには、定期的なセキュリティ診断や脆弱性評価を行い、システムの弱点を特定することが必要です。これにより、システムのどの部分が攻撃者にとって狙いわれやすいかを明確にすることで、対策を講じることができます。例えば、不要なポートを閉じる、推測されにくい強固なパスワードポリシーを実装する、そしてシステムやソフトウェアを最新の状態に保つことなどが挙げられます。

さらに、攻撃者が事前にする偵察行為の段階でハッカーから攻撃対象にされにくいシステムにしておくことも重要です。これは、OSINTを活用して公開情報を収集する攻撃者に対抗するための施策となります。現在自組織が置かれている状況を踏まえたうえで、公開情報を最小限に抑え、内部情報が外部から容易に取得できないようにすることが求められます。また、定期的に従業員に対するセキュリティ教育を実施し、フィッシング攻撃などのソーシャル・エンジニアリングをもちいた攻撃に対する認識を高めることも効果的です。

このような対策を講じることで、攻撃者にとって魅力的な攻撃対象でなくなることが期待できます。結果として、攻撃のリスクを低減し、サイバー攻撃から自組織を守ることができるのです。セキュリティ対策は一度行えば終わりというものではなく、常に最新の脅威情報に基づいて見直し、更新していくことが必要となります。

サイバー脅威情報調査サービス

サイバー脅威情報調査サービスの詳細はこちら

最新情報はこちら

ウェビナー過去動画、アナリストによるセキュリティトピックス解説動画およびサービス案内動画を更新しております。

SQATチャンネルはこちら

Security NEWS TOPに戻る

バックナンバー TOPに戻る

Security NEWS TOPに戻る

バックナンバー TOPに戻る

この記事では、ランサムウェア攻撃の具体的な被害事例を通じて、被害に遭った場合の影響と対処法について触れながら、最後に、ランサムウェア対策の基本となるポイントを紹介します。この記事を通じて、ランサムウェアの脅威に対する理解を深め、基本的な対策を講じることの重要性を学んでいただければ幸いです。

2017年に大規模な被害をもたらしたランサムウェア「WannaCry」は、Microsoft Windowsの未修正の脆弱性を悪用することで、世界中のコンピュータに急速に拡散しました。この脆弱性は、アメリカ国家安全保障局(NSA)が開発したとされるハッキングツールから漏洩したもので、WannaCryはこれを利用して無差別にシステムに侵入しました。攻撃の手口は、感染したコンピュータのファイルを暗号化し、被害者に身代金の支払いを要求するものでした。支払いはビットコインで行われることが多く、支払われない場合、ファイルは復号されずに失われると脅迫されました。社会への影響は甚大で、病院、学校、企業、政府機関など、世界中の数十万台のコンピュータが影響を受けました。特に医療機関では、患者の記録へのアクセスが妨げられ、治療に支障を来たす事態も発生しました。WannaCryは、サイバーセキュリティの重要性と、ソフトウェアの更新の必要性を広く認識させる契機となりました。

2021年10月には、日本国内の医療機関がランサムウェア攻撃によって被害を受けました。VPN機器の脆弱性を悪用して侵入したとみられ、この攻撃により、医療センターのシステムは大幅に影響を受け、患者の電子データが使用できないなどの深刻な被害が発生しました。

関連リンク:「拡大するランサムウェア攻撃!―ビジネスの停止を防ぐために備えを―」

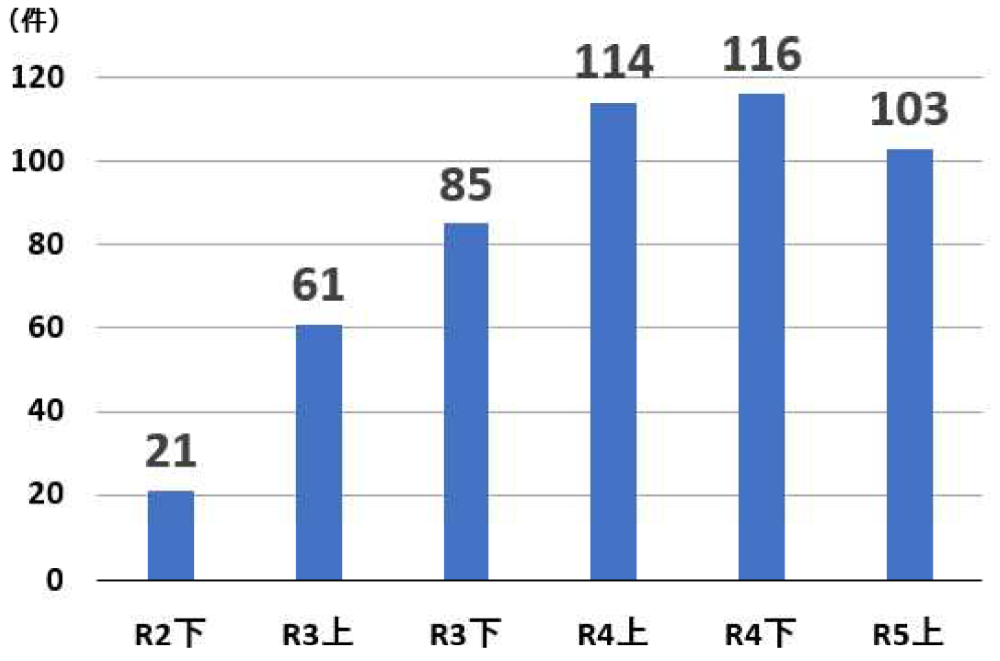

主に企業・団体に向けたサイバー攻撃の被害として、ランサムウェアでの被害がありますが、令和4年上半期以降、高い水準で推移しています(棒グラフ参照)。

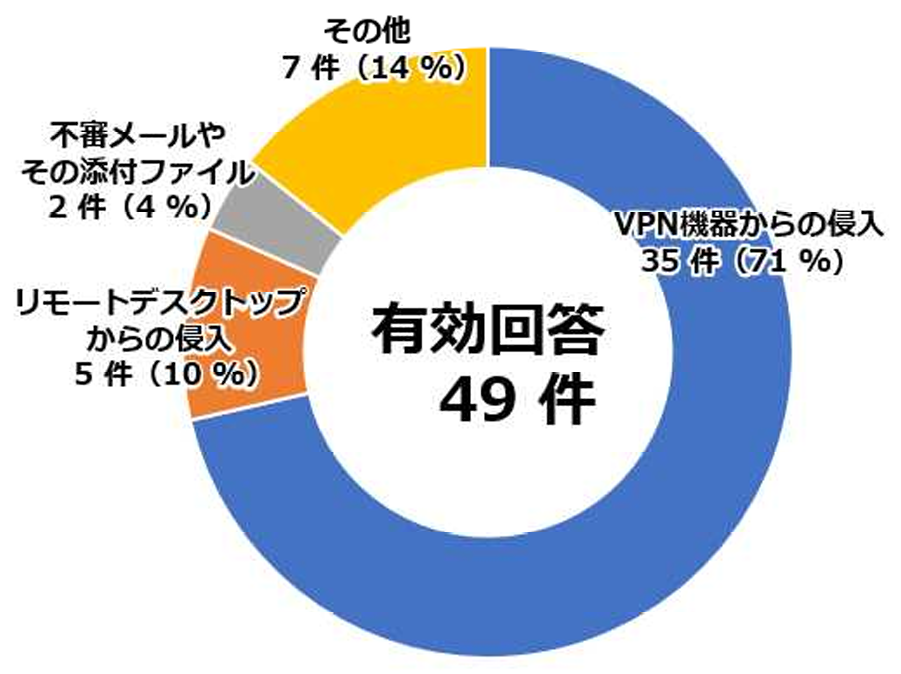

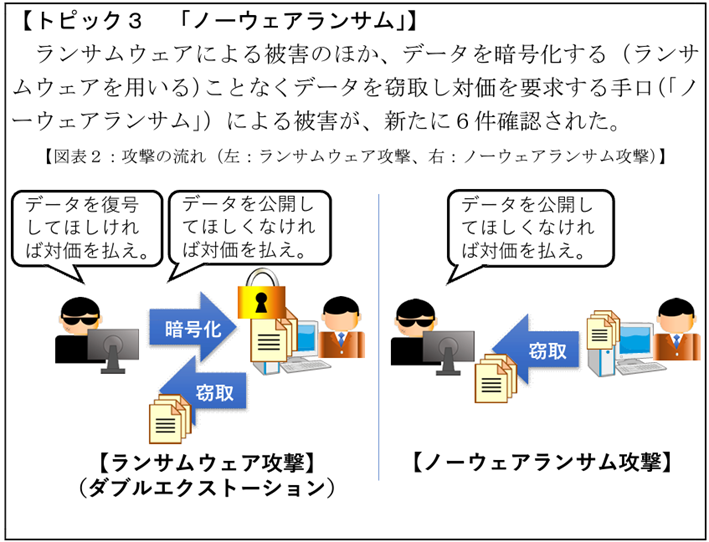

被害の特徴として、データの暗号化のみならず、データを窃取した上、「対価を支払わなければ当該データを公開する」という二重恐喝(ダブルエクストーション)の割合が多く、手口を確認できたもののうちの約8割を占めている。また、データを暗号化せずに対価を要求する「ノーウェアランサム」による被害も新たに確認されました。感染経路としては、前年と同様、脆弱性を有するVPN機器等や、強度の弱い認証情報等が設定されたリモートデスクトップサービスが原因となる事例が多かった(円グラフ参照)。

2023年7月4日、国内物流組織がランサムウェア攻撃を受け、名古屋港の統一ターミナルシステムに障害が発生し、7月6日夕方の作業完全再開までのあいだ業務が一時停止する事態になりました。本件は、サイバー攻撃により港湾施設が操業停止に追い込まれた国内初の事例と報じられています。

この事件を受け、国土交通省は、安全で安定的な物流サービスの維持・提供に資することを目的として、対策等検討委員会を設置しました。2023年9月に公開された調査資料「名古屋港のコンテナターミナルにおけるシステム障害を踏まえ緊急に実施すべき対応策について」によれば、感染経路はVPN機器からの侵入が有力とされています。そして主な原因として、「保守作業に利用する外部接続部分のセキュリティ対策が見落とされていたこと」「サーバ機器およびネットワーク機器の脆弱性対策が不十分であったこと」などが挙げられています。

ランサムウェア攻撃を受けた場合、企業への被害の影響は、以下のようなものがあります。

ランサムウェア攻撃を受けた場合、身代金を支払うかどうかの選択を迫られます。身代金を支払った場合、その金額は数百万円から数億円に上ることもあります。また、身代金を支払ったとしても、データが復旧できないこともあるため、金銭的な損失は避けられません。

ランサムウェア攻撃により、企業のシステムやデータが暗号化され、業務プロセスが停止することがあります。これにより、本来行われる業務が滞るため、生産性が低下します。業務が停止している期間が長引けば、競争力の低下や市場シェアの減少も懸念されます。

ランサムウェア攻撃により、顧客データが漏洩した場合、顧客の信頼を失い、顧客を喪失する可能性があります。また、攻撃によるシステムの停止や業務の遅延などによって顧客に損害を与えた場合、損害賠償請求を受ける可能性もあります。

ランサムウェア攻撃は、企業の規模や業種を問わず、あらゆる企業が標的となる可能性があります。また、攻撃対象は、企業のITインフラや業務システム、顧客データなど、多岐にわたります。そのため、攻撃を受けた場合の影響範囲は、企業によって大きく異なります。

ランサムウェア攻撃による被害コストは、身代金の支払い以外にも、システム復旧や顧客対応など、多岐にわたります。そのため、被害コストは数千万円から数億円に上ることもあります。

マルウェア感染(特にランサムウェア感染)に気づいた場合、以下のステップに従って対処することが重要です。

これらの手順は、マルウェア感染に対処する基本的な対処手順です。セキュリティ対策の実施においては、セキュリティ専門家のアドバイスや組織内のポリシーに従うことも重要です。

ランサムウェアの基本的な対策は、以下のとおりです。

ランサムウェアはRaaSの登場などによる犯罪のビジネス化により、攻撃のハードルが下がったことで、高度な技術力を持たなくても攻撃者が参入しやすくなり、攻撃の数は増えるかもしれません。しかし、過去からある基本的なセキュリティ対策を講じていれば、多くの攻撃は未然に防げることに変わりはありません。基本的なセキュリティ対策こそが効果的であるという前提に立って、今一度自組織のセキュリティを見直すことが重要です。

ランサムウェア攻撃は、特に重要インフラ14分野※においては人命や財産などに深刻な被害をもたらす恐れがあります。

※重要インフラ14分野…重要インフラとは、他に代替することが著しく困難なサービスのこと。その機能が停止、低下又は利用不可能な状態に陥った場合に、わが国の国民生活又は社会経済活動に多大なる影響を及ぼすおそれが生じるもののことを指す。内閣府サイバーセキュリティ戦略本部「重要インフラの情報セキュリティ対策に係る行動計画」では、「重要インフラ分野」として、「情報通信」、「金融」、「航空」、「空港」、「鉄道」、「電力」、「ガス」、「政府・行政サービス(地方公共団体を含む)」、「医療」、「水道」、「物流」、「化学」、「クレジット」および「石油」の14分野を特定している。

たとえ自社が該当しない業種であっても、同じサプライチェーン上のどこかに重要インフラ事業者がいるのではないでしょうか。つまり、ランサムウェア攻撃というものは常にその被害に遭う可能性があるものと認識する必要があります。ランサムウェア攻撃への備えとして、まずは現状のセキュリティ対策状況を把握するための一つの手段として、セキュリティ診断などを実施することをおすすめします。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

Security NEWS TOPに戻る

バックナンバー TOPに戻る

この記事では、ランサムウェアの攻撃手口、特にサプライチェーン攻撃の概念、標的型攻撃の特徴、そしてこれらの攻撃による被害事例を紹介します。また、ランサムウェアの脅威には、多重脅迫や「ノーウェアランサム」などの新たな形態が含まれており、これらによる被害事例も紹介します。最後にランサムウェアのビジネスモデル「Ransomware as a Service(RaaS)」について、その仕組みと活発化した背景を解説します。

ランサムウェアの攻撃手口は、時間とともに大きく進化し、より複雑かつ高度になっています。初期のランサムウェア攻撃は主に「バラマキ型」と呼ばれる手法を用いていました。この手法では、攻撃者はランダムに多くのコンピュータにマルウェアを配布し、その中の一部が感染するのを期待していました。このアプローチは、フィッシングメールや悪意のあるウェブサイトを通じて、広範囲にわたる無差別的な攻撃を行うことが特徴です。

しかし、最近では攻撃手法が特定の組織や個人をターゲットにした「標的型攻撃」へとシフトしています。これは、特定の企業や政府機関など高い価値のあるデータを持つターゲットに焦点を当てたもので、攻撃はより精密かつ計画的に行われます。攻撃者はしばしば、その組織のセキュリティ体制やネットワーク構造を事前に調査し、特定の脆弱性やセキュリティの盲点を狙います。

さらに、最新の傾向として「サプライチェーン攻撃」が注目されています。サプライチェーン攻撃では、攻撃者は直接ターゲット組織に攻撃を仕掛けるのではなく、その組織が依存しているサプライチェーンの一部を攻撃します。

サプライチェーン攻撃とは、ターゲット企業に直接攻撃を仕掛けるのではなく、その企業のサプライチェーン(取引先や関連企業など)に含まれるセキュリティの弱点を利用して侵入を試みるサイバー攻撃のことです。この攻撃手法では、攻撃者はターゲット企業のセキュリティ対策が厳しい場合、よりセキュリティが手薄なサプライチェーンの一部を利用して攻撃を行います。サプライチェーン攻撃は、悪意のあるライブラリやコンポーネントの注入など、さまざまな形態をとり、機密データの窃取やシステムの遠隔操作などの被害をもたらす危険性があります。

サプライチェーン攻撃におけるランサムウェアのリスクは、データの暗号化や情報窃取などがあります。ランサムウェア攻撃においては、攻撃者が被害者のデータを暗号化し、復元の対価として身代金を要求することが一般的です。しかし、近年の攻撃では、単にデータを暗号化するだけでなく、データを盗み出し、そのデータを公開するといった脅しをすることで、被害者にさらなる圧力をかけるケースが増えています。

関連リンク:「拡大するランサムウェア攻撃! ―ビジネスの停止を防ぐために備えを―」

サプライチェーンとは、製品やサービスが消費者に届くまでの一連の流れやプロセスを指す言葉です。これには、原材料の調達から製造、流通、販売に至るまでのすべての段階が含まれます。

例えば、コンビニチェーンでは生産者や農協などからお米を仕入れ食品工場でオーダー通りのおにぎりを製造します。オーダー通りのおにぎりが完成後、出荷されコンビニエンスストアの店舗に並び、最終的に消費者に届けられます。このように、おにぎりが私たちの手元に届けられるまでには、サプライチェーンを構成する様々なプレーヤーの活動があり、それが連なって成り立っています。

2022年3月、国内大手自動車メーカーが部品仕入取引先のマルウェア感染被害によるシステム障害を受け、国内の全14工場の稼働を停止する事態に追い込まれました。この事件は、サプライチェーン攻撃の深刻な影響を示す典型的な例となり、中小企業でもサイバーセキュリティ対策の重要性が高まっています。

ランサムウェア攻撃では通常、被害者のデータを不正に暗号化し、復号のための金銭を要求します。しかし、近年ではデータを窃取し、公開する脅迫(いわゆる「二重脅迫」)も行われています。特に中小企業ではセキュリティに関する予算や人員が十分でない場合が多く、攻撃者にとって魅力的なターゲットとなっています。

国内大手自動車メーカーの事例は、サプライチェーン攻撃が大手企業に与える影響の大きさを示しており、内閣サイバーセキュリティセンター(NISC)を含む関係省庁からもサイバーセキュリティ対策の強化について注意喚起が出されました。

標的型攻撃は、特定の個人や組織を狙って行われるサイバー攻撃です。攻撃者は、ターゲットの情報を収集し、その情報をもとに巧妙に偽装したメールやファイルを送信することで、ターゲットを騙してマルウェアに感染させ、機密情報の窃取やシステムの乗っ取りなどの被害をもたらします。

高度なカスタマイズ性と、ターゲットに対する詳細な知識に基づいた攻撃方法にあります。また、攻撃の隠密性と持続性も、標的型攻撃の重要な特徴の一つです。標的型攻撃の一般的な方法には以下のものがあります。

標的型メール攻撃

攻撃者は、取引先を装い、関心を引くような内容の電子メールを送信し、受信者がリンクや添付ファイルを開くように誘います。これらのメールは、巧妙に作成されているため、一見正当に見えることがあります。

水飲み場攻撃

攻撃者はターゲットが日常的にアクセスするWebサイトに悪意のあるコードを仕込み、それを通じてウイルス感染やマルウェア感染を引き起こします。この手法は、日常的に訪れるサイトに危険が潜んでいるため、特に検出が困難です。

標的型ランサムウェア攻撃は、ランサムウェア自体の進化と並行していますが、特に2010年代半ば以降に顕著になりました。

標的型ランサムウェア攻撃と従来の「バラマキ型」ランサムウェア攻撃の主な違いは、その精度と戦略性にあります。バラマキ型攻撃は、ランダムに大量のターゲットに対して行われる無差別的な攻撃ですが、標的型攻撃では、攻撃者は特定の組織や企業を慎重に選び、そのセキュリティ体制やネットワークの弱点を狙って攻撃を行います。また、身代金の要求額は被害組織の財務状況や重要性に基づいて計算されることが多く、通常のバラマキ型攻撃よりもはるかに高額に設定される傾向があります。

標的型ランサムウェア攻撃の契機となったランサムウェアはいくつかありますが、代表的なものには、2018年に登場した「Ryuk」などが挙げられます。このランサムウェアは、米国の医療業界をターゲットにした事例で知られ、患者のカルテ情報などの重要なデータが暗号化されたため、システムが停止する事態となりました。

2021年10月、国内の医療機関がランサムウェア「LockBit」により被害を受けました。VPN機器の脆弱性を悪用して侵入したとみられ、この攻撃により、医療センターのシステムは大幅に影響を受け、患者の電子データが使用できないなどの深刻な被害が発生しました。さらに、2023年11月には、米国大手医療機関のシステムが大規模にダウンしました。LockBitは患者のケアを妨害しないように病院のシステムを暗号化することはありませんでした。代わりに、7Tb以上の医療データを含む1000万以上のファイルを盗み出しました。また、同時期に米国内の他の医療機関も同様の攻撃の対象となりました。

このように、生命維持にも関わってくる病院を狙う冷酷なギャングも台頭しています。

警察庁の調査「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」によれば、国内では令和4年上半期以降、ランサムウェアによるサイバー攻撃の被害は高い水準で推移しています。被害の特徴として、データの暗号化のみならず、データを窃取した上、「対価を支払わなければ当該データを公開する」という二重脅迫(ダブルエクストーション)の割合が多く、手口を確認できたもののうちの約8割を占めています。また、二重脅迫以外にも三重、四重といった「多重脅迫」やデータ暗号化すらせずに対価を要求する「ノーウェアランサム」による被害も新たに確認されています。以下にランサムウェアの脅威の特徴についての例をいくつかご紹介します。

昨今は身代金要求の条件として、従来の「データの暗号化」に加えて、暗号化前に窃取した「データの暴露(公開)」という二重の脅迫を行う手法が主流になっています。さらに、データを窃取した企業のウェブサイトやサービスに対してDDoS(分散型サービス拒否)攻撃を行う三重脅迫、窃取したデータの所有者であるビジネスパートナーや顧客に通知を送り、攻撃者に圧力を与える四重脅迫など、様々な多重脅迫の手法があります。

データ暗号化すらせずに対価を要求する「ノーウェアランサム」による被害も新たに確認されています。

二重脅迫型ランサムウェアは、2019年頃から出現しました。特にこの手法を用いているランサムウェアの代表として知られるのが、「Revil」、「Clop」、「Conti」です。 Revilは2021年6月、海外の食肉加工大手企業を狙った攻撃で影響を与え、食肉工場の操業が停止になりました。そして、Clopは2020年から2021年にかけ、ファイル転送アプライアンスである「Accellion FTA」の脆弱性を悪用するランサムウェアグループで、教育機関や通信企業等を狙った攻撃で、奪取したデータの証拠として機密情報を含むいくつかのファイルを流出させました。また、Contiは、特に医療機関などを含む多くの組織に影響を与えています。アイルランドの保健サービス委員会やニュージーランドのワイカト地区保健局などの医療機関への攻撃が確認されており、被害によって医療サービスの提供に深刻な影響が出ました。

これらのランサムウェアギャングは、業界を問わず、大手企業を中心に狙い、新たな手法を用いながら、様々な手段で脅迫を実行します。

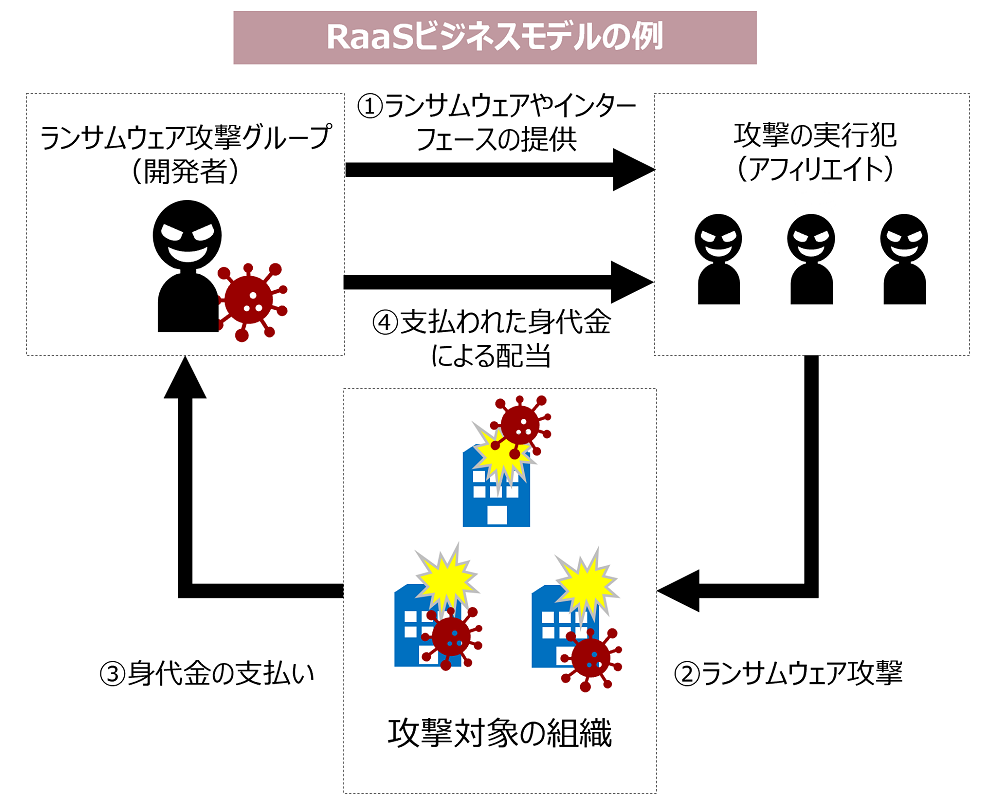

Ransomware as a Service (RaaS)は、ランサムウェアの開発者が、ランサムウェアのツールやサービスを攻撃の実行犯(アフィリエイト)に販売またはリースするビジネスモデルです。攻撃の実行犯は、RaaSプラットフォームからランサムウェアをダウンロードして攻撃を実行します。これにより、高度な技術の知識がなくても、RaaSプラットフォームに登録してランサムウェアを入手すれば、誰でもランサムウェア攻撃を実行できるようになります。これにより、サイバー犯罪のハードルが低下し、犯罪者が容易にランサムウェア攻撃を行える環境が生まれています。

RaaSは、サブスクリプションベースまたは利益分配モデルを採用しています。仕組みは、以下のとおりです。

RaaSの利用料金は、プラットフォームによって異なりますが、月額数万円から数十万円程度が一般的です。

RaaSが活発化した背景には以下のような特徴が挙げられます。

この記事が、進化し続けるランサムウェア攻撃の手口について理解を深め、適切な対策を講じるための一助となれば幸いです。

Security NEWS TOPに戻る

バックナンバー TOPに戻る