SQAT® Security Report 2020年春夏号

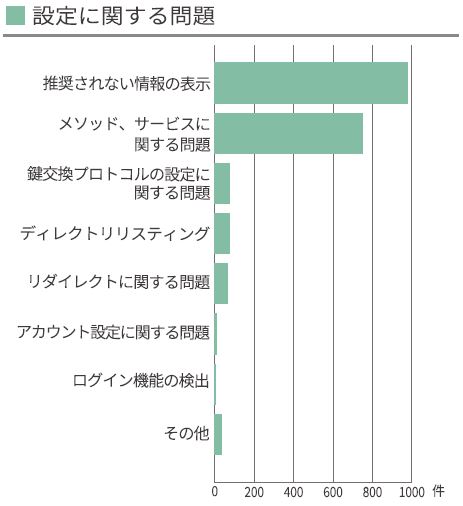

Webアプリケーション診断結果

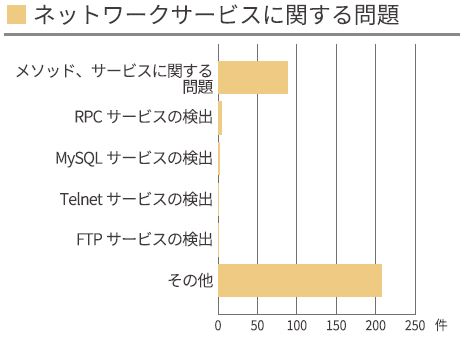

ネットワーク診断結果

「SQAT®」は、株式会社ブロードバンドセキュリティがご提供する脆弱性診断サービスです。SQAT®.jpは、BBSec セキュリティサービス本部の管理・運営によるサイトです。

脆弱性診断に携わる傍ら、セキュリティ人材の育成や情報配信、提言活動の中心的な役割を果たされてきたScanNetSecurity編集長 上野宣氏に、昨今セキュリティ事情を率直に語っていただいたインタビュー。後編をお届けする。

(聞き手:田澤 千絵/BBSec SS本部 セキュリティ情報サービス部 部長)

━━ネットワーク脆弱性診断の場合は、暗号化周りの脆弱性が割と多く検出されます。攻撃で実際に狙われる可能性はどのくらいでしょうか。

上野:脆弱性の中では比較的対応に余裕が持てるタイプと言えます。しかし、長い目で見ると、暗号アルゴリズムの問題によって解読されるとか、中間者(Man-in-the-Middle)攻撃をされるといった危険は否めません。リプレイス等のタイミングで、アルゴリズムの見直しや最新プロトコルへの対応をタスクに入れた方がいいです。

━━例えば金融系の企業ですと、PCI DSS(Payment Card Industry Data Security Standard:クレジットカード業界のセキュリティ基準)に準拠しなければなりませんが、一般的にはコンプライアンス面で準拠必須な規定がありません。

上野:強制力があるものはないですね。OWASPもASVS(Application Security Verification Standard:アプリケーションセキュリティ検証標準)を出してはいるのですが。

━━GDPR(General Data Protection Regulation:一般データ保護規則)も今はあまり話題に出ませんね。

上野:結局、国内でビジネスしている企業にはあまり関係ないとか、せいぜいサードパーティCookieの扱いに注意するくらいだということで。一時期より騒がれなくなりましたね。

━━日本で強制力がある法律と言ったら個人情報保護法くらいでしょうか。

上野:攻撃されたことに対して開発会社が訴えられたことがありましたね。2014年だと思いますが、開発会社がちゃんとセキュリティを担保しなかったという理由で負けて、損害賠償金を支払うことになった。

開発会社は、きちんとした倫理観を持って自分たちが良いと認めるものを納めることが必要です。自転車だったらちゃんと規格があるのに。国際団体がWebアプリケーションの品質保証みたいなものを決めてくれたらいいのですが。

━━Webアプリケーション開発を依頼する際、開発会社にセキュリティを担保してもらうにはどうしたらいいでしょう。

上野:お勧めは、私などが作ってOWASPのセキュリティ要件定義書ワーキンググループで出している 要件定義書です。

依頼側は、内容がわからなくてもいいから、これをそのまま持って行って、「これを作れますか」「これが大事だと言われたが、説明してもらえますか」という問いに対して話ができる開発会社を選ぶ。そうでない開発会社はやめたほうがいい。依頼企業がこのドキュメントを使ってくれるようになるといいなと僕は思いますね。

「これを守ると高くなりますよ」っていいように言われるんですけどね。「高くなる」って誰が言い始めたんですかね。セキュアに作るか、作らないかであって、高い部品が要るわけでもないのに。

━━対応できる技術者が高いんですかね。

上野:高くはなるでしょうね。でも、そこぐらいでしょ。安い人にお願いした結果ハリボテが出てきたら、それはユーザが騙されていることになる。

━━実際にセキュリティ要件に即した開発になっているかの見極めはどうしたらいいでしょう。

上野:受け入れテストで脆弱性診断を実施するといいでしょう。欠陥住宅の事件があった時、住宅を鑑定する資格を持った人がクローズアップされましたよね。部材が入っているか、接着剤がどうか等を専門的に見てくれる人。受け入れテストはそういった観点で重要なんじゃないかと。普通にアプリケーションを何回も見たって、機能がちゃんと動いているくらいしか確認できないですよね。キッチンにコンロが三つあります、火がつきますくらいしか分からないのと一緒です。だから、ちゃんとプロの目で見極める必要があると思います。

━━ネットワークの場合はいかがですか。特に、オンプレミスでネットワーク環境を構築する際に社内ネットワークの診断をやる企業は……

上野:社内LANのリソースに対して実施する企業は、ほぼ皆無だと思います。で、サポートが切れたWindowsサーバがまだ動いていたりします。「イントラネットだから別にいいですよね」とよく言われます。それが脅威だと思われていないのが脅威かなと思います。

リスクの算出方法として、「脅威の大きさそのもの」ばかりでなく、「発生する確率」という要素もあるため、例えば、同じ脅威でもインターネット上より、内部ネットワークの方が発生確率は低い、ということになります。しかし、もう一つ別の要素として、機密性や可用性との兼ね合いである「資産の価値」を考えてみます。例えば、インターネットにある僕個人のブログと社内LANにある機密情報入りのサーバを比べたら、今度は当然、後者が守られるべきとなるでしょう。掛け算していくと、最終的に逆転することがあるはずです。

━━当社もよくお客様に、「うちのWebサイトは個人情報扱ってないから診断は必要ない」と言われます。

上野:重要な情報があるか否かという判断軸になりがちですが、実は攻撃者が欲しいものとして、そのサーバ自体の信頼度がある。そこを踏み台にすると便利、という観点。私も侵入するときに踏み台をよく使います。乗っ取られた結果、次に乗っ取られる先、次に攻撃される先が出てきます。自分たちのオフィスの中に攻撃者を招き入れた結果、自分たちが加害者となって攻撃が行われる。それは駄目ですよね。

━━絶対に守らなければならないものと、リスクを多少許容してもかまわないものの切り分けができていないケースが多いように思います。

上野:リスクアセスメントが必要ですね。まず、何の資産があるかを知ることじゃないでしょうか。物理的、電子的、無形物、色々あると思う。何を守らなきゃいけないかをまず洗い出す必要がある。

━━業務におけるセキュリティというのはどうでしょう。棚卸をするにしても、セキュリティを考慮しながら業務する企業は実際には少ないと思っています。重要情報をそれと認識していなかったり。

上野:そこは、教育をしなきゃいけないと思います。上場企業だと全社員が受けるインサイダー情報のトレーニングがありますね。何を言っちゃいけなくて、何を漏らしちゃいけないのか。「これ重要だよね」という感覚は人によって全然違うので、それは企業が見解として示さなくてはいけない。

━━従業員のセキュリティ教育はどれぐらいの頻度で十分だと思いますか。

上野:最初は結構頻繁にやるべきだと思います。というのは、セキュリティにいちいち気をつけていたらしんどいので、企業の文化として根付くまで浸透させなくてはいけないからです。それ以降は、年に1度とか、追加教育を思い出したようにやるとか。人はどんどん忘れていきますので。

━━セキュリティは自然災害によっても変わりますし、流行り廃りもあります。今後1~2年はどういったことが予想されるでしょう。

上野:やはりリモートワーク絡みのセキュリティ問題が噴出するんじゃないでしょうか。自分のPCから漏れる、会社に侵入される、リモートワークのツールがフィッシングに悪用される、とか。今年は「リモートワークセキュリティ元年」かもしれないですね。

━━リモートワークセキュリティ元年!いいですね、それ。APTはどうでしょう。これからも減ることはないのではないかと。

上野:信用しやすくなるという観点だと、個人のPCに侵入する手口として、その人と仲良くなった後、オンラインミーティング系のツールだと偽ってインストールさせるのがますます増えるでしょうね。例えば相手に、「うちの会社、このツールじゃなきゃ駄目なんだよ。今日これから会議だから、すぐ入れてくれない?」って言われたら、絶対インストールするでしょ。しかもユーザは気づいてないかもしれない。僕もペネトレーションテストで使う手です。

━━あと、今まで注目されていなかったシステムや環境が注目されるとか。例えば、Zoomは爆発的にユーザが増えましたよね。脆弱性がこれまで一切出てこなかったツールで、今後はうじゃうじゃ出てくる、というような。

上野:今まで誰も調べていなかったのに、急に流行ったツールの宿命だと思います。Zoomはニュースにも取り上げられましたが、逆にすごくセキュリティに前向きな会社という印象を抱いてます。バグバウンティのプログラムも始めた。相当自信がないとできないことです。Zoomはこの3ヶ月~半年ですごくセキュアになると思います。

━━SNSはどうですか。システム自体というより、攻撃の入り口として利用されるとか。

上野:こんな中、LinkedIn等を利用して転職を考える人もいると思います。SNS経由でどこかを装って送られてくるっていうのは、非常に多そうですね。僕にもよく「パスワード漏れましたよ」って来ています。「あなたのSNSを半年前から見ています」というようなのです(笑)。

━━従業員がバラバラな場所で仕事をしている今、企業としてどのようなサポートをするのが、セキュリティの維持につながるでしょうか。

上野:リモートワークでも何でも、必要な環境を企業が提供することが大事です。ユーザ任せではいつか破綻します。特にPCと、中に入っているソフトも管理できる状態にするのが大切。自宅のルータやネットワークの問題は、そこまで大きな脅威ではない。やはりコンピュータ自体が安全であることが一番だと思います。繰り返しになりますが、リモートワークは今後増えることはあっても絶対なくならないので、従業員分の予算をちゃんと確保していただきたいです。

ーENDー 前編はこちら

上野 宣 氏

株式会社トライコーダ代表取締役

ペネトレーションテストやサイバーセキュリティトレーニングなどを提供。OWASP Japan 代表、情報処理安全確保支援士集合講習講師、一般社団法人セキュリティ・キャンプ協議会GM、ScanNetSecurtity編集長などを務め、人材育成および啓蒙に尽力。『Webセキュリティ担当者のための脆弱性診断スタートガイド ? 上野宣が教える情報漏えいを防ぐ技術』、『HTTPの教科書』ほか著書多数。

田澤 千絵

株式会社ブロードバンドセキュリティ(BBSec)

セキュリティサービス本部 セキュリティ情報サービス部 部長

黎明期といわれる頃から20年以上にわたり情報セキュリティに従事。

大手企業向けセキュリティポリシー策定、セキュリティコンサルを経て、現在は脆弱性診断結果のレポーティングにおける品質管理を統括。

メジャーなセキュリティスキャンツールやガイドライン、スタンダード、マニュアル等のローカライズ実績も多数。

長年、脆弱性診断に携わり、セキュリティ人材の育成や情報配信、提言活動における中心的な役割を果たされてきた上野宣氏。ScanNetSecurity編集長として様々な取材もされてきた同氏に、この度、弊社よりセキュリティ事情について気になるあれこれをざっくばらんにお聞きする機会を得た。

(聞き手:田澤 千絵/BBSec SS本部 セキュリティ情報サービス部 部長)

━━新型コロナウイルス対策のため、様々な企業が急に追い詰められ、全然準備もできてないままリモートワークに踏み切ったところも多いと思います。セキュリティ上の問題噴出や、実際に侵害されたというニュースも目にしますね。

上野:私がコンサルしている会社で、比較的すんなりリモートワークに移行できた会社があります。元々は一切リモートワークを許可しておらず、VPNもなかったにもかかわらず、です 。そこは、いわゆるゼロトラスト*1 を体現していて、開発も含めビジネスを全てクラウド上で行っています。そういう環境を2年くらいかけて作りました。結果、PCを自宅に持ち帰ってもVPNなしでそのまま仕事ができる感じです。ゼロトラスト的なネットワークがちゃんと作れれば全然問題なく移行できることが、今回はっきりしたと思いました。

でも、ほとんどの会社はそういうわけにいかず、おそらく全て会社のイントラネット上にある。例えばActive Directoryやファイルサーバ。デスクトップに色々なファイルや開発ツールがあったり。

━━では、ゼロトラストでなく従来型のネットワークの場合は、どうすれば安全にリモートワーク環境に移行できるでしょうか。

上野:やはりVPNでしょう。ただし、VPNサーバがだいぶ前に設定されたままだったり、プロトコルが古かったり、IDとパスワードを共有していて誰が接続したかわからなかったり、といった問題に注意しなければならない。それに、全社員が接続できるVPNサーバとなると、急には対応できない会社が多いと思います。

なので、AWS、Google等のクラウドを利用してVPNサーバを立て、そこを回線として接続するのがいいでしょう。結構安く、早くできると思います。

━━AWS利用の場合、責任分界点と言いますか、クラウドサービスベンダが担保してくれる部分と、ユーザが行わなくてはならないセキュリティ対策がありますよね。どう注意したらいいでしょうか。

上野:CISなど、公開されているベストプラクティスを参照していただくのがいいでしょう。ちまたに溢れている個人のブログを漁って調べるという手もありますが、ちゃんと知識を持ったセキュリティベンダにサポートしてもらうのが一番です。わからないのを自分たちで何とかするのではなく、会社の資産を守る大事なところですので、補正予算を組み会社をあげて緊急でやるべきです。

━━コロナウイルス対策で生産性が落ちている会社もある中、追加でセキュリティ費用を捻出するのは難しいと想像しますが……

上野:経営者がどう捉えるかですね。逆に、「オフィスいらないな」と考える経営者もいるわけで、その分リモートワーク環境に投資することもあると思うんです。今まで手間かけて机と椅子を用意していたのは何だったの、みたいな。このままコロナの問題がゼロになることはないでしょうから、いかに早く環境を整えるかが、ビジネスで勝つために重要ではないでしょうか。

━━先ほど上野さんがおっしゃったゼロトラストネットワークを実装する場合は、アクセス制御辺りが肝になりますか。

上野:ID管理をしっかりしなくてはいけません。ゼロトラストを体現するためにIDaaS(アイディーアース:Identity as a Service。ID管理をクラウドで実施するサービス)を導入することで、アカウント管理をユーザ任せにせず、組織が管理する。海外だと、CISOのような感じでIDを管理する専門の役職もあると聞いたことがあります。

━━従業員に対しては、どのような注意をしておけばいいでしょうか。

上野:パソコンは共有のものを使わない。ルータも最新のものを使う。人目につく公共の場では作業を行わない。あと、OSとアプリケーションのアップデート。昔から言われていることと同じです。 IPAが出している注意喚起は、割と簡潔で分かりやすいですね。

━━自宅環境でのリモートワークにあたり、環境を全て用意できない会社もあります。会社支給のPCでなく、自宅のPCを使用する場合の注意点は?

上野:まず脅威として考えられるのは、マルウェア感染とか、攻撃者による遠隔操作とかですね。会社の重要情報をPCに置いてしまうと、盗まれる可能性が出てくる。さらに、会社にVPN接続するとか、会社の何らかのサービスにアクセスするとなると、そのIDやパスワードも盗られて中に侵入される危険性もある。

もちろん、会社支給のPCならそういった事態が起きないというわけではありませんが、可能性は低い。資産管理ツールが入っていて余計なアプリケーションがインストールできないといった、ある程度の対策できるはずですから。

━━あと、懸念されるのはフィッシング系でしょうか。コロナウイルスに便乗したメール詐欺が増えています。

上野:東日本大震災の時もそうでしたが、緊急事態があると、広く人々に関係のある事象が増える。例えば、コロナ対策で政府からの給付金をもらうために手続きがオンラインでできます、となると、「俺、関係あるな」となる。攻撃者は騙しやすいポイントをすかさず利用してきます。

対策としては、許可されていないアプリケーションをインストールしないようにするとか、すべて疑ってかかるよう教育するとか、でしょうね。

━━上野さんご自身も、普段ペネトレーションテストや脆弱性診断を実施されていますが、当社のシステム脆弱性診断では、高リスク(当社基準)以上の脆弱性の検出が全診断件数の3割ほどにのぼります。この現状をどう思われますか。

上野:脆弱性診断には相当長いこと関わっていますが、「全く世の中改善しないな」と思っています。僕らのアプローチが間違っているんじゃないかと思うぐらい。毎回、同じような脆弱性が出るし。

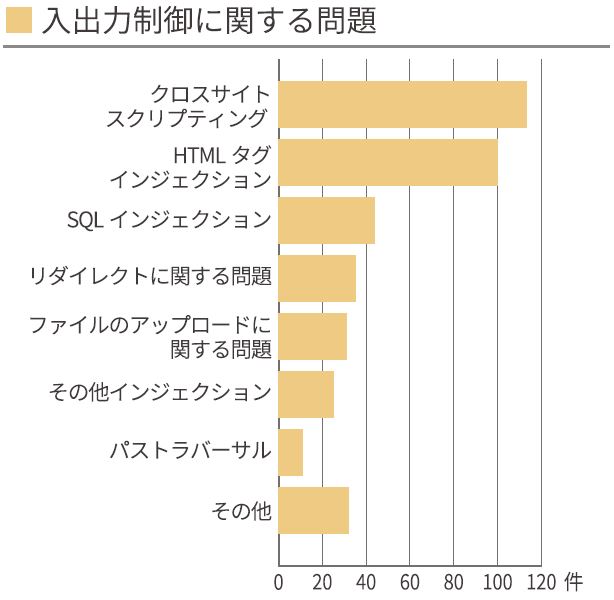

ここ何年か、「興味がない人に、いかにセキュリティを届けるか」という僕のテーマがあるんですが、非常に難しい。だから、そういう人たちが意識しなくてもできるようにしなければいけない。例えば、Webアプリケーションでクロスサイトスクリプティングを直すのはプログラマではなく、フレームワークとかAPIを使うことで誰が作っても安全なものになるような環境にしていく。もちろん、セキュアコーディングというものが消えるわけじゃないが、たとえそれを知らなくても安全なものを作れる仕組みのほうが、僕は必要だと思っています。

あとはWAF(Web Application Firewall)も含めて、全方位で担保できるもの。どんなひどいプログラムを書いても大丈夫なように、プラットフォームとかフレームワークとかWAFとか、各レイヤでなんとかできるようにするのがいい。

━━1つの対策だけじゃ守りきれないですから、多層防御は重要ですね。怖いのはゼロデイの脆弱性が見つかった時じゃないですか?

上野:ゼロデイ攻撃がわかってからパッチが適用されるまでの間は、Webの場合はWAFで防御できる可能性もあります。セキュアコーディングでは対応できないかもしれないし、フレームワークのアップデートを待っていたら攻撃される恐れもあるので。

フレームワークやライブラリのバージョン管理も大切です。そのためのOWASP Dependency Checkというツールなどがあります。

━━バージョン管理が徹底されていない会社はとても多いです。環境によってはアップデートできないというお客様もいらっしゃり、そうなると多層防御で、WAFやIPS/IDS入れてください、となると思います。

上野:我々診断業界も変わらなきゃいけないかもしれないです。診断の結果、クロスサイトスクリプティングが出たことだけ言うのでなく、出ないようにするには業務をこう変えなくちゃいけないですよ、と。我々もクロスサイトスクリプティングを見つけるの、飽きたじゃないですか(笑)。

そもそも最低限クリアしてしかるべきセキュリティレベルがあって、その上で脆弱性診断を受けてほしい。他の業界でもそうじゃないですか。安全な車を作った上で衝突テストをやるからいいのであって、適当に作った車で衝突テストしたってバラバラになるに決まってるじゃないですか。安全基準どおりのフレームワークで作った上で、「絶対安全なはずだけど念のためテストしてほしい」となるのが、脆弱性診断の本来あるべき姿だと思います。

━━同じ組織内でポリシーが定まっていない場合もあります。例えば、グループ企業同士を診断したら、A社はセキュリティの堅牢なシステムなのに、同じグループ傘下のB社は穴だらけだった、というような。

上野:そもそも共通のルールやフレームワークがない組織が多い。でも、今後作るものについてだけでも対応していけば、5年後には良くなっているかもしれない。たとえ現状を変えるのは難しくても未来は変えられると思うので、そこは考えていただきたいですね。これを機に、リモートワークを適切に推進して、セキュリティ対策を「コストではなく投資だ」と言える会社が生き残っていくのではないでしょうか。

話し手 / 上野 宣 氏

株式会社トライコーダ代表取締役

ペネトレーションテストやサイバーセキュリティトレーニングなどを提供。OWASP Japan 代表、情報処理安全確保支援士集合講習講師、一般社団法人セキュリティ・キャンプ協議会GM、ScanNetSecurity編集長などを務め、人材育成および啓蒙に尽力。『Webセキュリティ担当者のための脆弱性診断スタートガイド - 上野宣が教える情報漏えいを防ぐ技術』、『HTTPの教科書』ほか著書多数。

聞き手 / 田澤 千絵

株式会社ブロードバンドセキュリティ(BBSec)

セキュリティサービス本部 セキュリティ情報サービス部 部長

黎明期といわれる頃から20年以上にわたり情報セキュリティに従事。

大手企業向けセキュリティポリシー策定、セキュリティコンサルを経て、現在は脆弱性診断結果のレポーティングにおける品質管理を統括。

メジャーなセキュリティスキャンツールやガイドライン、スタンダード、マニュアル等のローカライズ実績も多数。

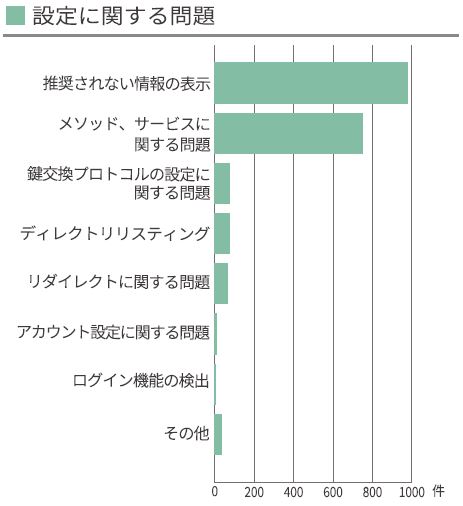

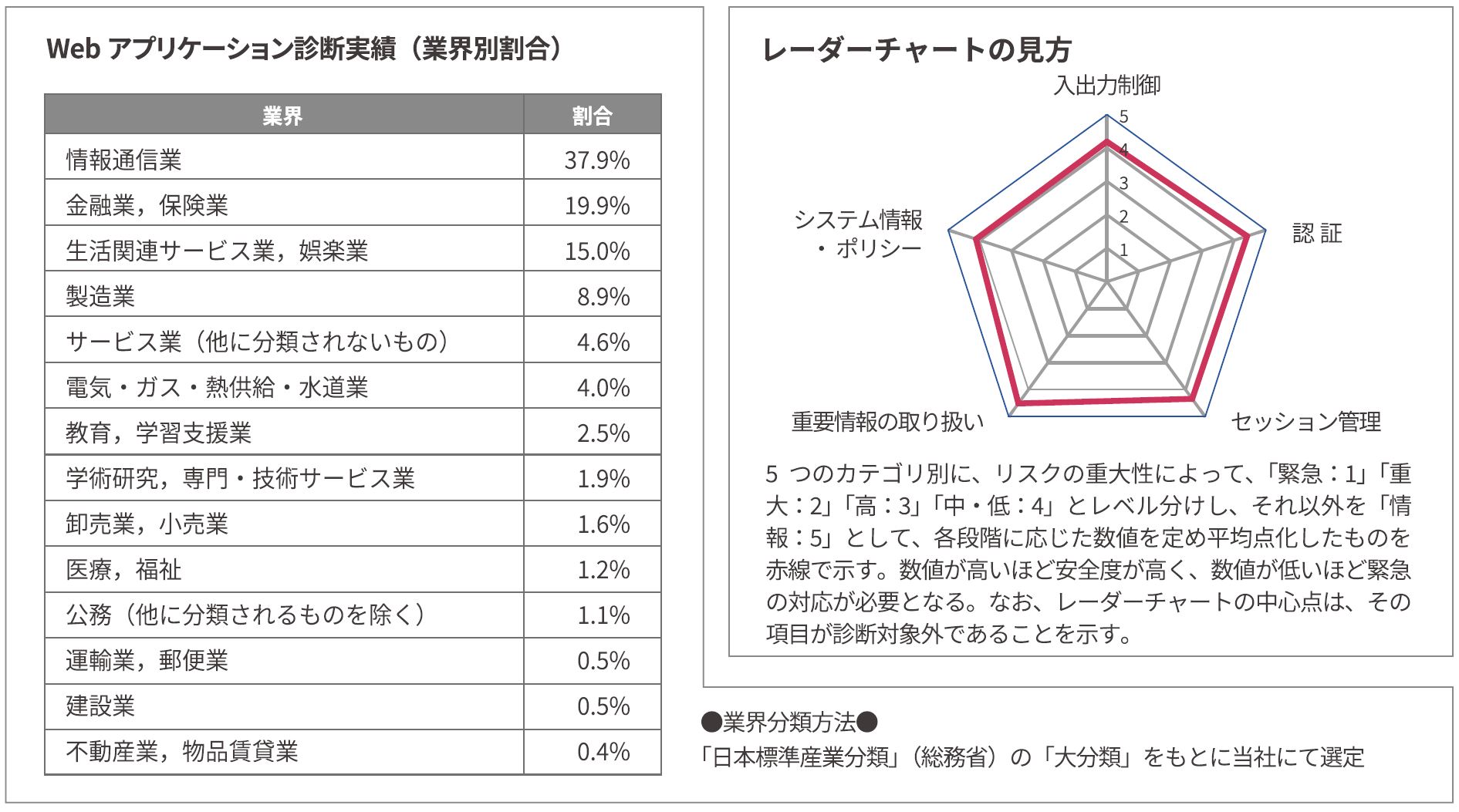

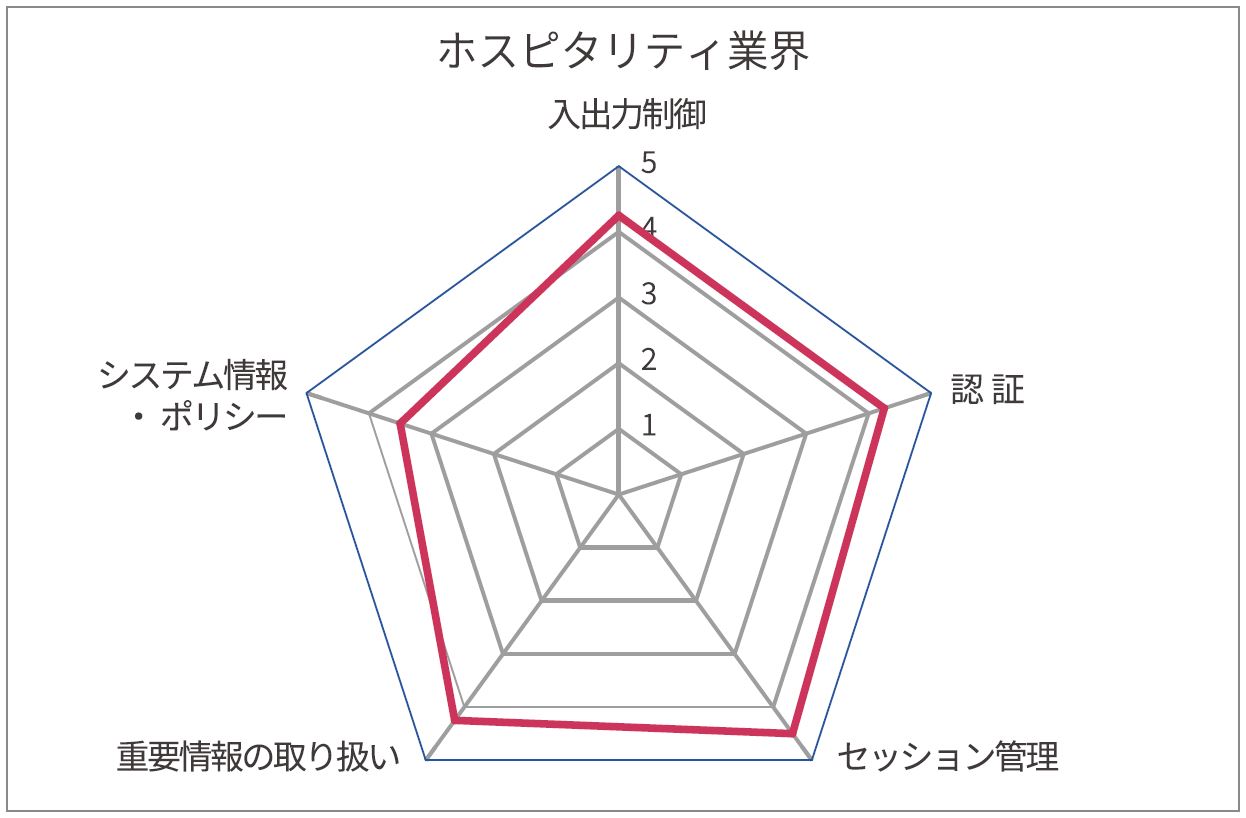

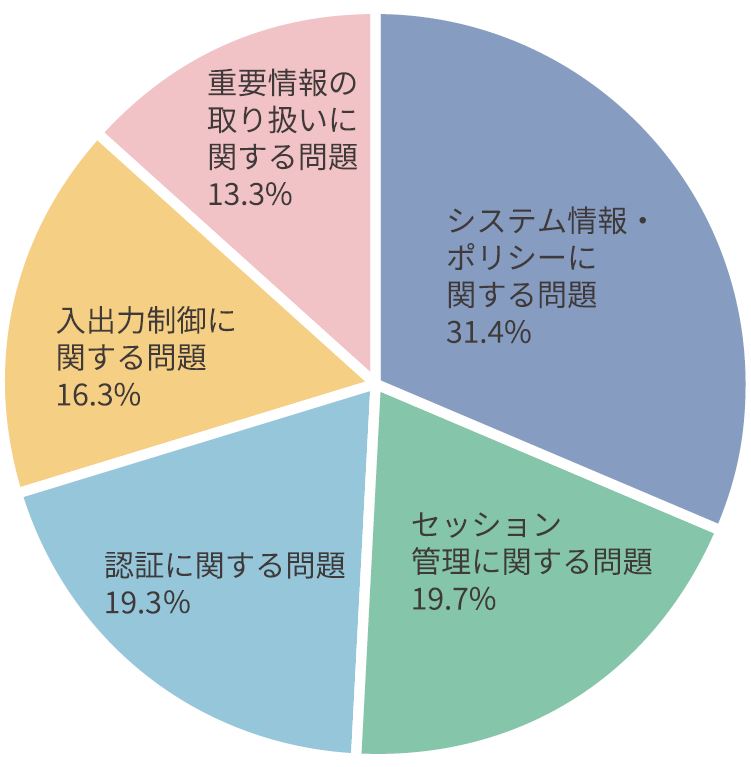

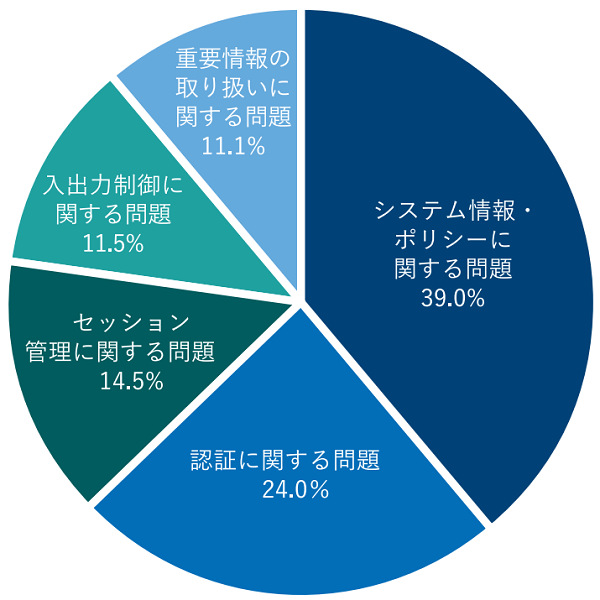

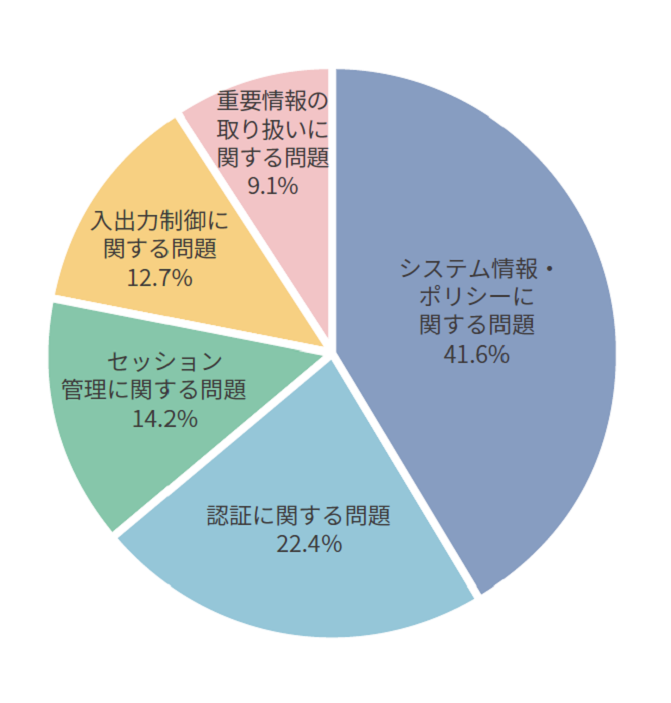

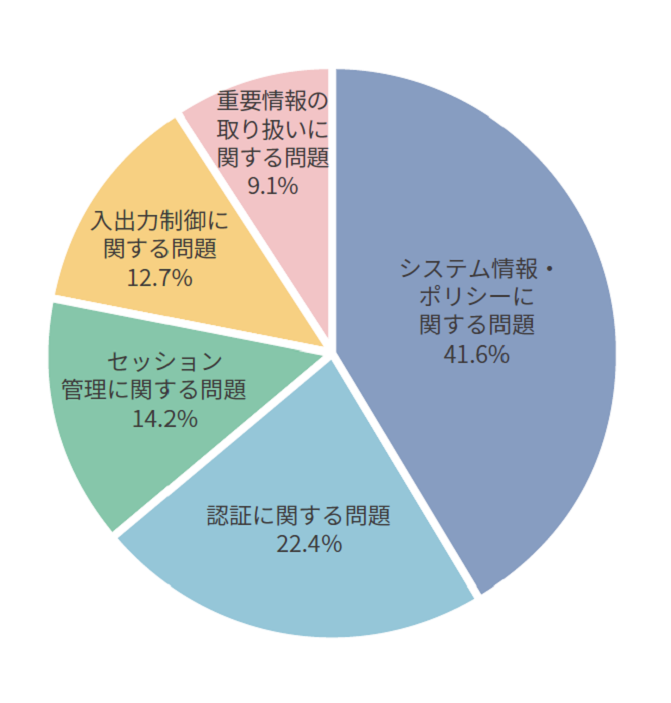

診断対象を業界別に分類し、当社報告書内で使用している、入出力制御、認証、セッション管理、重要情報の取り扱い、システム情報・ポリシーといったカテゴリごとに、検出された脆弱性をリスクの重大性で評価してレー ダーチャート化した。レーダーチャートの算出方法は、集計期間に検出された脆弱性の平均値から、システムごとに判定した結果の平均値である。今回は、オリンピック・パラリンピックを目前に控え、新しい試みを続ける観光・宿泊・運輸(航空・旅客)業などの「ホスピタリティ」業界をピックアップし、分析した。

「高」リスク以上の脆弱性が検出されたシステムであっても、正しい対処を施せば影響は最小化できる。また、事故を未然に防ぐための方法を、官公庁などがガイドラインや対策提言などとして発表しているので、これらも参考にしていただきたい。

ホスピタリティ業界

ホスピタリティ業界(観光・宿泊・運輸)分野のシステム脆弱性診断の平均値は図1のとおり。システム情報・ポリシーにおいてやや数値が低いものの、平均して大きな問題が検出されたシステムは少ない。

しかし注意を喚起したいのが、このレーダーチャートがあくまでも「平均」であることだ。殆どのシステムは平均値を上回る、あるいはほぼ平均値に近い値であったものの、大きく平均を下回るシステムも存在した。特に入出力制御とセッション管理においてその傾向が顕著であった。なお、システム情報・ポリシーは総じて平均に近い値であった。オリンピック・パラリンピックに向けて活況な業界の現状と課題について考えていく。

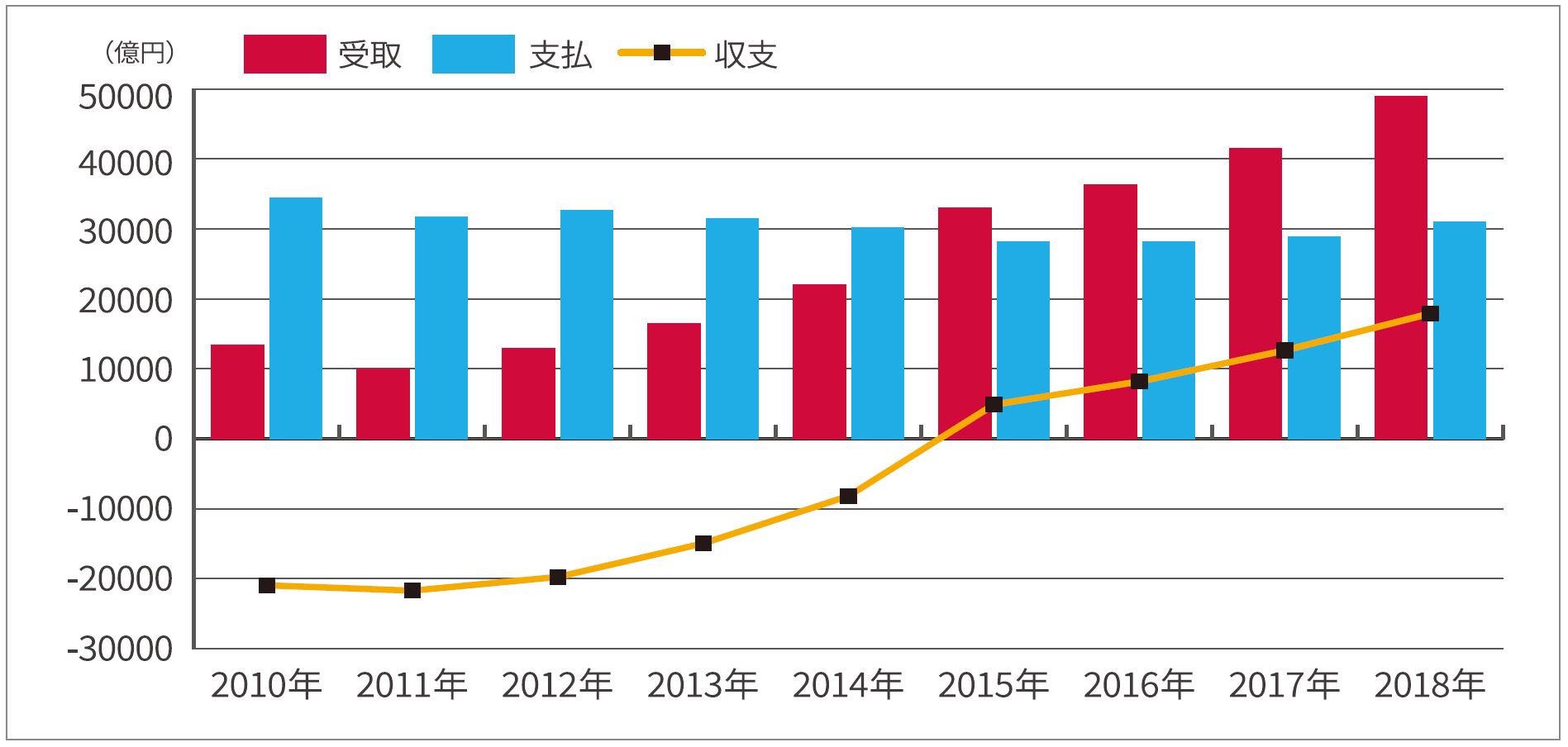

2019年5月に経済産業省が公表した「平成30年度 我が国におけるデータ駆動型社会に係る基盤整備」によれば、日本のBtoC-ECのサービス系分野において、最も市場規模が大きいのが旅行サービスである。2018年のBtoC-ECの市場規模は3兆7,186億円にのぼり、全体の約56%を占める。ここでいう「旅行サービス」とは、旅行代理店への申し込み、航空機利用(国内便・国際便)、鉄道(新幹線・その他在来線)、バス利用、ホテル・旅館の宿泊費に関して、消費者の国内外を問わず日本の事業者に支払いが発生する市場を指す(ビジネスで利用する「出張」は除外)。牽引するのはインターネット専業の旅行代理店(通称:OTA :Online Travel Agency)で、国内のサイトをはじめ、エクスペディアやBooking.comといった外資系OTAも目立っている。特にインバウンドにおいては外資系OTA抜きでは成り立たないといっても過言ではない。

旅行サービス業においてBtoC-ECは、航空券やホテル予約における空席や空室といった「在庫」管理に直結している。例えば、客室数という確定サービス枠が存在し、空室を「在庫」として顧客に提示しインターネットを介して予約を受け付け、自動で在庫管理を行う形態は、「在庫数」が明確に定義できるサービスにとって非常に親和性の高い形態である。

しかし、市場が成長を続ける一方でセキュリティの甘さも課題として浮かんできた。

2018年にセキュリティ企業のTrustwaveが犯罪被害にあった世界19カ国の企業・団体など数千社を対象に行った調査結果では、宿泊業・旅行業を含む「ホスピタリティ産業」は、小売、金融に次いで3番目に被害が多く、全体の10%を占めた。特にクレジットカード払いができるシステムが狙われている。またセキュリティ企業のDashlaneが2018年に実施した調査では、旅行関連サイト55社の89%でパスワードポリシーや認証機構に問題があったとの結果が報告されている。さらにシマンテックの研究者による調査では、54カ国約1,500のホテルにおける67%もの予約サイトがサードパーティサイトに予約参照コードを意図せず漏らしているリスクを内包しているという報告がなされている。同調査では、ホテルサイトの4分の1以上(29%)が、顧客への予約受領のメールに記載している予約管理システムへのリンクを暗号化していないとも述べている。実店舗を狙ったサイバー攻撃は減少傾向にあるものの、電子商取引ではむしろ増加傾向にあるといえるだろう。

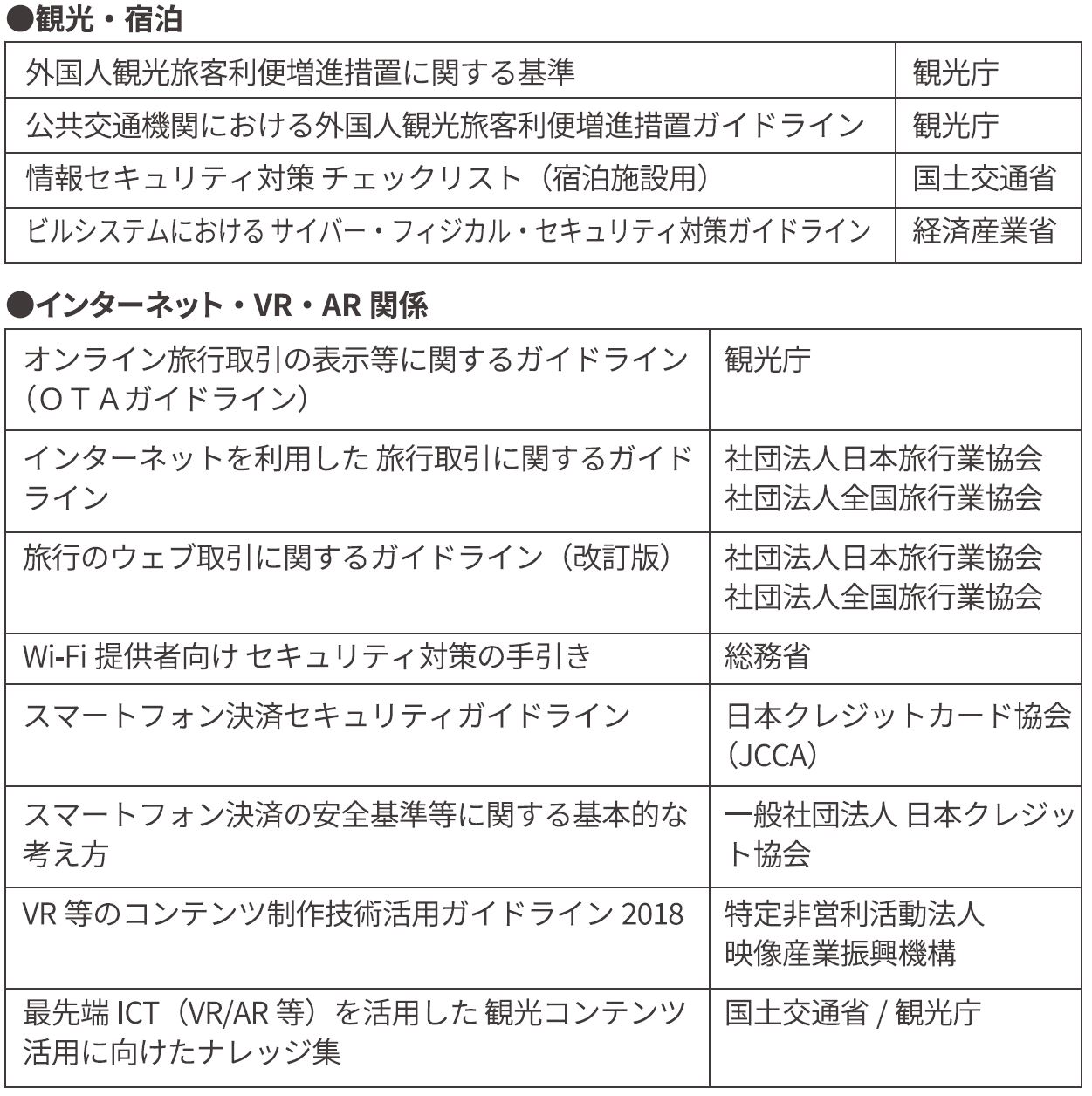

OTAに関しては観光庁が2015年に「オンライン旅行取引の表示等に関するガイドライン」を策定し、旅行業のオンライン取引で表示すべき内容やその表示方法について細かく規定した。しかしセキュリティ対策については触れられておらず、各企業・団体によって対策状況はまちまちであった。2016年、大手旅行会社・中堅運輸会社において情報流出事件が発生したのを受け、「観光庁・旅行業界情報共有会議」が発足された。「中間とりまとめ」において旅行業情報セキュリティ向上のため早急に講ずべき対策が提言され、2018年には「旅行業者における情報セキュリティ確保に係る安全ガイドライン」策定の予算が支出されたものの、2020年1月の段階では、公表されていなかった。ただし、社団法人日本旅行業協会/社団法人全国旅行業協会が2014年に「旅行のウェブ取引に関するガイドライン(改訂版)」を出しており、事実上これがスタンダードになっているともいえる。

一方、国土交通省ではサイバーセキュリティ戦略本部の「重要インフラ分野における情報セキュリティ確保に係る安全基準等策定指針」に依拠する形で、航空・物流・鉄道・空港の各分野に対し、個別に「情報セキュリティ確保に係る安全ガイドライン」を策定している。また、鉄道、バス・バスターミナル、タクシー、宿泊施設の各業種に対しては個別の「情報セキュリティ対策のチェックリスト」を公開して対策を促している。

ホスピタリティ業界において今年開催のオリンピック・パラリンピックを目前に脚光を浴びているのが、訪日外国人観光客を対象とするインバウンドサービスである。日本が「観光立国」を打ち出したのは今から17年ほど以前に遡る。小泉首相(当時)による「観光立国懇談会」が平成15年(2003年)に発足し、2006年には「観光立国推進基本法」が成立した。2015年以降、国際貿易収支上、観光業は「輸出産業」となっている。また、2019年の世界経済フォーラムの観光競争力レポートでは第4位と、2017年より2回連続で上位にランクインしている。日本の評価を押し上げた項目としては「安全・安心」、「保険・衛生」、「ICTの普及」がある。

世界観光機関(UNWTO)によれば、今後のインバウンドサービスのカギとなるのはデジタル技術、特にバーチャル・アシスタントとリアルタイムデスティネーションであるとしている。国土交通省では令和元年度の施策として、主要観光地の多言語対応、全国3万カ所の主要観光地・防災拠点で無料Wi-Fi整備を進めるとともに、「キャッシュレス・消費者還元事業」として中小・小規模事業者のキャッシュレス決済の普及に力を注いでいる。観光庁も、2018年には「外国人観光旅客利便増進措置に関する基準」、「公共交通機関における外国人観光旅客利便増進措置ガイドライン」を策定した。同ガイドラインでは「インターネットによる予約環境の整備」として「インターネット上でクレジットカード等による決済も可能であることが望ましい」としている一方で、セキュリティに関しては、「公衆無線LAN等を整備するにあたっては、以下を参照されたい」として、「Wi-Fi提供者向けセキュリティ対策の手引き」(平成28年総務省)、「公衆無線LANセキュリティ分科会報告書」(平成30年3月総務省)を挙げているのみである。

旅行者はパスポート、支払い情報、詳細な旅程など、データの宝庫を持ち歩く存在といえる。さらに旅行者は、旅行先では利便性を優先し、セキュリティ意識が通常より甘くなりがちであることから、攻撃者にとっては格好の「獲物」となりやすい。先のTrustwaveのレポートによれば、調査対象のアメリカ人の70%以上が公共のWi-Fiへの接続や公共のUSBステーションでのデバイス充電、Wi-Fiへの自動接続を有効化することで自分自身の情報をさらす行為をしていた。なお、個人旅行に比べビジネス旅行の方が、リスクの高い行動をとる人が多い。

こうした中、セキュリティ要件を組み込まないガイドラインを基に「VR/AR等を活用した観光コンテンツ」が独り歩きしている現実もある。VR(Virtual Reality:仮想現実)が現実世界から得られる感覚情報を遮断して人工的に再現した感覚情報に置き換えるのと対照的に、AR(Augmented Reality:拡張現実)は現実空間を起点としデジタル情報を付加し、CGや動画を合成表示する。RPGを現実の空間と重ねるスマホゲームなどがARの代表である。ARに固有のセキュリティやプライバシーを考慮する必要があると主張する研究者もいる。

2019年にはサイバーセキュリティカンファレンスRECONにおいて、VRのハッキングが紹介された。観光に関するVRコンテンツは観光庁・文化庁がそれぞれ個別にガイドラインを公表しているが、どちらもセキュリティ要件を含んでいない。また経済産業省の補助事業として、特定非営利活動法人映像産業振興機構(VIPO)が「VR等のコンテンツ制作技術活用ガイドライン2018」を公表しているが、やはりセキュリティについては触れられていない状況だ。データセキュリティのみならず、個人情報(位置情報)保護、プライベート空間権利(公的空間の境界)等の課題もある。これらに関して今春以降、矢継ぎ早にガイドラインが発行されることが予想されるが、現在設計・開発中の案件については、ガイドラインが発行されてからセキュリティ要件を追加することになり、いびつな構造になってしまう。

まずは設計・開発の段階から「セキュリティ・バイ・デザイン」の思想を実践するとともに、ガイドラインに盛り込まれるであろう最低限のセキュリティ要件は予め組み込んでおくことが肝要だろう。どんな要件がガイドラインに組み込まれるか、あるいはガイドラインの最低基準以上の対策が必要なものは何かといった、専門家の知見が必要になる。これからインバウンド関連の事業を展開するのであれば、是非にも開発段階からのセキュリティ診断を実施することをお勧めする。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

SQAT® Security Report 2020年春夏号

今やIoTシステムや制御系システムのセキュリティの問題は、経済的な損害だけでなく、社会的信用の失墜につながりうるものとの認識が一般的になりつつあります。特に、2020年はオリンピック・パラリンピックという国際的な大型イベントを控えており、大規模なサイバー攻撃が予想されます。こうしたイベント時に狙われる制御システムは、電気・ガス・水道や空港設備といったインフラ施設、石油化学プラントなどの制御システムなどがあげられます。

平成三十年4月にはサイバーセキュリティ戦略本部から「重要インフラにおける情報セキュリティ確保に係る安全基準等策定指針(第5版)」が公表されたものの、「サイバーセキュリティに係る保安規程・技術基準等」については未整備の業界も多く、省令の改正や国としてのガイドライン等の策定が急ピッチで進められています。こうした中、「IoTシステムや制御システムのセキュリティ」は、事業継続計画(BCP)において想定すべき主要なリスクの一つであり、経営責任が問われる課題として捉える必要があります。

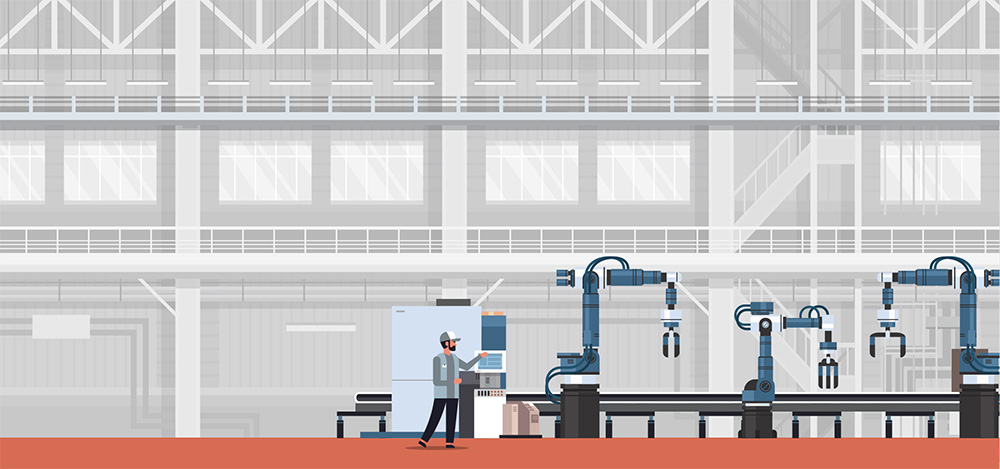

従来、製造業の制御系システムはインターネットに接続されていない独立系システム、いわゆる閉鎖系システムであるために安全と考えられてきましたが、近年状況が変化してきています。一般的に、OT(Operational Technology)のライフサイクルは10~20年と、ITに比べ長く、さらにシステムが停止することなく稼働し続けること(可用性)が最も重視されるため、装置自体の脆弱性が発見されたとしてもすぐに交換できません。パッチを当てるにしても操業を計画的に停止する必要があることなどから、ファームウェアやエンベデッドOS(産業用機械などに内蔵されるコンピュータシステムを制御するためのOS)のアップデートにUSBを使用するケースも少なくありません。しかし検疫体制が甘く、そこから感染してしまったという事例もあります。

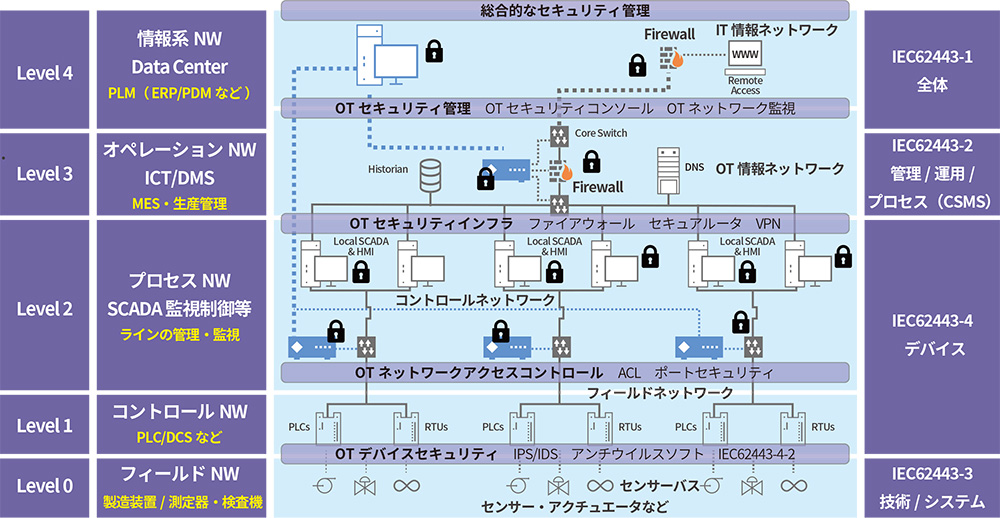

さらに最近、利便性を考え制御系システムでもエンベデッドOSとしてWindowsやLinuxを採用されることが増えてきましたが、それらの端末がインターネットに接続されていることから、標的型攻撃などの脅威にさらされる機会が増えるという皮肉な結果を生んでいます(図1参照)。

出典:日経 xTECH EXPO オープンシアター講演資料

「情報システムのようにはいかない制御システムのセキュリティ ~サイバー攻撃手法から見る制御セキュリティ対策~」IPA セキュリティセンター 福原 聡

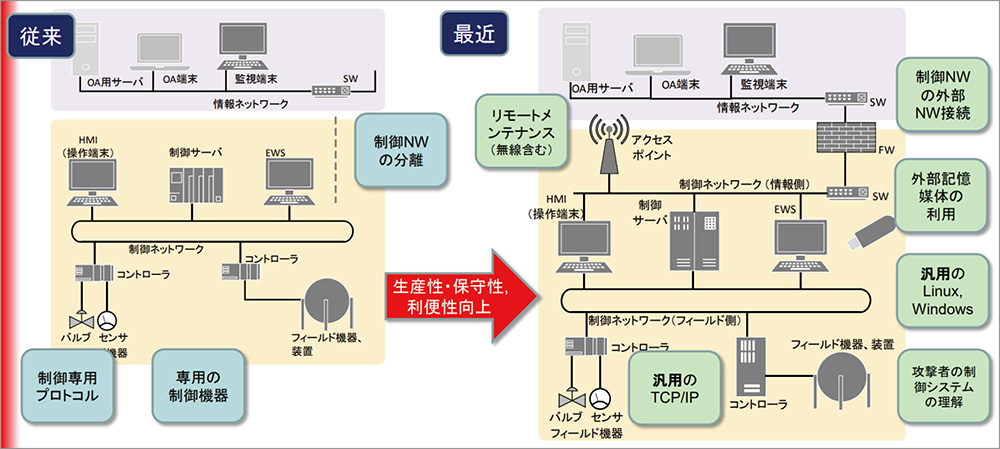

制御システムのセキュリティと一般的な企業の情報システムとは、その対象や優先度が大きく異なり、またセキュリティの基本であるCIA(機密性・完全性・可用性)の優先度も大きく違うため、単純にWebアプリケーションやネットワークのセキュリティ対策を当てはめるわけにはいきません。特に制御システムで優先されるリスク管理項目は「人命」「環境」であり、リアルタイム性も求められるのが大きな特徴です(表1参照)。

制御システムのインシデントでは2017年に起きたランサムウェア「WannaCry」が記憶に新しいでしょう。政府・病院・工場などのシステムに侵入し、コンピュータのストレージが暗号化されて身代金を要求された事件です。また、2019年にはランサムウェア「LockerGoga」により世界40ヶ国のコンピュータがサイバー攻撃を受け、ノルウェーのアルミ生産会社では、生産システムとオフィスITシステムが感染したため、手動生産に切り替えての操業を余儀なくされ、生産が大幅に減速されました。同じく、2019年の7月には南アフリカのヨハネスブルグで電力会社のプリペイド供給システムがサイバー攻撃により停止し、顧客が電力を購入できなくなる事態が発生しました。

前述のように、OTはライフサイクルが長く、セキュリティよりも可用性が重視されるので、制御システムのアップデートもベンダが実施することが多いのですが、最新の脆弱性情報がOT担当者とIT担当者の間でスムーズに連携されず、結果として対策が不十分になっていることが散見されます。そもそも、IoTシステムや制御システムのセキュリティはフレームワークの違いもあり、専門家の知見によるリスクアセスメントが欠かせません。

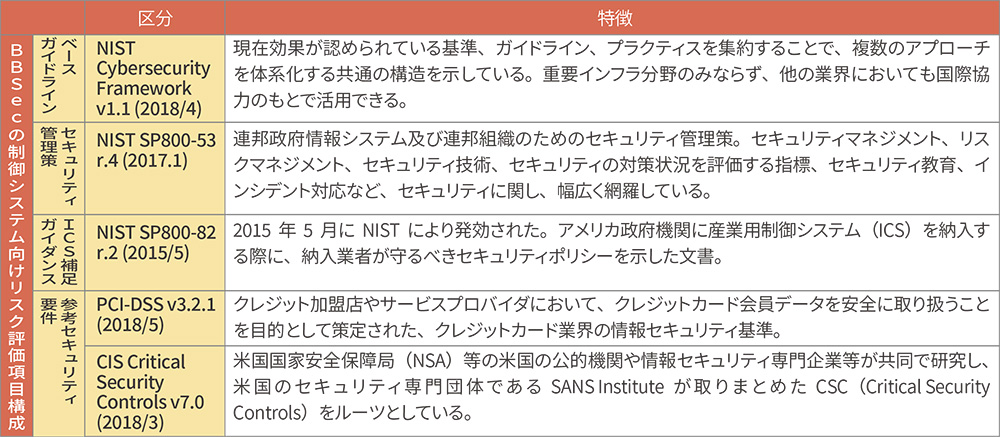

汎用的な標準・基準として、ISMS(情報セキュリティマネジメントシステム)に対してCSMS(サイバーセキュリティマネジメントシステム)と呼ばれている制御システムセキュリティ基準 IEC62443-2-1がありますが、当社では、近年のサイバー攻撃の動向や脅威を踏まえた上で、独自に開発したフレームワークを使用しています。IEC62443に加え、NIST(米国標準技術研究所)のセキュリティガイドラインであるNIST SP800-82および53、IPAのガイドラインなどをベースとしています。(図2、表2参照)

冒頭にあげた「重要インフラにおける情報セキュリティ確保に係る安全基準等策定指針(第5版)」において、定期的な情報セキュリティリスクアセスメントの実施、サイバー攻撃の特性を踏まえた対応計画の策定などが求められています。

これらの重要インフラのシステムには先にみたように、一般的な情報システムのセキュリティ対策では対応できない部分も多くあります。まずはセキュリティリスクを可視化し、脆弱性があることを認識することが重要です。その上で脅威を最小化する方策を検討する必要があります。

可用性と人命・環境への配慮という2つの命題を実現するためにも、OT担当者とIT担当者が連携し、セキュリティの専門家を交えてセキュリティ体制を構築・運用していくことが欠かせません。当社では制御システムのリスクアセスメントをはじめ、CSIRT構築、セキュリティオペレーションセンターによる監視、ケースによってはセンターからのオペレーションで防御するところまでお手伝いしています。対策についても一般的なセキュリティ対策の提案だけでなく、装置の交換やエンベデッドOSのバージョンアップが難しい場合のリスク低減策もご提案いたします。

制御システムセキュリティのリスクアセスメントは、情報セキュリティ対策の第一歩である現状把握を行い、現状を踏まえた上で、セキュリティリスクに対する今後の対策を考えるためのファーストステップです。セキュリティ専門家の知見でこそできることがあります。事業継続のためにもまずはリスクアセスメントからはじめてはいかがでしょうか。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

Security NEWS TOPに戻る

バックナンバー TOPに戻る

SQAT® Security Report 2020年春夏号

当社では、Webアプリケーション、ネットワーク(プラットフォーム)、スマホアプリ、IoT、パブリッククラウド、ソースコード、標的型攻撃に対するリスク可視化等、様々な局面における診断サービスを提供することで、お客様のニーズにお応えしている。

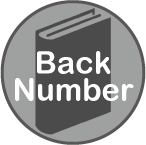

当社の脆弱性診断サービスは、専門技術者による高精度の手動診断と独自開発のツールによる効率的な自動診断とを組み合わせ、検出された脆弱性に対するリスク評価について、右表のとおりレベル付けしている。お客様のシステム特性に応じた脆弱性の検出、リスクレベルの評価、個別具体的な解決策の提供が適切に行えるよう、高い頻度で診断パターンを更新し、診断品質の維持と向上に努めている。

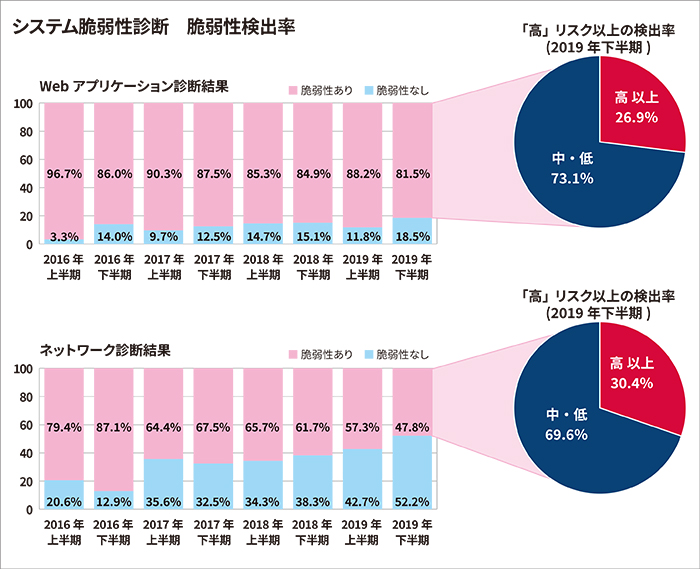

当社では、2019年7月から12月までの6カ月間に、14業種延べ537企業・団体、4808システムに対してシステム脆弱性診断を行った。情報セキュリティ対策に重きを置く企業・組織側の姿勢もあり、診断案件数は年々増加している。脆弱性の検出率は以下のとおりである。

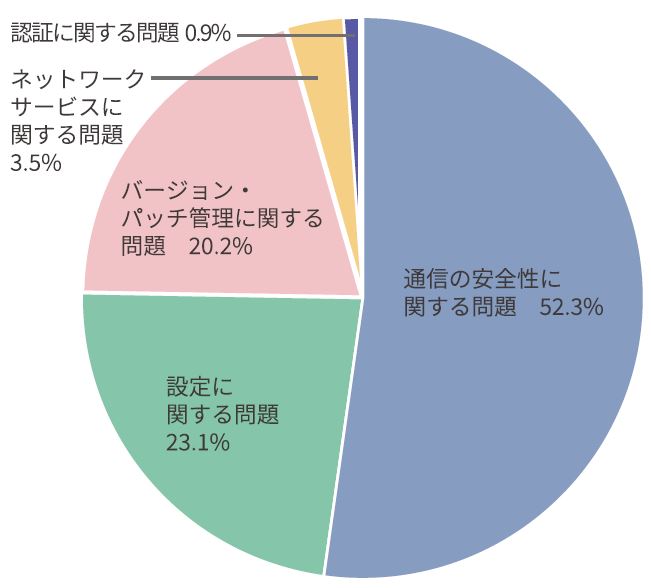

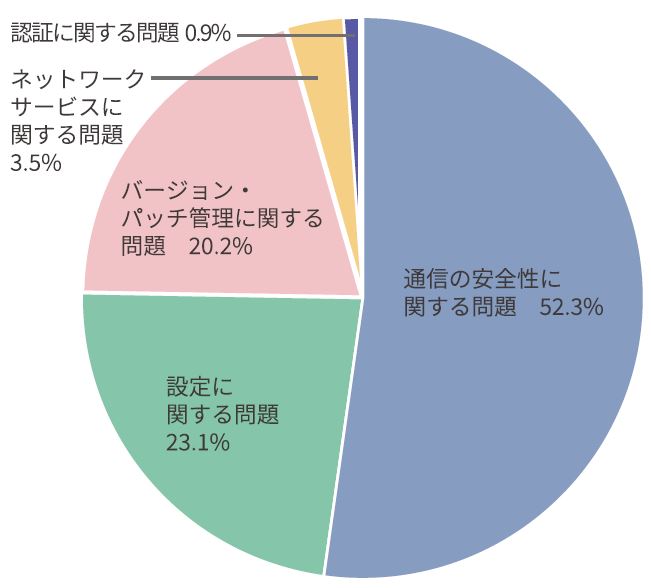

診断の結果、Webアプリケーション診断では、脆弱性が検出されたシステムが全体の81.5%と、前年同期(2018年下半期)の84.9%に比べて微減しているものの、依然として高い割合である。ネットワーク診断においては、脆弱性検出率はシステム全体の47.8%であり、2017年下半期以降、減少傾向にあるが、およそ半数のシステムに何らかの脆弱性が検出されている。

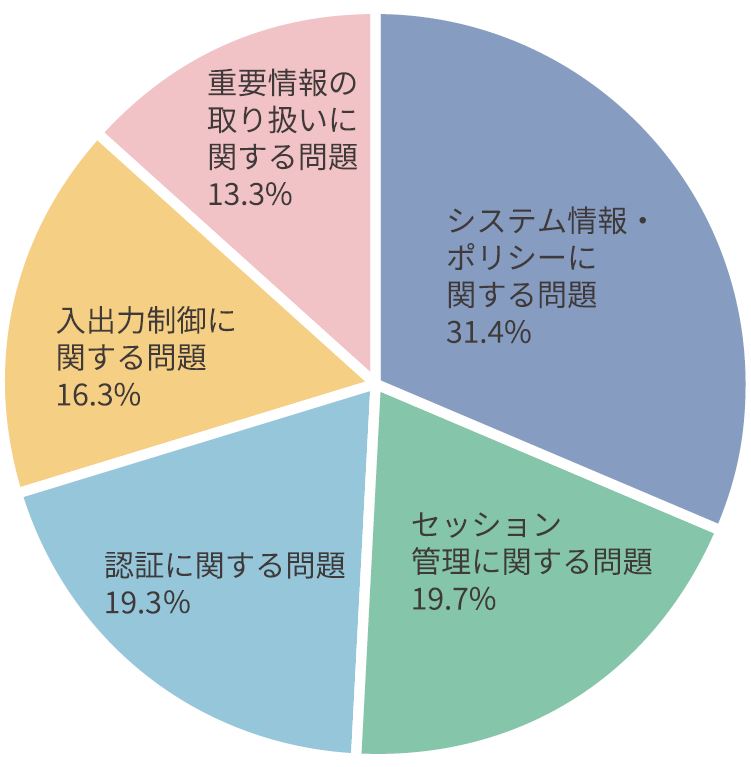

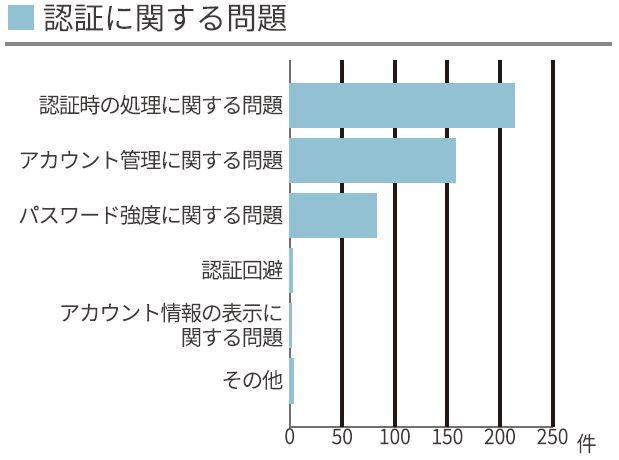

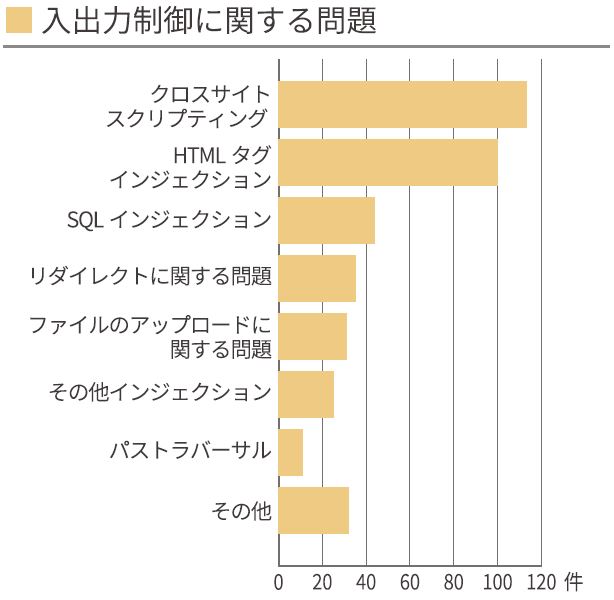

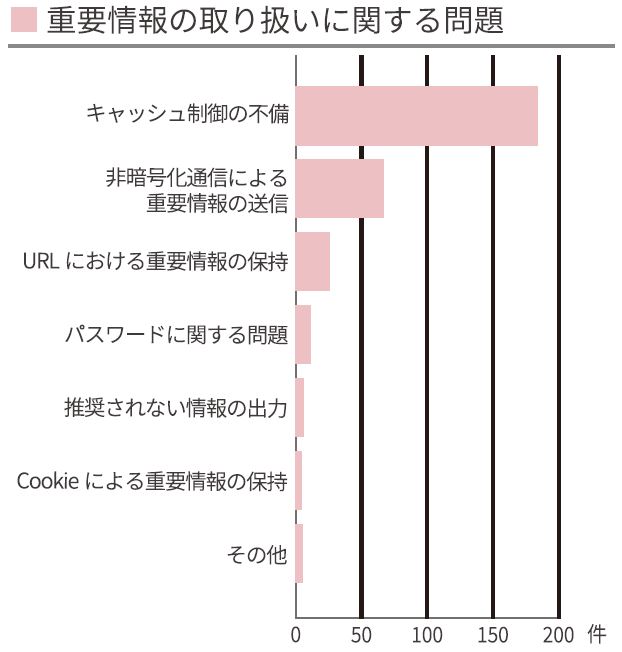

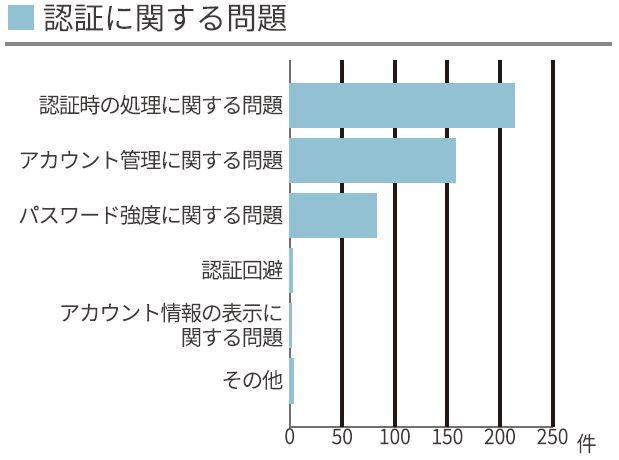

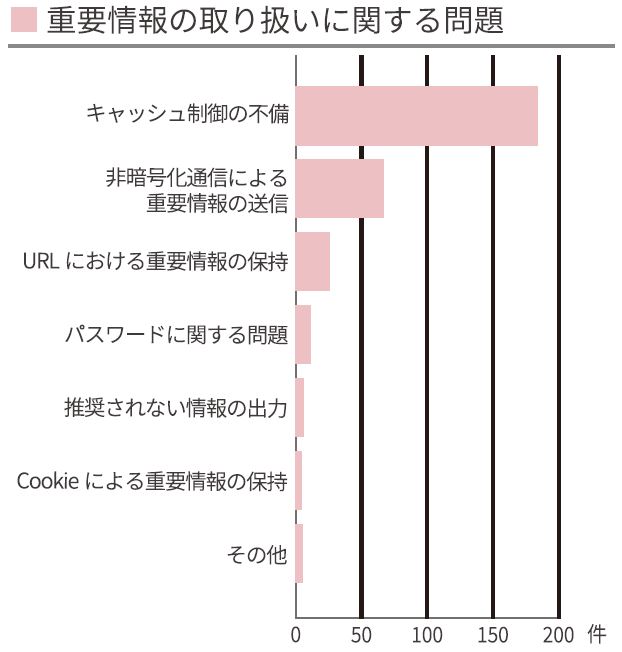

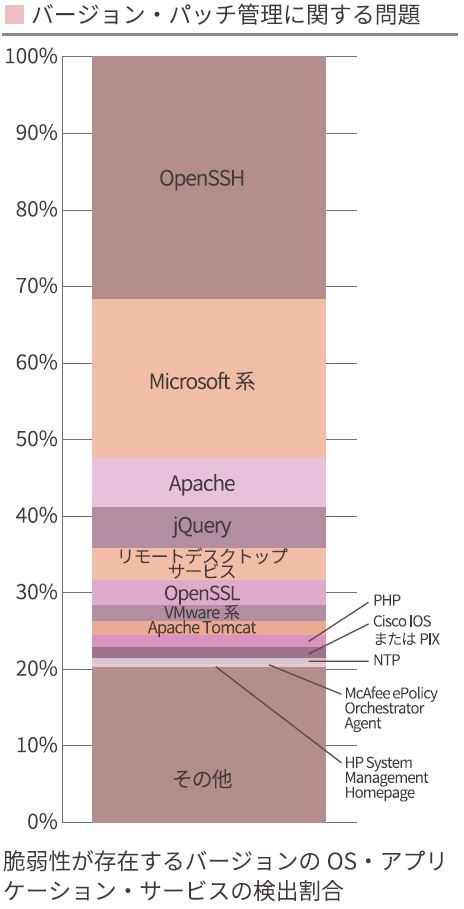

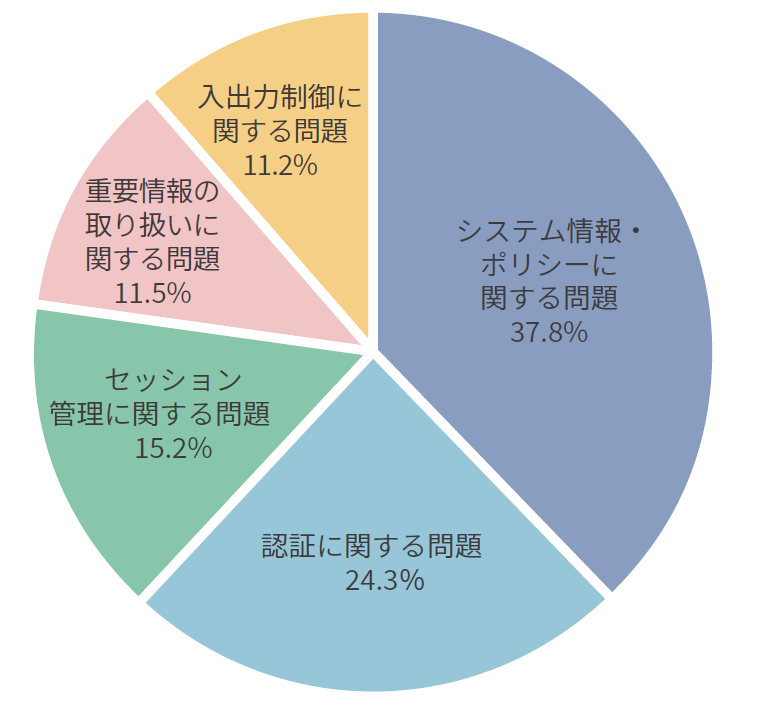

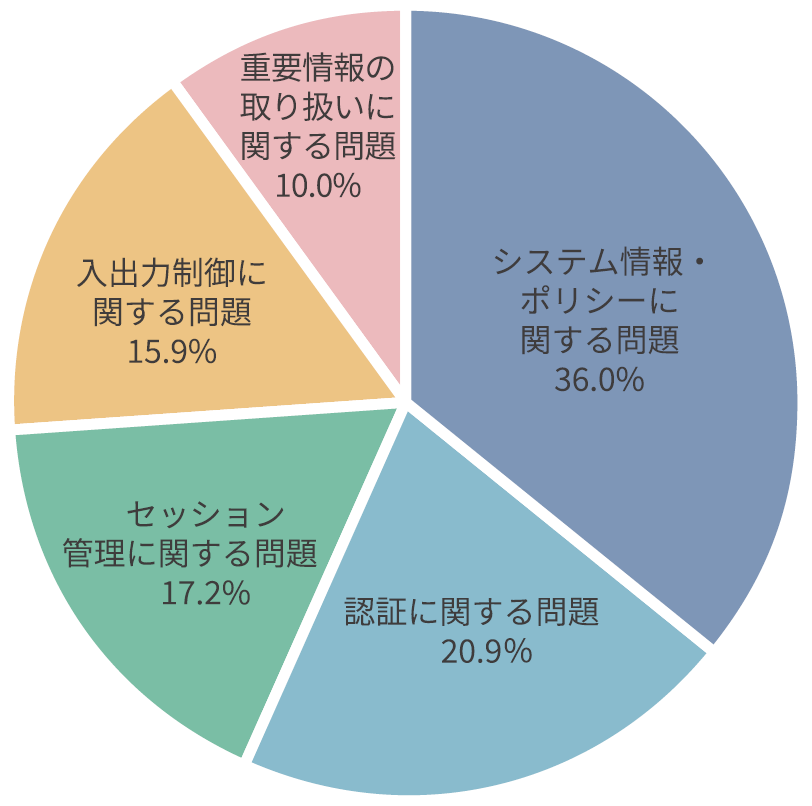

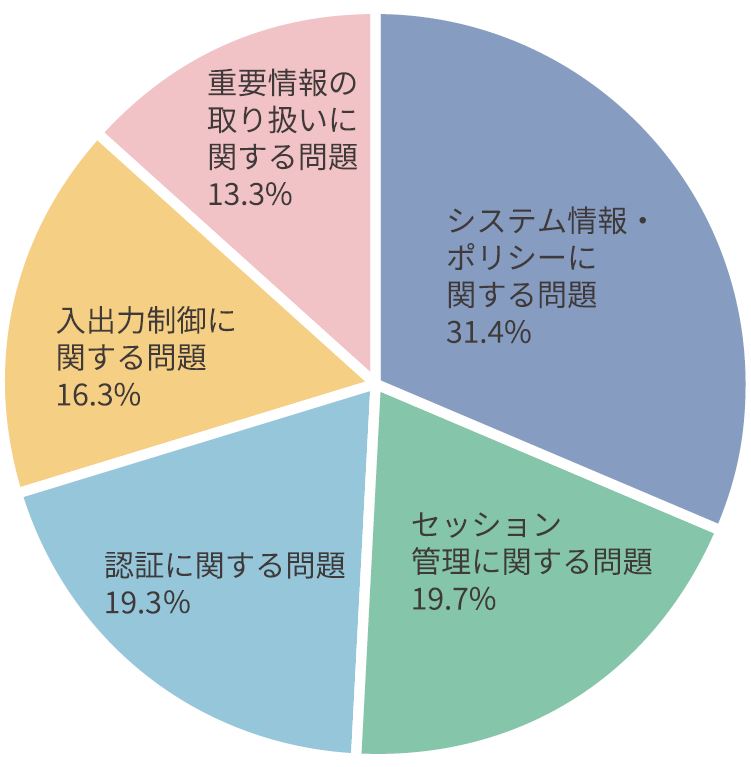

検出された脆弱性のうち、早急な対処が必要な「高」レベル以上のリスクと評価された脆弱性は、Webアプリケーションでは26.9%、ネットワーク診断では30.4%検出されている。前年同期比(2018年下半期「高」レベル検出率:Webアプリケーション27.6%/ネットワーク診断 17.8%)でいうと、Webアプリケーションはほぼ横ばいだったが、ネットワークは12.6ポイント増えておりリスクレベルの高い脆弱性が増加傾向にある。当サイトでは、 「2019年下半期カテゴリ別脆弱性検出状況」とし、当社診断で検出された脆弱性を各性質に応じてカテゴライズし、評価・分析をした結果をまとめた。以降、診断カテゴリごとに検出数が多かったものの中から、特筆すべきことに焦点を当ててリスクや対策を述べる。

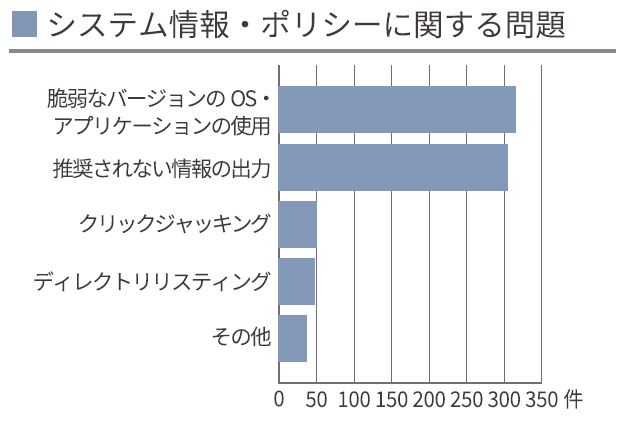

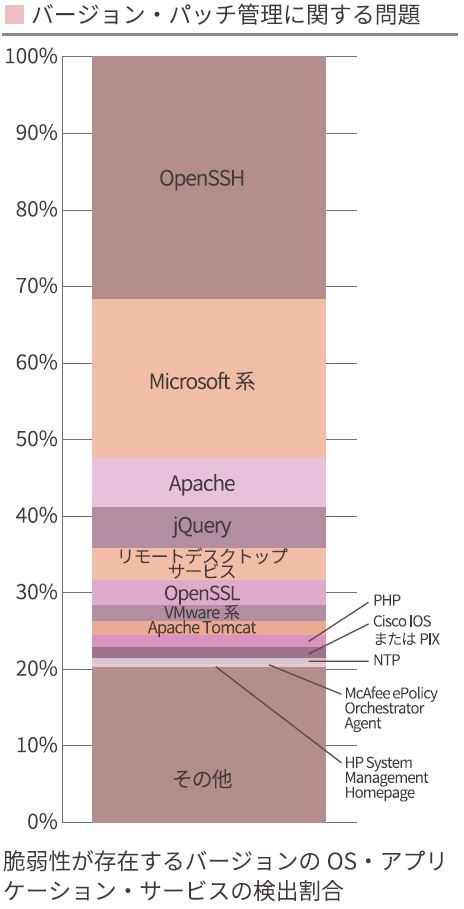

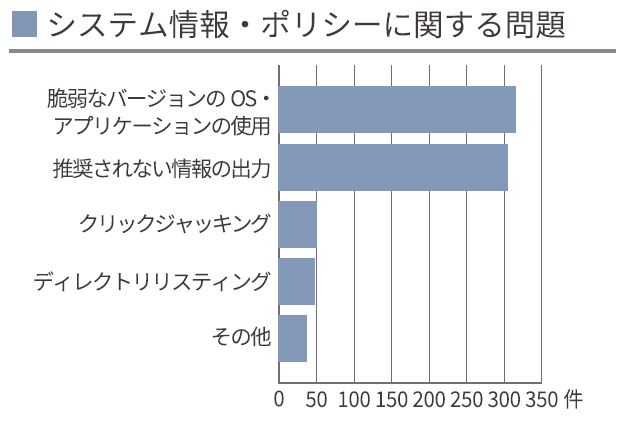

Webカテゴリ結果の31.4%を占める「システム情報・ポリシーに関する問題」のうち、最も検出数が多かったのは、「脆弱なバージョンのOS・アプリケーションの使用」である。脆弱なバージョンのOS、アプリケーションを使用している場合、既知の脆弱性の影響を受ける可能性がある。最新バージョンへのアップデートが望ましいが、システム環境における制約等の理由でバージョンアップができないのであれば、必要なセキュリティパッチがすべて適用されていることを確認すべきである。

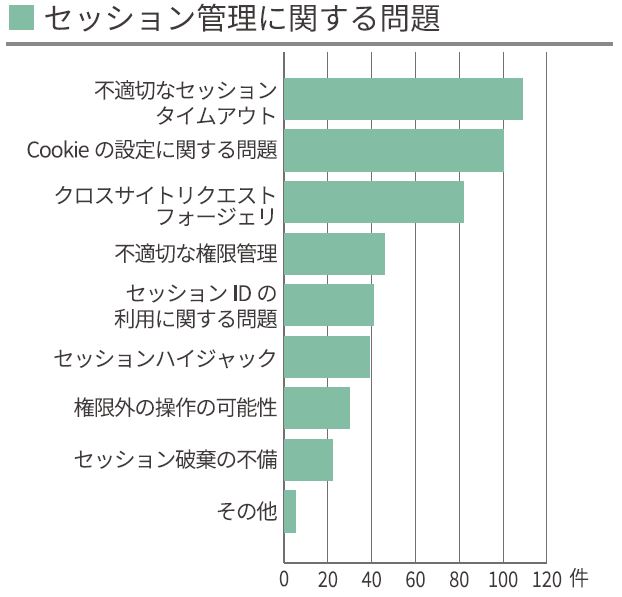

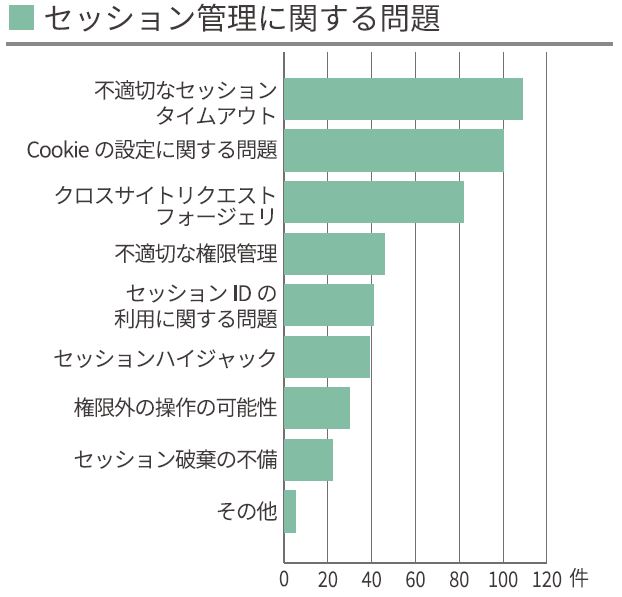

次にWebカテゴリ結果の検出割合が多かったのは、19.7%を占める「セッション管理に関する問題」。最も検出されたのは、「不適切なセッションタイムアウト」であった。ログインセッションのタイムアウト値が適切に設定されていないと、長時間操作を行わずアイドル状態のままでもセッションが維持されることから、セッションハイジャック等の攻撃が成功する確率が高まるほか、サービス運用妨害(DoS)攻撃につながる可能性もある。セッションタイムアウトは、Webアプリケーションのデフォルト設定として一般的に採用されている30分が望ましいが、ユーザビリティを考慮してタイムアウト値を長くする場合は、追加のリスク緩和策を講じることが推奨される。

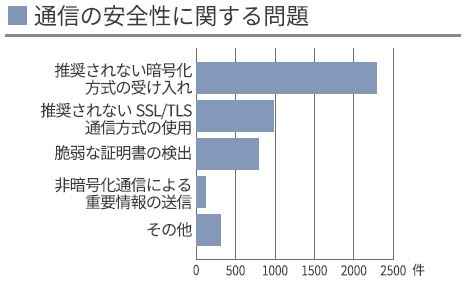

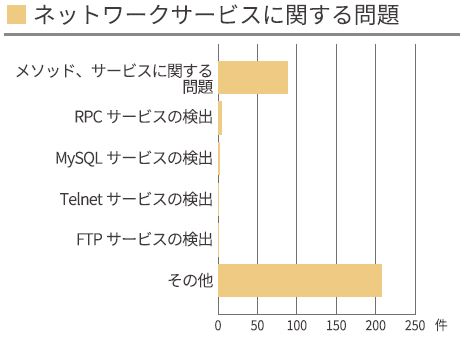

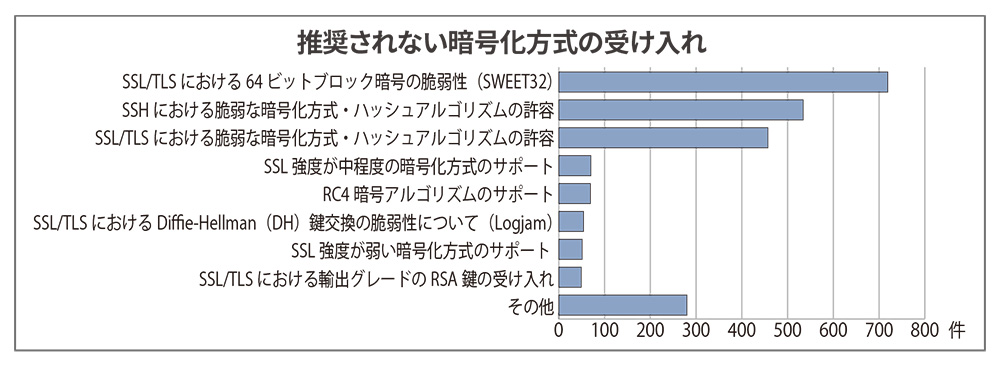

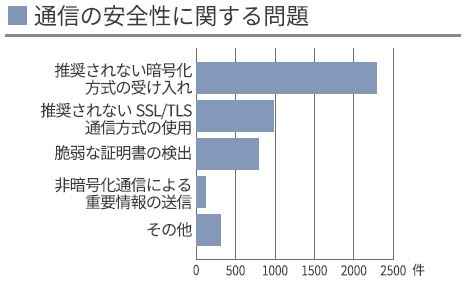

NWカテゴリ結果の52.3%が「通信の安全性に関する問題」であった。なかでも、「推奨されない暗号化方式の受け入れ」(検出割合は右表を参照)の検出数がトップであり、第2位の「推奨されないSSL/TLS通信方式の使用」と比べて2倍以上の差がある。

サーバがブロック長64ビットのブロック暗号をサポートしている場合、誕生日攻撃(birthday attack)を介して長い期間暗号化されたセッションを復号・解読される「SWEET32」と呼ばれる攻撃の影響を受ける可能性がある。「NVD(National Vulnerability Database)」などに本脆弱性の影響を受ける製品は公表されており、ベンダからも正式な対策が公開されていて、ベンダ情報を参照のうえ対策することが望ましい。

SSL/TLS通信において、強度の低い暗号化方式(RC4、3DESなど)が許容されていると、既知の脆弱性を悪用した攻撃(平文回復攻撃など)により、攻撃者に暗号化されたデータが解読される危険性がある。また、強度が低いハッシュアルゴリズム(SHA-1など)が許容されていると、衝突攻撃に弱くなり証明書の偽造等が可能となる恐れがある。鍵長が128ビット未満の暗号方式については、総当り(Brute-Force)攻撃への耐性が低く、中間者(Man-in-the-Middle)攻撃などの標的になりうる。強度の低い暗号化方式やハッシュアルゴリズムは使用を停止し、SSL/TLSによる通信の保護には鍵長が128ビット以上の暗号化方式を実装するべきである。SSHプロトコルにおいても、攻撃者に暗号文を解読される恐れがあるため、脆弱な暗号化方式およびハッシュアルゴリズムを許容しないことが望まれる。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

Security NEWS TOPに戻る

バックナンバー TOPに戻る

SQAT® Security Report 2020年春夏号

※外部サイトにリンクします。

Security NEWS TOPに戻る

バックナンバー TOPに戻る

Security NEWS TOPに戻る

| Qilinランサムウェア攻撃の実態と対策:Fortinet脆弱性の悪用を解説 2025.6.25 |

| NIST SP 800-63B改訂のポイントとは? 企業に求められるパスワード・認証対策 2025.6.25 |

| ソーシャルエンジニアリング最前線 【第1回】ソーシャルエンジニアリングの定義と人という脆弱性 2025.6.19 |

| “攻撃者の格好の標的”から外す!中小企業のサイバーセキュリティ -中小企業が狙われるサプライチェーン攻撃と サイバーセキュリティ強化術- 2025.6.18 |

| 10分では伝えきれなかった地政学リスク 2025.6.11 |

| 企業のためのデジタルフォレンジック入門 第3回:デジタルフォレンジックは誰に任せるべきか? 2025.6.11 |

| 企業のためのデジタルフォレンジック入門 第2回:デジタルフォレンジック調査の流れと費用とは? 2025.6.4 |

| 2025年Q1のKEVカタログ掲載CVEの統計と分析 2025.6.3 |

| 脆弱性評価の新しい指標、LEV 2025.5.30 |

| KADOKAWAランサムウェア被害状況 2024.8.22 |

| フィッシングとは?巧妙化する手口とその対策 2024.8.21 |

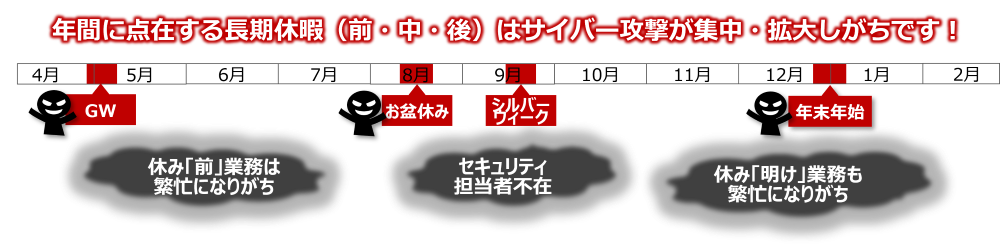

| 長期休暇明けのサイバーセキュリティ対策 企業が実施するべき7つの重要ステップ SQAT® Security Information |

| お盆休み明けに急げ! WindowsとMicrosoft Projectの脆弱性 ‐CVE-2024-38063/38189修正で安全な業務再開を‐ 2024.8.16 |

| 脆弱性診断の必要性とは?ツールなど調査手法と進め方 2024.8.14 |

| 内部不正による情報漏えい-組織全体で再確認を!- 2024.8.7 |

| 長期休暇中のセキュリティ対策 ―休暇を狙って猛威をふるうランサムウェアやフィッシング攻撃:増加傾向と対策― SQAT® Security Information |

| 任意のコード実行の危険性! ServiceNowの脆弱性「CVE-2024-5217」について 2024.8.2 |

| ランサムウェア攻撃にも悪用!VMware ESXiの脆弱性 (CVE-2024-37085) 2024.7.31 |

| IPA 情報セキュリティ10大脅威 2024を読み解く -サイバー脅威に求められる対策とは- 2024.2.28 |

| ランサムウェアの攻撃手口・脅威 -ランサムウェアあれこれ 2- 2024.2.21 |

| ランサムウェアとは何か -ランサムウェアあれこれ 1- 2024.2.14 |

| ゼロトラストセキュリティ -今、必須のセキュリティモデルとそのポイント- 2024.1.31 |

| クロスサイトリクエストフォージェリ(CSRF)の脆弱性 -Webアプリケーションの脆弱性入門 4- 2024.1.17 |

| セッション管理の不備/アクセス制御の不備の脆弱性 -Webアプリケーションの脆弱性入門 3- 2024.1.10 |

| 診断結果にみる情報セキュリティの現状 ~2023年上半期 診断結果分析~ SQAT® Security Report 2023-2024年秋冬号 |

| 2023年上半期 カテゴリ別脆弱性検出状況 SQAT® Security Report 2023-2024年秋冬号 |

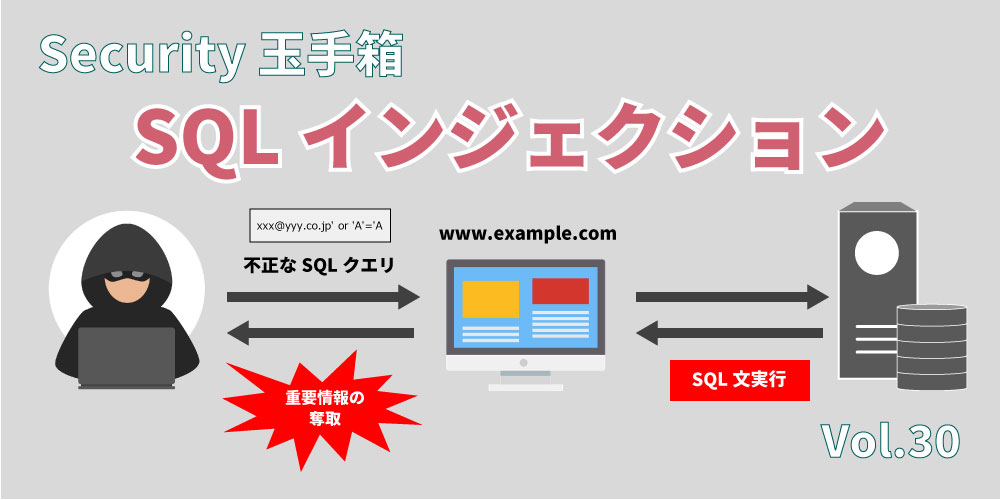

| SQLインジェクションの脆弱性 -Webアプリケーションの脆弱性入門 2- 2023.12.27 |

| クロスサイトスクリプティング(XSS)の脆弱性 -Webアプリケーションの脆弱性入門 1- 2023.12.22 |

| APIのセキュリティ ―Webアプリでもスマホアプリでも安全なAPI活用を― 2023.12.20 |

| ASM(Attack Surface Management)と脆弱性診断 ― セキュリティ対策への活用法 ― 2023.11.15 |

| 情報漏えいの原因と予防するための対策- 2023.11.1 |

| PCI DSS v4.0で変わるセキュリティ対策のポイント 2023.10.4 |

| マルウェアに感染したら -マルウェアの種類と対策、ウイルスとの違いは- 2023.9.20 |

| アプリ開発のセキュリティ対策 ―シフトレフトでコスト削減と品質向上アプリ開発のセキュリティ対策 2023.09.13 |

| Webアプリケーションの脆弱性入門 2023.9.6 |

| クラウドセキュリティとは -セキュリティ対策の責任範囲と施策- 2023.08.02 |

| 安全なスマホ利用を目指して-学生必見!8つのセキュリティ対策とは- 2023.7.26 |

| ChatGPTとセキュリティ -サイバーセキュリティの観点からみた生成AIの活用と課題- 2023.06.28 |

| BBsec脆弱性診断結果からみる -脆弱性を悪用したサイバー攻撃への備えとは- 2023.05.10 |

| ソースコード診断の必要性とは?目的とメリットを紹介 2023.4.26 |

| 診断結果にみる情報セキュリティの現状 ~2022年下半期 診断結果分析~ SQAT® Security Report 2023年 春夏号 |

| 2022年下半期 カテゴリ別脆弱性検出状況 SQAT® Security Report 2023年 春夏号 |

| IPA 情報セキュリティ10大脅威からみる -注目が高まる犯罪のビジネス化- 2023.03.08 |

| 定期的な脆弱性診断でシステムを守ろう! -放置された脆弱性のリスクと対処方法- 2023.01.25 |

| 診断結果にみる情報セキュリティの現状 ~2022年上半期 診断結果分析~ SQAT® Security Report 2022-2023年 秋冬号 |

| 2022年上半期 カテゴリ別脆弱性検出状況 SQAT® Security Report 2022-2023年 秋冬号 |

| 拡大するランサムウェア攻撃! ―ビジネスの停止を防ぐために備えを― 2022.12.07 |

| 備えあれば憂いなし!サイバー保険の利活用 2022.11.02 |

| 「認証技術は今」 SQAT® Security Report 2020年-2021年秋冬号 |

| 攻撃者が狙う重要情報の宝庫! ―スマホアプリのセキュリティ― 2022.09.07 |

| クラウドセキュリティ対策の方法とは? クラウドサービスの不安とメリットを解説 2022.8.17 |

| DoS攻撃/DDoS攻撃の脅威と対策 2022.08.02 |

| 標的型攻撃とは? 事例や見分け方、対策をわかりやすく解説 2022.7.20 |

| セキュリティ診断の必要性とは? 2022.7.13 |

| OWASP Top 10 ―世界が注目するWebアプリケーションの重大リスクを知る― 2022.06.14 |

| 診断結果にみる情報セキュリティの現状 ~2021年下半期 診断結果分析~ SQAT® Security Report 2022年春夏号 |

| 2021年下半期 カテゴリ別脆弱性検出状況 SQAT® Security Report 2022年春夏号 |

| Emotet再来!マルウェア感染被害をどう防ぐか 2022.03.16 |

| IPA情報セキュリティ10大脅威にみるセキュリティリスク ―内在する脆弱性を悪用したゼロデイ攻撃とは― 2022.03.01 |

| 既知の脆弱性こそ十分なセキュリティ対策を! SQAT® 情報セキュリティ瓦版 2019年10月号 |

| 診断結果にみる情報セキュリティの現状 ~2020年上半期 診断結果分析~ SQAT® Security Report 2020年-2021年秋冬号 |

| 2020年上半期 カテゴリ別脆弱性検出状況 SQAT® Security Report 2020年-2021年秋冬号 |

| パブリッククラウド利用システムにおけるセキュリティ診断 SQAT® Security Report 2019年9月号 |

| ランサムウェア攻撃に効果的な対策 ‐セキュリティ対策の点検はできていますか?‐ 2021.12.08 |

| ニューノーマルに求められる脆弱性対策 SQAT® Security Report 2021年春夏号 |

| Webアプリケーション開発プロセスをセキュアに ―DevSecOps実現のポイント― 2021.11.10 |

| ホワイトハッカー列伝 ~時代の先端を走り続ける人々~ SQAT® Security Report 2021年春夏号 |

| なにはともあれリスクの可視化を! ―テレワーク運用時代に伴う課題とは― 2021.9.29 |

| 人という脆弱性 ~ソーシャル・エンジニアリング攻撃~ SQAT® Security Report 2020-2021年秋冬号 |

| 今、危険な脆弱性とその対策 ―2021年上半期の診断データや攻撃事例より― 2021.9.1 |

| APT攻撃・ランサムウェア

―2021年のサイバー脅威に備えを― 2021.6.30 |

| 中小企業がサイバー攻撃の標的に! Webサイトのセキュリティ対策の重要性 ―個人情報保護法改正のポイント― 2021.5.26 |

| ランサムウェア最新動向2021 ―2020年振り返りとともに― 2021.4.14 |

| テレワーク導入による開発現場での課題 ―セキュアプログラミングの重要性― 2021.3.10 |

| 金融機関はサイバー攻撃を前提とした備えを ―リスクを最小化するセキュリティ対策― 2021.1.27 |

| SQLインジェクションの脆弱性、企業が問われる2つの責任とは 2021.1.27 |

| 狙われる医療業界 ―「医療を止めない」ために、 巧妙化するランサムウェアに万全の備えを SQAT® 情報セキュリティ瓦版 2020年12月号 |

| Botの脅威!IoT機器を踏み台にする新たなボットネットも登場 2020.12.16 |

| DXとセキュリティ 2020.12.2 |

| 変貌するランサムウェア、いま何が脅威か ―2020年最新動向― 2020.11.24 |

| 診断結果にみるクラウドセキュリティの今 SQAT® 情報セキュリティ瓦版 2020年10月号 |

| ブルートフォース攻撃 ~ IDとパスワードだけのセキュリティはもうオワコン? 2020.10.14 |

| プログラミング言語の脆弱性対策を考える SQAT® 情報セキュリティ瓦版 2020年9月号 |

| 拡大・高度化する標的型攻撃に有効な対策とは ―2020年夏版 SQAT® 情報セキュリティ瓦版 2020年8月号 |

| 認証機構の見直しを SQAT® 情報セキュリティ瓦版 2019年7月号 |

| 産業制御システムセキュリティのいまとこれからを考える SQAT® Security Report 2020年春夏号 |

| 診断結果にみる情報セキュリティの現状 ~2019年下半期 診断結果分析~ SQAT® Security Report 2020年春夏号 |

| 2019年下半期 カテゴリ別脆弱性検出状況 SQAT® Security Report 2020年春夏号 |

| 自動車ハッキングの今 SQAT® Security Report 2019年9月号 |

SQAT® Security Information TOPに戻る

Security NEWS TOPに戻る

バックナンバー TOPに戻る

SQAT® Security Report 2019年10月号掲載

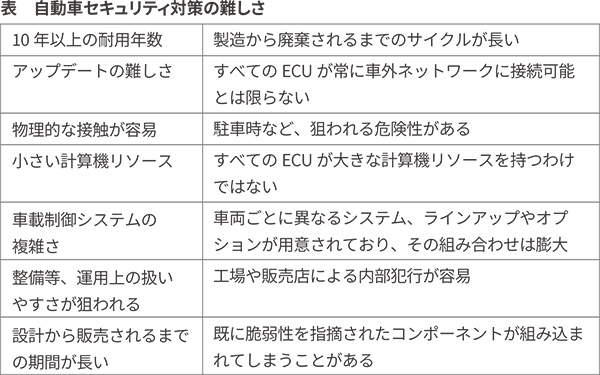

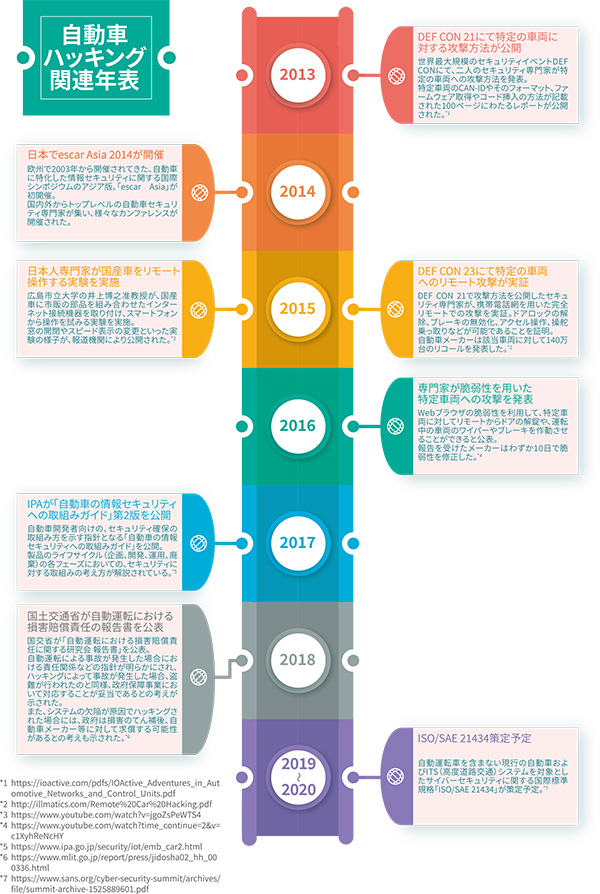

自動車業界のトレンドは「Connected(コネクティッド化)」「Autonomous(自動運転化)」「Shared/Service(シェア/サービス化)」「Electric(電動化)」の頭文字をとった「CASE」という言葉に集約されつつある。自動車は外部ネットワークと繋がり、新しい価値が創出されようとしているが、販売されている自動車の多くはセキュリティ対策が不十分なため、ハッキングの脅威に晒されている。

自動車内には主に四種類のサブネットワークが存在している。エンジンやブレーキの制御をつかさどる「制御系」、ドアやエアコン、シートやミラーを制御する「ボディ系」、カーナビやカーオーディオを制御する「マルチメディア系」、エアバッグなどの安全機能にかかわる部品を制御する「安全系」である。そしてそれらは、多くの車では制御の要となるCAN(Controller Area Network)を中心に、様々な機能を付加する形で車載ネットワークを構成している。

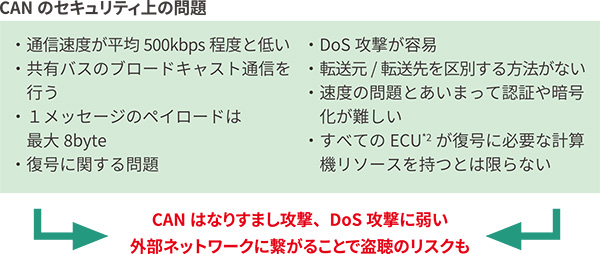

自動車ハッキングにおいて主に狙われるのがこのCANである。CANは1980年代にドイツのボッシュ社で開発された非常にシンプルなプロトコルで、その簡潔性、柔軟性、低コスト性から、今なお多くの自動車で採用されているほか、鉄道、航空機、船舶にも利用されている。

自動車に最も求められるのは、「走る」「止まる」「曲がる」に関する高い安全性であるが、CANは高い電磁ノイズ耐性と早く確実なレスポンス性能を持ち、安全性に対する多くの要求に応えるものだった。

一方で車が外部ネットワークに繋がったことによって、CANはセキュリティに関する多くの問題を抱え、安全性すらも脅かされている。Flex Ray のようなCANに代わるよりセキュアなプロトコルも登場してきているが、その採用は現状ではまだまだ限定的である。

コネクティッドカーの登場により外部ネットワークに繋がれた自動車は、インターネットを経由した攻撃や、車車間通信を経由した攻撃に晒されている。今後自動運転車が本格的に市場に投入されるようになれば、外部ネットワークへの接続からのリモート操作が人命にかかわる大事故につながる恐れがある。また、EV充電や課金を伴う新サービスの登場により車がクレジット情報を直接的に扱うようになれば、それを狙った犯行の発生も予想される。

自動車にもセキュリティを考えなければならない時代が来ている。

自動車向けのサイバーセキュリティガイダンスであるSAE J3061*2 を取り入れたり、設計段階からのセキュアコーディング、さらに実車に対する脆弱性診断を実施したりするなど、今後ますます対策が必要になるであろう。

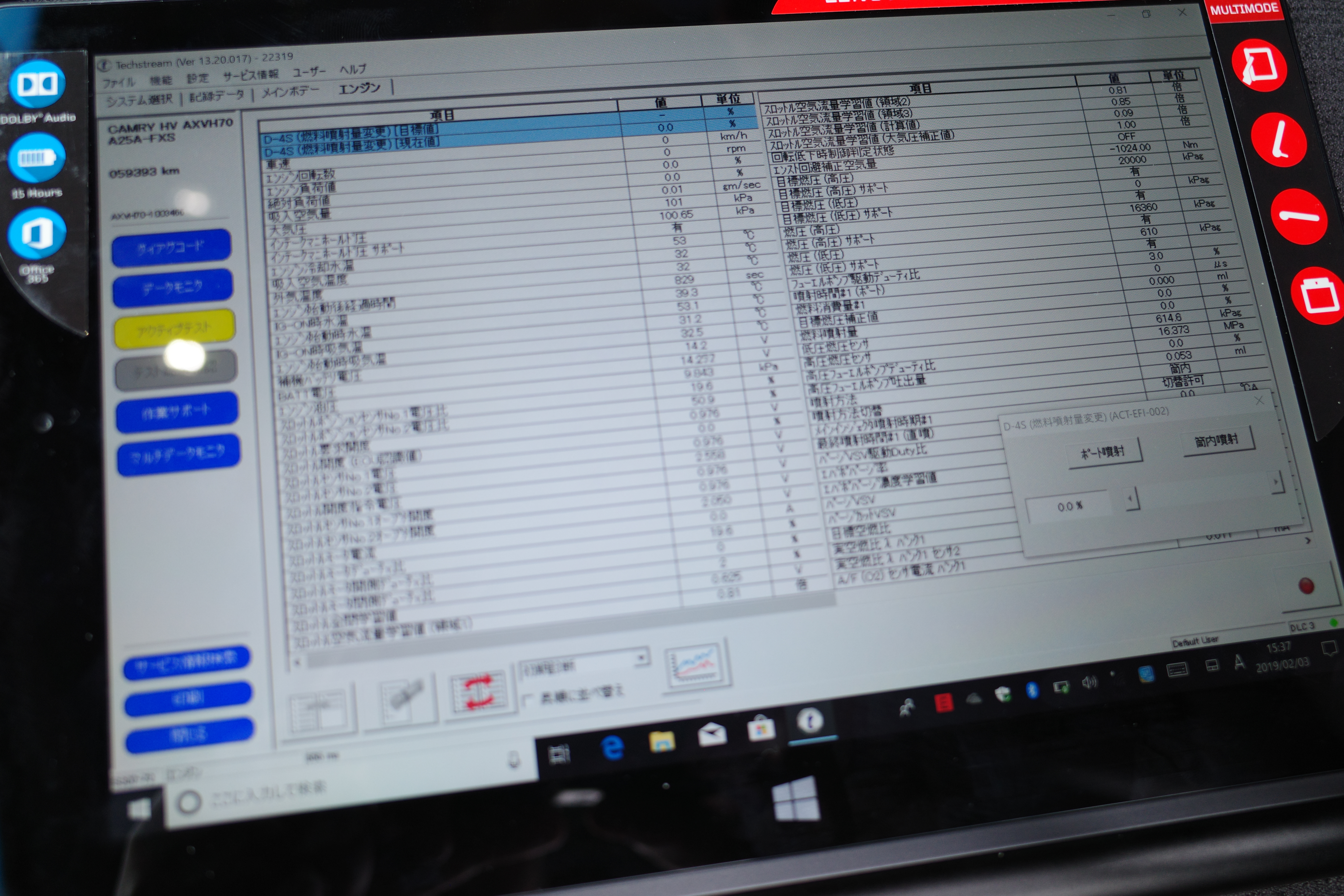

(左)燃料噴射量を調整してエンジンの回転数を増やす操作 (中)(右)燃料計の表示を操作。走行中に操作されればパニックになる可能性があるほか、攻撃のための細工を施した特定の燃料スタンドに立ちよらせるために利用することもできるだろう。

Security NEWS TOPに戻る

バックナンバー TOPに戻る